Проблемы использования Модели бл

Содержание книги

- Если функция непрерывна на отрезке, то она ограничена на нем.

- Параметры и радиус сходимости

- Определение интеграла по Риману

- Аксиоматическое построение теории вероятности.

- Законы больших чисел и предельные теоремы

- Многочлены. Кольцо многочленов над кольцом с единицей. Делимость многочленов, теорема о делении с остатком. Значение и корень многочлена. Теорема безу.

- Теорема. Если натуральные числа а, т взаимно просты, то

- Выделение компонент связности в неориентированном графе

- Алгоритмы поиска в последовательно организованных файлах. Бинарный и интерполяционный поиск. Поиск в файлах, упорядоченных по вероятности. Самоорганизующиеся файлы. Оценки трудоемкости.

- Модель системы безопасности hru. Основные положения Модели. Теорема об алгоритмической неразрешимости проблемы безопасности в произвольной системе.

- Санкционированное получение прав доступа.

- Модель белла-лападулы как основа построения систем мандатного разграничения доступа. Основные положения Модели. Базовая теорема безопасности (BST).

- Проблемы использования Модели бл

- Основная теорема безопасности Белла-ЛаПадулы

- Группа В. Мандатное управление доступом.

- Общая характеристика операционных систем (ОС). Назначение и возможности систем семейств UNIX, Windows.

- Основные механизмы безопасности средств и методы аутентификации в ОС, Модели разграничения доступа, организация и использование средств аудита.

- Методы и средства обеспечения целостности информации в операционных системах семейства Windows NT и Linux.

- Модель разграничения доступа.

- Вредоносное программное обеспечение. Классификация, принципы работы, способы выявления и противодействия.

- Локальные вычислительные сети IEEE 802.3. Методы и средства обеспечения безопасности в проводных сетях.

- Беспроводные локальные сети IEEE 802.11. Методы и средства обеспечения безопасности в беспроводных сетях.

- Виртуальные лвс. Типы VLAN. Стандарт ieee 802. 1q. Формат маркированного кадра Ethernet ieee 802. 1p/q. Правила продвижения пакетов VLAN 802. 1q.

- Межсетевые экраны. Классификация межсетевых экранов. Типовое размещение межсетевого экрана в лвс. Архитектура межсетевых экранов. Политика межсетевых экранов. Понятие dmz. Трансляция ip-адресов.

- Системы обнаружения атак. Классификация систем обнаружения атак. Типовая архитектура систем обнаружения атак. Методы обнаружения информационных атак в системах обнаружения атак.

- Языки запросов. Языки описания данных. Языки манипулирования данными. Особенности языковых средств управления и обеспечения безопасности данных в реляционных СУБД.

- Транзакции. Свойства acid транзакций. Управление восстановлением. Алгоритм aries. Двухфазная фиксация.

- Транзакции. Свойства ACID транзакций. Управление параллельностью. Блокировки. Строгий протокол двухфазной блокировки.

- Технологии удалённого доступа и системы баз данных, тиражирование и синхронизация в распределённых системах баз данных.

- Технические каналы утечки информации, классификация и характеристика

- Оптические каналы утечки информации. Способы и средства противодействия наблюдению в оптическом диапазоне.

- Канал утечки информации за счет пэмин

- Каналы утечки акустической информации.

- Материально-вещественные каналы утечки информации.

- Задачи и принципы инженерно-технической защиты информации.

- Способы и средства инженерной защиты и технической охраны объектов.

- Методика оценки возможности утечки информации по оптическому каналу

- Методика оценки возможности утечки информации по акустическому каналу

- Методика оценки возможности утечки информации по радиоэлектронному каналу

- Оценка эффективности защиты акустической (речевой) информации от утечки по техническим каналам

- Оценка защищенности информации от утечки за счет пэмин

- Способы и средства информационного скрытия речевой информации от подслушивания. Энергетическое скрытие акустического сигнала.

- Основные методы защиты информации техническими средствами.

- Системы шифрования с открытыми ключами: RSA, системы Эль-Гамаля, системы на основе «проблемы рюкзака».

- Формирование цифровой подписи

- Ключевые функции хеширования (называют кодами аутентификации сообщений)

- Объекты правового регулирования при создании и эксплуатации системы информационной безопасности

- Система международных и российских правовых стандартов. Стандарт BS7799

- Значение и отличительные признаки методик служебного расследования фактов нарушения информационной безопасности от расследования других правонарушений

- Инструкция информационной безопасности для рабочего места

Похожие статьи вашей тематики

Кроме отмеченной выше проблемы некорректного определения безопасности в модели БЛ возможно возникновение трудностей иного рода, возникающих при использовании модели БЛ в реальных компьютерных системах. Таким образом, без дополнительных уточнений свойств безопасности и порядка написания кода программ классическая модель БЛ не способна предотвратить возникновение некоторых каналов утечки информации. В тоже время слишком строгая политика безопасности может привести к трудностям или даже невозможности практического использования системы защиты. Кроме того, как уже отмечалось выше, доопределение и усложнение свойств безопасности также несет в себе скрытую угрозу.

На пальцах:

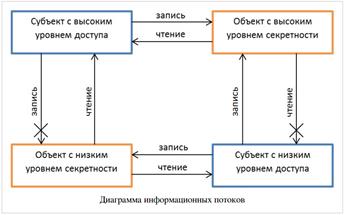

Модель Белла-ЛаПадула — модель контроля и управления доступом, основанная на мандатной модели управления доступом. В модели Белла-ЛаПадулы анализируется условия, при которых невозможно создание информационных потоков от субъектов с более высокого уровня доступа к субъектам более низкого уровня доступа.

Классическая модель Белла-ЛаПадула была описана в 1975 году сотрудниками компании MITRE Corporation Дэвидом Беллом и Леонардом ЛаПадулой.

Контроль доступа осуществляется в зависимости от уровня безопасности взаимодествующих сторон на основании 2 простых правил:

- уполномоченное лицо (субъект) имеет право читать только те документы, уровень безопасности которых не превышает его собственный уровень без-ти (допуск).

- уполномоченное лицо (субъект) имеет право заносить инф. только в те документы, уровень безопасности которых не ниже его собственного уровня безопасности.

Модель Белла-ЛаПадулы является моделью разграничения доступа к защищаемой информации. Она описывается конечным автоматом с допустимым набором состояний, в которых может находиться информационная система. Все элементы, входящие в состав информационной системы, разделены на две категории – субъекты и объекты. Каждому субъекту присваивается свой уровень доступа, соответствующий степени конфиденциальности. Аналогично, объекту присваивается уровень секретности. Понятие защищённой системы определяется следующим образом: каждое состояние системы должно соответствовать политике безопасности, установленной для данной информационной системы. Переход между состояниями описывается функциями перехода. Система находится в безопасном состоянии в том случае, если у каждого субъекта имеется доступ только к тем объектам, к которым разрешен доступ на основе текущей политики безопасности.

Для определения, имеет ли субъект права на получение определенного вида доступа к объекту, уровень секретности субъекта сравнивается с уровнем секретности объекта, и на основе этого сравнения решается вопрос, предоставить или нет запрашиваемый доступ. Наборы уровень доступа/уровень секретности описываются с помощью матрицы доступа.

Основными правилами, обеспечивающими разграничение доступа, являются следующие:

Простое свойство безопасности (The Simple Security)

Субъект с уровнем секретности может читать информацию из объекта с уровнем секретности тогда и только тогда, когда преобладает над. Это правило также известно под названием “нет чтения вверх” (NRU). Например, если субъект, имеющий доступ только к несекретным данным, попытается прочесть объект с уровнем секретности совершенно секретно, то ему будет отказано в этом.

Свойство * (The *-property)

Субъект с уровнем секретности может писать информацию в объект с уровнем секретности в том и только в том случае, когда преобладает над. Это правило также известно под названием “нет записи вниз” (NWD). Например, если субъект, имеющий уровень доступа совершенно секретно, попытается записать в объект с уровнем секретности секретно, то ему будет отказано в этом.

Дискреционное свойство безопасности (The Discretionary Security Property)

Заключается в том, что права дискреционного доступа субъекта к объекту определяются на основе матрицы доступа.

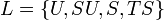

Формальное описание модели

Обозначения

-  — множество субъектов; — множество субъектов;

-  — множество объектов, — множество объектов,  ; ;

-  – множество прав доступа, – множество прав доступа,  — доступ на чтение, — доступ на чтение,  – доступ на запись; – доступ на запись;

-  — множество уровней секретности, — множество уровней секретности,  — Unclassified, — Unclassified,  — Sensitive but unclassified, — Sensitive but unclassified,  — Secret, — Secret,  — Top secret; — Top secret;

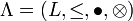

-  — решётка уровней секретности, где: — решётка уровней секретности, где:

·  — оператор, определяющий частичное нестрогое отношение порядка для уровней секретности; — оператор, определяющий частичное нестрогое отношение порядка для уровней секретности;

·  — оператор наименьшей верхней границы; — оператор наименьшей верхней границы;

·  — оператор наибольшей нижней границы. — оператор наибольшей нижней границы.

-  – множество состояний системы, представляемое в виде набора упорядоченных пар – множество состояний системы, представляемое в виде набора упорядоченных пар  , где: , где:

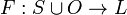

·  — функция уровней секретности, ставящая в соответствие каждому объекту и субъекту в системе определённый уровень секретности; — функция уровней секретности, ставящая в соответствие каждому объекту и субъекту в системе определённый уровень секретности;

·  – матрица текущих прав доступа. – матрица текущих прав доступа.

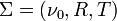

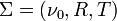

Система  в модели Белла-ЛаПадулы состоит из следующий элементов: в модели Белла-ЛаПадулы состоит из следующий элементов:

-  - начальное состояние системы; - начальное состояние системы;

-  - множество прав доступа; - множество прав доступа;

-  - функция перехода, которая в ходе выполнения запросов переводит систему из одного состояния в другое. - функция перехода, которая в ходе выполнения запросов переводит систему из одного состояния в другое.

Определения состояния безопасности

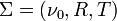

Состояние  называется достижимым в системе называется достижимым в системе  , если существует последовательность , если существует последовательность  Начальное состояние Начальное состояние  является достижимым по определению. является достижимым по определению.

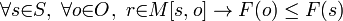

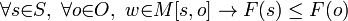

Состояние системы  называется безопасным по чтению (или simple-безопасным), если для каждого субъекта, осуществляющего в этом состоянии доступ по чтению к объекту, уровень безопасности субъекта доминирует над уровнем безопасности объекта: называется безопасным по чтению (или simple-безопасным), если для каждого субъекта, осуществляющего в этом состоянии доступ по чтению к объекту, уровень безопасности субъекта доминирует над уровнем безопасности объекта:  . .

Состояние системы  называется безопасным по записи (или * - безопасным) в случае, если для каждого субъекта, осуществляющего в этом состоянии доступ по записи к объекту, уровень безопасности объекта доминирует над уровнем безопасности субъекта: называется безопасным по записи (или * - безопасным) в случае, если для каждого субъекта, осуществляющего в этом состоянии доступ по записи к объекту, уровень безопасности объекта доминирует над уровнем безопасности субъекта:

Состояние  называется безопасным, если оно безопасно по чтению и по записи. называется безопасным, если оно безопасно по чтению и по записи.

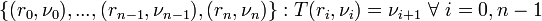

Система  называется безопасной, если её начальное состояние v0 безопасно, и все состояния, достижимые из называется безопасной, если её начальное состояние v0 безопасно, и все состояния, достижимые из  путём применения конечной последовательности запросов из путём применения конечной последовательности запросов из  , безопасны. , безопасны.

|