Способы и средства инженерной защиты и технической охраны объектов.

Содержание книги

- Санкционированное получение прав доступа.

- Модель белла-лападулы как основа построения систем мандатного разграничения доступа. Основные положения Модели. Базовая теорема безопасности (BST).

- Проблемы использования Модели бл

- Основная теорема безопасности Белла-ЛаПадулы

- Группа В. Мандатное управление доступом.

- Общая характеристика операционных систем (ОС). Назначение и возможности систем семейств UNIX, Windows.

- Основные механизмы безопасности средств и методы аутентификации в ОС, Модели разграничения доступа, организация и использование средств аудита.

- Методы и средства обеспечения целостности информации в операционных системах семейства Windows NT и Linux.

- Модель разграничения доступа.

- Вредоносное программное обеспечение. Классификация, принципы работы, способы выявления и противодействия.

- Локальные вычислительные сети IEEE 802.3. Методы и средства обеспечения безопасности в проводных сетях.

- Беспроводные локальные сети IEEE 802.11. Методы и средства обеспечения безопасности в беспроводных сетях.

- Виртуальные лвс. Типы VLAN. Стандарт ieee 802. 1q. Формат маркированного кадра Ethernet ieee 802. 1p/q. Правила продвижения пакетов VLAN 802. 1q.

- Межсетевые экраны. Классификация межсетевых экранов. Типовое размещение межсетевого экрана в лвс. Архитектура межсетевых экранов. Политика межсетевых экранов. Понятие dmz. Трансляция ip-адресов.

- Системы обнаружения атак. Классификация систем обнаружения атак. Типовая архитектура систем обнаружения атак. Методы обнаружения информационных атак в системах обнаружения атак.

- Языки запросов. Языки описания данных. Языки манипулирования данными. Особенности языковых средств управления и обеспечения безопасности данных в реляционных СУБД.

- Транзакции. Свойства acid транзакций. Управление восстановлением. Алгоритм aries. Двухфазная фиксация.

- Транзакции. Свойства ACID транзакций. Управление параллельностью. Блокировки. Строгий протокол двухфазной блокировки.

- Технологии удалённого доступа и системы баз данных, тиражирование и синхронизация в распределённых системах баз данных.

- Технические каналы утечки информации, классификация и характеристика

- Оптические каналы утечки информации. Способы и средства противодействия наблюдению в оптическом диапазоне.

- Канал утечки информации за счет пэмин

- Каналы утечки акустической информации.

- Материально-вещественные каналы утечки информации.

- Задачи и принципы инженерно-технической защиты информации.

- Способы и средства инженерной защиты и технической охраны объектов.

- Методика оценки возможности утечки информации по оптическому каналу

- Методика оценки возможности утечки информации по акустическому каналу

- Методика оценки возможности утечки информации по радиоэлектронному каналу

- Оценка эффективности защиты акустической (речевой) информации от утечки по техническим каналам

- Оценка защищенности информации от утечки за счет пэмин

- Способы и средства информационного скрытия речевой информации от подслушивания. Энергетическое скрытие акустического сигнала.

- Основные методы защиты информации техническими средствами.

- Системы шифрования с открытыми ключами: RSA, системы Эль-Гамаля, системы на основе «проблемы рюкзака».

- Формирование цифровой подписи

- Ключевые функции хеширования (называют кодами аутентификации сообщений)

- Объекты правового регулирования при создании и эксплуатации системы информационной безопасности

- Система международных и российских правовых стандартов. Стандарт BS7799

- Значение и отличительные признаки методик служебного расследования фактов нарушения информационной безопасности от расследования других правонарушений

- Инструкция информационной безопасности для рабочего места

- Понятие и основные организационные мероприятия по обеспечению информационной безопасности

- Контроль и регулирование в сфере ИБ

- Иерархия прав и обязанностей руководителей и исполнителей при построении системы информационной безопасности, их взаимодействие

- Нормативные документы системы СЗИ

- Методы оценки информационной безопасности АС

- Технология обнаружения воздействия нарушителя на работу автоматизированной информационной системы

- Жизненный цикл автоматизированной информационной системы. Этапы жизненного цикла.

- Классические Модели жизненного цикла

- Компонентно-ориентированная модель.

- Порядок создания автоматизированных систем в защищенном исполнении.

Похожие статьи вашей тематики

Основу ИЗТОО (инженерная защита и техническая охрана объектов) составляют:

· механические средства и инженерные сооружения, препятствующие физическому движению злоумышленника к месту нахождения объектов защиты;

· технические средства, информирующие сотрудников службы безопасности (охрану) о проникновении злоумышленника в контролируемую зону и позволяющие наблюдать обстановку в них;

· средства и люди, устраняющие угрозы.

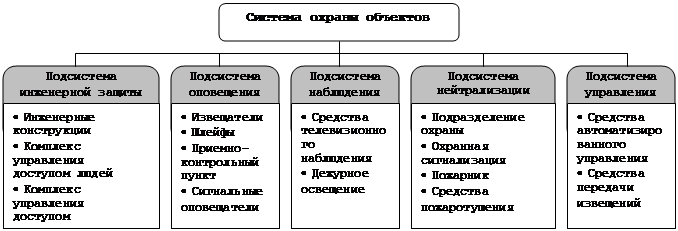

Люди и средства ИЗТОО образуют систему охраны. Состав этой системы может существенно отличаться: от деревянной двери с простым замком для большинства жилых квартир до автоматизированной интегральной системы охраны с группой быстрого реагирования. В общем случае структура системы охраны объектов представлена ниже:

Подсистема инженерной защиты предназначена для механического воспрепятствования проникновению злоумышленника к объектам защиты. Она включает инженерные конструкции, создающие механические преграды на пути злоумышленника, и комплексы управления доступом людей и автотранспорта на охраняемую территорию.

Подсистема обнаружения(оповещения) должна оповещать сотрудников службы безопасности, прежде всего, охранников, органы вневедомственной охраны, милицию, пожарную охрану о проникновении злоумышленников на охраняемую территорию, о пожаре или иных стихийных бедствиях, защита от которых предусмотрена задачами системы. Основу этой подсистемы составляют технические средства охраны.

Все шире применяемые телевизионные средства наблюдения составляют основу подсистемы наблюдения. В нее входят также средства дежурного освещения, обеспечивающие необходимый уровень освещенности охраняемой территории в ночное время. Подсистема наблюдения обеспечивает возможность визуального дистанционного контроля за охраняемой территорией и действиями злоумышленников.

Подсистема нейтрализации угроз имеет в своем составе людей и средства для физического и психологического воздействия на злоумышленников, проникших на охраняемую территорию, а также средства тушения пожара.

Люди и средства подсистемы управления обеспечивают работоспособность системы и управления ее элементами в различных ситуациях.

Эффективность системы ИЗТОО оценивают вероятностью обнаружения службой безопасности злоумышленника и пожара, а также временем перемещения злоумышленника на территории организации к источнику информации и обратно. Очевидно, система тем эффективнее (надежнее), чем выше вероятность обнаружения злоумышленника (пожара) и больше запас времени у охраны после обнаружения злоумышленника (пожара) для принятия необходимых мер собственными силами или вызова сотрудников вневедомственной охраны, частных охранных предприятий и агентств, милиции и пожарной охраны.

В зависимости от структуры системы охраны разделяют на автономную и централизованную.

В автономной системе все задачи по охране решаются в рамках одной организации (значит, она имеет меньшее время реакции сил и средств нейтрализации угроз на действия злоумышленника или пожар, в ней также проще поддерживать работоспособность технических средств), в централизованной - подсистемы нейтрализации угроз и управления являются общими для нескольких организаций (время реакции больше, но и большие возможности по нейтрализации угроз).

В связи с этими соображениями можно сделать вывод, что крупные коммерческие структуры, располагающие необходимыми средствами, стремятся к созданию автономных систем охраны, а мелким организациям, а также гражданам выгоднее подключаться к централизованной системе охраны.

Методики оценки возможности утечки информации.

|