Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Программно-технический уровень защитыСодержание книги

Поиск на нашем сайте

Не будем рассматривать существующие сложные программноаппаратные криптографические комплексы, ограничивающие доступ к информации за счет шифров, а также программы тайнописи, которые могут «растворять» конфиденциальные материалы в объемных графических и звуковых файлах. Использование таких программ может быть оправдано лишь в исключительных случаях. Обычный пользователь, такой как мы с вами, как правило, не является профессиональным шифровальщиком или программистом, поэтому нас интересуют «подручные» средства защиты информации. Рассмотрим средства защиты информации и попробуем оценить их надежность. Ведь знание слабых мест защиты может уберечь нас от многих неприятностей. Первое, что обычно делает пользователь персонального компьютера — ставит два пароля: один пароль в настройках BIOS и другой — на заставку экрана. Защита на уровне BIOS будет требовать ввод пароля при загрузке компьютера, а зашита на заставке экрана перекроет доступ к информации при прошествии определенного, вами заданного, времени бездействия компьютера. Установка пароля на уровне BIOS — достаточно тонкий процесс, требующий определенных навыков работы с настройками компьютера, поэтому желательно его устанавливать с коллегой, имеющим достаточный опыт такой деятельности. Пароль на за- 340

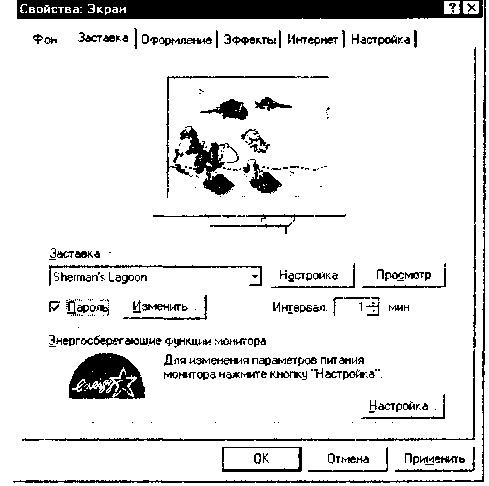

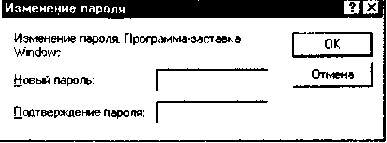

Рис. 15.1. Окно Свойства экрана ставку экрана поставить не так сложно, и его может поставить сам пользователь. Для задания пароля на заставку необходимо выполнить следующие действия: нажмите кнопку Пуск, выберите команды Настройка и Панель управления, дважды щелкните по значку Экран и в открывшемся окне Свойства экрана (рис. 15.1) выберите вкладку Заставка. Задайте вид заставки, установите временной интервал (предположим, 1 мин), установите флажок Пароль и нажмите на кнопку Изменить. В открывшемся окне Изменение пароля (рис. 15.2) введите пароль на заставку экрана, затем повторно его наберите для подтверждения и нажмите на кнопку ОК.

Рис. 15.2. Окно для ввода и подтверждения пароля программы-заставки 341 Если вы решили сами снять пароль на заставку, то проделайте все вышеизложенные процедуры, только в окне Изменение пароля не следует ничего набирать, а просто нажмите на кнопку ОК. Пароль будет снят. После установки паролей можно считать, что первый уровень защиты вы сделали, и информационная защита обеспечена. Однако не обольщайтесь: существует как минимум три способа разрушить эту защиту. Первый способ — воспользоваться одной из лазеек, часто предусмотренных производителями системной платы, так называемым «универсальным паролем для забывчивых людей». Обычный пользователь, каковыми мы и являемся, как правило, его не знает. Можно использовать второй способ взлома секретности: снимите кожух компьютера, выньте примерно на 20...30 мин литиевую батарейку на системной плате, после чего вставьте ее обратно. После этой операции BIOS на 99 % забудет все пароли и пользовательские настройки. Кстати, если вы сами забыли пароль, что достаточно часто случается на практике, то можно воспользоваться именно этим способом. Третий способ узнать постороннему лицу нашу защищенную информацию — вынуть из компьютера жесткий диск и подключить его к другому компьютеру в качестве второго устройства. А дальше без проблем можно читать и копировать чужие секреты. При определенном навыке эта процедура занимает 15...20 мин. Так что постарайтесь при вашем длительном отсутствии просто не допускать посторонних лиц в помещение, где находится компьютер. 15.1.4. Защита жесткого диска (винчестера) Любую часть компьютерной системы можно заменить на новую, но утратив данные, записанные на жестком диске, вы будете вынуждены воссоздать их заново. На это могут уйти месяцы, а то и годы. Гораздо проще заранее организовать защиту содержимого жесткого диска. Начинать следует с создания аварийной загрузочной дискеты. Она очень пригодится, если по какой-то причине не удастся загрузить операционную систему с жесткого диска. Владельцам Windows-систем придется создать дискету аварийной загрузки самостоятельно.

|

||||

|

Последнее изменение этой страницы: 2021-05-12; просмотров: 141; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 18.219.12.88 (0.022 с.) |