Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Определение скорости передачи полезной информации и оптимальной длины кадраСодержание книги

Поиск на нашем сайте Проведенный простой анализ производительности дает также оценку наиболее предпочтительной длины пакетов (информационного поля в кадре данных), применяемых в сети. В большинстве сетей она выбирается равной около 1000 бит. Обозначим длину пакета в кадре, выражаемую числом разрядов, через l, а число остальных разрядов, используемых в других полях через l’ (см. рисунок 4.21) [11].

Рисунок 4.21 - Пакет

Пусть передающая станция А находится в состоянии насыщения и передает

Принимая tk = (l + l’)/C, где С - пропускная способность канала в бит/с, для нормированной скорости поступления данных получим

Это выражение ясно показывает влияние на скорость передачи данных длины пакета l, длины управляющего поля l’ и вероятности ошибки. Длительность перерыва описывается нормированным параметром а. Пусть рв - вероятность искажения бита. Тогда вероятность ошибки в кадре определяется равенством Подставим полученное выражение в (4.2) и продифференцируем dv/dl. В результате оптимальная длина пакета равна

и не зависит от а. Методы случайного доступа к сети Двумя основными способами доступа к общей среде передачи являются управляемый доступ с применением опроса и случайный доступ. В свою очередь существуют различные типы стратегий случайного доступа. Методы случайного доступа полностью децентрализованы. Пользователь может передавать когда угодно, лишь с незначительными ограничениями, зависящими от метода доступа. Из-за случайности моментов времени, в которые пользователи могут решить начать передачу, независимо от метода не исключена возможность того, что два или несколько пользователей могут выйти на связь в пересекающиеся промежутки времени. Это приводит к столкновениям (коллизиям), которые сначала должны быть распознаны, а затем разрешены. При увеличении нагрузки увеличивается и вероятность коллизий, что приводит к возможной неустойчивости работы рассматриваемых механизмов. В результате производительность ограничивается некоторым максимальным значением, меньшим пропускной способности канала, и это значение в каждом случае зависит от первоначального механизма доступа и алгоритма разрешения коллизий.

Методы Алоха Сначала методы случайного доступа были предложены для случаев, когда многие пользователи пытаются довольно редко передать пачки сообщений или когда друг с другом связываются небольшое число ЭВМ. Но применительно к производственным процессам, которые требуют строгого управления задержкой доступа, более предпочтителен управляемый доступ. Рассмотрим два простейших типа стратегии случайного доступа: чистую Алоху и синхроннуюАлоху [2]. Чистая Алоха Эта схема сначала была применена для доступа к общему каналу сотрудниками Гавайского университета в начале 1970-х годов. По этой схеме пользователь, желающий передать сообщение, делает это когда угодно. В результате могут наложится во времени два или несколько сообщений, вызвав столкновение (коллизию). Распознавание коллизий и сообщение о них пострадавшим пользователям в первоначальной системе Алоха направлялись по радио на центральный пункт. Также это могло осуществляться применением положительных подтверждений в сочетании с перерывом. При обнаружении столкновения пострадавшие станции предпринимают попытки повторной передачи потерянного сообщения, но они должны распределять время попыток случайным образом, следуя некоторому алгоритму, уменьшающему возможность возникновения нового конфликта. Стратегия доступа типа Чистая Алоха позволяет добиться производительности самое большее 1/2e» 0,18 пропускной способности канала. Введем сначала некоторые определения. За доступ к каналу состязаются N станций. Станция передает, в среднем, l пакетов в секунду (интенсивность обращений к сети). Величина 1/m представляет собой пропускную способность канала (m) в передаваемых пакетах в секунду. Рассмотрим частный случай, при котором все передаваемые сообщения (пакеты) имеют среднюю длину, соответствующую m единицам времени передачи. Будем считать, что интенсивность нагрузки S (эквивалентно r - нормированной по m нагрузке) характеризует использование канала вновь поступающими пакетами S º r = N l m Величина 1/ m, которая обозначается m, представляет собой пропускную способность канала в передаваемых пакетах в секунду. Таким образом, N l / m = N l m - относительное использование канала, или производительность, нормированная относительно m. Общая интенсивность пакетов, передаваемых в канал, включая вновь генерируемые и передаваемые повторно, имеет некоторое значение l’ > l (из-за коллизий от каждого компьютера будет передаваться больше сообщений из-за необxодимости возобновлять поток). Тогда фактическая интенсивность нагрузки, или использование канала, является параметром G, который равен G = N l ’ m. Рассмотрим типичное сообщение длительностью m, показанное на рисунке 4.21.

Рисунок 4.22-Столкновение двух сообщений

Оно подвергается столкновению с другим сообщением, если эти два сообщения будут наложены одно на другое в любой точке. Легко заметить, передвигая пунктирное сообщение во времени, что столкновение может произойти в промежутке времени продолжительностью 2 m с. Вероятность того, что в промежутке 2 m с не произойдет столкновения, равна e-2N l ’m =e-2G. Отношение S/G представляет долю сообщений из числа передаваемых в канал, которые проходят успешно. Это число должно быть равно вероятности отсутствия столкновений. Таким образом уравнение производительности для чистой Алохи: S = Ge -2 G. (4.11). Здесь S - нормированная производительность (средняя скорость поступления пакетов, деленная на максимальную производительность 1/m), а G - нормированная пропущенная нагрузка. Таким образом, S – независимая переменная, а G - ее функция. График зависимости G от S имеет вид двузначной кривой (рисунок 4.23).

Рисунок 4.23-Характеристика производительности;

Отметим, что S имеет максимум S = 0,5e-1» 0,18 при G = 0,5. Судя по формуле (4.11) или кривой при малой поступающей нагрузке S столкновения происходят редко и G» S. Когда S начинает расти, приближаясь к максимальному значению 0,8, число столкновений быстро увеличивается, что ведет в свою очередь к росту вероятности столкновения. Система теряет устойчивость, S падает, а G увеличивается до больших значений. Синхронная Алоха Максимально возможная производительность схемы чистой Алохи может быть удвоена с помощью простого приема пазметки шкалы времени и разрешения пользователям начинать попытки передачи сообщений только в начале каждого временного интервала m (равного длительности сообщения). Эта схема требует, чтобы работа всех пользователей системы была синхронизирована во времени. Пример работы такой системы показан на рисунке 4.24, на котором одно сообщение передано успешно, а с другим произошло столкновение.

Рисунок 4.24-Передача при синхронной Алохе

Поскольку сообщения могут быть переданы только в размеченные промежутки времени, столкновения происходят лишь когда одна или несколько попыток передачи совершаются в том же промежутке. Вероятность успешной передачи задается в виде e-G, а производительность для синхронной Алохи имеет вид S = Ge-G. Нормированная производительность S достигает максимального значения 1/e» 0,368 при G = 1. Зависимость пропущенной нагрузки от производительности для синхронной Алохи показана на рисунке 4.25, где она сравнивается с соответствующей зависимостью для чистой Алохи.

Рисунок 4.25-Характеристика производительности; Синхронная Алоха

Из приведенной характеристики очевидно, что ввиду двух возможных значений G при заданной производительности S для этой системы доступа также характерна неустойчивость.

Случайный доступ типа МДПН/ОС (CSMA/CD)

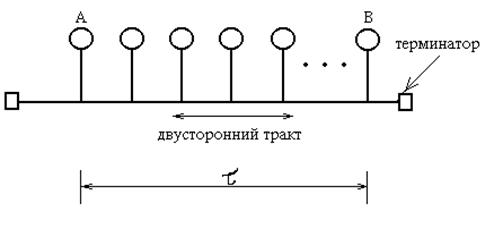

Протокол МДПН/ОС основан на методе чистой Алохи и позволяет улучшить ее характеристики. Метод МДПН/ОС входит в протокол сети Ethernet и принят, как один из стандартных методов в локальных сетях. Реализация локальных сетей по образцу сети Ethernet распространена весьма широко. Основная концепция протокола МДПН/ОС очень проста [11]. Все станции прослушивают передачу по линии. Станция, желающая передать сообщение, выходит на связь только после обнаружения свободного состояния канала. Эта процедура называется проверкой несущей, а стратегия, основанная на такой проверке, схемой многостанционного доступа с проверкой несущей (МДПН). Очевидно, столкновения все же могут возникнуть, поскольку станции физически разнесены одна от другой и две или несколько станций могут обнаружить свободное состояние канала и начать передачу, что и вызовет столкновение. Если станции обнаруживают столкновение (обнаружение столкновения - ОС), они передают всем остальным станциям специальный сигнал о помехе и отменяют свои передачи. Возможность проверки несущей позволяет увеличить производительность канала по сравнению с чистой Алохой, а обнаружение столкновения с прекращением передачи вместо его завершения дает еще большее повышение производительности. Был предложен и проанализирован ряд методов МДПН. Они различаются тем, как происходит управление передачей, если канал оказался занятым. Например, в схеме с p -настойчивостью станция, обнаружившая занятый канал, осуществляет передачу после того, как канал станет свободным, с вероятностью p. С вероятностью (1-p) передача откладывается на промежуток времени t распространения сигнала. При схеме с 1- настойчивостью станция осуществляет попытку передачи, как только канал окажется свободным. При ненастойчивой схеме станция переносит передачу на другое время в соответствии с предписанным распределением задержек передачи, проверяет несущую в это время и продолжает процесс. Эти схемы применимы прежде всего в локальных сетях или в более крупных сетях, работающих со сравнительно небольшими скоростями передачи. Протокол МДПН/ОС, работающий по правилу 1-настойчивости с добавлением возможности обнаружения столкновений в целях дальнейшего улучшения характеристик принят в качестве протокола в схеме Ethernet. Если обнаруживается столкновение и передача прекращается, попытка повторной передачи принимается через случайный промежуток времени, как и в схемах Алоха. Этот случайный промежуток времени удваивается каждый раз после обнаружения нового столкновения до некоторой максимальной величины, при которой станция выходит из строя и извещают вышестоящие уровни о нарушении связи. Удвоение промежутка называется процедурой двоичного замедления и может улучшить характеристику системы. Проведем анализ системы с дискретным временем, чтобы выявить характеристики задержек протокола МДПН/ОС. Рассмотрим шинную структуру.

Рисунок 4.26-Модель МДПН/ОС

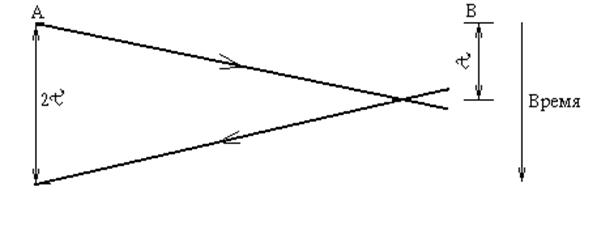

Станции подключаются через пассивные ответвления к двусторонней шине. Сосредоточим внимание на двух наиболее удаленных станциях (А и В). Рассчитаем среднее время, требуемое для успешного запуска сообщения в шину. Обратная величина такого времени и будет максимальной производительностью. Назовем время до успешного завершения передачи сообщения виртуальным временем передачи tv. Это время имеет три составляющие(см. рисунок 4.27). Оно включает время m, требуемое для передачи сообщения, время t, требуемое для проверки завершения передачи, и время, кратное 2t единицам, для разрешения столкновений, если они обнаруживаются. Пусть возникло столкновение между сигналами, передаваемыми станциями А и В. В худшем случае обнаружение столкновения займет на станциях А и В время в 2t с, после чего передача будет немедленно выключена. Это показано на рисунке 4.27: станция А начинает передачу в некоторый момент времени. Перед тем как сообщение станции А поступит на станцию В, последняя решает начать передачу. Станция В проверяет канал, находит его свободным и начинает собственную передачу. Это очевидное столкновение, которое обнаружится только через t c.

Рисунок 4.27-Расчет виртуального времени передачи МДПН/ОС

Общее время до обнаружения столкновения составит 2t единиц времени, что и показано на рисунке. Если произошло столкновение, предположим, что для его разрешения потребуется 2tJ единиц времени. J представляет собой среднее число повторных передач после того, как произошло столкновение. Оно сравнимо с параметром E=G/S-1, который был введен при изучении системы Алоха. Тогда виртуальное время передачи имеет вид:

tv = m + t + 2 t J = m [ 1+ a (1+2 J)] , a º t/ m. (4.11)

Далее найдем величину J. Она зависит от стратегии повторной передачи.

Рисунок 4.28-Наихудший случай обнаружения столкновения

Предположим, что длительность интервала столкновения (рисунок4.27) описывается геометрическим распределением единиц 2t с параметром u. В частности, интервал равен одной единице (2t) с вероятностью u, двум единицам с вероятностью u*(1-u) и т.д. Таким образом, u является вероятностью успеха в конце интервала, а (1-u) - вероятностью столкновения. Среднее число повторных передач J=1/u, а именно

Это рассуждение переносит тяжесть нахождения J на u. Найдем вероятность u. Пусть в возможных передачах участвуют n станций (n >> 1). Пусть вероятность того, что одна станция намеревается передавать в промежутке времени 2t c, равна p. Тогда вероятность того, что передает одна станция, (а эта передача успешна)

u = n p (1- p) n-1 . (4.13) Используя величину p=1/n и учитывая, как предполагалось, что n >> 1, в пределе получим, что

umax = (1-1/n)n-1 ® e -1, n ®¥ (4.14)

Таким образом, величина u, которую нужно подставить в (4.12), равна e -1. И равенство (4.11) принимает вид:

tv = m [1+ a(1+2 e)], a º t / m. (4.11а)

Заметим, что эта модель повторной передачи напоминает синхронную Алоху и фактически приводит к величине производительности синхронной Алохи e-1. Максимальная производительность lmax в числе сообщений за единицу времени равна 1/ t u. Обозначая через l среднее число сообщений, передаваемых по каналу за единицу времени от всех пользователей, и нормируя его относительно пропускной способности 1/ m (в сообщениях за единицу времени), из (4.11а) находим

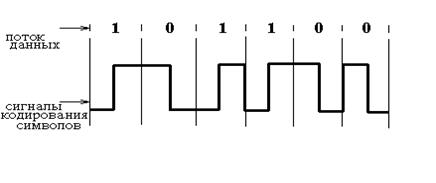

Пусть в качестве примера а=0,1. Это значит, что длительность сообщений в десять раз больше времени распространения сигнала из конца в конец. Для этого значения а имеем r<0,6 Очевидно, это существенное улучшение по сравнению с эффективностью 0,18 для чистой Алохи и 0,368 для синхронной Алохи. Если значение а уменьшить еще больше (путем сокращения длины кабеля или уменьшения пропускной способности в бит/с в целях увеличения m), соответственно увеличится rmax, приближаясь к максимально возможному значению, равному 1. Манчестерский код Кроме проверки двух сигналов - обнаружения столкновения и проверки несущей, - блоки доступа к каналу передают символы в коаксиальный кабель и принимают их из кабеля. Блок кодирования передаваемых данных физического уровня кодирует символы в двоичные сигналы с помощью манчестерского кода. Пример такого кода показан на рисунке 4.29.

Рисунок 4.29-Манчестерский код

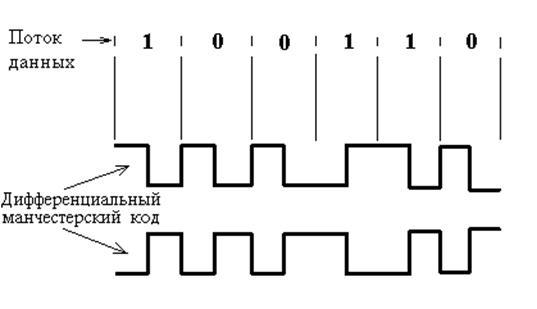

При этой схеме половина символьного интервала применяется для передачи логического дополнения к разряду этого интервала; в течение второй половины передается исходное значение этого разряда. Таким образом, единицы передаются положительным переходом сигнала, а нули - отрицательным переходом (рисунок 4.29). Функции кодирования/декодирования манчестерского кода выполняются передающим блоком кодирования и приемным блоком декодирования физического уровня. Эти блоки также генерируют и удаляют 64-разрядные серии, называемые преамбулами, которые предшествуют фактически передаваемому кадру и применяются для синхронизации. Процедура кодирования, определенная стандартом для кольца с передачей метки, предусматривает применение дифференциального манчестерского кода. Этот метод отличается от применения описанного выше манчестерского кода.

Рисунок 4.30-Дифференциальный манчестерский код

В дифференциальном манчестерском коде для переноса двоичной информации применяются две полярности и переходы происходят в середине двоичного интервала. Однако, в случае разряда 1 первая половина двоичного интервала несет ту же полярность, что и вторая половина предыдущего интервала. В случае же разряда 0 переход происходит как в начале, так и в середине двоичного интервала. Пример на рисунке 4.30 показывает, что при этой процедуре возникают две возможности в зависимости от полярности в конце интервала, предшествующего первому интервалу.

Спецификации ETHERNET

Ethernet - самая популярная в настоящее время сетевая архитектура. Она использует узкополосную передачу со скоростью 10 Мбит/с, топологию "шина", а для регулирования трафика в основном сегменте кабеля - CSMA/CD (МДПН/ОС) [1]. Среда (кабель) Ethernet является пассивной, то есть получает питание от компьютера. Следовательно, она прекратит работу из-за физического повреждения или неправильного подключения терминатора. Сеть Ethernet имеет следующие характеристики: · традиционная топология - линейная шина · другие топологии - звезда-шина · тип передачи - узкополосная · метод доступа - CSMA/CD · скорость передачи данных - 10 и 100 Мбит/с · кабельная система - тонкий и толстый коаксиальный, UTP.

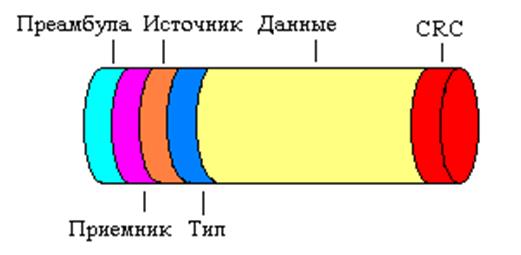

Формат кадра Ethernet разбивает данные на пакеты (кадры), формат которых отличается от формата пакетов, используемого в других сетях. Кадры представляют собой блоки информации, передаваемые как единое целое. Кадр Ethernet может иметь длину от 64 до 1518 байтов, но сама структура кадра Ethernet использует по крайней мере 18 байтов, поэтому размер блока данных в Ethernet - от 46 до 1500 байтов. Каждый кадр содержит управляющую информацию и имеет общую с другими кадрами организацию. Например, передаваемый по сети кадр Ethernet II используется для протокола TCP/IP. Кадр состоит из частей, которые перечислены в таблице.

Рисунок 4.31-Кадр данных Ethernet II

Поле кадра Описание

Преамбула Отмечает начало кадра Местоназначение и источник Указывает адрес источника и адрес приемника Тип Используется для идентификации протокола Сетевого уровня Циклический избыточный код Поле информации для проверки ошибок

Сети Ethernet используют различные варианты кабелей и топологий. Далее будут представлены варианты, основанные на спецификации IEEE. Стандарты IEEE на 10 Мбит/с Ниже будут рассмотрены четыре топологии Ethernet со скоростью передачи данных 10 Мбит/с: · 10 Base T · 10 Base 2 · 10 Base 5 · 10 Base FL

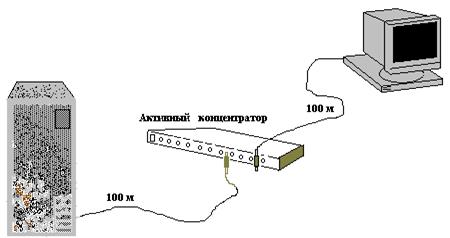

Base T В 1990 году IEEE опубликовал спецификацию 802.3 для построения сети Ethernet на основе витой пары. 10BaseT(10 - скорость передачи в Мбит/с, Base - узкополосная, T - витая пара) - сеть Ethernet, которая для соединения компьютеров обычно использует неэкранированную витую пару (UTP). Тем не менее и экранированная витая пара (STP) также может применяться в топологии 10BaseT без изменения каких-либо ее параметров. Большинство сетей этого типа строятся в виде звезды, но по системе передачи сигналов представляют собой шину, как и другие конфигурации Ethernet. Обычно концентратор сети 10BaseT выступает как многопортовый репитер и часто располагается в распределительной стойке здания. Каждый компьютер подключается к другому концу кабеля, соединенного с концентратором, и использует две пары проводов: одну - для приема, другую - для передачи. Максимальная длина сегмента 10BaseT - 100 м. (рис. 4.32). Минимальная длина кабеля - 2.5 м. ЛВС 10BaseT может обслуживать до 1024 компьютеров.

Рисунок 4.32-Для увеличения длины кабеля используется активный концентратор

На рисунке 4.33 показано, как сеть 10BaseТ реализует преимущества топологии «звезда». Кабель UTP обеспечивает скорость передачи данных 10 Мбит/с. Изменение конфигурации производится на коммутационных панелях – простым переключением шнура из одного гнезда в другое. Эти изменения не затрагивают другие сетевые устройства.

Рисунок 4.33-Коммутационные панели упрощают изменение в конфигурации сети 10 Base 2 В соответствии со спецификацией IEEE 802.3 эта топология называется 10Base2[ 2- передача на расстояние, примерно в два раза превышающее 100м]. Сеть такого типа ориентирована на тонкий коаксиальный кабель, или тонкий Ethernet, с максимальной длиной сегмента 185 м. Минимальная длина кабеля 0.5 м. Кроме того, существует ограничение на максимальное количество компьютеров, которое может быть размещено на 185 - метровом сегменте кабеля, - 30 штук. Компоненты кабеля "Тонкий Ethernet": · BNC - баррел-коннекторы; · BNC T - коннекторы; · BNC - терминаторы. Сети на тонком Ethernet обычно имеют топологию "шина". Стандарты IEEE для тонкого Ethernet не предусматривают использования кабеля трансивера между Т-коннектором и компьютером. Вместо этого Т-коннектор располагают непосредственно на плате сетевого адаптера. BNC баррел-коннектор, соединяя сегменты кабеля, позволяет увеличить его общую длину. Например, вам нужен кабель длиной 30 м, а у вас есть сегменты тонкого кабеля по 20 м и 5 м. Соедините двумя баррел-коннекторами эти сегменты, чтобы получить кабель нужной длины. Однако использование баррел-коннекторов желательно свести к минимуму, поскольку они ухудшают качество сигнала. Сеть на тонком Ethernet - экономичный способ реализации сетей для небольших отделений и рабочих групп. Используемый в такого типа сетях кабель: · относительно недорогой · прост в установке · легко конфигурируется По спецификации IEEE 802.3 сеть на тонком Ethernet может поддерживать до 30 узлов (компьютеров и репитеров) на один кабельный сегмент. Правило 5-4-3 для 10 Base 2 Сеть на тонком Ethernet может состоять максимум из 5 сегментов кабеля, соединенных 4 репитерами, но только к трем сегментам могут быть подключены рабочие станции. Таким образом, 2 сегмента остаются зарезевированными для репитеров, их называют межрепитерными связями. Такая конфигурация известна как правило 5-4-3. На рисунке 4.34 вы видите пять магистральных сегментов, четыре репитера. К магистральным сегментам 1,2,5 подключены компьютеры. Магистральные сегменты 3,4 предназначены только для увеличения общей длины сети. Поскольку для сетей на тонком Ethernet ограничения слишком жесткие, большие предприятия, чтобы соединить сегменты и увеличить общую длину сети до 925 метров, используют репитеры.

Рисунок 4.34-Правило 5-4-3 для тонкого Ethernet: 5 сегментов,

Base 5 В соответствии со спецификацией IEEE эта топология называется 10Base5. Известно и другое ее название - стандартный Ethernet. Сети на толстом коаксиальном кабеле (толстый Ethernet) обычно используют топологию "шина". Толстый Ethernet может поддерживать до 100 узлов на магистральный сегмент. Магистраль - главный кабель, к которому присоединяются трансиверы с подключенными к ним рабочими станциями и репитерами. Сегмент толстого Ethernet может иметь длину 500 м при общей длине сети 2500 м. Расстояния и допуски для толстого Ethernet больше, чем для тонкого Ethernet. Компоненты кабельной системы: · Трансиверы Трансиверы, обеспечивая связь между компьютером и главным кабелем ЛВС, совмещены с "зубом вампира", соединенным с кабелем. · Кабели трансиверов. Кабель трансивера (ответвляющийся кабель) соединяет трансивер с платой сетевого адаптера. · DIX - коннектор, или АUI - коннектор. Расположен на кабеле трансивера. · Коннекторы N - серии (в том числе баррел - коннекторы) и терминаторы N - серии. Компоненты толстого Ethernet работают также, как компоненты тонкого Ethernet

Рисунок 4.35-Толстый Ethernet с подключенным трансивером

Правило 5-4-3 для 10 Base 5 Сеть на толстом Ethernet может состоять максимум из пяти магистральных сегментов, соединенных репитерами, но только к трем сегментам при этом могут быть подключены компьютеры. При вычислении общей длины кабеля "толстый Ethernet" длина кабеля трансивера не учитывается, то есть в расчет принимают только длину сегмента кабеля "толстый Ethernet".

Рисунок 4.36-Правило 5-4-3 для толстого Ethernet:

Минимальное расстояние между соседними подключениями - 2.5 м. В это расстояние не входит длина кабеля трансивера. Толстый Ethernet был разработан для построения ЛВС в рамках большого отдела или всего здания. Комбинирование толстого и тонкого Ethernet Обычно в крупных сетях используют толстый и тонкий Ethernet. Толстый Ethernet хорошо подходит в качестве магистрали, а для ответвляющихся сегментов применяют тонкий Ethernet. Трансивер соединяется с кабелем "Толстый Ethernet", AUI - коннектор кабеля трансивера включается в репитер. Ответвляющиеся сегменты тонкого Ethernet соединяются с репитером, а к ним уже подключаются компьютеры.

10 Base FL 10BaseFL представляет собой сеть Ethernet, в которой компьютеры и репитеры соединены оптоволоконным кабелем. Основная причина популярности 10BaseFL - возможность прокладывать кабель между репитерами на большие расстояния (например, между зданиями). Максимальная длина сегмента 10BaseFL - 2000 м.

|

|||||

|

Последнее изменение этой страницы: 2021-05-11; просмотров: 354; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 216.73.216.102 (0.011 с.) |

кадров/с. Средняя скорость данных в бит/с, поступающих на принимающую станцию В, на основании выведенных в предыдущем пункте формул, равна

кадров/с. Средняя скорость данных в бит/с, поступающих на принимающую станцию В, на основании выведенных в предыдущем пункте формул, равна (4.7)

(4.7) . (4.8)

. (4.8) при а=1. (4.9)

при а=1. (4.9) (4.10)

(4.10)

(4.12)

(4.12) а º t / m.

а º t / m.