Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Информационно-техническая политика ФТС России.Содержание книги

Похожие статьи вашей тематики

Поиск на нашем сайте

Информационно-техническая политика ФТС России – реализуемая на практике система целей, задач, принципов, критериев эффективности и вытекающих из них согласованных организационных и технических мер, связанных с разработкой, внедрением информационных технологий и применением информационно-технических средств в деятельности таможенных органов. Основное содержание информационно-технической политики – целенаправленная деятельность ФТС России по информатизации таможенных органов и обеспечению эксплуатации объектов информационно-технической структуры.

Информационно техническая политика ФТС России (виды обеспечений): - Организационное; - Правовое; - Научное; - Информационно-аналитическое; - Финансово-экономическое.

Правовое обеспечение информационно-технической политики ФТС России возложено на правовое управление и главное управление информационных технологий (ГУИТ). Организация научного обеспечения информационно-технической политики возложено на ГУИТ, которое является главным подразделением формирования и проведения информационно-технической политики.

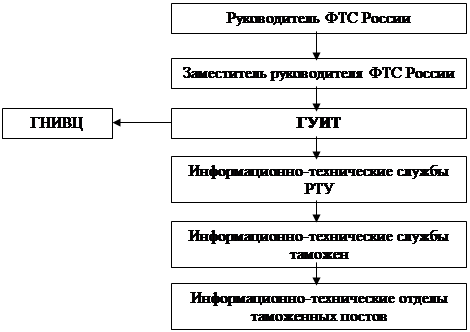

Структура управления информационно-технической политикой ФТС

Главное управление информационных технологий и его основные задачи.

Основными задачами ГУИТ являются: 1. Разработка и проведение единой информационно-технической политики ФТС России при создании и развитии ЕАИС, ВИТС, оснащение таможенных органов современными информационно-техническими средствами. 2. Разработка, согласование с другими государственными структурами и реализация основных направлений развития информационно-технической инфраструктуры. 3. Организация планирования, заказа и контроля выполнения и внедрения результатов научно-исследовательских и опытно-конструкторских работ по созданию перспективных информационных технологий. 4. Согласование научно-исследовательских и опытно-конструкторских работ (НИОКР) с межведомственными программами других государственных структур и ведомств. 5. Интеграция информационных ресурсов ФТС России и согласование использования информации с федеральными органами исполнительной власти. 6. Совершенствование системы информационной безопасности таможенных органов. 7. Обеспечение деятельности научно-технического совета ФТС России. 8. Выполнение проекта модернизации информационной система таможенных органов, в том числе финансируемого за счет средств международного валютного фонда.

Главный научный информационно-вычислительный центр (ГНИВЦ) и его основные цели и задачи.

ГНИВЦ является головным учреждением в информационно-технической системе ФТС России в области реализации программ автоматизации и информатизации таможенных органов. Основная цель ГНИВЦ – содействие таможенным органам в вопросах повышения эффективности их работы, путем создания, развития и эксплуатации ЕАИС.

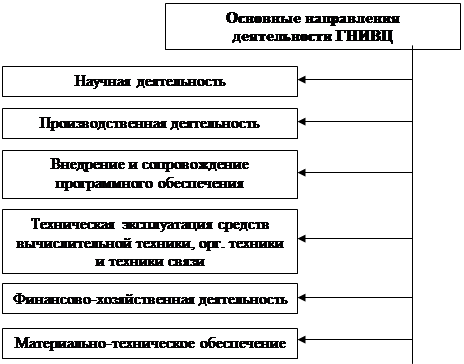

Основными направлениями деятельности ГНИВЦ являются: 1. Участие в планировании, контроле качества выполнения и внедрения в практику НИОКР. 2. Сбор, обработка таможенной информации, формирование и централизованное ведение баз данных и нормативно-справочной информации. 3. Разработка нормативно-правового обеспечения ЕАИС (нормативно-правовые акты, стандарты для создания сетей и для электронного документооборота). 4. Обслуживание и ремонт средств вычислительной техники. 5. Проведение повышения квалификации и переподготовки должностных лиц, выполняющих свои функциональные обязанности в рамках ЕАИС. 6. Ведение фонда алгоритмов и программ ФТС России. 7. Оказание методической помощи информационно-техническим подразделениям таможенных органов.

Тема 13: Защита информации в информационных системах, вычислительных сетях и комплексах

Необходимость и потребность в защите информации.

Примеры утечки информации: 1. Лазерная система подслушивания. 2. Магнитофон. 3. Телекамера. 4. Радио закладка. 5. Система считывания с экрана ПЭВМ. 6. Телефонная закладка. 7. «Читающий» автомат. 8. Инфракрасные устройства считывания. 9. Закладка в выключателе освещения. 10. Микрофоны узконаправленного действия.

Автоматизация процессов обработки информации повышает риск ее хищения или искажения. В настоящее время хищения информации приводит к большому экономическому ущербу. Проблема защиты информации на данный момент является одной из самых важных в информационных технологиях, в том числе и в информационных таможенных технологиях.

Основные понятия о защите информации. Угроза безопасности.

Значительная часть информации, поступающая и хранящаяся в информационных системах, относится к конфиденциальной, а другая, незначительная часть, к секретной или совершенно секретной информации. В таможенном кодексе ст. 427 определена необходимость создания и использования специальных программных и технических средств для защиты информации. Уголовный кодекс также предусматривает наказания за несанкционированное использование и хищение информации. Обеспечение информационной безопасности является гарантией удовлетворения законных прав и интересов субъектов информационных отношений. Субъектами информационных отношений являются: государственные или коммерческие организации, предприятия и отдельные граждане или физические лица. Субъекты по отношению к определенной информации могут выступать в следующих видах: 1. Источники (поставщики) информации. 2. Пользователи (потребители) информации. 3. Собственники (владельцы) информации. 4. Владельцы систем сбора и обработки информации. 5. Физические (юридические) лица, о которых собирается информация.

Информацию по уровню важности принято подразделять на следующую: 1. Жизненно важная (незаменимая) информация, наличие которой необходимо для функционирования организации и при ее потере невосполнима. 2. Важная информация, которая может быть заменена или восстановлена, но с большими затратами средств, времени и труда. 3. Полезная информация, которую трудно восстановить, но при этом организация может функционировать без нее. 4. Несущественная информация, потеря которой для организации незаметна. Для соблюдения информационной безопасности необходимо соблюдать следующие условия использования информации и систем ее обработки: 1. Доступность информации, характеризуется способностью своевременного и беспрепятственного доступа субъектов к интересующим их данным. 2. Целостность информации, характеризуется отсутствием в ней искажений. 3. Достоверность, которая определяет реальное состояние дел на данный момент. 4. Конфиденциальность информации, которая обеспечивает способность системы сохранять информацию в тайне от субъектов, не имеющих право доступа к ней.

Защита информации – совокупность мероприятий, методов и средств, обеспечивающих проверку и сохранность целостности информации, а также исключающих несанкционированный доступ и использование хранящихся в средствах вычислительной техники данных и программ. Безопасность информации – защита информации от несанкционированного использования модификации или утраты. Утечка информации – ознакомление постороннего лица с конфиденциальной информацией. Модификация информации - несанкционированное изменение информации, корректное по форме и содержанию, но другое по смыслу. Утрата информации – физическое уничтожение информации.

Основные виды угроз информационной безопасности: 1. Стихийные бедствия. 2. Сбои и отказы оборудования 3. Последствия ошибок проектирования и разработки компонентов информационных технологий, т.е. средств вычислительной техники.

Ошибки эксплуатации. По природе возникновения угрозы безопасности делятся на естественные, вызванные действием стихийных явлений, и искусственные, вызванные деятельностью человека. Среди последних по мотивации действия можно выделить: 1. Непреднамеренные, вызванные ошибками проектирования программного обеспечения, пользователей, обслуживающего персонала и т.д. 2. Преднамеренные, связанные с корыстными действиями злоумышленников.

Непреднамеренные угрозы: 1. Неумышленные действия, совершаемые случайно и приводящие к полному или частичному отказу системы, разрушению программных или аппаратных информационных ресурсов и т.д. 2. Несанкционированное включение оборудования или изменение режимов работы устройств или программ. 3. Неумышленная порча информации. 4. Несанкционированная установка программного обеспечения. 5. Заражение вирусами программного обеспечения. 6. Запуск средств вычислительной техники в обход имеющихся правил и требований. 7. Пересылка данных по ошибочному адресу. 8. Ввод неверных данных.

Преднамеренные (искусственные) угрозы: 1. Физическое разрушение системы или вывод из строя ее отдельных элементов и узлов. 2. Применение прослушивающих устройств. 3. Отключение систем, обеспечивающих функционирование элементов вычислительных сетей. 4. Дезорганизация системы путем постановки помех на рабочих частотах. 5. Перехват данных, передаваемых по каналам связи с целью их анализа и выявления протоколов обмена, правил вхождения пользователей в сеть для последующей их имитации и проникновения в систему. 6. Хищение носителей информации и несанкционированное копирование информации. 7. Незаконное получение паролей.

Несанкционированному воздействию для получения информации подвергаются: 1. Аппаратурные средства (процессор, монитор, периферийные устройства, линии связи и передачи информации). 2. Программное обеспечение или комплекс программных средств. 3. Съем данных, необходимых для входа в средства вычислительной техники и сеть. 4. Персонал, пользователи, а также специалисты, обслуживающие программные средства и средства вычислительной техники.

|

|||||

|

Последнее изменение этой страницы: 2016-08-06; просмотров: 3244; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 216.73.216.170 (0.008 с.) |