Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Отслеживание поведения программСодержание книги

Похожие статьи вашей тематики

Поиск на нашем сайте

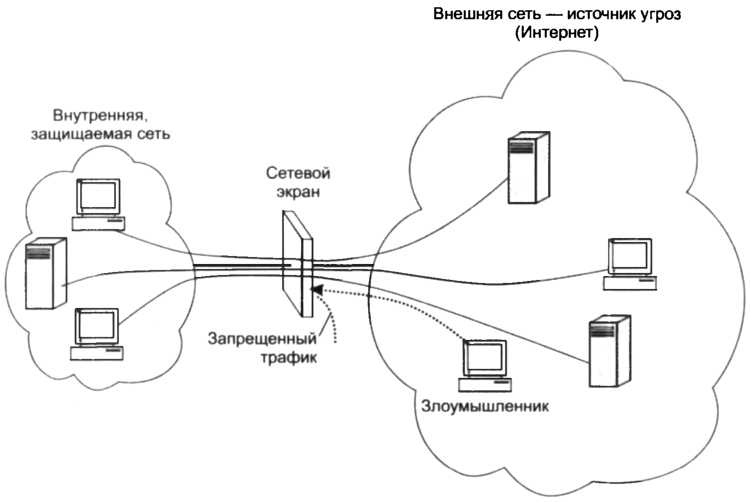

Принципиально другим подходом по сравнению с методами сканирования содержимого файлов являются методы, основанные на анализе поведения программ во время их выполнения. Этот метод обнаружения вирусов можно сравнить с поимкой преступника «за руку» на месте преступления. Тестируемую программу запускают на выполнение, инструкцию за инструкцией, но все ее подозрительные действия контролируются и протоколируются антивирусной системой. Если программа пытается выполнить какую-либо потенциально опасную команду, например записать данные в исполняемый файл другой программы, то ее работа приостанавливается, и антивирусная система запрашивает пользователя о том, какие действия ей надо предпринять. Антивирусные средства данного типа часто требуют активного участия в тестировании пользователя, призванного реагировать на многочисленные предупреждения системы, значительная часть которых может оказаться впоследствии ложными тревогами. ПРИМЕЧАНИЕ Важной характеристикой любого антивирусного средства является частота ложных положительных («Да, это вирус») и ложных отрицательных («Нет, вирус отсутствует») заключений. Если система слишком часто бьет ложную тревогу, то пользователь этой системы может вообще перестать реагировать на эти сигналы, однако если она слишком часто объявляет зараженный файл «чистым», то возникает вопрос о качестве антивирусного средства. При использовании антивирусных систем, анализирующих поведение программ, всегда существует риск «пропустить удар» от вируса, в результате которого по ошибке будет выполнена команда вирусного кода, способная нанести ущерб защищаемому компьютеру или сети. Для устранения этого недостатка был разработан другой метод, который тоже строит работу по распознаванию вирусов на основе анализа выполнения программ, однако тестируемая программа выполняется в искусственно созданной (виртуальной) вычислительной среде, которую иногда называют песочницей (sandbox). Такой способ называют эмуляцией. При эмуляции так же, как и при реальном выполнении, фиксируются все подозрительные действия программы, однако в этом случае отсутствует риск повреждения информационного окружения. Принцип работы антивирусных средств, построенных на основе анализа поведения программ, показывает, что эти средства могут использоваться для обнаружения не только известных, но и не известных вредоносных программ. Сетевые экраны Сетевой, или межсетевой, экран — это комплекс программно-аппаратных средств, осуществляющий информационную защиту одной части компьютерной сети от другой путем анализа проходящего между ними трафика. Для сетевых экранов существуют и другие термины, хорошо отражающие функциональное назначение средств защиты этого типа: § Брандмауэр — это слово много лет назад пришло в русский язык из немецкого. Изначально оно обозначало перегородку в поезде, отделяющую область топки паровоза от пассажирского отделения. § Файервол и другие транслитерации английского слова firewall, хотя официально не приняты, можно встретить в литературе достаточно часто. Исходным значением этого термина является элемент конструкции дома, а именно стена, сделанная из огнеупорного материала и препятствующая распространению огня между частями дома (обычно принадлежащими разным собственникам). Для сетевого экрана одна часть сети является внутренней, другая — внешней (рис. 24.21). Сетевой экран защищает внутреннюю сеть (например, локальную сеть предприятия или, как вырожденный случай, отдельный компьютер пользователя) от угроз, исходящих из внешней сети (мы будем, как правило, подразумевать под такой сетью Интернет). Защиту границ между локальными сетями предприятия и Интернетом обеспечивают корпоративные сетевые экраны, те же функции, но на границе между домашним компьютером и Интернетом, выполняют персональные сетевые экраны. Для эффективного выполнения сетевым экраном его главной функции — защиты — необходимо, чтобы через него проходил весь трафик, которым обмениваются узлы защищаемой части сети с узлами Интернета. Такое расположение позволяет сетевому экрану полностью контролировать (запрещать, ограничивать или протоколировать) доступ внешних пользователей к ресурсам внутренней сети. Сетевой экран защищает сеть не только от несанкционированного доступа внешних злоумышленников, но от ошибочных действий пользователей защищаемой сети, например таких, как передача во внешнюю сеть конфиденциальной информации.

Рис. 24.21. Сетевой экран защищает внутреннюю сеть от угроз, исходящих из внешней сети

Чтобы осуществлять контроль доступа, сетевой экран должен уметь выполнять следующие функции: анализировать, контролировать и регулировать трафик (функция фильтрации); § играть роль логического посредника между внутренними клиентами и внешними серверами (функция прокси-сервера); § фиксировать все события, связанные с безопасностью (функция аудита). Наряду с этими базовыми функциями на сетевой экран могут быть возложены и другие вспомогательные функции защиты, в частности: § антивирусная защита; § шифрование трафика; § фильтрация сообщений по содержимому, включая типы передаваемых файлов, имена DNS и ключевые слова; § предупреждение и обнаружение вторжений и сетевых атак; § функции VPN; § трансляция сетевых адресов. Как можно заметить, большинство из перечисленных функций реализуются в виде отдельных продуктов или в составе систем защиты других типов. Так, функции пакетной фильтрации встроены практически во все маршрутизаторы, задача обнаружения вирусов решается множеством разнообразных программ, шифрование трафика — неотъемлемый элемент технологий защищенных каналов и т. д., и т. п. Прокси-серверы часто поставляются в виде приложений, более того, они сами часто интегрируют в себе многие функции, свойственные сетевым экранам, такие, например, как аутентификация, трансляция сетевых адресов или фильтрация по содержимому (контенту). Отсюда возникают сложности при определении понятия «сетевой экран». Например, довольно распространено мнение, что сетевой экран — это пограничное устройство, выполняющее пакетную фильтрацию (то есть маршрутизатор), а прокси-сервер — это совершенно отличный от сетевого экрана инструмент защиты. Другие настаивают, что прокси-сервер является непременным и неотъемлемым атрибутом сетевого экрана. Третьи считают, что сетевым экраном может быть названо только такое программное или аппаратное устройство, которое способно отслеживать состояние потока пакетов в рамках соединения. Мы же в этой книге будем придерживаться широко распространенной точки зрения о том, что сетевой экран — это программно-аппаратный комплекс, выполняющий разнообразные функции по защите внутренней сети, набор которых может меняться в зависимости от типа, модели и конкретной конфигурации сетевого экрана. ПРИМЕР-АНАЛОГИЯ Функционально сетевой экран можно сравнить с системой безопасности современного аэропорта. Аналогии здесь достаточно очевидные (рис. 24.22) — самолет соответствует защищаемой внутренней сети, а внешняя сеть, из которой приходит потенциально опасный трафик, — внешнему миру, откуда прибывают будущие пассажиры самолета, готовящегося к полету, при этом не все они приезжают с чистыми и ясными намерениями. В потоке пассажиров, постоянно входящих в здание аэропорта, могут встречаться различные злоумышленники. Наиболее зловещие — террористы — пытаются пронести на борт взрывчатку (в сетевом мире — пакеты, несущие во внутреннюю сеть вирусы, способные «взорвать» серверы и компьютеры пользователей) или оружие для захвата самолета в воздухе (атака по захвату управления удаленным компьютером). Контрабандисты несут с собой незадекларированные ценности (запрещенный контент), а некоторые личности пытаются попасть в самолет по поддельным документам (несанкционированный доступ к внутренним ресурсам сети). Для того чтобы отфильтровать трафик пассажиров, система безопасности аэропорта пропускает всех пассажиров и их багаж через единственно возможный путь — зону контроля. Также поступают при защите сети, направляя весь входящий трафик через сетевой экран. В зоне контроля аэропорта применяются разнообразные средства проверки пассажиров и их багажа: сличение паспортов с компьютерной базой данных, а лиц пассажиров — с фотографиями в паспортах; просвечивание сумок и чемоданов; проход пассажиров через металлодетекторы, а при первом подозрении — вытряхивание всех вещей; дотошная ручная проверка сумок и прощупывание пассажиров. Между злоумышленниками и службой безопасности постоянно происходит состязание в коварстве, с одной стороны, и находчивости — с другой. Новые трюки вызывают появление новых способов проверки. Например, пронос взрывчатки в подошве ботинка вызвал к жизни не очень приятную обязательную процедуру прохождения металлоискателя в носках, а использование террористами флаконов для маскировки жидких компонентов бомбы лишило пассажиров возможности брать с собой в кабину шампуни и другие любимые жидкости в больших объемах. Сетевые экраны тоже пытаются использовать все возможные средства и методы для противостояния разнообразным угрозам. С помощью паролей и цифровых сертификатов они проверяют аутентичность внешних узлов, пытающихся установить соединения с внутренними; отслеживают логику обмена пакетами для того, чтобы отразить атаки, основанные на искажении этой логики; «просвечивают» содержимое электронных писем и загружаемых документов, пытаясь блокировать запрещенный контент; сканируют загружаемые программы, проверяя их на наличие известных вирусов. Так же как и в зоне контроля аэропорта, здесь постоянно идет соревнование между хакерами, все время изобретающими новые методы атак, и разработчиками сетевых экранов, старающихся эти атаки обнаружить и пресечь.

Рис. 24.22. Зона контроля аэропорта как аналогия сетевого экрана

|

||||||

|

Последнее изменение этой страницы: 2017-02-05; просмотров: 879; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 3.12.152.6 (0.008 с.) |