Построение системы аутентификации при многократной передаче сообщений.

Содержание книги

- Стойкость системы шифрования, классификация систем шифрования по стойкости. Виды атак на систему шифрования.

- Определение безусловно стойкой системы шифрования, утверждение о необходимых условиях существования безусловно стойкой системы.

- Стандарт шифрования гост р34. 12-2015, базовый алгоритм шифрования 64-битного блока.

- Принцип построения и характеристики шифра AES.

- Линейный рекуррентный регистр, статистические свойства линейной рекуррентной последовательности.

- Принципы построения формирователей шифрующей гаммы (понятие эквивалентной линейной сложности, применение нелинейных узлов для повышения линейной сложности).

- Понятие односторонней функции, общий принцип построения криптографических систем с открытым ключом.

- Определение, классификация, основные свойства, модель ЭП.

- Построение систем аутентификации с гарантированной вероятностью навязывания.

- Построение системы аутентификации при многократной передаче сообщений.

- Генераторы настоящих случайных чисел в криптографии

- Способы распределения ключей с использованием црк на начальном этапе.

- Принцип распределения открытых ключей.

- Понятие инфраструктуры открытых ключей (PKI), состав, принцип взаимодействия элементов структуры.

- Назначение, принцип формирования и характеристика сертификата открытого ключа.

Похожие статьи вашей тематики

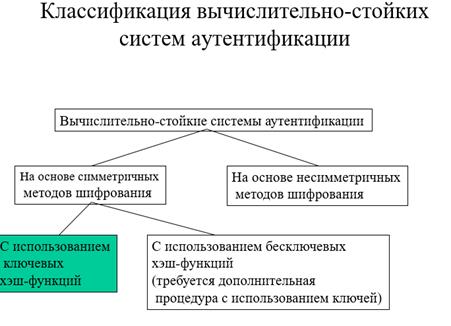

Вычислительно-стойкие системы аутентификации.

Различают два класса вычислительно стойких систем аутентификации:

· - с использованием симметричных методов шифрования;

· - с использованием несимметричных методов шифрования.

Вычислительно стойкие системы аутентификации, как и безусловно

стойкие, используют в основном технику хеш-функций, сконструированных,

однако, по другому принципу. Эти хеш-функции делятся также на два основных

класса:

· - ключевые хеш-функции (зависящие от секретного ключа, разделяемого

между законными пользователями);

· - бесключевые хеш-функции, вычисляемые по полностью открытому

алгоритму.

В последнем случае, для того чтобы обеспечить преимущество законным

пользователям перед незаконными, необходимо после выполнения бес-

ключевого хеширования выполнить дополнительную процедуру с использованием

ключей.

В иностранной технической литературе принято называть

ключевые хеш-функции, предназначенные для криптографического применения,

кодом аутентификации сообщений (кратко - МАС-кодом), тогда как

бесключевые хеш-функции называют там кодом, обнаруживающим модификации

(кратко - MDC-кодом).

42 Модель управления ключами в симметричных криптографических системах, характеристика жизненного цикла ключа.

Исторически первыми появились симметричные криптографические системы. В симметричной криптосистеме шифрования используется один и тот же ключ для зашифровывания и расшифровывания информации. Это означает, что любой, кто имеет доступ к ключу шифрования, может расшифровать сообщение. На предоперационной стадии ключ еще не доступен для штатного использования в криптосистеме. Находясь в операционной стадии жизненного цикла, ключ доступен пользователям криптосистемы и применяется ими в штатном режиме. На постоперационной стадии ключ более не используется в штатном режиме, но доступ к нему возможен в особом режиме для специальных целей. На стадии выхода из эксплуатации ключ более недоступен, а все записи, содержащие зна-чение ключа, удалены из криптосистемы. Главная цель – исключить возможность попадания к посторонним лицам ранее использовавшихся ключей. Криптографические ключи нельзя просто вывести из употребления – необходимо физически уничтожить все копии ключей из памяти аппаратных средств криптографической защиты.

Способы генерирования случайных чисел при формировании ключей.

|