Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Стойкость системы шифрования, классификация систем шифрования по стойкости. Виды атак на систему шифрования.Стр 1 из 15Следующая ⇒

Стойкость системы шифрования, классификация систем шифрования по стойкости. Виды атак на систему шифрования. Стойкость - способность противостоять всевозможным атакам нарушителя, нацеленным на нахождение (вычисление) ключа или открытого сообщения в предположении выполнения ряда условий.

Атаки нарушителя 1. Криптоанализ ведется, только на основе, перехваченных криптограмм; 2.Криптоанализ ведется на основе, перехваченных криптограмм и соответствующих им открытых сообщений. 3.Криптоанализ ведется на основе выбираемого противником открытого сообщения; Классы систем шифрования · Безусловно стойкие или идеальные, совершенные · Вычислительностойкие

Безусловно стойкие (идеальные) системы шифрования Безусловно стойкой системой шифрования (БССШ) называется система шифрования, в которой любая криптограмма (в отсутствии у злоумыщленника ключа) не содержит дополнительных сведений к априорно известным о сообщении, зашифрованном в эту криптограмму.

Лучшим способом дешифрования криптограммы БССШ является угадывание одного из возможных сообщений источника Математически условие АССШ можетбыть записано в виде:

P(M|E)=P(M)

Вычислительно стойкие системы шифрования Система шифрования называется вычислительно стойкой (ВССШ),если вскрытие такой системы возможно, но даже наилучший алгоритм вскрытия требует необозримо большого времени или необозримо большой памяти устройств, с помощью которыхпроводится криптоанализ.

Время криптоанализа определяется: 1. Сложностью алгоритма дешифрования; 2. Быстродействием вычислительных устройств, осуществляющих дешифрование Сложность алгоритмов криптоанализа должна соответствовать сложности решения сложной задачи.

Основные подходы к криптоанализу: 1. Тотальный перебор ключей 2. Анализ статистических особенностей криптограмм 3. Линейный криптоанализ 4. Дифференциальный криптоанализ 5. Другие

Быстродействие вычислительных устройств 1010- 1012 операций/с

Быстродействие ЭВМ увеличивается в 4 раза каждые 3 года

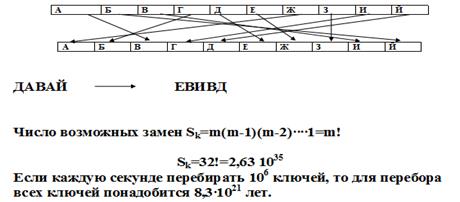

Шифр замены, его свойства. Шифр простой замены, простой подстановочный шифр, моноалфавитный шифр — класс методов шифрования, которые сводятся к созданию по определённому алгоритму таблицы шифрования, в которой для каждой буквы открытого текста существует единственная сопоставленная ей буква шифр-текста. Само шифрование заключается в замене букв согласно таблице. Для расшифровки достаточно иметь ту же таблицу, либо знать алгоритм, по которой она генерируется.

Шифром колонной замены называется шифр с алфавитом открытых сообщений Zm,, совпадающим с алфавитом шифрованных сообщений и ключевым множеством K. Таким образом, шифр колонной замены, заключается в применении к знакам открытого текста подстановок из симметрической группы порядка мощности алфавита открытых сообщений. При этом каждая подстановка выбирается в зависимости от ключа и предыдущих знаков открытого текста.

Свойства шифра замены. 1. Если все замены в таблице замен равновероятны и взаимонезависимы, то система шифрования, использующая данный способ, будет безусловно стойкой. 2. В отличие от способа гаммирования, реализация данного способа шифрования более сложна, что определяется необходимостью построения управляемого узла перестановки с m выходами. 3. При шифровании методом замены не происходит размножение ошибок, возникающих в канале связи из-за помех. 4. Перекрытие шифра, т е. шифрование одной и той же таблицей разных сообщений, не приводит к простому и однозначному дешифрованию, как в способе гаммирования. Однако стойкость способа снижается, т. к. повторяющиеся замены дают возможность проведения криптоанализа на основе частот повторения букв криптограммы. Блоковым шифром называется такая криптосистема, в которой каждый новый блок открытого сообщения преобразуется в блок криптограммы по одному и тому же правилу, определяемому алгоритмом шифрования и ключом. По такому же принципу выполняется и процедура дешифрования.

Согласно принципу Керхгоффа, алгоритмы шифрования и дешифрования полностью известны криптоаналитику. Неизвестен лишь ключ, который используется как для шифрования, так и для дешифрования. Одинаковые блоки сообщений Мi и Мj всегда преобразуются в одинаковые блоки криптограмм Ei и Ej. Если это свойство является нежелательным, то используют другую модификацию того же самого блокового алгоритма шифрования

Принципы построения блоковых шифров состоят в том, что в алгоритме блокового шифра необходимо использовать: а) подстановки (нелинейные преобразования коротких частей (под блоков блокового шифра); б) перестановки символов в блоках; в) итерирование операций (а) и (б) (т. е. многократное повторение их с разными ключами).

Схема Файстеля. Для упрощения процедур шифрования и дешифрования используется схема Файстеля, основанная на следующих принципах: а) каждый текущий блок делится на две равные части - левую Li и правую Ri, где i - параметр итерации (раунда); б) способ формирования следующих «половинок» блоков из предыдущих, определяется, как показано на рис. 3.3, где ki - ключ i-гo раунда.

Представим это преобразование в аналитической форме: Li= Ri-1, Ri =Li-l + f(Ri-1, ki), где f(•) - нелинейная функция от двух аргументов, в которой нелинейность определяется, например, таблицей.

Особености схемы Фейстеля:

1) Обратимость процедуры шифрования оказывается возможной, когда функция /(•) в схеме не обязательно является обратимой. 2) Обе половины блока постоянно меняются местами и поэтому, несмотря на кажущуюся несимметричность, они шифруются с одинаковой стойкостью.

Характеристики шифра АЕS 1.Может работать быстрее, чем обычный блочный шифр; 2.Может быть реализован на смарт-карте, используя небольшой РАМ и имея небольшое число циклов; 3. Преобразование раунда допускает параллельное выполнение; 4. Не использует арифметических операций, поэтому тип архитектуры процессора не имеет значения; 5. Может быть использован для вычисления МАС-кода и хэш-функции.

Данный шифр основан на принципе итерирования (итерирование - повторение какой-либо математической операции, использующее результат предыдущей аналогичной операции) SD-преобразований и использует так называемую архитектуру «квадрат», т. е. все преобразования производятся в рамках одного квадрата. Текущие данные (в том числе исходное сообщение и получаемая криптограмма) записываются по одному байту (8 бит) в каждую из 16 клеток, что дает общую длину блока шифрования, равную 8x16 -128 бит. Первое преобразование данного алгоритма выполняется как вычисление обратного элемента в поле GF(

Следующее преобразование состоит в умножении каждой клетки квадрата, представленной в виде двоичного вектор-столбца (

Используемая в этом преобразовании матрица и вектор-столбец сохраняются одинаковыми на всех раундах и не зависят от ключа. Заметим, что умножение на матрицу и добавление вектора улучшают криптографические свойства шифра для случая, когда в клетках квадрата появляются нулевые элементы.

В качестве очередного преобразования используется побайтовый циклический сдвиг массива сообщений на различное количество байт (клеток), показанный на рис. 3.17.

Следующее преобразование называется перемешиванием столбцов. На этом шаге каждый С-й столбец квадратной матрицы представляется как 4-мерный вектор над полем GF(

где элементы, показанные в этой матрице, задаются как элементы поля GF(

Наконец производится сложение с раундовыми ключами, которое выполняется просто как побитное сложение всех элементов последнего квадрата с 128 элементами раундового ключа по модулю 2. После завершения одного раунда все описанные выше операции повторяются с использованием других раундовых ключей. Раундовые ключи вырабатываются из единственного секретного ключа длиной 128, 192 или 256 бит (в зависимости от выбранного режима ифрования) при помощи специальных преобразований, включающих в себя циклические сдвиги и расширения. Количество раундов шифра зависит от выбранного режима его работы и изменяется в пределах от 10 до 14. Для дешифрования используется последовательность обратных преобразований с обратным порядком следования раундовых ключей, что оказывается вполне возможным, поскольку все операции, выполняемые в каждом раунде, как легко убедиться, обратимы. Однако следует заметить, что в отличие от шифров, основанных на структуре Фейстеля (например, шифр DES), данный шифр должен использовать разные электронные схемы или программы для шифрования и дешифрования соответственно. Особенности шифра AES 1) AES ориентирован в основном на реализацию с 8-разрядными процессорами; 2) все раундовые преобразования выполняются в конечных полях, что допускает простую реализацию на различных платформах. Стойкость шифра AES Очевидно, что перебор всех ключей (даже при их минимальном количестве- 2) оказывается невозможным. Линейный и дифференциальный криптоанализ также практически невозможны вследствие выбора оптимальных процедур преобразований и, в частности, вследствие использования вычисления обратных элементов в конечном поле.

Криптоанализ на основе решения нелинейной системы уравнений над полем GF(2), описывающих шифр, теоретически возможен, в том числе и за счет появления дополнительных уравнений. Однако эта процедура требует необозримо большого вычислительного ресурса. Таким образом, в настоящее время шифр AES можно считать стойким относительно любых известных атак. Скорость шифрования AES При программной реализации данный алгоритм наиболее эффективно реализуется на 8- и 32-разрядных платформах. Для типичных ПК скорость шифрования может составлять порядка 1 Мбайт/с - 500 кбайт/с. При аппаратной реализации высокие скорости шифрования (порядка 100 Мбайт/с и выше) потребуют увеличения аппаратных ресурсов и, следовательно, увеличения габаритов устройства. Стойкость шифра A5/1 При разработке этого шифра предполагалось, что он будет иметь высокую стойкость, так как количество его ключей достаточно велико, однако дальнейшие исследования, проводившиеся независимыми криптографами [24], показали, что у этого шифра есть слабые стороны. Одна из них состоит в том, что ЛРР, входящие в состав шифратора, имеют малые длины, и поэтому они подвержены некоторым модификациям статистических атак, а также атакам на основе обменных соотношений между требуемым объемом памяти и временем анализа. В конечном итоге исследования, которые проводились начиная с 2000 г. (т. е. почти сразу после введения этого стандарта), показали, что данный шифр может быть «взломан» с использованием обычного ПК в реальном времени. 22.Возведение в степень, нахождение дискретного логарифма

Возведение в степень по модулю — это вычисление остатка от деления натурального числа b (основание), возведенного в степень e (показатель степени), на натуральное число m (модуль). - представим показатель степени в двоичном виде; - каждую единице заменим парой букв КУ (квадрат+умножение); - каждый ноль заменим буквой К (квадрат); - в образовавшейся последовательности вычеркнем первую пару КУ; - над основанием a проводим вычисления, согласно полученной последовательности. Пример: 337(mod7) 37 = 100101 = КУКККУККУ= КККУККУ 3®32(mod7)=2®22(mod7)=4®42(mod7)=2®2×3(mod7)=6®62(mod7)= 1®12(mod7)= 1®1×3(mod7)=3 Сложность вычислений для операции возведения в степень: N@O(2logx).

Нахождение дискретного логарифма методом «встречи посредине» Строим базу данных размера O((n)1/2) вида az(modn) для случайных чисел zÎ[1,n] и сортируем ее. • Для случайных чисел b, таких что НОД(b,n-1)=1 вычисляем yb(modn) и сравниваем с числами базы данных. • С большой вероятностью после нескольких попыток получаем az(modn)= yb(modn) 4. Возводим обе части в степень b-1, получим az· b-1 (modn)= y (modn). Откуда следует zb-1=x. Этот метод имеет сложость Nt@O((n)1/2logn), Nv@O((n)1/2)

КС Эль-Гамаля. Это некоторая модификация КС РША, стойкость которой не связана непосредственно с проблемой факторизации. Она широко используется в стандартах цифровой подписи и допускает естественное обобщение на случай КС, построенных на основе использования эллиптических кривых, что будет рассмотрено далее.

Генерирование ключей. Пользователь А проделывает следующие операции для генерирования ключей: 1)генерирует простое число p и примитивный элемент ɑ∈GF(p); 2) выбирает случайное число а такое, что 1<= a<= p-2, и вычисляет число ɑ^a; 3) в качестве открытого ключа выбирает набор: (p, ɑ, ɑ^amodp), а в качестве закрытого ключа – число а.

Шифрование. Пользователь В выполняет следующие шаги для шифрования сообщения М, предназначенного пользователю А: 1) Получает открытый ключ А; 2) Представляет сообщение М в виде цепочки чисел Мi, каждое из которых не превосходит р-1; 3) Выбирает случайное число k такое, что 1<=k<=p-2; 4) Вычисляет ɣ=(ɑ^k)mod p, б=Мi((ɑ^a)^k) mod p; 5) Посылает криптограмму C=(ɣ,б) пользователю А.

Дешифрование

Пользователь А выполняет следующие шаги для дешифрования сообщения, полученного от пользователя В: 1) используя свой закрытый ключ, вычисляет (ɣ^(- a))mod p 2) восстанавливает сообщение Mi=(ɣ^(-a))* б mod p Действительно, ɣ^(- a)* б =(ɑ^(- a k))*Mi*(ɑ^(a k))=Mi mod p Особенностью схемы Эль-Гамаля является то, что она относится к так называемым схемам рандомизационного шифрования, поскольку при шировании в ней используется дополнительная случайность в виде числа k. Преимущество КС Эль-Гамаля состоит также и в том, что тогда все пользователи в сети могут выбирать одинаковые ɑ и р, что невозможно для КС РША. Кроме того, как будет показано далее, эта схема может быть естественным образом распространена на случай эллиптических кривых. Существенным недостатком схемы является то, что длина криптограммы в ней в 2 раза больше длины сообщения.

Стойкость КС Эль-Гамаля Проблема восстановления сообщения М по заданным p, ɑ, ɑ^a, б, ɣ при неизвестном а эквивалентна решению задачи Диффи-Хеллман. Ясно также, что если будет решена проблема нахождения дискретного логарифма, то криптосистема Эль-Гамаля будет вскрыта. При выборе р с разрядностью 768 бит (для повышенной стойкости-до 1024 бит), стойкость КС Эль-Гамаля будет такой же, как и у КС РША при выборе в последней тех же параметров для модуля. Важно отметить, что для шифрования различных сообщений Мi, Мj необходимо использовать различные значения чисел k, поскольку в противоположном случае б1/б2=Мi/Мj, и тогда сообщение Мj может быть легко найдено, если известно сообщение Мi.

Генерирование ключей. Случайно выбираются два простых числа p и q. Находится модуль N=pq. Находится функция Эйлера φ (N)= (p-1)(q-1). Выбираем число e такое, что НОД(e, φ (N))=1. Находим d, как обратный элемент к e, de=1(mod φ (N)). Объявляем d=SK, (e,N)=PK. PK сообщается всем корреспондентам. Шифрование. Корр. А передает зашифрованное сообщение корр.В (использует открытый ключ корр. В) E=me(modN) Расшифрование. Корр. В расшифровывает принятую криптограмму от корр.А,используя свой секретный ключ. m=Ed(modN) Атаки. 1. Система РША может быть вскрыта, если удастся найти p и q, т. е. факторизовать N. Исходя из этого факта p и q должны выбираться такой большой разрядности, чтобы факторизация числа n потребовала необозримо большого времени, даже с использованием всех доступных и современных средств вычислительной техники. В настоящее время задача факторизации чисел не имеет полиномиального решения. Разработаны лишь некоторые алгоритмы, упрощающие факторизацию, но их выполнение для факторизуемых чисел большой разрядности все равно требует необозримо большого времени. Действительно, сложность решения задачи факторизации для наилучшего известного сейчас алгоритма факторизации равна

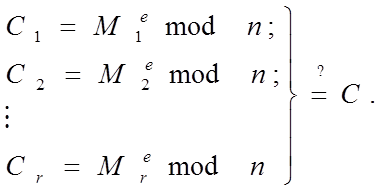

Так, например ln n = 200, если, то число операций будет приблизительно равно 1,37 ∙ 1014. При увеличении числа разрядов n до 1000 и более время факторизации становится совершенно необозримым. 2. Другой естественной атакой на КС РША является дискретное логарифмирование. Эта атака (при известном сообщении) выполняется следующим образом: d = log E M mod N. Однако задача дискретного логарифмирования по модулю многоразрядных чисел также относится к трудным в математике, и оказывается, что она имеет почти такую же сложность, как и задача факторизации. 3. Циклическая атака. Будем последовательно возводить полученную криптограмму в степень равную значению открытого ключа т.е. (((((Ee)e)…..)e. Если при некотором шаге окажется, что Ei=E, то это означает, что Ei-1=m. Доказывается, что данная атака не лучше атаки факторизации N. 4. Отсутствие шифрования. Этот случай возможен, если в результате шифрования получаем открытое сообщение, т. е. M e mod n = M. Такое условие должно выполниться хотя бы для одного из сообщений, например, для сообщений M = 0, 1, n – 1. На самом деле таких сообщений, которые вообще! не шифруются, существует в точности [1 + gcd (e – 1, p – 1)][1 + gcd (e – 1, q – 1)]. Их число всегда не менее 9. Однако при случайном выборе q и p доля таких сообщений будет ничтожно мала и они почти никогда не встретятся на практике. 5. Атака при малом объеме возможных сообщений Предположим, что количество сообщений ограничено значениями M1, M2,…, Mr, где r обозримо. (Это могут быть, например, различные команды – вперед, назад, влево, вправо и т. п.). Тогда сообщение может быть легко расшифровано. Действительно, пусть криптограмма C перехвачена. Тогда необходимо попытаться зашифровать все команды известным открытым ключом и определить ту криптограмму, которая совпадает с принятой C:

Способ борьбы с такой атакой – это «подсаливание» сообщений (т. е. присоединение к ним небольших цепочек бит, полученных с использованием чисто случайного датчика).

ВИДЫ

• Простая ЭП – подпись, которая путем использования кодов, паролей или иных средств подтверждает факт формирования ЭП определенным лицом.

· Неквалифицированная: Позволяет определить лицо, подписавшее документ; Позволяет обнаружить факт внесения изменений в ЭД; Создается с использованием средств ЭП;

· Квалифицированная: Ключ проверки ЭП указан в квалифицированном сертификате. Для создания и проверки ЭП используются средства ЭП, получившие подтверждение соответствия в соответствии с законом об ЭП.

Схема ЭП РША. ЭП - Электронная подпись (ЦП – Цифровая Подпись) ЭП (ЦП) - это некоторые дополнительные данные, присоединяемые к основ ному сообщению, которые формируются зависящими как от сообщения, так и от секретного ключа автора сообщения. Для проверки подлинности сообщения (называемой иначе процедурой верификации) используется открытый ключ автора сообщения, который может быть доступен любому пользователю.

Пусть имеется некоторое сообщение М и некоторым пользователем А сгенерирована пара открытый/закрытый ключ для системы РША, т. е. числа eA,nA; dA. Тогда сообщение М разбивается на блоки, каждый из которых может быть представлен целым числом, не превосходящим nА. Для каждого из таких сообщений-цифр М формируется ЦП S по следующему правилу: S = МdAmod(nA). Далее ЦП присоединяется к сообщению, образуя так называемое подписанное сообщение, т. е. пару M,S. Для верификации ЦП пользователь должен получить открытый ключ А, а также «подписанное» (но возможно фальсифицированное) сообщение М, S и вычислить Ṁ =SeAmod(eA). Далее он сравнивает Ṁ с М и при их совпадении полагает, что сообщение М действительно подписано А, в противном случае отвергает его, как подделку или искажение.

Схема ЭП Эль-Гамаля.

ЭП - Электронная подпись (ЦП – Цифровая Подпись) ЭП (ЦП) - это некоторые дополнительные данные, присоединяемые к основ ному сообщению, которые формируются зависящими как от сообщения, так и от секретного ключа автора сообщения. Для проверки подлинности сообщения (называемой иначе процедурой верификации) используется открытый ключ автора сообщения, который может быть доступен любому пользователю.

Генерирование ключей: 1) генерируется большое простое число р и примитивный элемент а над конечным полем GF(p); 2) генерируется число x: 1 <x< р - 2; 3) вычисляется у = аxmod(р); 4) выбирается открытый ключ верификации ЦП: (р, а, у) и секретный ключ создания ЦП: x.

Формирование ЦП Если пользователь А хочет подписать сообщение m, представленное в виде числа, принадлежащего Zp, то он выполняет следующие операции: 1) генерирует секретное число k: 1 ≤ k ≤ р – 2; gcd(k, р - l) = 1, где gcd – это НОД 2) вычисляет r = akmod(р); 3) вычисляет k-1 mod(p - 1); 4) вычисляет s = k-l(m - xr)mod(p - l); 5) Формирует ЦП S к сообщению m как пару чисел S = (r, t).

Проверка (верификация) ЦП Для того чтобы проверить подпись S, созданную А под сообщением M, любой пользователь выполняет следующие шаги: 1) получает открытый ключ А: (р, а, у); 2)проверяет, что 1 ≤ r ≤ р - 1, и если это не выполняется, то отвергает ЦП; 3) рассчитывает V1 = yrrsmod(р); 4) рассчитывает V2 = аm mod(р); 5) принимает ЦП как правильную при условии, что V1 = V2

Стойкость ЦП на основе КС Эль-Гамаля 1) Злоумышленник может попытаться подделать подпись к своему сообщению М следующим образом: сгенерировать случайное число к, вычислить r = аkmod(р), а затем попытаться найти s = k-l(m - xr)mod(p - l). Однако для выполнения последней операции ему необходимо знать a, которое при соответствующем выборе параметров ЦП вычислить невозможно.

3) Стоит отметить, что если не выполнен шаг 2 алгоритма верификации ЦП, то злоумышленник может правильно подписать любое сообщение по своему выбору при условии, что в его распоряжении имеется какое-либо другое сообщение с правильной ЦП. Таким образом, при выборе модуля р, который в двоичном представлении имеет длину порядка 768 бит, обеспечивается хорошая стойкость ЦП, а для обеспечения долговременной стойкости целесообразно увеличить ее до 1024 бит.

Требования к криптографическим ХФ 1.Однонаправленность, когда при известном хеше h вычислительно неосуществимо (то есть требует нереализуемо большого числа операций) нахождение хотя бы одного значения x, для которого, то есть h(x) оказывается однонаправленной функцией (ОНФ). 2.Слабая коллизионная стойкость, когда для заданных x, h(x)=h вычислительно неосуществимо найти такое другое x’ значение, которое удовлетворяет уравнению h(x’)=h. 3.Сильная коллизионная стойкость, когда вычислительно неосуществимо найти такую пару аргументов x, x’, для которых выполняется соотношение h(x)=h(x’).

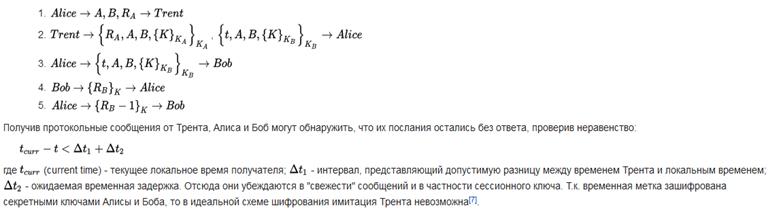

Исправление уязвимости Деннинг и Сакко предложили использовать метки времени в сообщениях для предотвращения атак, подобных рассмотренной выше. Обозначим такую метку буквой t. Рассмотрим вариант исправления уязвимости:

Компоненты PKI · Сертификационный центр (Certificate Authority (CA)) - часть системы открытых ключей, которая выпускает сертификат для подтверждения прав пользователей или систем обратившихся с запросом. Она создает сертификат и подписывает его, используя частный ключ. Благодаря своей функции по созданию сертификатов, сертификационный центр является центральной частью PKI. · Хранилище сертификатов (Certificate Repository). Хранилище действующих сертификатов и списка аннулированных (Certificate Revocation Lists (CRLs)). Приложения проверяют пригодность сертификата и уровень доступа предоставляемый им, сверяя с образцом содержащимся в хранилище. · Сервер восстановления ключей (Key Recovery Server) - сервер, осуществляющий автоматическое восстановление ключей, если данный сервис установлен. · PKI-готовые приложения (PKI-Enabled Application) - приложения, которые могут использовать средства PKI для обеспечения безопасности. PKI управляет цифровыми сертификатами и ключами, используемыми для шифрования информации, содержащейся на web-серверах, при использовании электронной почты, при обмене сообщениями, при просмотре Интернет-страниц и пересылке данных. Некоторые приложения изначально могут использовать PKI, а другие требуют внесения изменений программистами. · Регистрационный центр (Registration Authority) - модуль отвечающий за регистрацию пользователей и принятие запросов на сертификат. · Сервер безопасности (Security Server) - сервер, который обеспечивает управление доступом пользователей, цифровыми сертификатами и надежными взаимосвязями в среде PKI. Сервер безопасности централизованно управляет всеми пользователями, сертификатами, связями с сертификационным центром, отчетами и проверяет список аннулированных сертификатов. Функции PKI · Регистрация (Registration) - процесс сбора информации о пользователе и проверки ее подлинности, которая затем используется при регистрации пользователя, в соответствии с правилами безопасности. · Выдача сертификата (Certificate Issuance). Как только CA подписал сертификат он выдается просителю и/или отправляется в хранилище сертификатов. СА проставляет на сертификатах срок действия, требуя таким образом периодического возобновления сертификата. · Аннулирование сертификата (Certificate Revocation). Сертификат может стать недействительным до окончания срока действия в силу различных причин: пользователь уволился из компании, сменил имя или если его частный ключ был скомпрометирован. При этих обстоятельствах СА аннулирует сертификат, занося его серийный номер в СRL. · Восстановление ключа (Key Recovery). Дополнительная функция PKI позволяет восстанавливать данные или сообщения в случае утери ключа. · Управление работой (Lifecycle Management) - постоянная поддержка сертификатов в PKI, включающая обновление, восстановление и архивирование ключей. Эти функции выполняются периодически, а не в ответ на специальные запросы. Автоматизированное управление ключами наиболее важная функция для больших PKI. Ручное управление ключами может ограничить масштабируемость PKI.

Основные определения · Certificate Revocation Lists (CRLs) - списоканнулированныхсертификатов. Аннулирование может быть вызвано сменой места работы, кражей частного ключа или другими причинами. Приложения, работающие с PKI, могут сверять сертификаты пользователей со списком CRL, прежде чем предоставить доступ в соответствии с этим сертификатом. · Цифровойсертификат (Digital Certificate/X.509 Certificate). Структура данных, применяющаяся для связывания определенного модуля с определенным открытым ключом. Цифровые сертификаты используются для подтверждения подлинности пользователей, приложений и сервисов, и для контроля доступа (авторизации). Цифровые сертификаты издаются и распределяются СА. · Цифровой конверт (Digital Envelope). Метод использования шифрования с открытым ключом для безопасного распространения секретных ключей использующихся при симметричном шифровании и для посылки зашифрованных сообщений. Значительно сокращается проблема распространения ключей связанная с симметричным шифрованием. · Цифровая подпись (Digital Signature). Метод использования шифрования с открытым ключом для обеспечения целостности данных и невозможности отказа от посылки. Зашифрованный блок информации после расшифровки получателем, идентифицирует отправителя и подтверждает сохранность данных. Например: документ "сжат", HASH зашифрован с помощью частного ключа отправителя и приложен к документу (по сути, это означает приложить "отпечаток пальца" этого документа). Получатель использует открытый ключ для расшифровки полученного сообщения до состояния "выжимки", которая затем сравнивается с "выжимкой" полученной после "сжатия" присланного документа. Если обе "выжимки" не совпали, то это означает, что документ был изменен или поврежден в процессе пересылки. · Шифрование с открытым ключом (Public Key Cryptography). Есть два основных типа шифрования: с открытым ключом и с секретным (симметричным) ключом. При шифровании с открытым ключом используется пара ключей: открытый, т.е. свободно доступный, и соответствующий ему частный ключ, известный только конкретному пользователю, приложению или сервису, которые владеют этим ключом. Эта пара ключей связана таким образом, что зашифрованное частным ключом, может быть расшифровано только открытым ключом и наоборот. · Симметричноешифрование (Shared Secret Cryptography). Есть два основных типа шифрования: с открытым ключом и с секретным (симметричным) ключом. При симметричном шифровании получатель и отправитель используют один и тот же ключ для шифрования и расшифровки. Это означает, что множество пользователей должны иметь одинаковые ключи. Очевидно, что до получения ключа пользователем шифрование невозможно, при этом распространение ключа по сети не является безопасным. Другие же способы распространения, такие как специальный курьер, дорогие и медленные. · Алгоритм RSA - первая шифровальная система с открытым ключом, названная в честь ее изобретателей: Ronald Rivest, Adi Shamir и Leonard Adleman. · Смарт-карта. Устройство похожее на кредитную карточку со встроенной памятью и процессором, используемое для защищенного хранения ключей и сертификатов пользователя а также другой информации (как правило, социального и медицинского назначения). · Digital Credentials. В рамках технологии PKI, стандарт ISO/TS 17090-1 определяет этот термин как криптографически защищенный объект, который может содержать индивидуальные ключи пользователя, сертификаты индивидуальных ключей, сертификаты Центров Сертификации PKI-структуры пользователя, список доверенных ЦС, а также другие параметры, относящиеся к домену пользователя - идентификатор пользователя, наименования применяемых криптографических алгоритмов, значения стартовых величин и т.д.. Credentials могут размещаться на аппаратных или программных носителях.

Принцип работы Сертификаты, как правило, используются для обмена зашифрованными данными в больших сетях. Криптосистема с открытым ключом решает проблему обмена секретными ключами между участниками безопасного обмена, однако не решает проблему доверия к открытым ключам. Предположим, что Алиса, желая получать зашифрованные сообщения, генерирует пару ключей, один из которых (открытый) она публикует каким-либо образом. Любой, кто желает отправить ей конфиденциальное сообщение, имеет возможность зашифровать его этим ключом, и быть уверенным, что только она (так как только она обладает соответствующим секретным ключом) сможет это сообщение прочесть. Однако описанная схема ничем не может помешать злоумышленнику Давиду создать пару ключей, и опубликовать свой открытый ключ, выдав его за ключ Алисы. В таком случае Давид сможет расшифровывать и читать, по крайней мере, ту часть сообщений, предназначенных Алисе, которые были по ошибке зашифрованы его открытым ключом.

Идея сертификата — это наличие третьей стороны, которой доверяют две другие стороны информационного обмена. Предполагается, что таких третьих сторон немного, и их открытые ключи всем известны каким-либо способом, например, хранятся в операционной системе или публикуются в журналах. Таким образом, подлог открытого ключа третьей стороны легко выявляется.

|

|||||||||

|

Последнее изменение этой страницы: 2016-12-30; просмотров: 2147; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 18.222.125.171 (0.193 с.) |

- условная вероятность того, что сообщение Mi было зашифровано криптограммой Ej;

- условная вероятность того, что сообщение Mi было зашифровано криптограммой Ej; – априорная (при неизвестной криптограмме) вероятность присутствия сообщения Mi.

– априорная (при неизвестной криптограмме) вероятность присутствия сообщения Mi.

) по модулю неприводимого полинома

) по модулю неприводимого полинома  +

+  +

+  + х +1, что обеспечивает доказуемую устойчивость шифра по отношению к линейному и дифференциальному криптоанализу, при этом нулевой элемент поля сохраняется без преобразования (рис. 3.16).

+ х +1, что обеспечивает доказуемую устойчивость шифра по отношению к линейному и дифференциальному криптоанализу, при этом нулевой элемент поля сохраняется без преобразования (рис. 3.16).

,

,  ), на фиксированную матрицу и добавлении также фиксированного вектор-столбца, причем все операции здесь выполняются в поле GF{2}:

), на фиксированную матрицу и добавлении также фиксированного вектор-столбца, причем все операции здесь выполняются в поле GF{2}: