Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Стандарт шифрования гост р34. 12-2015, базовый алгоритм шифрования 64-битного блока.

(ГОСТ 34.12 является модификацией ГОСТА 28147)

Шифрование в режиме простой замены

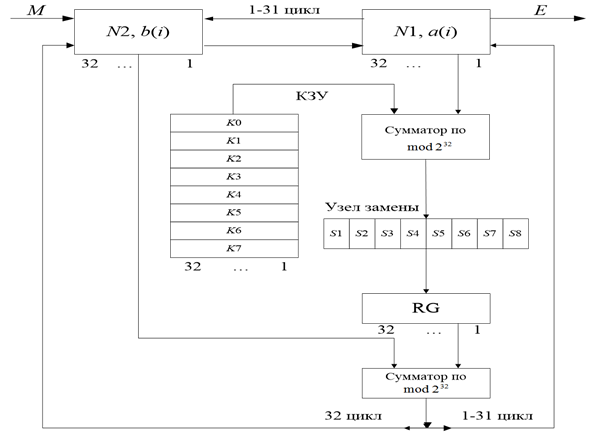

(схема из лекций) Уравнения преобразований a (j) = { f [(a (j – 1) + K ( j -1)mod8) mod232] + b (j – 1)} mod2, b (j) = a (j – 1); при j = 1, …, 24; a (j) = { f [ a (j – 1) + K 32- j ] mod 232 + b (j – 1)} mod 2, b (j) = a (j – 1), при j = 25, …, 31; a (32) = a (31), b (32) ={ f [ a (31) + K0]) mod 232 + b (31)} mod2, при j = 32.

Из интернета: Отечественный алгоритм шифрования ГОСТ 28147-89 определен в стандарте [14]. Алгоритм шифрует данные 64-битными блоками с использованием 256-битного ключа шифрования. Выполняется 32 раунда преобразований, в каждом из которых предусмотрены следующие операции (см. рис. 1):

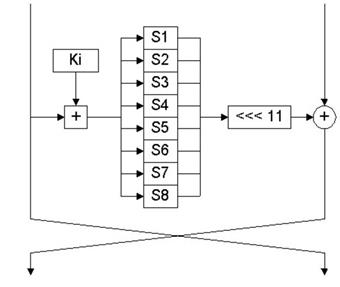

Рис 1. Раунд алгоритма ГОСТ 28147-89. 1. Один из 32-битных субблоков данных складывается с 32-битным значением ключа раунда Ki по модулю 232. 2. Результат предыдущей операции разбивается на 8 фрагментов по 4 бита, которые параллельно «прогоняются» через 8 таблиц замен S1…S8. Таблицы замен в стандарте [14] не определены. Примеры возможных таблиц замен можно найти, например, в [17] или [18]. 3. 4-битные фрагменты (после замен) объединяются обратно в 32-битный субблок, значение которого циклически сдвигается влево на 11 бит. 4. Обработанный предыдущими операциями субблок накладывается на необработанный с помощью побитовой логической операции «исключающее или» (XOR). 5. Субблоки меняются местами. Процедура расширения ключа в алгоритме ГОСТ 28147-89, фактически, отсутствует: в раундах шифрования последовательно используются 32-битные фрагменты K1…K8 исходного 256-битного ключа шифрования в следующем порядке: K1, K2, K3, K4, K5, K6, K7, K8, Расшифрование полностью аналогично зашифрованию, но с другим порядком использования фрагментов ключа: · в прямом порядке – в первых 8 раундах; · в остальных раундах – в обратном порядке. Стандарт [14] также предусматривает и описывает различные режимы применения алгоритма: · описанный выше режим простой замены; · режимы гаммирования и гаммирования с обратной связью, предусматривающие вычисление с помощью описанных выше преобразований псевдослучайной последовательности – гаммы шифра – и ее наложение на шифруемый текст; · режим вычисления имитовставки – криптографической контрольной суммы, используемой для подтверждения целостности данных; в данном режиме выполняется 16 раундов преобразований вместо 32-х.

Алгоритм ГОСТ 28147-89 можно использовать и в различных общеупотребительных режимах шифрования (предусмотренных стандартом [4]). Кроме того, на основе данного алгоритма построен отечественный стандарт хэширования ГОСТ Р 34.11-94 [15]. Как видно из описания, алгоритм ГОСТ 28147-89 является весьма простым в реализации, что является его несомненным достоинством.

|

|||||

|

Последнее изменение этой страницы: 2016-12-30; просмотров: 1003; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 18.191.46.36 (0.006 с.) |