Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Стандарти менеджменту інформаційної безпеки та їх основні положенняСодержание книги

Похожие статьи вашей тематики

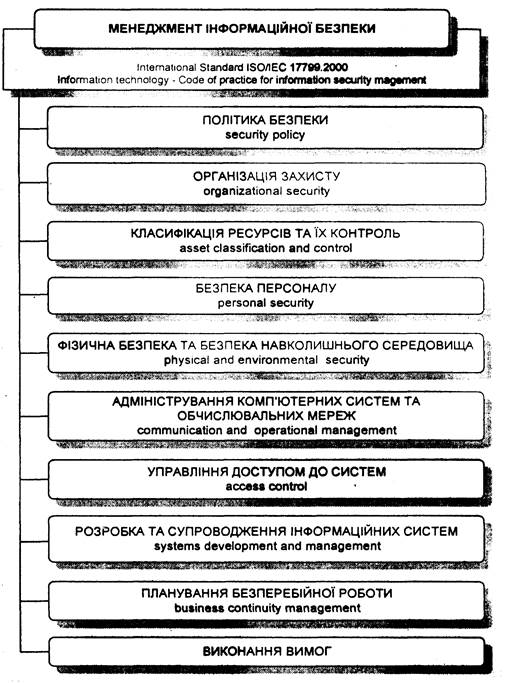

Поиск на нашем сайте Інформаційна безпека являє собою проблему високої складності. Забезпечення інформаційної безпеки потребує комплексного підходу до розробки засобів захисту як на технічному, так і на організаційному рівні, тобто управління інформаційною безпекою [information security management], що забезпечує механізм, який дозволяє реалізувати інформаційну безпеку. Декілька років назад Британський Інститут Стандартів (BSI) при підтримці групи комерційних організацій приступив до розробки стандарту управління інформаційною безпекою, який потім одержав назву BS 7799. При розробці стандарту ставилося завдання забезпечення державних та комерційних організацій інструментом для створення ефективних систем інформаційної безпеки на основі сучасних методів менеджменту. У 2000 році цей стандарт був признаний міжнародним під назвою "International Standard ISO/IEC 17799. Information technology — Code of practice for information security management". Стандарт ISO/IEC 17799 — це модель системи менеджменту, яка визначає загальну організацію, класифікацію даних, системи доступу, напрямки планування, відповідальність співробітників, використання оцінки ризику і т. ін. в контексті інформаційної безпеки. У процесі впровадження стандарту створюється так звана система менеджменту інформаційної безпеки, мета якої — скорочення матеріальних втрат, пов'язаних з порушенням інформаційної безпеки. Основна ідея стандарту — допомогти комерційним та державним господарським організаціям вирішити достатньо складне завдання: не тільки забезпечити надійний захист інформації, але також організувати ефективний доступ до даних та нормальну роботу з ними. Структура стандарту дозволяє вибрати ті засоби управління, які мають відношення до конкретної організації або сфери відповідальності усередині організації. Зміст стандарту включає наступні розділи (рис. 1): ■ політика безпеки [security policy]; ■ організація захисту [organizational security]; ■ класифікація ресурсів та контроль [asset classification and control]; ■ безпека персоналу [personnel security]; ■ фізична безпека та безпека навколишнього середовища [physical and environmental security]; ■ адміністрування комп'ютерних систем та обчислювальних мереж [computer and network management]; ■ керування доступом до системи [system access control]; ■ розробка та супроводження інформаційних систем [system development and maintenance]; ■ планування безперервної роботи організації [business continuing planning]; ■ виконання вимог (відповідність законодавству) [compliance]. У зв'язку з цим виділяється ряд ключових елементів управління, що подаються як фундаментальні: ■ політика з інформаційної безпеки; ■ розподіл відповідальності за інформаційну безпеку; ■ освіта та тренінг з інформаційної безпеки; ■ звітність за інциденти з безпеки; ■ захист від вірусів; ■ забезпечення безперервності роботи; ■ контроль копіювання ліцензованого програмного забезпечення; ■ захист архівної документації організації; ■ захист персональних даних; ■ реалізація політики з інформаційної безпеки.

Рис. 1. Структура стандарту ISO/IEC 17799 Як видно, поряд з елементами управління для комп'ютерів та комп'ютерних мереж, стандарт приділяє велику увагу питанням розробки політики безпеки, роботі з персоналом (прийом на роботу, навчання, звільнення з роботи), забезпеченню безперервності виробничого процесу, юридичним вимогам. Безумовно, що не всі 109 пунктів стандарту можна застосовувати в умовах абсолютно кожної організації, тому авторами стандарту був вибраний підхід, при якому стандарт використовується як деяке "меню", з якого слід вибрати елементи, що можна застосувати для конкретних умов. Цей вибір здійснюється на основі оцінки ризику та ретельно обґрунтовується. Ризик визначається як добуток показника можливих втрат на ймовірність того, що ця втрата відбудеться. Під втратами розуміють матеріальні втрати, пов'язані з порушенням наступних властивостей інформаційного ресурсу: ■ конфіденційність [confidentiality] — захищеність інформації від несанкціонованого доступу; ■ цілісність [integrity] — захищеність інформації від несанкціонованої зміни, забезпечення її точності та повноти; ■ доступності [availability] — можливість використання інформації, коли в цьому виникає необхідність, працездатність системи. Стандарт не зосереджується тільки на забезпеченні конфіденційності. У комерційних організаціях, з точки зору матеріальних втрат, питання цілісності та доступності найчастіше більш критичні. У спрощеному вигляді аналіз ризику зводиться до відповідей на наступні питання: ■ Що може загрожувати інформаційним ресурсам? ■ Яка піддатливість цим загрозам, тобто, що може відбутися з тим чи іншим інформаційним ресурсом? ■ Якщо це відбудеться, то наскільки важкими будуть наслідки? Які можливі збитки? ■ Наскільки часто слід очікувати подібні випадки? Для одержання сертифікату система менеджменту інформаційної безпеки підприємства оцінюється аудитором ISO 17799. Аудитор не може одночасно бути консультантом. Аудит по ISO 17799 складається з аналізу документації з системи менеджменту інформаційної безпеки, а також вибіркового контролю в організації, який дозволяє впевнитися, що реальна практика відповідає опису системи. Акредитовану сертифікацію можуть здійснювати лише ті сертифікаційні товариства, які пройшли акредитацію ISO. Сертифікат, виданий такою організацією, признається на міжнародному рівні. Суттєве зростання сертифікації відповідно очікується у зв'язку з розвитком електронної комерції. Одночасно серйозний інтерес до ISO 17799 проявляється і з боку інших секторів державної та комерційної діяльності. До таких галузей відносяться: державні податкові органи та органи внутрішніх справ; банки, фінансові компанії, торгівельні фірми, телекомунікаційні компанії, медичні заклади, підприємства транспорту та туристичні фірми і т. ін. На теперішній час, у зв'язку з апробацією стандарту ISO 17799, іде широка полеміка з метою удосконалення стандарту та розробки його наступної версії.

|

||

|

Последнее изменение этой страницы: 2016-08-15; просмотров: 641; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 216.73.216.214 (0.008 с.) |