Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Поиск и стыковка устройств BluetoothСодержание книги

Поиск на нашем сайте

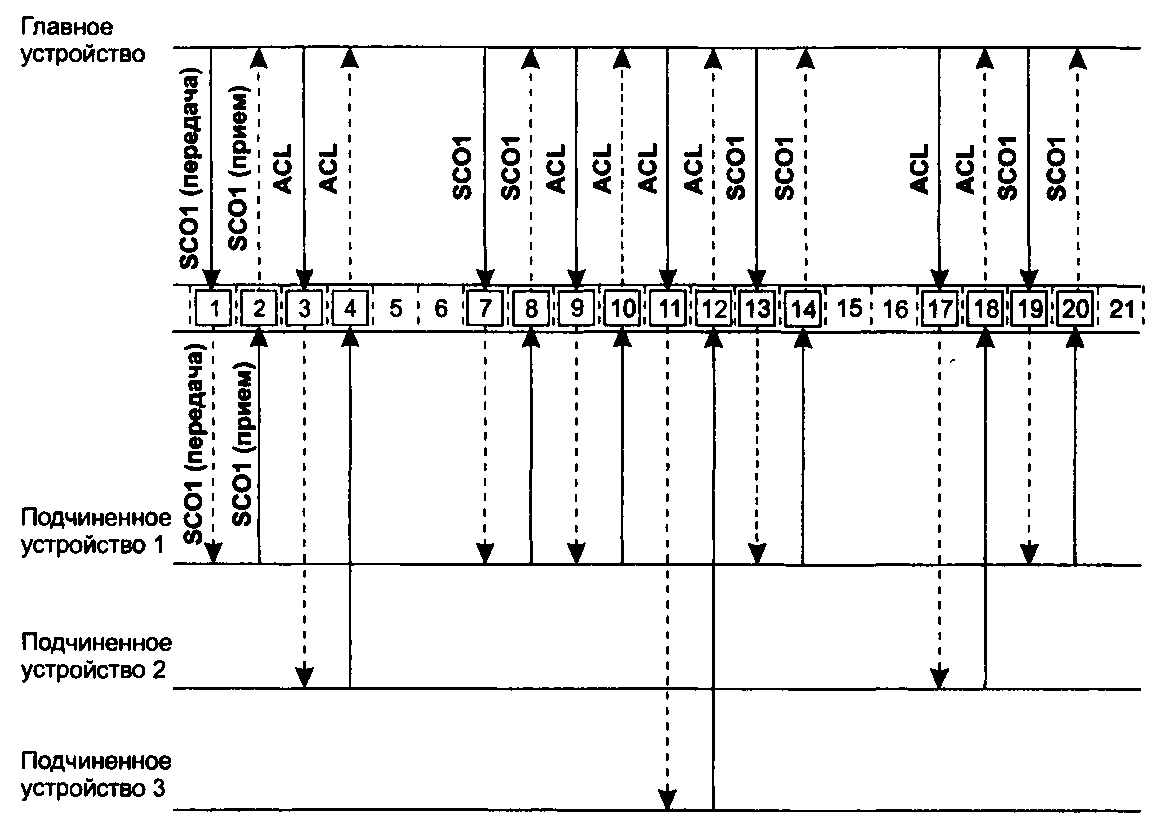

Устройство, поддерживающее технологию Bluetooth, обычно посылает периодические запросы на предмет обнаружения других устройств Bluetooth в зоне досягаемости. Если устройство Bluetooth получает такой запрос и оно сконфигурировано таким образом, чтобы отвечать на запросы, то в ответ устройство передает сведения о себе: имя и тип устройства, имя производителя, поддерживаемые сервисы. Имя устройства конфигурируется в отличие от его уникального МАС-адреса, который дается производителем. Нужно отметить, что часто устройства выпускаются со сконфигурированными по умолчанию именами, соответствующими названию модели устройства, поэтому в сфере досягаемости вашего мобильного телефона может оказаться несколько других телефонов с одинаковыми именами Bluetooth, если их владельцы не дали им собственные имена. После предварительного обмена информацией устройства Bluetooth могут начать так называемую процедуру стыковки (Pairing), если конфигурация устройств ее требует. Стыковка подразумевает установление безопасного соединения между устройствами (см. главу 24); безопасность в данном случае означает, что устройства доверяют друг другу, а данные между ними передаются в зашифрованном виде. Стыковка устройств Bluetooth требует введения в каждое из них одного и того же пароля, называемого также PIN-кодом Bluetooth. Обычно устройство, получившее запрос на стыковку, просит пользователя ввести PIN-код. Устройства, успешно прошедшие процедуру стыковки, запоминают этот факт и устанавливают безопасное соединение автоматически всякий раз, когда оказываются в зоне досягаемости, при этом повторное введение PIN-кода пользователем не требуется. Устройство сможет быть сконфигурировано пользователем или производителем таким образом, чтобы разрешать установление соединений с другими устройствами без процедуры стыковки. Пример обмена данными в пикосети Рассмотрим работу пикосети на примере. Пусть пикосеть состоит из главного и трех активных подчиненных устройств. Для простоты предположим, что все устройства используют кадры, занимающие один слот. На рис. 12.24 показано, каким образом главное устройство распределяет слоты между членами пикосети.

Рис. 12.24. Разделение среды

Для дуплексного обмена главное устройство всегда выделяет каждому каналу пару слотов: первый слот используется для передачи данных от главного устройства к подчиненному, а второй — в обратном направлении. В примере, показанном на рисунке, существует один канал SCO между главным устройством и первым подчиненным устройством. Как мы уже знаем, каналам SCO всегда выделяется фиксированная часть пропускной способности среды, величина которой зависит от того, каким образом будет использоваться метод прямой коррекции ошибок (FEC) голосовой информации. § Если метод FEC не применяется, то для канала SCO выделяется каждая третья пара слотов, как это и показано на рисунке. Такое распределение слотов обеспечивает передачу потоков со скоростью 64 Кбит/с в каждом направлении. Убедимся в этом. Кодек РСМ оцифровывает голос с частотой 8 кГц (период 125 мкс), представляя каждый замер одним байтом. Каждый кадр переносит 30 байт (240 бит), то есть 30 замеров. Кадры канала SCO в одном направлении повторяются через каждые б слотов, поэтому период повторения кадров равен 6 х 625 = 3750 мкс. Соответственно, скорость передачи данных в канале SCO (в одном направлении) равна 240/(3750 х 10-6) = 64 Кбит/с. § В том случае, когда используются биты 2/3 алгоритма FEC, то в поле данных кадра размещается не 30, а 20 замеров, поэтому для достижения скорости в 64 Кбит/с такому каналу SCO нужно выделять каждую вторую пару слотов. § Наконец, биты 1/3 алгоритма FEC приводят к тому, что кадр переносит только 10 замеров голоса, так что такой канал занимает все слоты разделяемой среды. Приведенные расчеты показывают, что в пикосети могут одновременно существовать не более трех каналов SCO (возможно, соединяющих с разными подчиненными устройствами), причем только тогда, когда канал не использует алгоритм FEC для снижения доли битовых ошибок. Прямая коррекция ошибок уменьшает число каналов SCO до двух или даже одного. Оставшаяся от каналов SCO пропускная способность служит для передачи асинхронных данных. Для этого в пикосети имеется канал ACL. Этот канал соединяет один источник (главное устройство) с несколькими приемниками (все подчиненные устройства пикосети). Его не нужно устанавливать, он существует всегда. Потребности подчиненных устройств в передаче асинхронных данных главное устройство узнает путем их периодического опроса. Для этого оно использует служебный кадр с МАС-адресом устройства. Если у главного устройства есть данные для этого подчиненного устройства, то оно может совместить передачу данных с опросом в одном кадре. На рис. 12.24 показано, что главное устройство использовало слоты 3 и 4 для обмена кадрами со вторым подчиненным устройством, слоты 9 и 10 — для обмена с первым подчиненным устройством и слоты 11 и 12 — для обмена с третьим подчиненным устройством. Метод опроса исключает коллизии при доступе к каналу ACL, но скорость доступа к этому каналу для каждого отдельного устройства не определена, она зависит от количества устройств, которые хотят передавать асинхронные данные. Таким образом, в сети Bluetooth совмещаются приемы коммутации каналов (для каналов SCO) и коммутации пакетов (для канала ACL). В том случае, когда каналы SCO в сети не используются, вся пропускная способность среды отводится каналу ACL. При наличии кадров, состоящих из 5-ти слотов, максимальная скорость передачи данных при битовой скорости 1 Мбит/с соста[вляет 432,6 Кбит/с в каждом направлении (без прямой коррекции ошибок). Допустимо также несимметричное деление пропускной способности канала ACL, тогда максимальная скорость достигает Кбит/с в одном направлении при скорости 57,6 Кбит/с в обратном. Не нужно забывать, что это — суммарные скорости передачи данных в канале ACL, а не скорости потоков данных отдельных устройств. Когда несколько устройств используют канал, скорость делится между всеми устройствами. Новые свойства Bluetooth В последних версиях стандартов Bluetooth были анонсированы некоторые нововведения, одно из которых — повышение скорости передачи данных в режиме EDR до 3 Мбит/с - мы уже упомянули. Далее перечислены другие наиболее важные новые свойства этой технологии. § Пониженная скорость обмена в ждущем режиме. Это свойство заключается в снижении частоты обмена служебными сообщениями keepalive («работоспособен»), которыми узлы поддерживают соединение в открытом состоянии при отсутствии пользовательских данных для передачи, с нескольких сообщений в секунду до одного сообщения раз в 5 или 10 секунд. Такой режим позволяет увеличить время работы батарей портативных устройств в 3-10 раз. Свойство введено в версии 2.1. § Безопасная простая стыковка (secure simple pairing) позволяет ускорить процедуру стыковки и в то же время предлагает более высокую степень защиты соединений. Свойство введено в версии 2.1. § Использование технологии NFC (Near Field Communication — связь ближнего радиуса действия) для автоматической стыковки устройств. NFC — это новая технология, разработанная для беспроводного взаимодействия устройств на расстояниях в 10-20 см. При обнаружении сигналов устройства с интерфейсами NFC автоматически устанавливают соединение. Устройства Bluetooth могут использовать технологию NFC для автоматического обнаружения при приближении их друг к другу в ходе стыковки и обмена информацией. Это свойство является частью упомянутой ранее процедуры безопасной простой стыковки, оно также введено в версии 2.1 Bluetooth. § Альтернативные МАС-уровень и физический уровень. При необходимости передачи большого объема данных устройство Bluetooth может переключиться на соединение, использующее отличную от Bluetooth технологию передачи данных. В версии 3.0 протоколов Bluetooth как возможная альтернатива определены пока только технологии 802.11, но в будущем могут быть стандартизованы и другие технологии. Первоначальное взаимодействие устройств всегда должно производиться на основе технологии Bluetooth. § Bluetooth с низким энергопотреблением (Bluetooth low energy). В апреле 2009 года группа Bluetooth SIG объявила о совершенно новом дополнительном стеке протоколов под названием Bluetooth low energy Этот стек разрабатывался группой Bluetooth совместно с компанией Nokia и был первоначально известен под названием Wibree. Протоколы Bluetooth low energy предназначены для устройств, батареи которых должны иметь примерно годичный срок действия; это могут быть, например, наручные часы или медицинские приборы. Выводы Локальные сети на разделяемой среде представляют собой наиболее простой и дешевый в реализации тип локальных сетей. Основной недостаток разделяемых локальных сетей состоит в плохой масштабируемости, так как при увеличении числа узлов сети снижается доля пропускной способности, приходящаяся на каждый узел. Уровень MAC отвечает за доступ к разделяемой среде и отправку через нее кадров. Протокол LLC обеспечивает для протоколов верхних уровней нужное качество транспортных услуг, передавая кадры либо дейтаграммным способом, либо с помощью процедур с установлением соединения и восстановлением кадров. В технологии Ethernet на разделяемой среде применяется случайный метод доступа CSMA/CD, который очень прост в реализации. Коллизия — это ситуация, когда две станции одновременно пытаются передать кадр данных через общую среду. Наличие коллизий — это неотъемлемое свойство сетей Ethernet, являющееся следствием принятого случайного метода доступа. В зависимости от типа физической среды стандарт IEEE 802.3 определяет различные спецификации Ethernet со скоростью 10 Мбит/с: 10Base-5,10Base-2,10Base-T, FOIRL, 10Base-FL, 10Base-FB. В сетях Token Ring используется детерминированный метод доступа с передачей токена. Логической топологией сетей Token Ring является кольцо, физической — звезда. За счет кольцевой топологии технология Token Ring отчасти обеспечивает отказоустойчивость. В технологии FDDI в качестве физической среды впервые был использован волоконно-оптический кабель и достигнута скорость 100 Мбит/с. Высокая степень отказоустойчивости обеспечивается за счет применения двойного оптоволоконного кольца. Стандарты IEEE 802.11 являются основными стандартами беспроводных локальных сетей. Существует несколько вариантов спецификаций физического уровня 802.11, отличающихся диапазоном используемых частот (2,4 и 5 ГГц), а также методом кодирования (FHSS, DSSS, OFDM). Метод доступа 802.11 является комбинацией случайного метода доступа с предотвращением коллизий (DCF) и централизованного детерминированного метода доступа с опросом (PCF). Гибкое применение режимов DCF и PCF позволяет обеспечить поддержку показателей QoS для синхронного и асинхронного трафиков. Персональные сети (PAN) предназначены для взаимодействия принадлежащих одному владельцу устройств на небольшом расстоянии, обычно в радиусе от 10 до 100 м. Персональные сети должны обеспечивать как фиксированный доступ, например, в пределах дома, так и мобильный, когда владелец устройств перемещается вместе с ними между помещениями или городами. Сегодня самой популярной технологией PAN является Bluetooth, в которой используется концепция пикосети, объединяющей до 255 устройств, но только 8 из них могут в каждый момент времени быть активными. Для чувствительного к задержкам трафика сеть Bluetooth поддерживает синхронные каналы, ориентированные на соединение (SCO), а для эластичного — асинхронные каналы, не ориентированные на соединение (ACL). Вопросы и задания 1. Выберите утверждения, корректно описывающие особенности метода доступа технологии Ethernet: а) узел обязан «прослушивать» разделяемую среду; б) узел может передать свой кадр в разделяемую среду в любой момент времени независимо от того, занята среда или нет; в) узел ожидает подтверждения приема переданного кадра от узла назначения в течение некоторого времени, а в случае истечения этого времени повторяет передачу; г) если в течение времени передачи кадра коллизия не произошла, то кадр считается переданным успешно. 2. Почему протоколы канального уровня технологий глобальных сетей не делятся на подуровни MAC и LLC? 3. Какие функции выполняет уровень LLC? а) управляет доступом к логическому интерфейсу; б) поддерживает интерфейс с вышележащим уровнем; в) обеспечивает передачу кадра с заданным уровнем надежности; г) разрешает коллизии. 4. При увеличении длины разделяемого сегмента Ethernet и расстояний между подключенными к нему узлами, но при сохранении числа подключенных к сегменту узлов, что будет с вероятностью коллизий? Варианты ответов: а) понизится; б) повысится; в) не изменится. 5. В чем состоят функции преамбулы и начального ограничителя кадра в стандарте Ethernet? 6. Чем объясняется, что минимальный размер поля данных кадра Ethernet выбран равным 46 байт? Варианты ответов: а) для предотвращения монопольного захвата среды узлом; б) для устойчивого распознавания коллизий; в) для сокращения накладных расходов. 7. Почему сети 10Base-T и 10Base-F вытеснили в свое время сети Ethernet на коаксиальном кабеле? 8. Какова была скорость передачи пользовательских данных в сети Ethernet 10Base-T при передаче файла между сервером и клиентом, если средняя длина кадров при этом равнялась 920 байт с учетом полей заголовков, но без учета преамбулы, а кадры передавались сервером с минимально возможным межкадровым интервалом и без коллизий? 9. К какому типу относится МАС-адрес 01:80:С2:00:00:08? Варианты ответов: а) групповой; б) индивидуальный; в) локальный; г) централизованный. 10. Как скорость передачи данных технологии Ethernet на разделяемой среде влияет на максимальный диаметр сети? Варианты ответов: а) чем выше скорость передачи, тем меньше максимальный диаметр сети; б) чем выше скорость передачи, тем больше максимальный диаметр сети; в) не влияет. 11. Какое максимальное время должно пройти до того момента, когда кадр будет отброшен адаптером Ethernet из-за постоянных коллизий при передаче? 12. Что произойдет, если соединить кабелем два порта концентратора Ethernet? 13. Какой механизм предотвращает монопольное использование кольца Token Ring каким- либо ее узлом? Варианты ответов: а) система приоритетов кадров; б) таймер времени удержания токена; в) кольцевая топология сети. 14. Какой элемент обеспечивает отказоустойчивость сети Token Ring? Варианты ответов: а) сетевой адаптер; б) вторичное кольцо; в) повторитель. 15. Какой элемент делает отказоустойчивость сети FDDI выше, чем сети Token Ring? Варианты ответов: а) сетевой адаптер; б) вторичное кольцо; в) повторитель. 16. К чему приводит наличие скрытого терминала в сети IEEE 802.11? Варианты ответов: а) к нарушению связности сети; б) к повышению уровня помех в радиосреде; в) к более частому возникновению коллизий. 17. Каким образом обнаруживает коллизии уровень MAC в сетях 802.11? 18. Может ли станция сети 802.11 передать кадр другой входящей в ту же сеть BSS станции не непосредственно, а через точку доступа? 19. Из каких соображений выбирается длительность слота в режиме DCF? Варианты ответов: а) длительность слота должна превосходить время распространения сигнала между любыми станциями сети; б) длительность слота не должна превосходить время передачи кадра максимальной длины; в) длительность слота должна превосходить время распространения сигнала между любыми станциями сети плюс время, затрачиваемое станцией на распознавание занятости среды. 20. За счет чего режим PCF всегда имеет приоритет перед режимом DCF? 21. Каким образом пикосети Bluetooth объединяются в рассредоточенную сеть? Варианты ответов: а) с помощью маршрутизатора; б) с помощью коммутатора; в) с помощью узла, являющегося членом нескольких пикосетей

|

||||

|

Последнее изменение этой страницы: 2017-02-05; просмотров: 1041; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 18.226.186.109 (0.008 с.) |