Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Лекция 2 Построение системы защиты в цифровых АТС

1. Выбор класса защищённости АТС; 2. Детерминированная модель ресурсопотребления драйверного уровня 1. Выбор класса защищённости АТС; Архитектура современных цифровых АТС базируется на использовании управляющих ЭВМ, выполненных на базе микропроцессоров. Каждая ЭВМ, в том числе и ЭВМ системы защиты информации (СЗИ), содержит специальные блоки, необходимые для выполнения своих специфических функций. В общем случае, на сегодняшний день, могут быть сформулированы следующие основные проблемы:

Важно при этом иметь четкое понимание того факта, что универсальной СЗИ в принципе не существует, а выбор конкретного варианта защиты для любой системы должен производиться индивидуально, с учетом ее особенностей и принятой в ней политикой безопасности. Выбор системы защиты информации в современных цифровых АТС во многом зависит от того, к какому классу защищенности относят конкретное коммуникационное оборудование. Надежная работа системы защиты обеспечивается не только соблюдением технических и организационных условий эксплуатации, но и достаточнойподготовленностью служб безопасности, способных адекватно реагировать на динамику изменения поля угроз защищенности. При этом защищенность средств коммуникационной техники от несанкционированного доступа (НСД) есть лишь защищенность потенциальная, то есть такое свойство, которое способно предотвратить или затруднить НСД к защищаемой информации при правильной реализации политики безопасности. Современную «традиционную» цифровую АТС в структурно-функциональной модели можно представить как состоящую из двух подсистем:

• коммутационной (КС); • управляющей (УС). В КС циркулирует информация абонентов, которая в зависимости от содержащихся в ней сведений может иметь различные уровни конфиденциальности. Учитывая случайный характер возникновения неисправностей КС, для оценки защищенности сведений целесообразно использовать следующий показатель Р а – вероятность попадания информации абоненту, которому она не предназначена. Вероятность Ра определяется на основании результатов анализа надежности КС из расчета на одного абонента или на один канал связи за сутки эксплуатации. Требуемое значение Р а достигается: • схемно-конструктивным решением; • периодичностью профилактических работ, позволяющих выявить неисправности КС; • автоматическим контролем и блокировкой появления «опасных ситуаций». Оценку безопасности информации в управляющей системе АТС необходимо выполнять в соответствии с требованиями РД Гостехкомиссии, где установлено9 классов защищенности, которые объединены в три группы и в основу классификации которых положены следующие характеристики объектов и субъектов защиты: • информационные, определяющие ценность информации, ее объем и гриф конфиденциальности; • организационные, определяющие полномочия пользователей; • технологические, определяющие условия и способы обработки информации. Третью группу составляют абонентские станции (АС), в которых работает один пользователь, допущенный ко всей информации АС, размещенной на носителях одного уровня конфиденциальности. Эта группа содержит два класса 3Б и 3А. Вторая группа включает АС, в которых пользователи имеют одинаковые права ко всей информации АС, обрабатываемой и/или хранимой на носителях различного уровня конфиденциальности. Группа содержит два класса 2Б и 2А. Первая группа включает многопользовательские АС, в которых одновременно обрабатывается и/или хранится информация различных уровней конфиденциальности. Группа содержит пять классов 1Д, 1Г, 1В, 1Б и 1А. Между классами защищенности и показателями защищенности средств вычислительной техники (СВТ) в РД установлено соответствие: для АС, применяемой для обработки и хранения секретной информации, необходимо ориентироваться на классы не ниже 3А, 2А, 1А, 1Б, 1В и использовать сертифицированные СВТ:

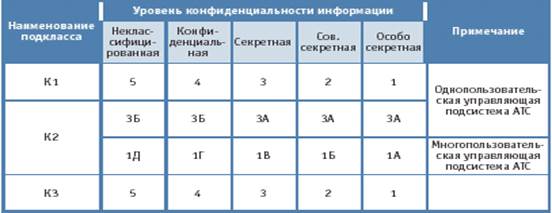

• не ниже 4-го класса для класса защищенности 1В; • не ниже 3-го класса для класса защищенности 1Б; • не ниже 2-го класса для класса защищенности 1А. По группе СВТ, как правило, сертифицируются СЗИ. Таким образом, если в АС обрабатывается секретная информация, СВИ, применяемая в ней, должна быть не ниже 4-го класса защищенности. На основании вышеизложенного, предлагается следующая система классификации АТС. Класс АТС определяется уровнем защищенности обрабатываемой информации и обозначается в виде: К1/К2. При этом: К1 характеризует защищенность информации абонентов; К2 – защищенность информации управляющей системы АТС. К1 включает пять подклассов (см. табл. 1). Самый низкий подкласс – пятый, а самый высокий – первый. Табл. 1. Выбор класса К1

К2 включает семь подклассов: 3Б и 3А – для АТС, обслуживаемых одним оператором, и 1Д, 1Г, 1В, 1Б и 1А – для АТС, обслуживаемых двумя и более операторами. При этом НСД к информации абонентов и управляющей подсистемы со стороны обслуживающего персонала может осуществляться путем непосредственного подключения к информационным трактам. Защита от этого вида угроз обеспечивается системой сигнализации НСД. Эффективность защиты рекомендуется оценивать по вероятности непрохождения сигнала тревоги Р с (см. табл. 2). Табл. 2. Выбор класса К2

Система классификации АТС по критерию защищенности от НСД к обрабатываемой информации приведена в табл. 3. Табл. 3. Система классификации АТС

Выбор класса защищенности АТС производится исходя из уровня конфиденциальности информации абонентов, а также информации по управлению АТС. Например, если информация абонентов «совершенно секретная», а информация по управлению «конфиденциальная», то класс защищенности АТС должен быть не ниже 2/1Г. Подкласс К3 (который вводится для оценки защищенности АТС от НСД со стороны обслуживающего персонала) определяется по наиболее высокому уровню конфиденциальности информации абонентской или АСУ, то есть в данном случае защита от физического доступа к оборудованию должна быть реализована по 2-му подклассу К3. Снижение подкласса защищенности для указанных уровней конфиденциальности информации не допускается. Таким образом, предложения по организации защиты от НСД к информации, приводящих к нарушению функционирования АТС, заключаются в необходимости реализации требований защиты по выбранному классу в соответствии с руководящими документами Гостехкомиссии Автоматизированные системы. Защита от несанкционированного доступа к информации: · Классификация автоматизированных систем и требования по защите информации» и «Средства вычислительной техники; · Защита от несанкционированного доступа к информации; · Показатели защищенности от НСД к информации».

|

||||||

|

Последнее изменение этой страницы: 2017-02-07; просмотров: 322; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 18.216.34.146 (0.008 с.) |