Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Методи комутації кадрів EthernetСодержание книги

Поиск на нашем сайте В сучасних ЛОМ Ethernet все більш широке вживання знаходять комутатори, що забезпечують багатократне зростання мережної продуктивності, звуження областей розповсюдження широкомовного трафіку, зменшення часу відгуку серверних додатків і інші переваги. Велике число представлених на сучасному ринку комутаторів різних типів і класів утрудняє мережним адміністраторам вибір конкретних пристроїв і моделей. Для того, щоб вибір був більш осмисленим і ефективним слід хоча б у загальних рисах представляти алгоритми комутації, що використовуються в різних пристроях і коротко описані тут. В самому загальному випадку комутатор є багато портовим мостом. Величина затримки кадрів при проходженні через комутатор і можливості відкидання кадрів, що містять помилки, залежать від методу комутації, що використовується. Більш швидкісні методи комутації не проводять контролю помилок і кадри з некоректними значеннями контрольної суми, пошкоджені в результаті колізій кадри і т.п. без перешкод проходять через такі комутатори. Відсутність контролю помилок забезпечує зниження затримки при передачі кадрів через комутатор. Інтегральна продуктивність (пропускна спроможність) комутатора напряму не залежить від методу комутації, але в результаті обробки помилкових або виникнення блокування продуктивність може істотно знижуватися. Тому виділяють наступні технології комутації, які описані нижче. Комутація з проміжною буферизацією (Store and forward) При використовуванні цього методу комутатор повинен прийняти кадр повністю перед тим, як цей кадр буде направлений в інший порт. Для прийнятих кадрів здійснюється обчислення контрольної суми (CRC) і порівняння отриманого значення з полем CRC в прийнятому кадрі. При виявленні невідповідності значень кадр відкидається як помилковий. Відкидаються також кадри некоректних розмірів (менше 64 байтів і більше 1518 байтів). Час затримки в таких комутаторах росте майже пропорційно розміру кадру, оскільки кожний додатковий байт кадру приводить до зростання часу на буферизацію і обчислення контрольної суми. Перевагою комутаторів такого типу є відкидання помилкових кадрів (наприклад, кадрів, які були передані при виникненні колізії). Крім того, проміжна буферизація кадрів дозволяє створювати комутатори, інтерфейси яких можуть працювати з різними швидкостями (наприклад, 10 і 100 Мбіт/с) Комутація "на льоту" (Cut-through) При комутації "на льоту" передача кадру у вихідний порт починається практично зразу ж після початку прийому кадру вхідним портом: перевірки контрольної суми і розмірів кадрів не проводиться. Для того, щоб почати передачу кадру комутатору достатньо прийняти адресу одержувача кадру (вона знаходиться на початку заголовка), який дозволяє визначити вихідний порт (по таблиці MAC-адрес). Час затримки для комутаторів цього типу не залежить від розмірів кадру, оскільки передача кадру у вихідний порт починається відразу після прочитання MAC-адреси одержувача, який має фіксований зсув від початку кадру. До недоліків таких комутаторів відноситься неможливість підтримки інтерфейсів, що працюють з різними швидкостями. Безфрагментна комутація (Fragment-Free) Цей метод комутації є розвитком варіанту комутації "на льоту". Основна відмінність між двома методами полягає в тому, що при безфрагментній комутації передача кадру у вихідний порт починається лише після прийому перших 64 байтів кадру. В результаті аналізу цих 64 байт можна знайти більшість помилкових кадрів (перш за все, фрагментів, що утворилися в результаті колізій). Таке рішення дозволяє відкинути більшість помилкових кадрів практично без зростання затримки на обробку в комутаторі. Проте комутатори цього типу також не дозволяють використовувати в одному пристрої інтерфейси, що працюють з різними швидкостями. Гібридна комутація (Hybrid) Деякі комутатори здатні підтримувати 2 або 3 методи, перераховані вище. Для визначення методу комутації стосовно окремо взятого кадру можуть використовуватися достатньо витончені алгоритми. Комутатори цього типу дозволяють скористатися перевагами будь-якого з перерахованих вище методів. Ще однією особливістю комутаторів є можливість виконувати мікро сегментацію, тобто можливість встановлення між двома портами віртуального каналу, що зводить можливість виникнення колізій до нуля. Для того, щоби правильно працювати, при початковому ввімкненні комутатори вивчають МАС адреси пристроїв, які до них підключені і будують таблицю комутації, що значно прискорює їх роботу. Також комутатори поділяють на пасивні та інтелектуальні. Останні мають великий об’єм спеціальних можливостей і додаткових функцій, що суттєво спрощує життя системному адміністратору.

Тема 1.6: Модель TCP/IP та TCP/IP адресація

1. Модель TCP/IP Мережевий протокол ТСР/ІР є стандартним для локальних і глобальних обчислювальних мереж. ТСР/ІР - Протокол керування передачею / інтернет-протокол. ТСР та ІР є двома різними протоколами. Кожен з протоколів пов'язаний з використанням специфічних функцій, а разом вони забезпечують мережеве з'єднання між комп'ютерами. Протокол ІР описує мережеву службу, котра здатна використовувати передачу даних не встановлюючи прямого з'єднання і не вимагаючи підтверджень про зв'язок. Він призначений для простої передачі даних від одного комп'ютера до іншого. ІР не має механізму перевірки чи пакет дійсно досяг пункту призначення (не підтверджена доставка) і не відслідковує шлях проходження пакету по мережі. А також не гарантує доставки пакетів в тому порядку, в якому вони відсилались. Протокол ТСР використовує ІР для встановлення віртуальних з'єднань між двома комп'ютерами в Інтернет. Шляхом створення пакетів різних розмірів досягається висока ефективність використання мережі. Модель ТСР/ІР є робочою моделлю. Особливості моделі ТСР/ІР Формування пакету даних

2)ІР-адреса складається з 4 байт, або 32 послідовних біт інформації. Вона записується в десятково-крапковій системі, таким чином, щоб кожен байт переводився в десяткове число які розділені крапками Наприклад: 215.128.12.1

Пригадаймо системи числення. Загальноприйнятою в сучасному світі є десяткова позиційна система числення, яка з Індії через арабські країни прийшла в Європу. Основою цієї системи є число десять. Основою системи числення називається число, яке означає, у скільки разів одиниця наступного розрядку більше за одиницю попереднього. Загальновживана форма запису числа є насправді ніщо інше, як скорочена форма запису розкладу за степенями основи системи числення, наприклад 130678=1*105+3*104+0*103+6*102+7*101+8 Найпоширенішою для подання чисел у пам'яті комп'ютера є двійкова система числення, яка застосовується при роботі з адресами в комп’ютерних мережах. Для зображення чисел у цій системі необхідно дві цифри: 0 і 1, тобто достатньо двох стійких станів фізичних елементів. Ця система є близькою до оптимальної за економічністю, і крім того, таблички додавання й множення в цій системі елементарні. Таблиця 1. Значеня чисел до 8 у двійковій та десятковій формах.

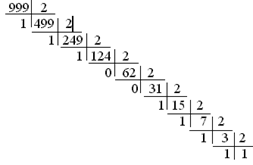

Виходячи із вище наведеного велике значення мають алгоритми переведення із дійової форми числа в десяткову і на оборот. Алгоритми переведення чисел з однієї позиційної системи числення в іншу 1. Для переведення чисел із системи числення з основою p в систему числення з основою q, використовуючи арифметику нової системи числення з основою q, потрібно записати коефіцієнти розкладу, основи степенів і показники степенів у системі з основою q і виконати всі дії в цій самій системі. Очевидно, що це правило зручне при переведенні до десяткової системи числення. Наприклад: з двійкової в десяткову: 101001012=1*1027+0*1026+1*1025+0*1024+0*1023+1*1022+0*1021+1*1020= 1*2107+0*2106+1*2105+ 0*2104+0*2103+1*2102+0*2101+ 1*2100=16510 2. Для переведення чисел із системи числення з основою p в систему числення з основою q з використанням арифметики старої системи числення з основою p потрібно: для переведення цілої частини послідовно число, записане в системі основою p ділити на основу нової системи числення, виділяючи залишки. Останні записані у зворотному порядку, будуть утворювати число в новій системі числення; Цим самим правилом зручно користуватися в разі переведення з десяткової системи числення, тому що її арифметика для нас звичніша. Наприклад: 99910=11111001112

Повернімося до IP адресації.

Відповідно кожну адресу поділяють на мережеву частину і частину вузла, які виділяються у відповідності до певного класу.

Значення першого октету і характеристики класів Октет – вісім цифр. Значення адрес по класах приведені в наступній таблиці.

Адреса виду 255.255.255.255 – називається широкомовна адреса (broadcast -широкомовна)

3) Маскування та його призначення. Для кожного з класів існує своя маска У випадку використання масок можна маючи один діапазон адрес виділити декілька підмереж, використавши в них різні технології, наприклад Token Ring i Ethernet.

Підмережеве маскування Із вище сказаного випливає, що для виділення підмережі необхідно створити відповідну маску. Таблиця для створення масок:

Таблиця розподілу підмереж та ІР адрес:

Дано адресу 195.138.206.0. Маска підмережі 255.255.255.224 – для маскування взято 3 біти (11100000), значить у підмережі буде 32 адреси, з яких відкидаємо першу (вона є адресою підмережі) та останню (вона є широкомовною адресою для даної підмережі).Таким чином залишається 30 адрес для вузлів і 2 адреси – службові. В наслідок такого розкладу отримаємо наступні адреси для відмереж та вузлів в підмережах: 0 підмережа – 192.138.206.0 – 192.138.206.31 1 підмережа – 192.138.206.32 – 192.138.206.63 2 підмережа – 192.138.206.64 – 192.138.206.95 3 підмережа – 192.138.206.96 – 192.138.206.127 4 підмережа – 192.138.206.128 – 192.138.206.159 5 підмережа – 192.138.206.160 – 192.138.206.191 6 підмережа – 192.138.206.192 – 192.138.206.223 7 підмережа – 192.138.206.224 – 192.138.206.255

Відповідно перша і остання підмережі відкидаються, оскільки їх адреси належать глобальній мережі. В нас залишаються адреси 1,2,3,4,5,6 підмереж, яікі можна використовувати для створення підмереж. Для автоматичного динамічного призначення ІР адрес і масок мереж та підмереж для вузлів клієнтів, використовується протокол DHCP (Dynamic Host Configuration Protocol – протокол динамічного конфігурування вузлів). При підключенні вузла сервер автоматично призначає адреси із області адрес (пула адрес), які виділені DHCP серверу. Адреса зберігається за вузлом на весь період підключення до сервера. При повторному підключенні адреса не обов’язково співпадає з попередньою адресою. Перевага використання даного сервера полягає в тому, що зникає необхідність конфігурування окремих комп’ютерів в мережі, а також при переміщенні комп’ютерів в мережі зникає необхідність в додатковому конфігуруванні мережі.

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

Последнее изменение этой страницы: 2016-08-01; просмотров: 740; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 216.73.216.41 (0.008 с.) |