Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Механизмы формирования объекта защиты.Содержание книги

Поиск на нашем сайте К механизмам формирования объекта защиты в КСЗИ относятся:

Механизмы защиты от инсайдерских атак. Эти механизмы защиты позволяют средствами КСЗИ реализовать ролевую модель компьютерной безопасности, суть которой состоит в следующем. На одном и том же компьютере один и тот же пользователь может выполнять несколько ролей, например, работа в Интернет с открытой информацией и работа с конфиденциальными данными в локальной сети. Задача – с одной стороны, предотвратить любую возможность утечки конфиденциальных данных, с другой стороны, предотвратить атаки на конфиденциальные данные при работе с открытой информацией, вероятность «заражения» которой вирусами (например, макровирусами, можно рассматривать близкой к 1). Кстати говоря, не сложно буквально «на пальцах» показать, насколько неэффективен для решения этой задачи защиты мандатный принцип контроля доступа, реализуемый большинством средств защиты. Решение механизмами защиты КСЗИ:

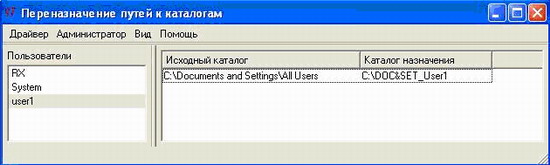

Интерфейс настройки механизма КСЗИ, реализующего разделение между учетными записями файловых объектов, не разделяемых системой и приложениями (любых файловых объектов), приведен на рис.3.

Рис. 3. Интерфейс механизма переназначения путей к каталогам

Данный механизм защиты КСЗИ позволяет разделить любую папку между учетными записями. При этом для каждой учетной записи создается собственная папка, в которую для нее перенаправляются обращения, осуществляемые под данной учетной записью к исходной неразделяемой системой, либо приложением, папке. Исходная же папка становится «виртуальной», к ней невозможно обратиться ни под одной учетной записью. Без данного механизма защиты невозможно корректно реализовать любую разграничительную политику доступа к ресурсам, а уж тем более ролевую модель компьютерной безопасности. Замечание. С целью упрощения задачи администрирования средства защиты, в КСЗИ принципиально изменен (по сравнению с реализацией в современных ОС) подход к построению интерфейсов настройки механизмов защиты – права доступа назначаются пользователям, а не присваиваются объектам, минимизировано число атрибутов доступа (многие из которых устанавливаются системой автоматически), исключена сущность «Владения», как таковая и т.д. Интерфейс настройки механизма КСЗИ, реализующего разграничения прав доступа пользователей (учетных записей) к файловым объектам, представлен на рис.4.

Рис.4. Интерфейс настройки разграничений прав доступа пользователей к объектам файловой системы

Из рис.4 видно, что разграничительная политика формируется назначением прав доступа пользователям (учетным записям). Основу составляет разрешительная разграничительная политика – «Все, что не разрешено – явно не указано, то запрещено» - это единственно корректная реализация разграничительной политики для корпоративных приложений (кстати говоря, реализация которой требуется соответствующим нормативным документом). При этом (см. рис.4) в одном окне интерфейса отображается вся разграничительная политика доступа ко всем объектам файловой системы (в том числе и к объектам, разделенным в сети, и к объектам на внешних накопителях, включая мобильные), заданная для пользователя (иных прав доступа он не имеет, т.к. они не разрешены по умолчанию, в том числе и для вновь создаваемого объекта). Объект, к которому пользователю разрешается какое-либо право доступа, назначается (с использованием обзора) своим полнопутевым именем. Захотите посмотреть разграничительную политику для другого пользователя, выберите его учетную запись, все разрешенные ему права доступа также будут отображены в одном окне интерфейса. Не требуется перебирать объекты, смотреть на их атрибуты – все наглядно и информативно! Замечание. Как видно из рис.4, такой сложный механизм защиты, как замкнутость программной среды, задается несколькими записями в интерфейсе (пользователюUser1 разрешен запуск программ только из каталогов Windows и Program Files, которые ему запрещено модифицировать – не разрешены для записи). Для безопасного использования отчуждаемых накопителей (например, Flash-устройств, монтирование которых разрешено к системе), предотвращения раскрытия информации при хищении компьютера или жесткого диска, в КСЗИ используется механизм криптографической защиты файловых объектов (локальных и разделенных в сети, на жестком диске и на внешних накопителях). Реализованные ключевые политики позволяют предотвратить несанкционированное раскрытие похищенной информации, в том числе, и санкционированным пользователем (инсайдером), даже при наличии у последнего ключа шифрования. Для контроля распечатываемой информации используется механизм теневого копирования информации, отправляемой пользователями на печать.

|

||

|

Последнее изменение этой страницы: 2016-07-11; просмотров: 341; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 216.73.216.102 (0.007 с.) |