Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Вкажіть вірний XHTML-код для підключення CSS-стилей до веб-документа.Содержание книги

Поиск на нашем сайте

<head> <meta http-equiv="Content-Type" content="text/html; charset=utf-8"> <title> </title> <link rel="stylesheet" type="text/css" href="file.css"> </head> 6. Як через JavaScript отримати доступ до елемента HTML за атрибутом "id", значення якого дорівнює "newsContainer"? getElementById("newsContainer"). Усередині якого елемента HTML розміщується код JavaScript? <script> </script> 8. Властивість об’єкта JavaScript – це: Jбычная совокупность пар вида «имя-значение» 10. Вкажіть вірний спосіб ініціалізації об’єкта (екземпляра) класу Student у JavaScript: function Student(name,course) { this.name = name this.course = course } var student = new Student() Основи теорії кіл Формула Парсельваля для енергії неперіодичного сигналу?

2. Резистори сполучені послідовно, Визначити загальний опір кола. Rобщ=R1+R2+R3 3. Визначити наближену формулу для кута відсічення, при якому коефіцієнт Берга приймає максимальне значення. Як зміниться спектр періодичного сигналу при зменшенні періоду? Расширится Для схеми на рисунку скласти передатну функцію.

6. У колі задані вузлові потенціали. Визначити струм через резистор R2=а КОм IR2=(φ2-φ1)/R2.

7. Зображення по Лапласу сигналу відоме. Як зміниться зображення при запізнюванні сигналу на величину τ?

8. Для RC-кола визначити комплексний коефіцієнт передачі

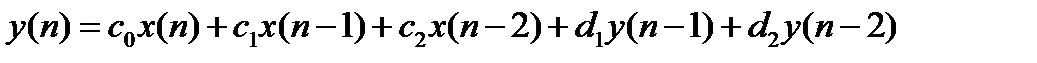

9. Умова, яка накладається на передатну функцію лінійного кола і забезпечує її фізичну реалізованість? Полюса/корни знаменателя должны лежать в левой полуплоскости комплексной плоскости Дано різницеве рівняння дискретного кола. Скласти передатну функцію кола. Выделить из уравнения U2(z) и U1(z), поделить правую часть на левую.

Антивірусні технології 1. Що таке фонд алгоритмів і програм? Систематизована бібліотека апробованих алгоритмів і програм рішення різних завдань, описаних за спеціальною методикою в стандартній формі. Такий фонд призначений для постачання споживачів різними видами математичного забезпечення цифрових обчислювальних машин. Яка антивірусна програма використовує механізм вбудовування в виконавчий файл? Програма-імунізатор, яка здійснює вакцинацію файлів. 3. Що таке honey-pot? ПЗ, що створює фіктивні об’єкти системи або мережі яка можуть зацікавити зловмисника чи вірус. 4. Де міститься структура DATA_DIRECTORY в PE-файлі? В сторінковому образі. 5. Що міститься в структтурі DATA_DIRECTORY PE-файлу? Таблиці експорту та імпорту. Як працює поведінковий блокувальник? Здійснюючи постійний моніторинг за процесами і змінами в ОС при виникненні вірусоподібної ситуації блокує її розвиток і оповіщає про неї користувача. 8-9. Який з цих об`єктів можна вважати троянським? Backdoor, Rootkit, KeyLoger, Mailfinder, Exploit, Dropper, Brute force, Logic bombs, Похитители паролей, Cliker Як працює сигнатурний сканер? Перевіряє, звертаючись до словника з відомими вірусами, структуру файлів або пакетів на предмет наявності в них коду вірусу. Основи програмування 1. Якими символами виділяється блок операторів: {} 2. Якщо компонент класу має атрибут доступу private, то: public, private и protected – это модификаторы доступа, Private члены видны снаружи класса, но не доступны, Private – доступ открыт самому классу (т.е. функциям-членам данного класса) и друзьям (friend) данного класса, как функциям, так и классам 4. Яка функція дозволить довільно змінити значення покажчика у файлі на задану кількість байт: seekg 7. Алгоритм – точное предписание, определяющее вычислительный процесс, ведущий от варьируемых начальных данных к исходному результату. 8. Вкажіть вірний код, що ініціалізує одновимірний масив цілих чисел: int i[]={1,2,3,4} ФТМЗІ 1.Чому дорівнює середній рівень мовного сигналу? 50...60 дБ, 70 Гц … 7 кГц 2.При якому значенні словесної розбірливості приміщення вважається захищеним? от спец. прослушивания если на границе КЗ словесная разборчивость равна ~20%; от непреднамеренного прослушив.., если словесная разборчивость за пределами помещения равна ~40%. 3.Яке призначення апаратів SI-3001 та SI-3002? явл. наиболее мощным автономным технич. ср-вом активной виброакустич. защиты, предназнач. для зашумленияконструкций помещений большой площади.

|

|||||||||||||||||||||||||||||

|

Последнее изменение этой страницы: 2016-06-23; просмотров: 158; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 3.144.47.115 (0.006 с.) |

K(w)=Zc/(R+Zc)=1/(jwCR+1)

K(w)=Zc/(R+Zc)=1/(jwCR+1)