Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Методы и средства обеспечения информационной безопасностиСодержание книги

Поиск на нашем сайте

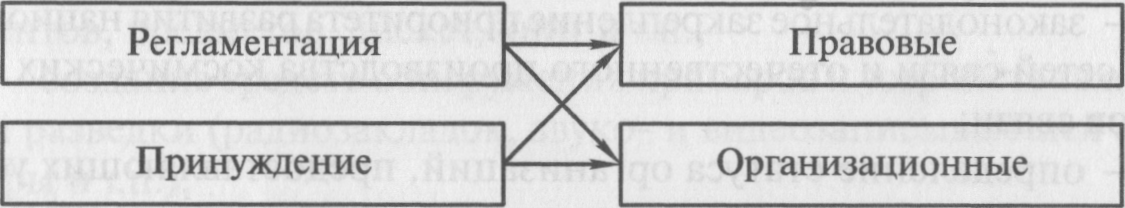

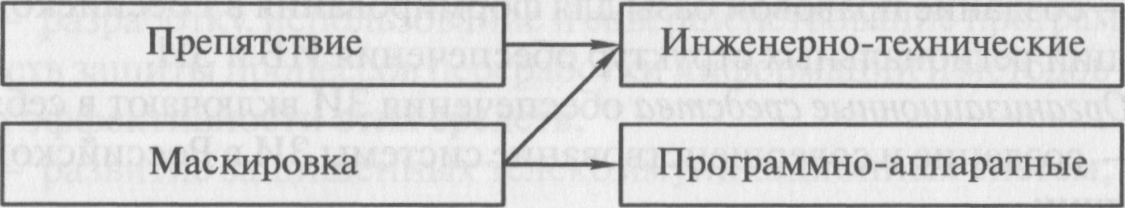

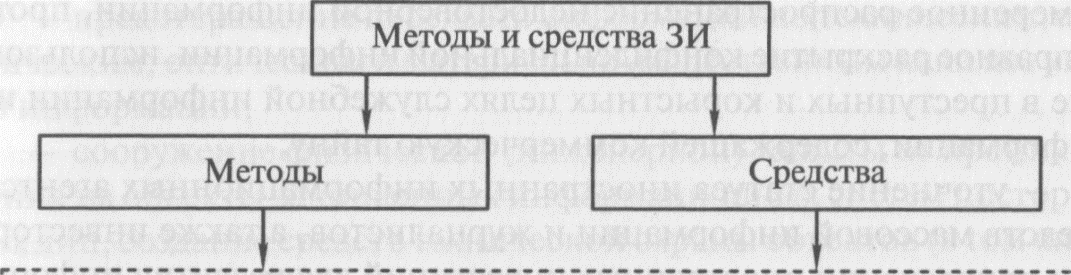

К настоящему времени разработано много различных методов и средств обеспечения информационной безопасности (ИБ). Данное многообразие определяется, прежде всего, возможными способами противодействия угрозам или порождающим их причинам. К числу наиболее известных методов обеспечения ИБ систем относятся: управление, препятствие, маскировка, регламентация, принуждение, побуждение, нападение. Кратко рассмотрим их содержание. Управление есть реализация таких управляющих воздействий на информационную систему, следствием которых будет решение одной или нескольких задач защиты информации. При этом управление включает в себя сбор, передачу, обобщение и анализ данных об объектах обработки информации и системах ее защиты. Препятствие заключается в создании на пути возникновения или распространения угрозы ИБ объекта защиты некоторого барьера, не позволяющего соответствующему фактору принять опасные размеры. Примерами препятствий являются блокировки технических конструкций, физические препятствия, экранирование помещений и т.п. Маскировка предполагает такие преобразования информации, вследствие которых она становится недоступной для злоумышленников. К маскировке относятся криптографические методы преобразования информации, скрытие объекта, дезинформация и легендирование, создание шумовых полей и т.д. Регламентация как метод обеспечения ИБ заключается в разработке и реализации комплекса мероприятий, создающих такие условия в информационной системе и вокруг нее, при которых существенно затрудняются проявление и воздействие угроз. К регламентации относятся разработка правил ознакомления с конфиденциальной информацией, ее пересылкой, хранением, учетом, а также всевозможные способы физической и технической защиты объектов. Принуждение – это такой метод обеспечения ИБ, при котором пользователи и персонал системы вынуждены соблюдать правила обработки, передачи и использования защищаемой информации под угрозой материальной, административной или уголовной ответственности. Побуждение есть метод обеспечения ИБ, при котором пользователи и персонал объекта внутренне (т.е. материальными, моральными, этическими, психологическими и другими мотивами) побуждаются к соблюдению всех правил обработки информации. Нападение как метод обеспечения ИБ применяется при ведении активных действий противоборствующими сторонами. При этом подразумевается как применение информационного оружия при ведении информационной войны, так и непосредственное физическое уничтожение противника (при ведении боевых действий) или его средств разведки. Рассмотренные методы обеспечения ИБ реализуются с применением различных средств, которые условно можно разделить на следующие группы: - правовые; - организационные (административные); - инженерно-технические; - программно-аппаратные (программные). Структура взаимосвязи методов и средств обеспечения ИБ представлена на рис. 1.8. К правовым средствам обеспечения ИБ относятся, в первую очередь, законодательные и подзаконные нормативные правовые акты, регламентирующие отношения в информационной сфере, а также нормативные методические документы по вопросам обеспечения ИБ. Особую группу нормативно-технических документов по информационной безопасности образуют стандарты, утверждаемые в нашей стране ведомственными нормативными правовыми актами Росстандарта. В систему, регламентирующую отношения в информационной сфере, включаются законодательные положения: · об интеллектуальной собственности; · о средствах массовой информации; · о формировании информационных ресурсов и предоставлении информации из них; · о реализации права на поиск, получение и использование информации; · о создании и применении информационных технологий и средств их обеспечения, включая информационно-телекоммуникационные сети; · о защите информации.

Наиболее значимые законодательные и нормативные правовые акты в рассматриваемой области подробно изучаются в дисциплинах «Правовые основы прикладной информатики», «Информационное право» и т.п. В настоящей дисциплине их содержание при необходимости рассматривается в соответствующих подразделах. Кроме того, обобщение понятия правовых средств обеспечения ИБ осуществлено в подразделе 2.6.1 раздела 2, в котором, в частности, рассматриваются состав и содержание применяемых в данной сфере стандартов.

Рис. 1.8. Структура взаимосвязи методов и средств обеспечения информационной безопасности

Правовое обеспечение ИБ направлено на достижение следующих целей: · формирование правосознания граждан по обязательному соблюдению норм законодательных актов, регламентирующих защиту информации; · регулирование деятельности и взаимоотношений субъектов информационной сферы (то есть определение в интересах всего общества «правил игры» в рассматриваемой области); · определение мер ответственности за нарушение правил защиты информации. В связи с этим важно подчеркнуть, что к средствам правового обеспечения ИБ относится, несомненно, правоприменительная деятельности федеральных органов исполнительной власти, органов исполнительной власти субъектов РФ, включая предупреждение и пресечение правонарушений в информационной сфере, а также выявление, изобличение и привлечение к ответственности лиц, совершивших преступления и другие в этой сфере. К правовым средствам обеспечения ИБ относят также такие инструменты (а точнее – институты) государственного регулирования отношений в области обеспечения ИБ как лицензирование и сертификация. Под лицензированием понимается процедура выдачи на определенный срок специальных разрешений на ведение соответствующих видов деятельности. В области защиты информации обязательному лицензированию подлежат следующие виды деятельности: · разработка и производство шифровальных (криптографических) средств, информационных и телекоммуникационных систем, защищенных с использованием шифровальных (криптографических) средств; · деятельность по распространению шифровальных (криптографических) средств; · деятельность по техническому обслуживанию шифровальных (криптографических) средств; · предоставление услуг в области шифрования информации; · деятельность по выявлению элементарных устройств, предназначенных для негласного получения информации в помещениях и технических средствах; · деятельность по разработке и (или) производству средств защиты конфиденциальной информации; · деятельность по технической защите конфиденциальной информации; · разработка, производство, реализация и приобретение в целях продажи специальных технических средств, предназначенных негласного получения информации. Под сертификацией понимается подтверждение соответствия продукции‚ процессов производства, эксплуатации, работ, услуг или иных объектов установленным требованиям (техническим регламентам, стандартам, условиям договора и пр.). Сертификация может носить как обязательный, так и добровольный характер. Процедуру сертификации осуществляет независимая от изготовителя‚ продавца, исполнителя и потребителя организация (орган по сертификации), т.е. юридическое лицо, аккредитованное в установленном порядке для выполнения работ по сертификации. В качестве примера укажем, что функцию органа по сертификации выполняет ФСБ РФ, осуществляя сертификацию средств квалифицированной электронной подписи и средств обработки информации, составляющей государственную тайну. В системе применения электронной подписи удостоверяющие центры осуществляют сертификацию непосредственно усиленной электронной подписи. Органы сертификации, аккредитованные Росстандартом, осуществляют сертификацию информационных систем на соответствие ГОСТ Р ИСО/МЭК 27001-2006 «Информационные технологии. Методы безопасности. Система управления безопасностью информации. Требования». Организационные (административные) средства обеспечения информационной безопасности включают организационно-технические и организационно-правовые мероприятия, разрабатываемые и реализуемые должностными лицами в целях эффективной реализации правовых, технических и программных средств обеспечения информационной безопасности. Основное содержание этих мероприятий определена статьей 16 федерального закона от 27.07.2006 г. № 149-ФЗ «Об информации, информационных технологиях и о защите информации», в которой под защитой информации понимается принятие правовых, организационных и технических мер, направленных: 1) на обеспечение защиты информации от неправомерного доступа, уничтожения, модифицирования, блокирования, копирования, предоставления, распространения, а также от иных неправомерных действий в отношении такой информации; 2) на соблюдение конфиденциальности информации ограниченного доступа; 3) на реализацию права на доступ к информации. Указанной статьей предопределены также наиболее важные организационно-технические (а отчасти – и организационно-правовые) мероприятия по обеспечению ИБ (защиты информации), которые должны осуществлять обладатель информации и (или) оператор информационной системы. Эти лица обязаны обеспечить: 1) предотвращение несанкционированного доступа к информации и (или) передачи ее лицам, не имеющим права на доступ к информации; 2) своевременное обнаружение фактов несанкционированного доступа к информации; 3) предупреждение возможности неблагоприятных последствий нарушения порядка доступа к информации; 4) недопущение воздействия на технические средства обработки информации, в результате которого нарушается их функционирование; 5) возможность незамедлительного восстановления информации, модифицированной или уничтоженной вследствие несанкционированного доступа к ней; 6) постоянный контроль за обеспечением уровня защищенности информации; 7) нахождение на территории Российской Федерации баз данных информации, с использованием которых осуществляются сбор, запись, систематизация, накопление, хранение, уточнение (обновление, изменение), извлечение персональных данных граждан Российской Федерации. Различные формы существования информации предопределяют и необходимость осуществления различных организационно-административных мероприятий. При этом важно подчеркнуть, что для любых форм информации относимой к информации ограниченного доступа, в хозяйствующем субъекте должны быть разработаны регламенты, включающие перечень информации, относимой к ограниченному доступу, перечень лиц, получающих и обрабатывающих ее, оборудование, с помощью которого осуществляется ее получение, обработка, хранение и передача, режимы их работы и использования и т.д. К организационным мерам также относят инициируемые хозяйствующим субъектом мероприятия по сертификации информационных систем или их элементов, сертификации организации в целом на выполнение требований обеспечения безопасности в соответствии с международными и отечественными стандартами, лицензированию соответствующих видов деятельности и т.д. Организационно-технические и организационно-правовые мероприятия проводятся в течение всего жизненного цикла защищаемой информационной системы: от проектирования технических, программных и иных средств, с помощью которых будут осуществляться все операции с информационной базой, до их уничтожения. Все множество организационно-правовых и организационно-технических мероприятий по созданию и поддержанию функционирования системы защиты информации специалисты разделяют по критерию периодичности их проведения: 1) на разовые, т.е. однократно проводимые; 2) обусловленные ситуацией; 3) периодически проводимые; 4) регулярно или систематически проводимые. К разовым мероприятиям относятся, например: · разработка технических и методологических основ защиты информационных систем (ИС), информационно-телекоммуникационных сетей и других объектов; · мероприятия, проводимые при проектировании, строительстве и оборудовании центров обработки данных и других объектов ИС; · мероприятия, проводимые при разработке и вводе в эксплуатацию технических средств и программного обеспечения; разработка функциональных обязанностей должностных лиц службы ИБ и т.д.; · мероприятия, проводимые при создании службы охраны предприятия, включая создание организационно-методической и инструктивной документации по должностным категориям сотрудников охраны. Периодически проводимые мероприятия: · распределение реквизитов разграничения доступа к информации (пароли, ключи шифрования и т.д.); · пересмотр правил разграничения доступа пользователей к информации. · анализ системных журналов и принятие мер по обнаруженным нарушениям регламентов; · периодическое осуществление анализа состояния и оценки эффективности мер и применяемых средств защиты с привлечением сторонних специалистов; · пересмотр состава и построения системы защиты и т.д.; · организация обучения, тренинга и инструктажа сотрудников охраны. К условиям, которые требуют проведения мероприятий по защите информации, можно отнести, например, кадровые изменения в составе персонала, участвующего в приеме, передаче, обработке и хранении информации, ремонт и модификацию оборудования и программного обеспечения, используемого в информационной сфере, и т.д. Постоянно проводимые мероприятия: · обеспечение достаточного уровня физической защиты всех компонентов ИС (противопожарная охрана, охрана помещений, пропускной режим, обеспечение сохранности и физической целостности средств вычислительной техники, носителей информации и т.п.); · непрерывная поддержка функционирования и управления используемыми средствами защиты; · явный и скрытый контроль за работой сотрудников хозяйствующего субъекта, осуществляющего прием, обработку, хранение и передачу информации ограниченного доступа; · контроль реализации выбранных мер защиты в процессе проектирования, разработки, ввода в эксплуатацию и функционирования ИС; · анализ состояния и оценка эффективности мер и применяемых средств зашиты; · ведение организационно-методической и инструктивной документации по должностным категориям сотрудников охраны. Инженерно-технические средства обеспечения ИБ включают в себя: ● технические средства передачи, обработки, хранения и отображения информации ограниченного доступа (ТСПИ); ● физические средства защиты информации; ● специальные аппаратные средства защиты информации. К контролируемым техническим средствам передачи, обработки, хранения и отображения информации ограниченного доступа (ТСПИ) относятся: 1) Технические средства и системы, непосредственно обрабатывающие информацию ограниченного доступа, вместе с их соединительными линиями (совокупностью проводов и кабелей, прокладываемых между отдельными ТСПИ и их элементами). К этим средствам относятся технические средства автоматизированных систем управления – средства вычислительной техники, средства изготовления и размножения документов, аппаратура звукоусиления, звукозаписи, звуковоспроизведения и синхронного перевода, системы внутреннего телевидения, системы видеозаписи и воспроизведения видео, системы оперативно-командной связи, системы внутренней автоматической телефонной связи, включая соединительные линии перечисленного выше оборудования, и т.д. Совокупность средств и систем обработки информации, а также помещений или объектов (зданий, сооружений, технических средств), в которых они установлены, составляет объект ТСПИ. 2) Вспомогательные технические средства и системы (ВТСС) вместе с их соединительными линиями. В состав ВТСС входят: системы и средства городской автоматической телефонной связи; системы и средства передачи данных в системе радиосвязи; системы и средства охранной и пожарной сигнализации; контрольно-измерительная аппаратура: системы и средства кондиционирования; системы и средства проводной радиотрансляционной сети и приема программ радиовещания и телевидения; средства электрической оргтехники; системы и средства электрогазификации и иные технические средства и системы. 3) Посторонние проводники. В зону контроля включаются также посторонние проводники: провода, кабели, металлические трубы систем отопления, водоснабжения и другие токопроводящие металлоконструкции. Необходимо отметить, что определенные трудности обеспечения ИБ заключаются в том, что ряд соединительных линий ВТСС, а также посторонних проводников могут выходить за пределы не только объекта ТСПИ, но и контролируемой зоны, под которой понимается пространство (территория, здание, часть здания), в котором исключено неконтролируемое пребывание сотрудников и посетителей организации, а также транспортных средств. Границей контролируемой зоны обычно является периметр охраняемой территории организации, а также ограждающие конструкции охраняемого здания или части охраняемого здания, если оно размещено на неохраняемой территории. 4) Система электропитания объекта. 5) Система заземления объекта. Физические средства защиты информации – это совокупность механических, электрических, электромеханических, электронных, электронно-механических устройств и систем, которые функционируют автономно от информационных систем, создавая различного рода препятствия деструктивным факторам. К физическим средствам защиты относятся: механические преграды, замки, турникеты (заграждения); специальное остекление; сейфы, шкафы; механические и электромеханические замки, в том числе с дистанционным управлением; замки с кодовым набором; датчики различного типа; теле- и фотосистемы наблюдения и регистрации; СВЧ, ультразвуковые, радиолокационные, лазерные, акустические и другие системы; устройства маркировки; устройства с идентификационными картами; устройства идентификации по физическим признакам (биометрические средства защиты); устройства пространственного заземления; системы физического контроля доступа; системы охранного телевидения и охранной сигнализации; системы пожаротушения и оповещения о пожаре и др. Специальные аппаратные средства – это совокупность механических, электрических, электромеханических, электронных, электронно-механических, оптических, лазерных, радиолокационных устройств систем, встраиваемых в информационные системы или сопрягаемых с ними специально для обеспечения информационной безопасности. К аппаратным средствам защиты информации относятся: · регистры хранения реквизитов защиты (паролей, грифов секретности и т.п.); · устройства для измерения индивидуальных характеристик человека (цвета и строения радужной оболочки глаз, овала лица и т.п.); · схемы контроля границ адреса имен для определения законности обращения к соответствующим полям (областям) памяти и отдельным программам; · схемы прерывания передачи информации в линии связи с целью периодического контроля адресов выдачи данных; · экранирование ЭВМ; · установка генераторов помех и др. Программно-аппаратные (программные) средства защиты информации – это программное обеспечение, предназначенное для выполнения функций обеспечения ИБ информационной системы. В ряде случаев его применение связано с применением специальных аппаратных средств. К программным средствам относятся пакеты программ, отдельные программы или их части, используемые для решения задач защиты информации. Программные средства в том случае, если они не требуют специальной аппаратуры, приводят к снижению производительности информационных систем, требуют выделения под их нужды определенного объема ресурсов и т.п. По целевому назначению программные средства можно разделить на несколько больших классов (групп): · программы идентификации пользователей; · программы определения прав (полномочий) пользователей (технических устройств); · программы регистрации работы технических средств и пользователей (ведение системного журнала); · программы уничтожения (затирания) информации после решения соответствующих задач или при нарушении пользователем определенных правил обработки информации; · программы борьбы с программами для ЭВМ с потенциально-опасными последствиями для ИС, информационно-телекоммуникационных сетей и других объектов, включая антивирусные программы; · криптографические программы (программы шифрования и расшифровывания данных, криптоанализа, средства усиленной электронной подписи и т.п.). Программные средств защиты информации подразделяются также на средства, реализуемые в стандартных операционных системах, и средства защиты в специализированных информационных системах. К средствам защиты в стандартных операционных системах относят: · динамическое распределение ресурсов и запрещение пользователям работать с чужими ресурсами; · разграничение доступа пользователей к ресурсам по паролям; · разграничение доступа к информации по ключам защиты; · защита таблицы паролей. Средства защиты в экономических информационных системах, в том числе банковских системах, позволяют реализовать следующие функции защиты данных: · опознавание по идентифицирующей информации пользователей и элементов информационной системы, разрешение на этой основе работы с информацией на определенном уровне; · ведение многоразмерных таблиц профилей доступа пользователей к данным; · управление доступом по профилям полномочий; · уничтожение временно фиксируемых областей информации при завершении ее обработки; · формирование протоколов обращений к защищаемым данным с идентификацией данных о пользователе и временных характеристик; · программная поддержка работы терминала лица, отвечающего за безопасность информации; · подача сигналов при нарушении правил работы с системой или правил обработки информации; · физическая или программная блокировка возможности работы пользователя при нарушении им определенной последовательности правил или совершении определенных действий; · подготовка отчетов о работе с различными данными, ведение подробных протоколов работы и др. Криптографические программы специалисты иногда выделяют в самостоятельную группу защиты информации (специфические средства). Они основаны на использовании методов шифрования (кодирования) информации и могут использоваться как для защиты обрабатываемой информации в компонентах системы, так и для защиты информации, передаваемой по каналам связи. Само преобразование информации может осуществляться аппаратными или программными средствами, с помощью механических устройств, вручную и т.д. Инструктивно-методический материал, связанный с применением на предприятии методов и средств обеспечения информационной безопасности, может быть систематизирован и оформлен в виде внутрифирменного документа «Политика информационной безопасности», утверждаемого первым руководителем организации.

Приложение 1

|

|||

|

Последнее изменение этой страницы: 2021-06-14; просмотров: 196; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 216.73.217.39 (0.01 с.) |