Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Мдк. 02. 03 организация работ по техническому сопровождению компьютерных сетей (cisco)Содержание книги

Поиск на нашем сайте

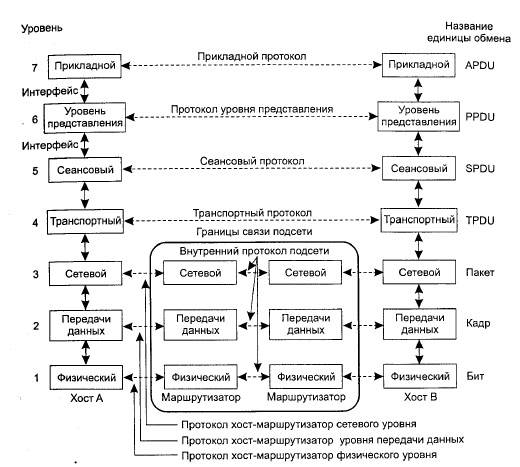

МДК.02.03 Организация работ по техническому сопровождению компьютерных сетей (Cisco) Раздел 1 Общие положения и принципы организации корпоративной сети Тема1.1 Введение. Организация сети и эталонная модель OSI Эталонная модель OSI (за исключением физической среды) показана на рисунке. Эта модель основана на разработке Международной организации по стандартизации (International Organization for Standardization, ISO) и является первым шагом к международной стандартизации протоколов, используемых на различных уровнях (Day и Zimmerman, 1983). Затем она была пересмотрена в 1995 году (Day, 1995). Называется эта структура эталонной моделью взаимодействия открытых систем ISO (ISO OSI (Open System Interconnection) Reference Model), поскольку она связывает открытые системы, то есть системы, открытые для связи с другими системами. Для краткости мы будем называть эту модель просто «модель OSI». Модель OSI имеет семь уровней. Появление именно такой структуры было обусловлено следующими соображениями. 1. Уровень должен создаваться по мере необходимости отдельного уровня абстракции. 2. Каждый уровень должен выполнять строго определенную функцию. 3. Выбор функций для каждого уровня должен осуществляться с учетом создания стандартизированных международных протоколов. 4. Границы между уровнями должны выбираться так, чтобы поток данных между интерфейсами был минимальным. 5. Количество уровней должно быть достаточно большим, чтобы различные функции не объединялись в одном уровне без необходимости, но не слишком высоким, чтобы архитектура не становилась громоздкой. Далее мы обсудим каждый уровень модели, начиная с самого нижнего. Обратите внимание: модель OSI не является сетевой архитектурой, поскольку она не описывает службы и протоколы, используемые на каждом уровне. Она просто определяет, что должен делать каждый уровень. Тем не менее ISO также разработала стандарты для каждого уровня, хотя эти стандарты не входят в саму эталонную модель. Каждый из них был опубликован как отдельный международный стандарт

Рисунок 1 – Эталонная модель OSI Физический уровень Физический уровень занимается реальной передачей необработанных битов по каналу связи. При разработке сети необходимо убедиться, что когда одна сторона передает единицу, то принимающая сторона получает также единицу, а не ноль. Принципиальными вопросами здесь являются следующие: какое напряжение должно использоваться для отображения единицы, а какое – для нуля; сколько микросекунд длится бит; может ли передача производиться одновременно в двух направлениях; как устанавливается начальная связь и как она прекращается, когда обе стороны закончили свои задачи; из какого количества проводов должен состоять кабель и какова функция каждого провода. Вопросы разработки в основном связаны с механическими, электрическими и процедурными интерфейсами, а также с физическим носителем, лежащим ниже физического уровня. Уровень передачи данных Основная задача уровня передачи данных – быть способным передавать «сырые» данные физического уровня по надежной линии связи, свободной от необнаруженных ошибок с точки зрения вышестоящего сетевого уровня. Уровень выполняет эту задачу при помощи разбиения входных данных на кадры, обычный размер которых колеблется от нескольких сотен до нескольких тысяч байт. Кадры данных передаются последовательно с обработкой кадров подтверждения, отсылаемых обратно получателем. Еще одна проблема, возникающая на уровне передачи данных (а также и на большей части более высоких уровней), – как не допустить ситуации, когда быстрый передатчик заваливает приемник данными. Должен быть предусмотрен некий механизм регуляции, который информировал бы передатчик о наличии свободного места в буфере приемника на текущий момент. Часто подобное управление объединяется с механизмом обработки ошибок. В широковещательных сетях существует еще одна проблема уровня передачи данных: как управлять доступом к совместно используемому каналу. Эта проблема разрешается введением специального дополнительного подуровня уровня передачи данных – подуровня доступа к носителю. Сетевой уровень Сетевой уровень занимается управлением операциями подсети. Важнейшим моментом здесь является определение маршрутов пересылки пакетов от источника к пункту назначения. Маршруты могут быть жестко заданы в виде таблиц и редко меняться. Кроме того, они могут задаваться в начале каждого соединения, например терминальной сессии. Наконец, они могут быть в высокой степени динамическими, то есть вычисляемыми заново для каждого пакета с учетом текущей загруженности сети. Если в подсети одновременно присутствует слишком большое количество пакетов, то они могут закрыть дорогу друг другу, образуя заторы в узких местах. Недопущение подобной закупорки также является задачей сетевого уровня. В более общем смысле сетевой уровень занимается предоставлением определенного уровня сервиса (это касается задержек, времени передачи, вопросов синхронизации). При путешествии пакета из одной сети в другую также может возникнуть ряд проблем. Так, способ адресации, применяемый в одной сети, может отличаться от принятого в другой. Сеть может вообще отказаться принимать пакеты изза того, что они слишком большого размера. Также могут различаться протоколы, и т. д. Именно сетевой уровень должен разрешать все эти проблемы, позволяя объединять разнородные сети. В широковещательных сетях проблема маршрутизации очень проста, поэтому в них сетевой уровень очень примитивный или вообще отсутствует. Транспортный уровень Основная функция транспортного уровня – принять данные от сеансового уровня, разбить их при необходимости на небольшие части, передать их сетевому уровню и гарантировать, что эти части в правильном виде прибудут по назначению. Кроме того, все это должно быть сделано эффективно и таким образом, чтобы изолировать более высокие уровни от каких-либо изменений в аппаратной технологии. Транспортный уровень также определяет тип сервиса, предоставляемого сеансовому уровню и, в конечном счете, пользователям сети. Наиболее популярной разновидностью транспортного соединения является защищенный от ошибок канал между двумя узлами, поставляющий сообщения или байты в том порядке, в каком они были отправлены. Однако транспортный уровень может предоставлять и другие типы сервисов, например пересылку отдельных сообщений без гарантии соблюдения порядка их доставки или одновременную отправку сообщения различным адресатам по принципу широковещания. Тип сервиса определяется при установке соединения. (Строго говоря, полностью защищенный от ошибок канал создать невозможно. Говорят лишь о таком канале, уровень ошибок в котором достаточно мал, чтобы ими можно было пренебречь на практике.) Транспортный уровень является настоящим сквозным уровнем, то есть доставляющим сообщения от источника адресату. Другими словами, программа на машинеисточнике поддерживает связь с подобной программой на другой машине при помощи заголовков сообщений и управляющих сообщений. На более низких уровнях для поддержки этого соединения устанавливаются соединения между всеми соседними машинами, через которые проходит маршрут сообщений. Различие между уровнями с 1го по 3й, действующими по принципу звеньев цепи, и уровнями с 4го по 7й, являющимися сквозными, проиллюстрировано на рис. 1.16. Сеансовый уровень Сеансовый уровень позволяет пользователям различных компьютеров устанавливать сеансы связи друг с другом. При этом предоставляются различные типы сервисов, среди которых управление диалогом (отслеживание очередности передачи данных), управление маркерами (предотвращение одновременного выполнения критичной операции несколькими системами) и синхронизация (установка служебных меток внутри длинных сообщений, позволяющих после устранения ошибки продолжить передачу с того места, на котором она оборвалась). Уровень представления В отличие от более низких уровней, задача которых – достоверная передача битов и байтов, уровень представления занимается по большей части синтаксисом и семантикой передаваемой информации. Чтобы было возможно общение компьютеров с различными представлениями данных, необходимо преобразовывать форматы данных друг в друга, передавая их по сети в неком стандартизированном виде. Уровень представления занимается этими преобразованиями, предоставляя возможность определения и изменения структур данных более высокого уровня (например, записей баз данных). Прикладной уровень Прикладной уровень содержит набор популярных протоколов, необходимых пользователям. Одним из наиболее распространенных является протокол передачи гипертекста HTTP (HyperText Transfer Protocol), который составляет основу технологии Всемирной Паутины. Когда браузер запрашивает вебстраницу, он передает ее имя (адрес) и рассчитывает на то, что сервер будет использовать HTTP. Сервер в ответ отсылает страницу. Другие прикладные протоколы используются для передачи файлов, электронной почты, сетевых рассылок.

Раздел 1. Общие положения и принципы организации корпоративной сети Тема: модель взаимодействия Многоуровневая модель OSI исключает прямую связь между равными по положению уровнями, находящимися в разных системах, как показано на рис. Задача каждого уровня — предоставление услуг вышележащему уровню, маскируя детали реализации этих услуг. При этом каждый уровень на одном компьютере работает так, будто он напрямую связан с таким же уровнем на ругом компьютере. Эта логическая, или виртуальная, связь между одинаковыми уровнями показана на рисунке. Однако в действительности связь осуществляется между смежными уровнями одного компьютера — программное обеспечение, работающее на каждом уровне, реализует определенные сетевые функции в соответствии с набором протоколов. Перед подачей в сеть данные разбиваются на части. Пакет (packet) — это единица информации, передаваемая между устройствами сети как единое целое. Пакет проходит последовательно через все уровни программного обеспечения. На каждом уровне к пакету добавляется некоторая информация, форматирующая или адресная, которая необходима для успешной передачи данных по сети. На принимающей стороне пакет проходит через все уровни в обратном порядке. Программное обеспечение на каждом уровне читает информацию пакета, затем удаляет информацию, добавленную к пакету на этом же уровне отправляющей стороной, и передает пакет следующему уровню. Когда пакет дойдет до прикладного уровня, вся адресная информация будет удалена и данные примут свой первоначальный вид. Таким образом, за исключением самого нижнего уровня сетевой модели, никакой уровень не может непосредственно послать информацию соответствующему уровню другого компьютера. Информация на компьютере-отправителе должна пройти через все уровни. Затем она передается по сетевому кабелю на компьютер-получатель и опять проходит сквозь все слои, пока не достигнет того же уровня, с которого она была послана на компьютере-отправителе. Например, если сетевой уровень передает информацию с компьютера А, она спускается через канальный и физический уровни в сетевой кабель, далее по нему попадает в компьютер Б, где поднимается через физический и канальный уровни и достигает сетевого уровня.

Рисунок 2 – Схема передачи данных

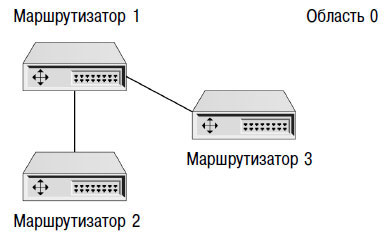

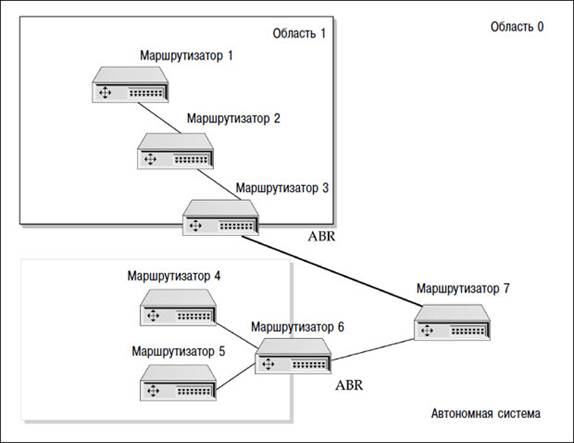

Адрес сети Адрес сети можно легко установить по адресу хост компьютера - это сетевая часть адреса хост компьютера плюс нуль; например, в хост-адресе 199.35.209.72 адрес сети - 199.35.209.0. Широковещательный адрес Широковещательный адрес позволяет системе посылать сообщение одновременно всем системам в сети. Как и сетевой адрес, широковещателый адрес можно легко определить по адресу хост компьютера; машинная часть в нем установлена равной 255, а сетевая часть не меняется. Например, широковещательный адрес для адреса хост компьютера 199.35.209.72 - 199.35.209.255 (т.е. сетевая часть адреса остается прежней, а машинная меняется на 255). Адрес шлюза Довольно часто один из компьютеров сети назначают шлюзом, задача которого - обеспечивать взаимодействие с другими сетями. Все соединения, устанавливаемые из данной сети с какой-либо иной и наоборот, осуществляются через этот шлюзовой компьютер. Если вы работаете в такой сети, то необходимо указать адрес шлюза. Если же шлюза в сети нет либо вы работаете в автономной системе или через провайдера Internet, то адрес шлюза не нужен. Адрес сервера имен Во многих сетях, включая Internet, есть компьютеры, которые работают как серверы доменных имен, преобразуя доменные имена сетей и хост ма-шин в IP-адреса. Это позволяет идентифицировать ваш компьютер в сети, пользуясь не IP-адресом, а доменным именем. К другим системам тоже можно обращаться по доменным именам, поэтому их IP-адреса знать не обязательно. При этом, однако, следует знать IP-адреса серверов доменных имен своей сети. Эти адреса (обычно их несколько) можно узнать у системного администратора. Даже если вы работаете с провайдером Internet, вам нужно будет знать адреса серверов доменных имен, которые обслуживает данный провайдер. Маска сети Маска сети используется для получения адреса сети, к которой вы подключены. При определении маски сети адрес хост компьютера выступает в роли трафарета. Все числа в сетевой части хост адреса устанавливаются равными 255, а в машинной части ставится нуль. Это и есть маска сети. Так, маска сети для хост адреса 199.35.209.72 - 255.255.255.0. Сетевая часть, 199.35.209, заменена на 255.255.255, а машинная часть, 72, заменена нулем. С помощью этой маски системы определяют по вашему хост адресу адрес вашей сети. Они могут установить, какая часть адреса хост компьютера является сетевой и из каких чисел она состоит. RIP RIP – это протокол дистанционно-векторной маршрутизации, который относительно прост для использования и конфигурирования. Протоколы дистанционно-векторной маршрутизации отправляют обновления информации маршрутизаторов только соседним маршрутизаторам. Протокол RIP широко распространен в компьютерной отрасли и используется в сетях TCP/IP почти двадцать лет. RIP описывается в нескольких документах RFC, которые приводятся в таблице 1. Как видно из таблицы 1, имеются две версии RIP. Для обновления информации маршрутизаторов в версии 1 используются широковещательные (broadcast) сообщения, а версии 2 – групповые (multicast) сообщения. RIP динамически поддерживает маршрутную информацию путем отправки сообщений с обновлением маршрутной информации другим маршрутизаторам с помощью RIP в интерсети каждые 30 секунд. В дополнение к сообщениям обновления информации маршрутизаторов RIP поддерживает несколько других механизмов, повышающих надежность и поддерживающих таблицы маршрутизации на уровне текущих изменений, включая следующее. · Ограничение по количеству сегментов (транзитных участков). Путь между двумя соседними маршрутизаторами считается сегментом (транзитным участком). Это средство ограничивает путь к точке назначения 15 сегментами. Точки назначения, для достижения которых требуется более 15 сегментов, считаются "недостижимыми". · Блокировки (Hold-down). Блокировки гарантируют, что старые, недоступные для маршрутизации маршруты не будут использоваться в таблице маршрутизации. · Ограничение "горизонта" (Split horizons). Это средство препятствует избыточности сообщений с обновлением маршрутной информации (циклов маршрутизации), направляемых маршрутизатору, из которого было отправлено данное сообщение. · Подавление возвратных обновлений (Poison reverse updates). Это средство препятствует зацикливанию маршрутов в интерсети. Несмотря на эти возможности RIP все же имеет свои ограничения. Он может создавать сложности в сетях крупных предприятий, поскольку его сообщения с обновлениями маршрутной информации "съедают" значительную долю пропускной способности сети. Кроме того, информация считается немаршрутизируемой после 15 сегментов, что может вызывать проблемы в таких сетях. OSPF Протокол маршрутизации OSPF был разработан группой IETF (Internet Engineering Task Force) специально для таких сред TCP/IP, как интернет. Это эффективный, но довольно сложный протокол маршрутизации, поддерживающий как состояния связи, так и таблицы маршрутизации. Как протокол маршрутизации каналов, OSPF сохраняет информацию, получаемую от всех остальных маршрутизаторов в интерсети, и использует эту информацию для расчета кратчайшего пути до каждого маршрутизатора. Это отличается от протоколов дистанционно-векторной маршрутизации, которые отправляют сообщения с информацией обновления маршрутизаторов только соседним маршрутизаторам. OSPF был разработан с целью выхода за ограничения других протоколов маршрутизации, таких как RIP. Он поддерживает масштабирование без существенного увеличения объема служебной информации. В результате он отвечает требованиям к большим интерсетям предприятий. Протокол маршрутизации OSPF описан в документах RFC 1247 (для OSPF) и 2328 (для OSPF версии 2). Иерархия OSPF. Еще одним отличием протокола OSPF является то, что он может действовать иерархически, как это показано на следующем рисунке. Каждый маршрутизатор OSPF отправляет и получает маршрутную информацию от всех остальных маршрутизаторов в автономной системе (AS), где имеется набор маршрутизаторов (сетей), которые применяют общую стратегию маршрутизации. Каждая AS может быть разбита на меньшие группы, которые называются областями и являются, по сути, непрерывными сетями в соответствии с их сетевыми интерфейсами. Некоторые маршрутизаторы могут иметь несколько интерфейсов, и такие маршрутизаторы могут быть связаны более чем с одной областью. Эти маршрутизаторы соответственно называются маршрутизаторами границ областей (ABR), и они занимаются передачей маршрутной информации из одной области в другую, что позволяет снизить трафик маршрутизации в автономной области (AS).

Рисунок 3. Область 0. Для AS, содержащей несколько областей, требуется магистраль для структурной и управляющей поддержки. Эта магистраль соединяет маршрутизаторы границ областей (ABR) и любые сети, которые не полностью содержатся в любой конкретной области. На рисунке 4 показана AS, содержащая две области и магистраль. Эта магистраль находится в области 0.

Тема: Сетевые экраны Чтотакое сетевой экран? Так называют приложения предназначенные для предохранения компьютера от проникновения из сети нежелательного трафика и вредоносных программ. Это - защитная система, подобно стене, стоящая между сетевым адаптером и операционной системой. Поэтому, чаще эти программы называют фаерволами или брандмауэрами. В оригинальном значении, фаервол - это стена, отделяющая и предохраняющая смежное здание от распространения пожара. Любой сетевой пакет проверяется фаерволом, прежде чем поступить на обработку операционной системой. И любой исходящий пакет данных должен пройти его контроль. Значит, сетевой экран - это не сплошная стена, а специально настроенная программа фильтрующая входящий и исходящий трафик. Работая в сети, мы используем различные приложения. Каждому приложению необходим доступ к определенному виду трафика. Например, браузерам требуется 80-й порт для исходящего ТСР-соединения и порт 53 DNS-сервера. ICQ-клиентам, для исходящих ТСР-соединений нужен порт 5190. Если закрыть 44583-й порт, мы не сможем пользоваться Skype. Как раз, фаервол и контролирует эти и все остальные порты компьютера на входящий и исходящий трафик. То есть, открывает соответствующие порты только разрешенным правилами приложениям. А правила эти, мы можем устанавливать и сами, когда настраиваем фаервол. Предположим, мы разрешили работу программе Opera. Это значит, что входящий и исходящий трафик для этого приложения будет беспрепятственно пропускаться фаерволом. Если же, сетевые пакеты исходят от программы,которой мы не давали разрешения на работу, соединение будет блокировано. При первом запуске какого-либо приложения, требующего доступ к сети, фаервол выдает диалоговое окно-запрос. И тут, мы сами решаем, давать доступ или нет. Firewall - это первое и главное средство защиты компьютера от сетевых вторжений. И он должен быть соответствующим образом настроен. Если мы работаем в офисе и включены в локальную сеть предприятия, нам не о чем беспокоиться. Системный администратор обеспечит надежную защиту и нет необходимости настраивать на своей машине персональный фаервол. Другое дело, когда мы напрямую выходим в глобальную сеть. В этом случае фаервол должен быть установлен обязательно. И он должен быть включен и настроен. Операционная система абсолютно незащищенного компьютера может быть полностью выведена из строя, всего лишь, за несколько часов активного интернет-серфинга. Проводились и такие эксперименты. Фаервол остановит часть вторжений - блокирует несанкционированные соединения. Собственный сетевой экран встроен в системы Microsoft Windows начиная с Windows XP SP2 и выше. Почитаем урок: брандмауэр Windows XP и посмотрим как включить его и настроить. Брандмауэр Windows 7 включается автоматически после загрузки операционной системы. Чтобы убедиться в этом и посмотреть подробные настройки перейдем в урок брандмауэр Windows 7. На примерах встроенных средств защиты Windows мы ознакомились с принципами работы сетевых экранов - фаерволов. Надежный фаервол контролирует не только входящие сетевые пакеты. Он должен фиксировать и весь исходящий трафик. И блокировать исходящие от вредоносных программ пакеты, если такие программы все же проникли в компьютер и пытаются выслать украденную информацию. Например, брандмауэр Windows XP не работает по исходящим соединениям. Здесь, стоит подумать об установке стороннего фаервола. Что можно посоветовать? По результатам тестов авторитетных независимых лабораторий занимающихся проблемами защиты персонального компьютера, лучшим фаерволом признается Comodo. Comodo Firewall - это бесплатный персональный фаервол американского разработчика Comodo Group для Windows XP, Vista, Windows 7 и 8. Скачать последнюю версию фаервола можно с официального сайта разработчика.

Тема: Прокси – сервера Прокси-сервер - это компьютер с запущенным программным обеспечением, выполняющим функции межсетевого шлюза и некоторые дополнительные: кэширование данных, обеспечение анонимности клиентов. Первая задача прокси-сервера – это кэширование данных. Web-страницы, хоть раз запрошенные с одного из компьютеров локальной сети, сохраняются на прокси-сервере некоторое время (срок зависит от его настроек). Поэтому работа с Интернетом через прокси-сервер может идти несколько быстрее, чем при прямом подключении к Сети, ведь однажды загруженные страницы будут грузиться с прокси-сервера, а не из Интернета. Кроме того, прокси-сервер обеспечивает определенную защиту от «взлома»: при наличии прокси-сервера проникнуть на компьютеры локальной сети из Интернета значительно труднее по сравнению с сетью, в которой каждый компьютер имеет свой IP-адрес. К тому же при работе с ресурсами Интернета из локальной сети через прокси-сервер «выследить» конкретный компьютер будет практически невозможно. Максимум, что можно будет узнать, это адрес прокси-сервера. Но для этого необходима соответствующая настройка прокси-сервера – он должен быть «анонимным». Неанонимный прокси-сервер сохраняет в отправляемых через него данных пометки об IP-адресе отправителя. Поскольку прокси-сервер фактически играет роль универсального Интернет-сервера для всех компьютеров локальной сети, для работы с ним необходимо указать его «координаты» в настройках программ для работы с Интернетом. К примеру, в браузере Microsoft Internet Explorer 6.0 это делается в диалоговом окне Сервис – Свойства обозревателя – Подключение. В этой версии браузера прокси-сервер настраивается отдельно для каждого подключения. К прокси-серверу компьютеры должны обращаться по какому-либо порту. По умолчанию для такой работы выделяется порт 80, но тут есть одна особенность: если на компьютере помимо прокси-сервера запущен также и web-сервер для доступа из Интернета к сайту, расположенному на этом же компьютере, то 80-й порт будет использоваться именно web-сервером, и прокси-сервер (а также программы для работы с ресурсами Интернета) придется настроить на работу по другому порту. Строго говоря, чтобы работать через прокси-сервер, не обязательно подключаться именно к его локальной сети. Если необходимы возможность кэширования web-страниц или защита от «взлома» (или выслеживания), можно настроить свой компьютер на работу с каким-нибудь прокси-сервером не из локальной сети, а из Интернета, просто указав его IP-адрес (конечно, если он постоянный). Тогда для прокси-сервера этот компьютер станет как бы частью его локальной сети. Однако перед тем как воспользоваться прокси-сервером для защиты от выслеживания, не помешает проверить его на анонимность – удостовериться, что он не сохраняет пометку о настоящем IP-адресе работающего с ним компьютера в проходящих через него данных. Разумеется, администратор прокси-сервера может и запретить доступ к нему извне, если он не заинтересован в такой повышенной нагрузке. Как правило, провайдер услуг Интернета предоставляет свой прокси-сервер только собственным клиентам (информация о том, через какого провайдера подключился пользователь, может быть получена путем анализа его IP-адреса). В этом случае его клиенты имеют возможность выбора – пользоваться прокси-сервером или нет. В Интернете есть и общедоступные прокси-серверы, с которыми могут работать все желающие. Списки общедоступных и анонимных прокси-серверов приводятся, например, на сайтах http://proxylist.virtualave.net, http://www.multiproxy.org/anonlist.htm, http://proxycheck.spylog.ru. Кроме того, неплохие результаты даст поиск в Сети по словам типа «анонимный прокси». Протестировать прокси-сервер на анонимность можно с помощью специальных программ, например Proxy Checker (http://proxylist.virtualave.net/pchecker.htm) или Anonymity 4 Proxy (http://www.inetprivacy.com). Кроме того, услуги по такому тестированию предоставляют некоторые сайты, например http://www.all-nettools.com, http://www.leader.ru/secure/who.html, http://www.proxysite.com. В целях большей гарантии анонимности можно использовать цепочку прокси-серверов, посылая каждый запрос через несколько анонимных прокси-серверов. В этом случае применяют специальные программы – ту же Anonymity 4 Proxy, MultiProxy (http://www.multiproxy.org), Stealth Anonimizer (http://www.members.xoom.it/AlucciNaxion/Prog.htm) или SocksChain (http://www.ufasoft.com/socks). Anonymity 4 Proxy, например, умеет работать со множеством прокси-серверов, даже совершая каждое новое посещение того же или нового web-сайта через другой прокси-сервер. В большинстве браузеров, в том числе и в Microsoft Internet Explorer, возможности работать через цепочку прокси-серверов нет. Прокси-сервер можно использовать лишь для работы с web-страницами (т.е. по протоколу HTTP), а по всем остальным протоколам работать без него. Для этого надо опять-таки особым способом настроить браузер. В Microsoft Internet Explorer 6.0 для этого служит вкладка «Дополнительно» окна настройки свойств соединения. Такой подход имеет смысл, когда прокси-сервер работает недостаточно быстро и выигрыш в скорости получается лишь для web-страниц за счет их кэширования. Из-за хорошей системы кэширования данных некоторые пользователи Интернета устанавливают прокси-сервер на своем компьютере. Наиболее известными прокси-серверами для небольших сетей на настоящее время являются программы WinGate и WinProxy (для Windows) и SQUID (для Linux), их можно найти на подавляющем большинстве компакт-дисков с программами для работы в Интернете.

Беспроводная среда Беспроводная среда постепенно входит в нашу жизнь. Как только технология окончательно сформируется, производители предложат широкий выбор продукции по приемлемым ценам, что приведет и к росту спроса на нее, и к увеличению объема продаж. В свою очередь, это вызовет дальнейшее совершенствование и развитие беспроводной среды. Словосочетание «беспроводная среда» может ввести в заблуждение, поскольку как бы означает полное отсутствие проводов в сети. В действительности же это не так. Обычно беспроводные компоненты взаимодействуют с сетью, в которой В качестве среды передачи используется кабель. Такая сеть со смешанными компонентами называется гибридной.

Идея беспроводной среды весьма привлекательна, так как ее компоненты обеспечивают временное подключение к существующей кабельной сети, помогают организовать резервное копирование в существующую кабельную сеть, гарантируют определенный уровень мобильности и позволяют снять ограничения на максимальную протяженность сети, накладываемые медными или даже оптоволоконными кабелями.

Трудность установки кабеля - фактор, который дает беспроводной среде неоспоримое преимущество. Она может оказаться особенно полезной в следующих ситуациях: в помещениях, заполненных людьми (например, в прихожей или приемной); · для людей, которые не работают на одном месте (например, для врачей или медсестер); · в изолированных помещениях и зданиях; · в помещениях, планировка которых часто меняется; · в строениях (например, памятниках истории или архитектуры), где прокладывать кабель непозволительно.

В зависимости от технологии беспроводные сети можно разделить на три типа: · локальные вычислительные сети; · расширенные локальные вычислительные сети; · мобильные сети (переносные компьютеры). Основные различия между этими типами сетей - параметры передачи. Локальные и расширенные локальные вычислительные сети используют передатчики и приемники, принадлежащие той организации, в которой функционирует сеть. Для перносных компьютеров в качестве среды передачи сигналов выступают AT&T, МCI, Sprint, местные телефонные компании и их общедоступные службы.

Типичная беспроводная сеть выглядит и функционирует практически так же, как обычная, за исключением среды передачи. Беспроводной сетевой адаптер с трансивером установлен в каждом компьютере, и пользователи работают так, будто их компьютеры соединены кабелем.

Трансивер, называемый иногда точкой доступа (access point), обеспечивает обмен сигналами между компьютерами с беспроводным подключением и остальной сетью. В беспроводных ЛВС используются небольшие настенные трансиверы. Они устанавливают радиоконтакт между переносными устройствами. Такую сеть нельзя назвать полностью беспроводной именно из-за использования этих трансиверов.

Беспроводные локальные сети используют четыре способа передачи данных: · инфракрасное излучение; · лазер; · радиопередачу в узком спектре (одночастотная передача); · радиопередачу в рассеянном спектре.

Все инфракрасные беспроводные сети используют для передачи данных инфракрасные лучи. В подобных системах необходимо генерировать очень сильный сигнал, так как в противном случае значительное влияние будут оказывать другие источники, например окна. Этот способ позволяет передавать сигналы с большой скоростью, поскольку инфракрасный свет имеет широкий диапазон частот. Инфракрасные сети способны нормально функционировать на скорости 10 Мбит/с. Существует четыре типа инфракрасных сетей · Сети прямой видимости. Как говорит само название, в таких сетях передача возможна лишь в случае прямор видимости между передатчиком и приемником. · Сети на рассеянном инфракрасном излучении. При этой технологии сигналы, отражаясь от стен и потолка, в конце концов достигают приемника. Эффективная область ограничивается примерно 30 м (100 футами), и скорость передачи невелика из-за большого уровня внешних помех. · Сети на отраженном инфракрасном излучении. В этих сетях оптические трансиверы, расположенные рядом с компьютером, передают сигналы в определенное место, из которого они переадресуются соответствующему компьютеру. · Широкополосные оптические сети. Эти инфракрасные беспроводные сети предоставляют широкополосные услуги, соответствуют жестким требованиям мультимедийной среды и практически не уступают кабельным сетям. Хотя скорость и удобство использования инфракрасных сетей очень привлетельны, возникают трудности при передаче сигналов на расстояние более 30 м (100 футов). К тому же такие сети подвержены помехам со стороны сильных источников света, которые есть в большинстве организаций.

Лазерная технология похожа на инфракрасную тем, что требует прямой видимс между передатчиком и приемником. Если по каким-либо причинам луч будет прерван это прервет и обмен данными.

Этот способ напоминает вешание обыкновенной радиостанции. Пользователи настраивают передатчики и приемники на определенную частоту. При этом прямая видимость необязательна, площадь вещания составляет около Сигнал высокой частоты, который используется, не проникает через металлические или железобетонные преграды. Доступ к такому способу связи осуществляется через поставщика услуг, например Motorola. Поставщик услуг соответствует всем требованиям FCC (Federal Communications Commission). Связь относительно медленная (около 4.8 Мбит/с).

При этом способе сигналы передаются в некоторой в полосе частот, что позволяет избежать проблем связи, присущих одночастотной передаче. Доступные частоты разделены на каналы, или интервалы. Адаптеры в течение предопределенного промежутка времени настроены на установленный интервал, после чего переключаются на другой интервал. Переключение всех компьютеров в сети происходит синхронно. Чтобы защитить данные от несанкционированного доступа, применяют кодирование. Скорость передачи в 250 Кбит/с (килобит в секунду) относит данный способ к разряду самых медленных. Но есть сети, построенные на его основе, которые передают данные со скоростью до 2 Мбит/с на расстояние до 3,2 км на открытом пространстве и до 120 м внутри здания. Это тот самый понтовый случай для настоящих пацанов, когда технология позволяет получить по-настоящему беспроводную сеть.

Данный способ передачи несколько выходит за рамки существующего определения сети. Технология передачи «точка-точка» предусматривает обмен данными только между компьютерами, в отличие от взаимодействия между несколькими компьютерами и периферийными устройствами. Однако, чтобы организовать сеть с беспроводной передачей, надо использовать дополнительные компоненты, такие, как одиночные и хост-трансиверы. Их можно устанавливать как на автономных компь

|

||||

|

Последнее изменение этой страницы: 2021-03-09; просмотров: 197; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 3.138.67.56 (0.013 с.) |

(500 000 квадратных футов).

(500 000 квадратных футов).