Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Всплывающие и другие сообщенияСодержание книги

Поиск на нашем сайте

После установки в системе троянская или рекламная программа выводит на экран сообщения о том, что на компьютере обнаружены вредоносные или рекламные программы. Такие сообщения обычно сделаны похожими на стандартные служебные сообщения Windows и снабжены гиперссылками или кнопками для перехода на веб-сайт, с которого якобы можно загружать программу для обнаружения и удаления нежелательных модулей. Несмотря на то, что проявления достаточно явные - сообщения на экране, в силу их маскировки под служебные сообщения, пользователь не всегда догадывается, что это результат работы вредоносных программ и в результате попадает на те же рекламные или вредоносные сайты, но уже сам. Несанкционированный дозвон в Интернет Не так давно получили распространения особые вредоносные программы - утилиты дозвона. Эти утилиты без санкции пользователя и игнорируя настройки пытаются установить модемное соединение с Интернетом через дорогую телефонную линию или дорогого провайдера. В результате владелец компьютера получает счет на внушительную сумму. Следовательно, признаком заражения может быть несанкционированные попытки компьютера соединиться с Интернетом по модему. Косвенные проявления В отличие от явных проявлений, косвенные проявления отнюдь не всегда являются преднамеренными и нередко вызваны ошибками, допущенными автором вредоносной программы. Блокирование антивируса Обычно вредоносная программа проникает на защищенный антивирусом компьютер либо если антивирус был отключен, либо если это сравнительно новая вредоносная программа, для которой не было записи в антивирусной базе. Понятно, что в скором времени антивирус будет включен, либо вирус будет внесен в антивирусную базу, и антивирус сможет его обнаружить и обезвредить. Чтобы воспрепятствовать этому, многие вредоносные программы небезуспешно пытаются выгрузить антивирус из памяти или даже удалить файлы антивируса с дисков компьютера. Поэтому внезапное завершение работы антивируса вполне может являться поводом для беспокойства. Блокирование антивирусных сайтов Поскольку выгрузка или удаление антивируса все же достаточно заметны, некоторые вредоносные программы идут другим путем и нейтрализуют только возможность обновления антивирусных средств. Если антивирусная база не будет обновляться, антивирус не сможет обнаруживать новые вирусы и станет неэффективным.

При этом вредоносные программы не блокируют доступ в Интернет целиком - это было бы слишком заметно, а только доступ к сайтам и серверам обновлений наиболее известных компаний - производителей антивирусов. В среднем, пользователи не часто заходят на сайты антивирусных компаний, а сообщения антивируса о невозможности обновиться могут списывать на проблемы у провайдера или на самих серверах обновления. Таким образом вирус может длительное время оставаться незамеченным. Сбои в системе или в работе других программ Очень часто причиной сбоев в работе программ пользователи считают присутствие на компьютере вирусов. И хотя большинство подобных случаев на поверку оказывается ложной тревогой, вирусы действительно иногда могут быть причиной сбоев. Кроме уже рассмотренного примера с червем Sasser, можно еще упомянуть червь MyDoom, вызывавший похожее сообщение об ошибке, но не в службе LSASS, а в службе DCOM/RPC. Другой пример, троянская программа Backdoor.NTHack, результатом присутствия которой на компьютере может быть сообщение об ошибке, возникающее при загрузке компьютера: STOP 0x0000001e KMODE_EXCEPTION_NOT_HANDLED in win32k.sysили STOP 0xC000021A {Fatal System Error} The Windows Logon Process terminated unexpectedly.Почтовые уведомления Если компьютер заражен и рассылает инфицированные почтовые сообщения, они могут быть обнаружены на одном из серверов в Интернете и антивирус на сервере может отправить уведомление отправителю зараженного сообщения. Следовательно, косвенным признаком присутствия вируса может быть получение почтового сообщения о том, что с почтового адреса пользователя компьютера был отправлен вирус. Впрочем, в последнее время многие вирусы подменяют адрес отправителя и получение описанного уведомления не обязательно означает, что компьютер заражен. Из-за того, что формальный адрес отправителя, указанный в почтовом сообщении, может не иметь никакого отношения к зараженному компьютеру, антивирусные программы часто вообще не отсылают уведомлений отправителям зараженных сообщений. Скрытые проявления

В отсутствие явных или косвенных проявлений о присутствии вируса можно судить, например, по необычной сетевой активности, когда ни одно сетевое приложение не запущено, а значок сетевого соединения сигнализирует об обмене данными. Другими признаками могут служить незнакомые процессы в памяти или файлы на диске. Однако в настоящее время на компьютерах обычно установлено так много различных программ, что большинство файлов и процессов неизвестны обычному пользователю. В то же время поиск скрытых проявлений это уже фактически поиск тех самых подозрительных файлов, которые нужно отправить на анализ в антивирусную компанию.

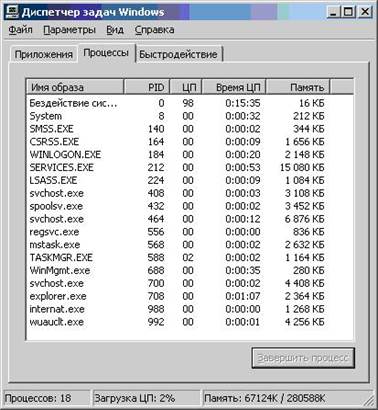

Где искать Как видно, ни косвенные, ни даже явные проявления не могут служить основанием для уверенности в том, что компьютер заражен. Всегда существует вероятность, что наблюдаемый эффект не является результатом действий вируса, а вызван обычными ошибками в используемых программах или же вредоносными скриптами, которые не оставили никаких файлов на компьютере. Для того чтобы подозрения переросли в уверенность нужно произвести дополнительный поиск скрытых проявлений вредоносных программ, имея конечной целью обнаружение файлов вредоносной программы. Скрытые проявления включают: · Наличие в памяти подозрительных процессов · Наличие на компьютере подозрительных файлов · Наличие подозрительных ключей в системном реестре Windows · Подозрительная сетевая активность Ключевым признаком во всех случаях является атрибут "подозрительный". Это означает, что пользователю неизвестно назначение данного процесса, файла или ключа, и более того, информации о подозрительном объекте нет ни в документации к операционной системе, ни в открытых источниках сети Интернет. Но прежде чем судить о подозрительности файлов и процессов, нужно сначала их выделить из общего числа и на этом имеет смысл остановиться подробней. Подозрительные процессы Процесс - это фактически запущенный исполняемый файл. Часть процессов относится к операционной системе, часть к запущенным программам. Чтобы получить список процессов, нужно вызвать диспетчер задач - стандартное средство Windows для управления процессами. В операционных системах Windows для вызова диспетчера задач нужно нажать комбинацию клавиш Ctrl + Shift + Esc или вызвать контекстное меню в системной панели (внизу экрана) и выбрать пункт Диспетчер задач. Характерный вид окна Диспетчера задач представлен на рисунке 2.

Рисунок 2 – Диспетчер задач в Windows 2000 Professional На закладке Процессы в колонке Имя образа содержатся имена файлов, которым соответствуют запущенные процессы. Процессы, которые видны на рисунке являются стандартными для свежеустановленной Windows 2000 Professional. Например, процесс svchost.exe отвечает за запуск служб в Windows 2000. Найти информацию о неизвестном процессе можно в сети Интернет. Недостатком диспетчера задач в Windows является то, что он не предоставляет информации обо всех запущенных процессах в системе. Поэтому для получения более полной информации приходится использовать дополнительные программы, например, утилиту Process Explorer (см. рисунок 3).

Рисунок 3 – Утилита Process Explorer

Автозапуск Отличительным признаком большинства червей и многих троянских программ является изменение параметров системы таким образом, чтобы файл вредоносной программы выполнялся автоматически при каждом запуске компьютера. Поэтому наличие незнакомых файлов в списке файлов автозапуска также является поводом для пристального изучения этих файлов.

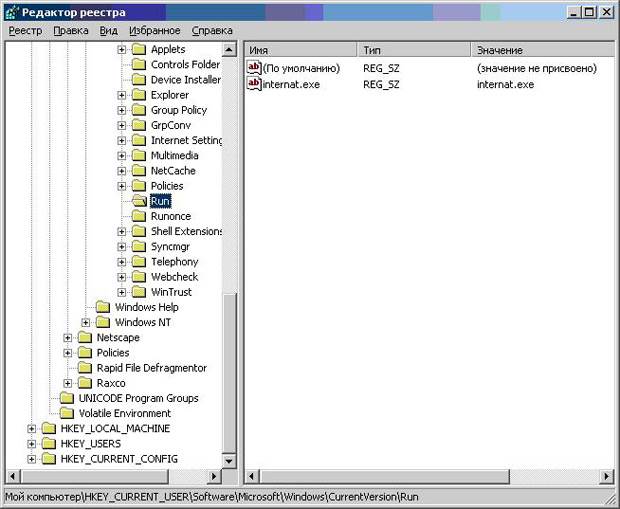

Где находится информация об автоматически запускаемых файлах? В множестве разных мест, и поэтому имеет смысл рассмотреть их по отдельности. Автозагрузка в меню Пуск Наиболее известный источник файлов автозапуска - это папка Автозагрузка в меню Программы, доступном при нажатии кнопки Пуск. Ярлыки, находящиеся в этой папке соответствуют запускаемым программам. Собственно, имя запускаемого файла можно определить через свойства ярлыка. Однако в связи с тем, что папка Автозагрузка известна большинству пользователей, вредоносные программы редко используют ее для автозапуска, предпочитая менее заметные способы. Системный реестр Windows В последнее время стандартным способом настройки автозапуска для большинства программ является использование специальных ключей реестра Windows. Системный реестр Windows - это основное хранилище большинства настроек операционной системы и многих приложений. Для доступа к системному реестру используется системная утилита regedit.exe, расположенная в папке операционной системы Окно утилиты представлено на рисунке 4. В левой его части находится дерево ключей реестра, ключи изображены в виде папок. В правой части окна отображаются записи, относящиеся к выбранному ключу. В ключе могут находиться и записи - параметры настройки, и другие ключи - группы параметров настройки.

На верхнем уровне реестр делится на несколько веток (пять или шесть, в зависимости от версии Windows). C точки зрения автозапуска наиболее важны две ветки:

Для настройки автозапуска в реестре Windows предназначено несколько ключей:

Каждая запись в ключе автозапуска соответствует одной запускаемой программе. Запись состоит из имени записи, типа записи (для параметров автозапуска тип записи - строковый, обозначается как REG_SZ) и значения, которое и является строкой запуска, т. е. включает имя исполняемого файла и параметры командной строки.

Например, представленная на рисунке 4 запись "internat.exe" служит для автозапуска одноименной программы internat.exe. Эта программа является системной утилитой Windows, отвечающей за переключение раскладки (языка) клавиатуры. Кроме программы internat.exe, стандартными для Windows являются следующие строки запуска:

В зависимости от настроек Windows и установленных программ ключи автозапуска могут содержать множество различных строк для запуска различных программ. Поэтому все на первый взгляд подозрительные файлы нужно перепроверять - они могут оказаться вполне обычными программами. Ни в коем случае не следует изменять настройки системного реестра наугад - это может привести к полной неработоспособности компьютера и необходимости переустанавливать операционную систему. Вносить изменения в реестр можно только будучи абсолютно уверенным в своих действиях и полностью осознавая характер и последствия производимых модификаций.

|

||||||||||||||||||||||||

|

Последнее изменение этой страницы: 2016-12-17; просмотров: 233; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 18.191.28.200 (0.008 с.) |