Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Проверка конфигурации VLAN по умолчаниюСодержание книги

Поиск на нашем сайте

Содержание

Введение 3 1 Настройка сетей VLAN 4 1.1 Постановка задачи 4 1.2 Схема сети 4 1.3 Проверка конфигурации VLAN по умолчанию 4 1.4 Настройка сетей VLAN 5 1.5 Назначение сетей VLAN портам 8 2 Настройка танковых каналов 10 2.1 Постановка задачи 10 2.2 Схема сети 10 2.3 Проверка сетей VLAN 10 2.4 Настройка транковых каналов 13 3 Настройка маршрутизации между сетями VLAN с использованием конфигурации router-on-a-stick 19 3.1 Постановка задачи 19 3.2 Схема сети 20 3.3 Проверка подключения без маршрутизации между VLAN 20 3.4 Добавление сетей VLAN на коммутаторе 21 3.5 Настройка подинтерфейсов 23 3.6 Проверка подключения с маршрутизацией между VLAN 25 4 Поиск и устранение неполадок в маршрутизации между VLAN 27 4.1 Постановка задачи 28 4.2 Схема сети 28 4.3 Выявление неполадок в сети 29 4.4 Реализация решений 30 5 Изучение принципа работы NAT 31 5.1 Постановка задачи 32 5.2 Схема сети 32 5.3 Изучение работы NAT во внутренней сети (интранет) 32 5.4 Изучение работы NAT всети Интернет 36 6 Настройка статического NAT 38 6.1 Постановка задачи 38 6.2Схема сети 38 6.3 Проверка доступа без использования NAT 39 6.4 Настройка статического NAT 41 6.5 Проверка доступа с использованием NAT 41 7 Настройка динамического NAT 43 7.1 Постановка задачи 43 7.2 Схема сети 43 7.3 Настройка динамического NAT 44 7.4 Проверка реализации NAT 45 8 Реализация статического и динамического NAT 45 8.1 Постановка задачи 45 8.2 Схема сети 46 8.3 Настройка динамического NAT с использованием PAT 46 8.4 Настройка статического NAT 47 8.5 Проверка реализации NAT 47 9 Настройка переадресации портов на маршрутизаторе Linksys 50 9.1 Постановка задачи 50 9.2 Схема сети 50 9.3 Таблица адресации 50 9.4 Настройка переадресации портов 51 9.5 Проверка удалённого соединения с сервером ServerA 53 10 Проверка, поиск и устранение неполадок конфигураций NAT 54 10.1 Постановка задачи 54 10.2 Схема сети 54 10.3 Таблица адресации 55 10.4 Обнаружение проблем 55 10.5 Поиск и устранение неполадок в настройках NAT 57 10.6 Проверка соединение 58 11 Отработка комплексных практических навыков 60 11.1 Постановка задачи 60 11.2 Схема сети 60 11.3 Таблица адресации 61 11.4 Сети VLAN и таблица назначения портов 62 11.5 Реализация 62 Заключение 71 Список используемых источников 72

Введение

Целью данного курсового проекта являться - закрепление теоретических знаний, полученных при изучении дисциплины Задачи курсового проекта: - закрепить теоретические знания решая практические задачи; - выполнить настройку сетей VLAN; - осуществить настройку таранковых каналов; - настроить маршрутизацию между сетями VLAN с использованием конфигурации router-on-a-stick; - реализовать пример поиска и устранение неполадок в маршрутизации между VLAN; - описать и изучить принцип работы NAT; - осуществить настройку статического NAT; - осуществить настройку динамического NAT; - осуществить настройку и переадресацию портов на маршрутизаторе Linsys; - выполнить проверку и устранения неполадок NAT; - отработать комплексные и практические навыки.

Настройка сетей VLAN

Постановка задачи

1. Проверка конфигурации VLAN, установленной по умолчанию 2. Настройка сетей VLAN 3. Назначение сетей VLAN портам

Схема сети

На рисунке 1 представлена схема сети в рамках этой задачи.

Рисунок 1 – Схема сети для реализации VLAN Настройка сетей VLAN

Создадим сети VLAN на коммутаторе S1 и присвоим им имена. Так же проверим кофигурациюVLAN.

- VLAN 10: Faculty/Staff - VLAN 20: Students - VLAN 30: Guest (по умолчанию) - VLAN 99: Management&Native Результаты и исполнения команд приведены на рисунке 3.

Рисунок – 3 настройка VLANи результаты команды doshrun на S1

Выполним аналогичные действия для коммутаторов S2 и S1.Рисунок 4 и 5.

Рисунок – 4 настройка VLANи результаты команды doshrun на S2

Рисунок – 5 настройка VLANи результаты команды doshrun на S3

Настройка танковых каналов

Постановка задачи 1. Проверка сетей VLAN 2. Настройка транковых каналов

Схема сети

Рисунок 7 – схема сети в рамках данного задания

Проверка сетей VLAN

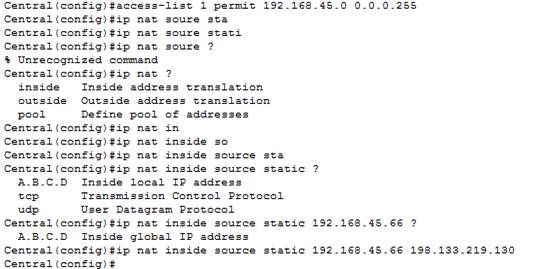

На коммутаторе S1 выполним команду, чтобы отобразить все настроенные сети VLAN. Рисунок 8. Всего должно быть девять сетей VLAN. Обратите внимание на то, каким образом все 26 портов коммутатора назначаются той или иной VLAN.

Рисунок 8 – результаты команды doshvlan1на S1

На коммутаторах S2 и S3 выведем на экран все сети VLAN и проверим, правильно ли они настроены и назначены ли верным портам коммутаторов в соответствии с таблицей адресации. Таблица адресации представлена на рисунке 9.

Рисунок 9 – Таблица адресации в рамках задания

Рисунок 10 - результаты команды showvlan на S2

Рисунок 11 - результаты команды showvlan на S3 Хотя узлы PC1 и PC4 находятся в одной сети, они не могут посылать эхо-запросы друг другу. Это связано с тем, что порты, соединяющие коммутаторы, назначены сети VLAN 1 по умолчанию. Для обеспечения коммуникации между компьютерами, находящимися в одной сети, и сетью VLAN следует настроить транковые каналы.

Рисунок 12 – результаты эхо-запроса с PC1 на PC4

Настройка транковых каналов Настроим интерфейсы G0/1 и G0/2 на коммутаторе S1 для создания транковых каналов.

Рисунок 13 - Настройка интерфейса G 0/1 в качестве танкового канала на S1

Рисунок 14 - Настройка интерфейса G 0/2в качестве танкового канала на S1 Настроим сеть VLAN 99 в качестве сети native VLAN для интерфейсов G0/1 и G0/2на коммутаторе S1.

Рисунок 15 - Настройка сети VLAN 99 в качестве сети native VLAN на G0/1 и G0/2на коммутаторе S1 На коммутаторах S2 и S3 выполним команду showinterfacetrunk, чтобы убедиться, что протокол DTP успешно согласовал транковый канал на коммутаторах S2 и S3 с коммутатором S1. В выходных данных также отображается информация о транковых интерфейсах на коммутаторах S2 и S3.

Рисунок 16 - Show interface trunk на S2

Рисунок 17 - show interface trunk на S3

Настроим сеть VLAN 99 как native VLAN для соответствующих интерфейсов на коммутаторах S2 и S3.

Рисунок 18 - Настроим сеть VLAN 99 как native VLAN на S2

Рисунок 19 - Настроим сеть VLAN 99 как native VLAN на S3

Выполним команду showinterface интерфейс switchport, чтобы убедиться, что теперь сетью native VLAN является сеть с номером 99.

Рисунок 20 – результаты команды showinterface 0/1 switchport

Рисунок 21 – результаты команды showinterface 0/2 switchport Постановка задачи 1. Проверка подключения без маршрутизации между VLAN 2. Добавление сетей VLAN на коммутаторе 3. Настройка подинтерфейсов 4. Проверка подключения с маршрутизацией между VLAN

Таблица адресации представлена ниже: Таблица 1- Таблица адресации в рамках данного задания.

Схема сети

Рисунок 22 – Схема сети в рамках данного задания

Настройка подинтерфейсов Создадим подинтерфейс G0/0.10. на R1 Установим для типа инкапсуляции значение 802.1Q и назначьте сеть VLAN 10 подинтерфейсу. Воспользуемся таблицей адресации и назначьте правильный IP-адрес подинтерфейсу.

Рисунок 30 – Настройка интерфейса g0/0.10 на R1

Повторим данную операцию для подинтерфейса G0/0.30.

Рисунок 31 – Настройка интерфейса g0/0.30 на R1

С помощью команды showipinterfacebrief проверим конфигурацию подинтерфейса. Оба подинтерфейса отключены. Подинтерфейсы — это виртуальные интерфейсы, связанные с физическим интерфейсом. Поэтому, чтобы включить подинтерфейсы, необходимо сначала включить физический интерфейс, с которым они связаны. Включим интерфейс G0/0. Убедитесь в том, что теперь подинтерфейсы работают.

Ы Рисунок 32 – Включаем интерфейс g 0/0

Рисунок 33 – Результаты исполнения команды ipinterbrief

Постановка задачи 1. Выявление неполадок в сети 2. Реализация решений 3. Проверка подключения Изучим сеть и локализируем источник сбоя подключения. Проверим подключение и примем необходимые команды show для проверки конфигураций. Укажем все неполадки и возможные решения в Таблице документации. Таблица адресации представлена ниже: Таблица 2 - Таблица адресации в рамках задания

Схема сети

Рисунок 37 – Схема сети в рамках задания

Выявление неполадок в сети

Таблица документации представлена ниже. Таблица 3 – Таблица документации

Реализация решений

Внесем изменения в сеть в соответствии с выбранным решением. 1) Заменим на соответствующий IP-адрес, а именно (172.17.10.1/24)

Рисунок 38 – Изменение сетевых настроек на PC3 2) Назначим G0/1 транковым

Рисунок 39 – Назначение интерфейса G0/1 как транкового канала 3) Назначим насуб-интерфейсе G/1.10 Vlan 10. Назначить на суб-интерфейсе G/1.30 Vlan 30. Переведем G/1.10 в UP.

Рисунок 40 – Переназначение портов и VLANна R1

Постановка задачи 1. Изучение работы NAT во внутренней сети (интранет) 2. Изучение работы NAT в сети Интернет 3. Проведение дальнейших исследований

Схема сети

Рисунок 41 – Схема сети в рамках данного задания Настройка статического NAT

Постановка задачи 1. Проверка доступа без использования NAT 2. Настройка статического NAT 3. Проверка доступа с использованием NAT

Схема сети

Рисунок 53- Схема сети в рамках данного задания

Настройка статического NAT Согласно топологии создадим статическое преобразование NAT для сопоставления внутреннего адреса сервера Server1 его внешнему адресу. x Рисунок 57 – Прописываем статический NAT

Настроим надлежащие внутренний и внешний интерфейсы.

Рисунок 58 – Указываем внутренние и внешние интерфейсы Настройка динамического NAT

Постановка задачи 1. Настройка динамического NAT 2. Проверка реализации NAT Схема сети

Рисунок 62 – Схема сети в рамках задания

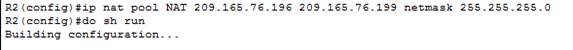

Настройка динамического NAT Настроим трафик, который будет разрешен. На маршрутизаторе R2 создадим для списка ACL 1 одну запись, разрешающую любой адрес, принадлежащий сети 172.16.0.0/16.

Настроим на маршрутизаторе R2 пул NAT, использующий все 4 адреса из адресного пространства 209.165.76.196/30.

Свяжем ACL1 с пулом NAT.

Настроим интерфейсы маршрутизатора R2 с помощью соответствующих внутренних и внешних команд NAT.

Проверка реализации NAT

Используя веб-браузер L1, PC1 или PC2, обратитесь к веб-странице сервера Server1.

Рисунок 63 – Результат HTTPзапроса с L1на Server1

Постановка задачи

1. Настройка динамического NAT с использованием PAT 2. Настройка статического NAT 3. Проверка реализации NAT

Схема сети

Рисунок 64 – Схема сети в рамках данного задания

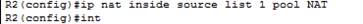

Настройка статического NAT Создадим статическое преобразование NAT для сопоставления внутреннего адреса local.pka его внешнему адресу.

Проверка реализации NAT

Используя веб-браузер PC1 или PC3, обратимся к веб-странице cisco.pka.

Рисунок 65 – Результат HTTPзапроса с PC1на cisco.pka

Используя веб-браузер PC4, обратимся к веб-странице local.pka.

Рисунок 65 – Результат HTTPзапроса с PC4на cisco.pka

Просмотрим преобразования NAT на маршрутизаторе R2.

Постановка задачи 1. Настройка переадресации портов 2. Проверка удалённого подключения к серверу ServerA

Схема сети

Рисунок 66 – Схема сети в рамках данного задания

Таблица адресации

Таблица 4 – Таблица адресации в рамках задания

Постановка задачи 1. Выявление неполадок 2. Устранение неполадок в конфигурации NAT 3. Проверка подключения

Схема сети

Рисунок 70 – Схема сети в рамках данного задания

Таблица адресации

Таблица 5 – Таблица адресации в рамках задания

Обнаружение проблем Выполним эхо-запрос на сервер Server1 с узлов PC1, PC2, L1, L2 и R2. Запишите результаты каждого эхо-запроса. В случае необходимости отправьте эхо-запрос на любой другой компьютер. Результаты эхо-запросов PC1, PC2, L1, L2 аналогичны и изображены ниже на рисунке 71.

Рисунок 71 - Результаты эхо-запросов PC1, PC2, L1, L2 на Server1

Результаты эхо-запросов с роутера R2 отличаеться.

Рисунок 72 - Результаты эхо-запроса с R2 на Server1

Результаты эхо-запросов с PC1 на L1.

Рисунок 73 - Результаты эхо-запроса с PC1на L1

Проверка соединение Отправим эхо-запросы из разных подсетей (результаты не отличаются)

Рисунок 76 - Результаты эхо-запросов из разных подсетей

Результаты команды showipnattranslation

Рисунок 77 - Результаты команды showipnattranslation

Постановка задачи На этапе реализации мы будем настраивать на коммутаторе виртуальные сети VLAN, транковые каналы, функцию защиты портов и удалённый доступ по протоколу SSH. Затем мы реализуем на маршрутизаторе маршрутизацию между VLAN и преобразование NAT. Наконец, опираясь на документацию, необходимо провести проверку вашей реализации путём тестирования сквозного подключения.

Схема сети

Рисунок 78 – Схема сети в рамках данного задания Таблица адресации Таблица 6 – таблица адресации в рамках данного задания

11.4 Сети VLAN и таблица назначения портов

Таблица 7-Сети VLAN и таблица назначения портов

Реализация

Все устройства в топологии полностью настроены, за исключением Admin, Admin-Sw и ITsupport. Доступ к другим маршрутизаторам отсутствует. Мы можем получить доступ ко всем серверам и компьютерам для выполнения проверки.

Используя документацию, реализуйте приведённые ниже требования:

Cnt-Sw: Настроим доступ удалённого управления, в том числе IP-адресацию и SSH: Используем домен cisco.com Пользователь Admin, пароль letmein Длина ключа шифрования: 1024 SSH версии 2 с ограничением на 2 попытки аутентификации и временем ожидания 60 секунд Все открытые пароли следует зашифровать.

Рисунок 79 – Настройка SSHна Cnt-Sw

Настроим, присвоим имя и назначим сети VLAN. Порты следует настроить вручную как порты доступа. Настроим транковыйканал.`

Рисунок 80 – Настройка VLANи интерфейсов на Cnt-Sw

Реализуем безопасность портов: Для Fa0/1 разрешим 2 MAC-адреса, автоматически добавляемых в файл конфигурации при обнаружении. Порт не должен быть выключен; в случае нарушения безопасности должно быть зафиксировано сообщение службы syslog. Отключим все неиспользуемые порты.

Рисунок 81 – Настройка port-security на Cnt-Sw

Рисунок 82 – Продолжение настройки port-securityна Cnt-Sw

Central Настроим маршрутизацию между VLAN.

Рисунок 83- Настройка маршрутизации между VLAN

Настроим службы DHCP в сети VLAN 30. Используйте слово LAN в качестве имени пула (с учётом регистра).

Рисунок 84 – Настройка службы DHCP Реализуем безопасность портов: Используем идентификатор процесса OSPF 1 и идентификатор маршрутизатора 1.1.1.1 Настроим одно выражение network для всего адресного пространства 192.168.45.0/24

Рисунок 85 – Настраиваем OSPF

Отключим интерфейсы, которые не должны отправлять сообщения OSPF.

Рисунок 86 – Отключаем интерфейсы которые не должны отправлять сообщения OSPF

Настройте маршрут по умолчанию в сеть Интернет.

Рисунок 87 – Настраиваем маршрут в интернет по-умолчанию

Выполним реализацию NAT: Настроим стандартный ACL-список под номером 1, содержащий одно правило. Разрешим все IP-адреса, принадлежащие адресному пространству 192.168.45.0/24. Используя документацию, настроим статический NAT для файлового сервера (FileServer).

Рисунок 88 – Настраиваем стандартный ACLсписок и статический NAT

Настроим динамический NAT с использованием PAT, используя имя пула на свой выбор и два публичных адреса: And 198.133.219.129

Рисунок 89 – Настраиваем динамический NAT с PAT и определяем интерфейсы NetAdmin Проверим, получил ли компьютер NetAdmin всю информацию об адресации от Central.

Рисунок 90 – Проверка получение настроек по DHCP

Заключение

В данном курсовом проекте были закреплены теоретические знания полученные в ходе изучения дисциплины «Криптографические методы и средства обеспечения информационной безопасности инфокоммуникаций». Были выполнены все поставленные задачи, а именно: - выполнена настройка сетей VLAN; - осуществлена настройкатаранковых каналов; - настроена маршрутизацию между сетями VLAN с использованием конфигурации router-on-a-stick; - реализован пример поиска и устранение неполадок в маршрутизации между VLAN; - описан и изучен принцип работы NAT; - осуществлена настройка статического NAT; - осуществлена настройка динамического NAT; - осуществлена настройка и переадресаця портов на маршрутизаторе Linsys; - выполнена проверка и устранение неполадок NAT; - отработаны комплексные и практические навыки.

Содержание

Введение 3 1 Настройка сетей VLAN 4 1.1 Постановка задачи 4 1.2 Схема сети 4 1.3 Проверка конфигурации VLAN по умолчанию 4 1.4 Настройка сетей VLAN 5 1.5 Назначение сетей VLAN портам 8 2 Настройка танковых каналов 10 2.1 Постановка задачи 10 2.2 Схема сети 10 2.3 Проверка сетей VLAN 10 2.4 Настройка транковых каналов 13 3 Настройка маршрутизации между сетями VLAN с использованием конфигурации router-on-a-stick 19 3.1 Постановка задачи 19 3.2 Схема сети 20 3.3 Проверка подключения без маршрутизации между VLAN 20 3.4 Добавление сетей VLAN на коммутаторе 21 3.5 Настройка подинтерфейсов 23 3.6 Проверка подключения с маршрутизацией между VLAN 25 4 Поиск и устранение неполадок в маршрутизации между VLAN 27 4.1 Постановка задачи 28 4.2 Схема сети 28 4.3 Выявление неполадок в сети 29 4.4 Реализация решений 30 5 Изучение принципа работы NAT 31 5.1 Постановка задачи 32 5.2 Схема сети 32 5.3 Изучение работы NAT во внутренней сети (интранет) 32 5.4 Изучение работы NAT всети Интернет 36 6 Настройка статического NAT 38 6.1 Постановка задачи 38 6.2Схема сети 38 6.3 Проверка доступа без использования NAT 39 6.4 Настройка статического NAT 41 6.5 Проверка доступа с использованием NAT 41 7 Настройка динамического NAT 43 7.1 Постановка задачи 43 7.2 Схема сети 43 7.3 Настройка динамического NAT 44 7.4 Проверка реализации NAT 45 8 Реализация статического и динамического NAT 45 8.1 Постановка задачи 45 8.2 Схема сети 46 8.3 Настройка динамического NAT с использованием PAT 46 8.4 Настройка статического NAT 47 8.5 Проверка реализации NAT 47 9 Настройка переадресации портов на маршрутизаторе Linksys 50 9.1 Постановка задачи 50 9.2 Схема сети 50 9.3 Таблица адресации 50 9.4 Настройка переадресации портов 51 9.5 Проверка удалённого соединения с сервером ServerA 53 10 Проверка, поиск и устранение неполадок конфигураций NAT 54 10.1 Постановка задачи 54 10.2 Схема сети 54 10.3 Таблица адресации 55 10.4 Обнаружение проблем 55 10.5 Поиск и устранение неполадок в настройках NAT 57 10.6 Проверка соединение 58 11 Отработка комплексных практических навыков 60 11.1 Постановка задачи 60 11.2 Схема сети 60 11.3 Таблица адресации 61 11.4 Сети VLAN и таблица назначения портов 62 11.5 Реализация 62 Заключение 71 Список используемых источников 72

Введение

Целью данного курсового проекта являться - закрепление теоретических знаний, полученных при изучении дисциплины Задачи курсового проекта: - закрепить теоретические знания решая практические задачи; - выполнить настройку сетей VLAN; - осуществить настройку таранковых каналов; - настроить маршрутизацию между сетями VLAN с использованием конфигурации router-on-a-stick; - реализовать пример поиска и устранение неполадок в маршрутизации между VLAN; - описать и изучить принцип работы NAT; - осуществить настройку статического NAT; - осуществить настройку динамического NAT; - осуществить настройку и переадресацию портов на маршрутизаторе Linsys; - выполнить проверку и устранения неполадок NAT; - отработать комплексные и практические навыки.

Настройка сетей VLAN

Постановка задачи

1. Проверка конфигурации VLAN, установленной по умолчанию 2. Настройка сетей VLAN 3. Назначение сетей VLAN портам

Схема сети

На рисунке 1 представлена схема сети в рамках этой задачи.

Рисунок 1 – Схема сети для реализации VLAN Проверка конфигурации VLAN по умолчанию На коммутаторе S2 выполним команду, с помощью которой отображаются все настроенные сети VLAN. По умолчанию все интерфейсы назначены сети VLAN 1. Результаты команды изображены рисунке 2.

Рисунок – 2 результаты команды doshowvlan1

Настройка сетей VLAN

Создадим сети VLAN на коммутаторе S1 и присвоим им имена. Так же проверим кофигурациюVLAN.

- VLAN 10: Faculty/Staff - VLAN 20: Students - VLAN 30: Guest (по умолчанию) - VLAN 99: Management&Native Результаты и исполнения команд приведены на рисунке 3.

Рисунок – 3 настройка VLANи результаты команды doshrun на S1

Выполним аналогичные действия для коммутаторов S2 и S1.Рисунок 4 и 5.

Рисунок – 4 настройка VLANи результаты команды doshrun на S2

Рисунок – 5 настройка VLANи результаты команды doshrun на S3

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

Последнее изменение этой страницы: 2016-12-11; просмотров: 3254; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 3.145.99.221 (0.01 с.) |