Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Применение нескольких протоколов в одной сетиСодержание книги

Поиск на нашем сайте

Автономная система -совокупность сетей под единым административном управлении, обеспечивающим общую для всех входящих в автономную систему маршрутизаторов политику маршрутизации. Маршрут сначала определяется как последовательность автономных систем, затем - как последовательность сетей и только потом ведет к конечному узлу. Протоколы EGP-внешний шлюзовый протокол, BGP-пограничный шлюзовый протокол, IGP-внутренний шлюзовый протокол.

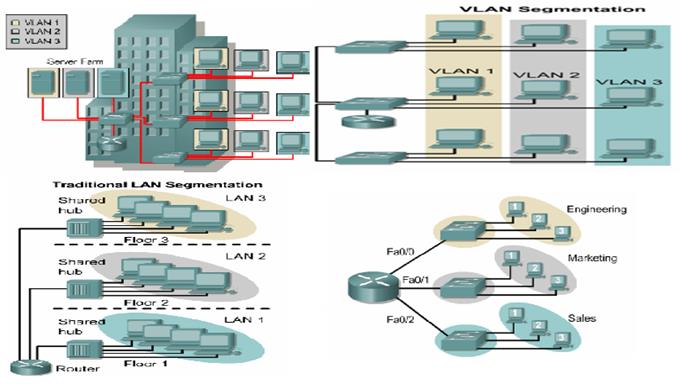

Вопрос 26 Виртуальная локальная сеть (VLAN) - это группа ПК, серверов и других сетевых ресурсов, которые физически находятся в различных сегментах, но логически связаны друг с другом. Распределенный по зданию персонал подразделения может быть объединен в отдельный VLAN для совместного использования ресурсов и полосы пропускания, как будто он подключен к одному общему сетевому сегменту.

Преимущества · Гибкая сегментация: Деление сети посредством сегментации более эффективно ограничивает распространение трафика между отдельными узлами по всей сети. Пользователи и ресурсы, наиболее часто взаимодействующие друг с другом, могут быть сгруппированы в общую виртуальную сеть, независимо от физического местоположения. Трафик каждой группы пользователей в значительной степени содержится в пределах виртуальных сетей, сокращая посторонний трафик в основной магистрали и улучшая производительность всей сети в целом.

Сети VLAN могут быть определены по: -Порту (наиболее частое использование); -MAC адресу (очень редко); -Идентификатору пользователя User ID (очень редко); -Сетевому адресу (редко в связи с ростом использования DHCP)

VLAN имеет те же свойства, что и физическая локальная сеть, но позволяет конечным станциям группироваться вместе, даже если они не находятся в одной физической сети. Такая реорганизация может быть сделана на основе программного обеспечения вместо физического перемещения устройств. Механизмы передачи фреймов Для того чтобы передавать фреймы коммутатор использует три базовых механизма: § Flooding — фрейм полученный на один из портов передается на остальные порты коммутатора. Коммутатор выполняет эту операцию в двух случаях: § при получении широковещательного или multicast (если не настроена поддержка multicast) фрейма, § при получении unknown unicast фрейма. Это позволяет коммутатору доставить фрейм хосту (при условии, что хост достижим и существует), даже когда он не знает где хост находится. § Forwarding — передача фрейма полученного на одном порту через другой порт в соответствии с записью в таблице коммутации. § Filtering — если коммутатор получает фрейм через определенный порт и MAC-адрес получателя доступен через этот же порт (это указано в таблице коммутации), то коммутатор отбрасывает фрейм. То есть, коммутатор считает, что в этом случае хост уже получил этот фрейм и не дублирует его. Пример сети для демонстрации использования механизмов передачи фреймов

На рисунке изображен коммутатор sw1 и повторитель (hub) к которому подключены два хоста. Изначально к коммутатору были подключены три хоста A, B и C. Соответственно у коммутатора такая таблица коммутации:

Когда хост A отправляет фрейм хосту B, коммутатор использует механизм forwarding, так как ему известно где находятся оба хоста и хосты находятся на разных портах коммутатора. Далее к коммутатору подключили хост D. Если хост A отправляет фрейм хосту D, то для коммутатора это unknown unicast фрейм, так как в таблице коммутации нет записи о MAC-адресе D. В соответствии со своими правилами коммутатор выполняет flooding и передает фрейм на все порты, кроме 1 (с которого фрейм был получен). После того как коммутатор получит фрейм от хоста D, он запомнит его адрес и создаст соответствующую запись в таблице коммутации. К коммутатору подключили повторитель с двумя хостами и коммутатор выучил их адреса. Соответствующая таблица коммутации:

Если после этого хост E будет передавать фрейм хосту F, то коммутатор получит его, но не будет передавать далее. В этой ситуации коммутатор использует механизм filtering, так как MAC-адрес получателя доступен через тот же порт, что и отправитель. Существует несколько способов построения виртуальных сетей. Ниже приведены три наиболее распространенных: · Группировка портов. Трафик каждого порта можно отнести к той, или иной виртуальной сети. Так же можно назначить на один порт несколько виртуальных сетей. При этом информация о таком VLAN содержится только непосредственно на коммутаторе, и по сети не передается. · Группировка МАС-адресов. В этом случае кадр относится к какой-либо Vlan на основании МАС-адреса (по специальной таблице, заполняемой администратором сети). Этот подход считается излишне трудоемким, устаревшим, и рассматривать его подробно не имеет особого смысла. · Использование дополнительных меток (тегов) в поле данных кадра Ethernet. Способ принят в качестве стандарта ieee 802.1q. При этом к кадру Ethernet добавляются два байта, которые содержат информацию по его принадлежности к Vlan, и о его приоритете (тремя битами кодируется до восьми уровней приоритета, 12 бит позволяют различать до 4096 Vlan, а один бит зарезервирован для обозначения кадров сетей других типов). Существуют два подхода к назначению порта в определённый VLAN: 1. Статическое назначение — когда принадлежность порта VLAN'у задаётся администратором в процессе настройки; 2. Динамическое назначение — когда принадлежность порта VLAN'у определяется в ходе работы коммутатора с помощью процедур, описанных в специальных стандартах, таких, например, как 802.1X. При использовании 802.1X для того чтобы получить доступ к порту коммутатора, пользователь проходит аутентификацию на RADIUS-сервере. По результатам аутентификации порт коммутатора размещается в том или ином VLANe (подробнее: 802.1X и RADIUS).

Вопрос 27 Протокол STP ( Spanning Tree Protocol)- сетевой протокол, работающий на втором уровне модели OSI. Основной задачей STP является приведение сети Ethernet с множественными сзязями к древовидной топологии, исключающей циклы пакетов. Происходит это путем автоматического блокирования избыточных в данный момент связей для полной связности портов. Принцип действия: 1. В сети выбирается один корневой мост. 2. Далее каждый, отличный от корневого, мост просчитывает кратчайший путь к корневому. Соответствующий порт называется корневым портом. У любого не корневого коммутатораможет быть только один корневой порт. 3. После этого для каждого сегмента в сети просчитывается кратчайший путь к корневому порту. Мост, через который происходит этот путь, становится назначенным для этой сети. Непосредственно подключенный к сети порт моста- назначенным портом. 4. Далее на всех мостах блокируются все порты, не являющиеся корневыми и назначенными. В итоге получается древовидная структура (математический граф) с вершиной в виде корневого коммутатора. -Rootguard =корневой фильтр; - bridge ID=приоритет моста+MAC; cost = «стоимость портов», по умолчанию 2 в 15 степени Порты: Root(корневой) Port, Designated(назначенный) Port, Non-designated Port, Disabled(блокированный) Port

Протокол VTP ( VLAN Trunking protocol ) – поротокол локальных вычислительный сетей, служащий для обмена информацией о VLAN (виртуальные сети), имеющихся на выбранном транковом порту. Разработан и использкется компанией Cisco. Протокол VTP был создан для решения возможных проблем в среде коммутации виртуальных локальных сетей VLAN. Назначение протокола VTP состоит в поддержке согласованности конфигураций и общем административном домене. Протокол VTP является протоколом обмена сообщениями, использующим магистральные фреймы 2-го уровня для управления добавлением, удалением и переименнованием VLAN – сетей в одном домене. Кроме того, протокол VTP позволяетосуществлять централизованные изменения в сети, о которых сообщается всем другим коммутаторам в сети. Сообщения протокола VTP инкаплулируются в фирменные фреймы протоколов ISL или IEEE 802.1Q.

|

||||||||||||||||||||||||||

|

Последнее изменение этой страницы: 2016-07-16; просмотров: 451; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 3.141.7.165 (0.007 с.) |