Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Определение класса защищенности АССодержание книги

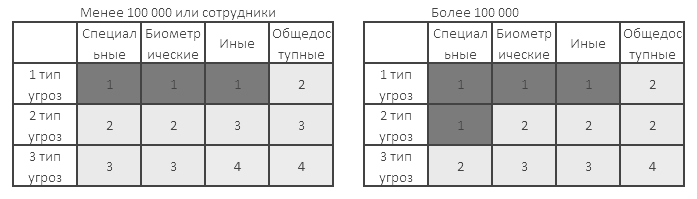

Поиск на нашем сайте Для того чтобы сформировать набор требований по безопасности, которым должна отвечать АС, необходимо определить ее класс защищенности. Класс защищенности сегмента АС, обрабатывающего гостайну, согласно руководящему документу ГТК «Классификация АС и требования по защите информации» определяется на основании: - перечня защищаемых ресурсов АС и их уровней конфиденциальности; - перечня лиц, имеющих доступ к штатным средствам АС, с указанием их уровня полномочий; - матрицы доступа или полномочий субъектов доступа по отношению к защищаемым информационным ресурсам АС; - режимов обработки данных в АС. При исследовании или проектировании информационной архитектуры системы необходимо определить: - режимы обработки информации (коллективный или индивидуальный), т.е. порядок использования АРМ или одним или несколькими пользователями; - полномочия пользователей по доступу к конкретным информационным ресурсам (файлам, каталогам, дискам) и штатным средствам АС (АРМ, серверам, внешним каналам связи и т.п.); - уровни секретности и категории защищаемой информации. Для обработки секретной информации разрешается использовать только АС категорий 3А, 2А, 1В, 1Б, 1А. Если АС состоит из одной или нескольких автономных АРМ, каждая из которых предназначена для индивидуального использования одним из пользователей, который допущен ко всей информации, располагаемой на этом АРМ и информация имеет один уровень секретности (не важно какой!), то АС относится к классу 3А. Если в АС пользователи имеют одинаковые права доступа (полномочия) ко всей информации, обрабатываемой в АС и имеющей различные уровни секретности, то система относится к классу защищенности 2А. Если в АС при тех же прочих условиях, что и для класса 2А, не все пользователи имеют доступ ко всей информации в системе, то система относится к первой группе. При этом отнесение АС к определенному классу производится на основании наличия информации определенного уровня конфиденциальности, соответственно, для обработки информации «особой важности» предназначены системы с классом защиты 1А, для «совершенно секретной» – 1Б и «секретной» – 1В. Требуемый уровень защищённости информационной подсистемы персональных данных (ИСПДн) определяется согласно Постановлению Правительства РФ от 1 ноября 2012 года N 1119. Для определения нужного уровня защищённости необходимо определить 3 входных параметра: 1. Тип ПДн в ИСПДн: специальные, биометрические, иные, общедоступные. (биометрические не могут быть и специальными, а вот все остальные типы могут и пересекаться (например: общедоступные биометрические - фото на сайте - и т.д.). 2. Количество ПДн субъектов. (Более 100 000 или менее 100 000). 3. Тип угроз: 1тип - защита от НДВ требуется в системном и прикладном ПО, 2 тип - защита от НДВ только в прикладном ПО, 3тип – игнорируются все НДВ.

Таблица для определения уровня защищённости выглядит так:

Таблица 5 – Уровни защищенности ИСПДн

Класс защищенности сегмента АС, являющегося ГИС - определяется в соответствии с приказом ФСТЭК № 17, для АСУ ТП критически важных объектов - в соответствии с приказом ФСТЭК № 31.

Таблица 5.1 – Классификация подсистем (сегментов) АС

4 Формирование требований к построению СЗИ Определение класса защищенности АС позволяет сформировать набор требований по безопасности, которые предъявляются к этому классу систем. Эти требования изложены в РД ГТК и приказах ФСТЭК. Кроме того, на основе класса защищаемой АС выбираются средства вычислительной техники (СВТ), которые должны иметь соответствующие классы защищенности СВТ: - для класса защищенности АС 1В используются СВТ не ниже 4 класса; - для класса защищенности АС 1Б используются СВТ не ниже 3 класса; - для класса защищенности АС 1А используются СВТ не ниже 2 класса. Для классов защищенности АС 3А и 2А выбираются СВТ классов защищенности не ниже 4, 3, и 2 в зависимости от грифа секретности обрабатываемой информации, соответственно «секретной», «совершенно секретной» и «особой важности». Общий набор требований по безопасности к АС по ГОСТ Р ИСО/МЭК 15408 называется Заданием по безопасности, выполнение которого должно дать определенные гарантии защищенности информации от НСД. Для обеспечения 4 уровня защищенности персональных данных в информационных системах персональных данных должны применяться средства защиты информации 6 класса защиты. Для обеспечения 3 уровня защищенности персональных данных в информационных системах, в которых не определены в качестве актуальных угрозы 2-го типа и которые не подключены к информационно-телекоммуникационным сетям международного информационного обмена, должны применяться средства защиты информации не ниже 5 класса защиты. Для обеспечения 1 и 2 уровня защищенности персональных данных в информационных системах персональных данных, а также 3 уровня защищенности персональных данных в информационных системах, в которых определены в качестве актуальных угрозы 2-го типа или которые подключены к информационно-телекоммуникационным сетям международного информационного обмена, должны применяться средства защиты информации не ниже 4 класса защиты. Полный набор мер защиты для ИСПДн определяется в соответствии с приказом ФСТЭК № 21, для ГИС - в соответствии с приказом ФСТЭК № 17, для АСУ ТП критически важных объектов - в соответствии с приказом ФСТЭК № 31 после составления частной модели угроз учреждения.

5 Определение уязвимостей автоматизированной системы и определение модели нарушителя Выделение уязвимостей АС, определение модели нарушителя и затем формирование модели угроз безопасности преследует цель ранжирования последних по степени опасности для функционирования информационной системы в зависимости от возможного ущерба.

|

|||||||||||||||||||||||||||||||||

|

Последнее изменение этой страницы: 2017-02-10; просмотров: 2927; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 216.73.216.41 (0.009 с.) |