Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Архітектурні принципи побудови комп’ютерних мережСодержание книги

Поиск на нашем сайте

Архітектурні принципи побудови комп’ютерних мереж План Топології локальних обчислювальних мереж. Методи доступу до середовища. Семирівнева модель взаємодії відкритих систем (стандарт 7498 ISO). Основні функції протоколів різних рівнів. Рисунок 2.2 – Термінатор. (Bus topology)

Шинна топологія має декілька переваг: – вона надійно працює в невеликих мережах, проста у використанні і зрозуміла; – шина вимагає менше кабелю для з'єднання комп'ютерів і тому дешевше ніж інші схеми кабельних з'єднань; – шинну топологію легко розширити. Два кабельних сегменти можна зістикувати в один довгий кабель за допомогою циліндричного з'єднувача BNC. Це дозволяє підключити до мережі додаткові комп'ютери. Недоліки шинної топології: – інтенсивний мережний трафік значно знижує продуктивність такої мережі; – кожен циліндричний з'єднувач послабляє електричний сигнал. Тому велике їх число буде перешкоджати коректній передачі інформації із шини; – мережу із шинною топологією важко діагностувати. Розрив кабелю або неправильне функціонування одного з комп'ютерів може привести до того, що інші вузли не зможуть взаємодіяти один з одним. У результаті вся мережа стає непрацездатною. Якщо кінці такої шини з'єднати між собою, то утвориться інша − кільцева топологія.

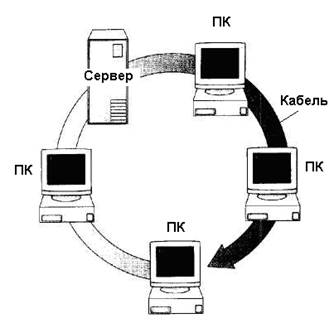

2.1.2 Топологія «кільце» При топології “кільце” комп'ютери підключаються до кабелю, замкнутого в кільце. (рис. 2.3)

Рисунок 2.3 − Мережна топологія “кільце” Тому у кабелю просто не може бути вільного кінця, до якого треба підключати терминатор. Сигнали передаються по кільцю в одному напрямі і проходять через кожен комп'ютер. На відміну від пасивної топології «шина», тут кожен комп'ютер виступає в ролі репітера, підсилюючи сигнали і передаючи їх наступному комп'ютеру. Тому, якщо вийде з ладу один комп'ютер, припиняє функціонувати вся мережа. Кільцева топологія, як і шинна, немає керуючого центрального вузла. Це підвищує її надійність. Зазвичай кабельні центри наділені власним мікропроцесором, який дозволяє за потребою імітувати шинну або кільцеву топологію. Завдяки цьому розрізняють фізичну та логічну топології мережі. Кожен тип кабелю має обмеження на максимальну довжину одного неперервного відрізка (для різних типів коаксіального кабелю це 200 або 500м, для витої пари - 100м) та кількість вузлів, що можуть бути об'єднані в локальну мережу. У зв'язку з цим для побудови корпоративних мереж, які є об'єднанням багатьох локальних, використовують спеціальні з'єднувальні елементи та відповідне програмне забезпечення. До з'єднувальних елементів належать мости, маршрутизатори та шлюзи. Маршрутизатор (router) — пристрій для з'єднання мереж різного типу, що використовують різну архітектуру. Маршрутизатори працюють на Мережному рівні моделі OSI: можуть спрямовувати пакети через декілька мереж. Обмінюючись службовою інформацією, маршрутизатори визначають кращий шлях для передачі даних. Крім того, здійснюють фільтрацію широкомовних повідомлень. Мережа з кільцевою топологією має наступні переваги: – оскільки всім комп'ютерам дається рівний доступ до маркера, ніхто з них не зможе монополізувати мережу; – справедливе спільне використання мережі забезпечує поступове зниження ії продуктивності у випадку збільшення числа користувачів і перевантаження. Недоліки мережі з кільцевою топологією: – відмова одного комп'ютера в мережі може вплинути на працездатність усієї мережі; – кільцеву мережу важко діагностувати; – додавання або видалення комп'ютера змушує розривати мережу.

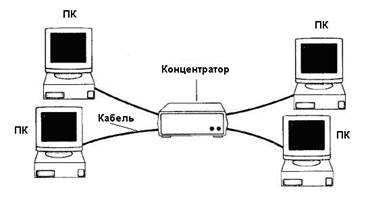

2.1.3 Топологія «зірка» Однією з найбільш популярних сьогодні є зіркова топологія. У такій мережі до кожного вузла під’єднаний власний кабель від центрального комп'ютера або ж пункту комутації, який називають концентратором, кабельним центром або хабом (Hub) (рис. 2.4).

Рисунок 2.4 − Мережна топологія “зірка” Концентратор (hub) — зв’язуючий компонент, до якого підключаються всі комп'ютери в мережі топології «зірка». Активні концентратори повинні бути підключені до джерела електроенергії; вони можуть відновлювати і ретранслювати сигнали. Пасивні концентратори просто виконують комутацію. Сигнали від комп'ютера − відправника поступають через концентратор до всіх інших. Оскільки всі комп'ютери підключені до центрального вузла, для великих мереж значно збільшується витрата кабелю. Якщо центральний компонент вийде з ладу, порушується робота всієї мережі. А якщо вийде з ладу тільки один комп'ютер, то лише цей комп'ютер не зможе передавати або приймати дані по мережі. На решту комп'ютерів в мережі це не вплине. Концентратор використовують для централізації трафіку мережі в одній крапці. Концентратори дозволяють досить просто розширювати мережу і застосовувати різні типи кабелів. “Зірка” значно спрощує взаємодію вузлів мережі, дозволяє використовувати простіші мережні адаптери. Цілісність такої мережі вирішальним чином залежить від працездатності центрального вузла. Переваги мережі з зіркоподібною топологією: – така мережа допускає просту модифікацію і додавання комп'ютерів, не порушуючи іншої її частини. Досить прокласти новий кабель від комп'ютера до центрального вузла і підключити його до концентратора; – центральний концентратор зіркоподібної мережі зручно використовувати для діагностики. Інтелектуальні концентратори (пристрої з мікропроцесорами, встановленими для повторення мережних сигналів) забезпечують також моніторинг і керування мережею; – відмова одного комп'ютера не обов'язково приводить до зупинення всієї мережі. Концентратор здатен виявляти відмови та ізолювати таку машину чи мережний кабель, що дозволяє іншій мережі продовжувати роботу; – в одній мережі допускається застосування декількох типів кабелів (якщо їх дозволяє використовувати концентратор); – з трьох типів мереж зіркоподібна відрізняється найбільшою гнучкістю і простотою в діагностиці у випадку відмови. Недоліки мережі з зіркоподібною топологією: – при відмові центрального концентратора стає непрацездатною вся мережа; – багато мереж з топологією типу “зірка” вимагають застосування на центральному вузлі пристрою для ретрансляції широкомовних повідомлень або комутації мережного трафіку; – усі комп'ютери повинні з'єднуватися з центральною крапкою, що збільшує витрати кабелю. Тому собівартість таких мереж обходяться дорожча, ніж мереж з іншою топологією.

Централізовані рішення · клієнт–серверна архітектура; · модель master / slave (ведучий / ведений, ведомий); · «тупі» термінали / активні транслятори. Проблеми: · масштабованість; · обмежені можливості центрального вузла; · вартість.

Архітектура клієнт − сервер (client – server architecture) – це концепція інформаційної мережі, в якій основна частина її ресурсів зосереджена в серверах, обслуговуючих своїх клієнтів. Дана архітектура визначає два типи компонентів: сервери і клієнти. В даний час серед локальних мереж найбільш широке використання одержала мережа Ethernet. Успішний досвід експлуатації мережі Ethernet дозволив взяти її за основу при розробці стандарту IEEE 802.3 керування доступу до передавального середовища для мереж із множинним доступом з контролем несучої і виявленням колізій. Архітектура Ethernet, грунтується на використанні логічної шинної топології, конкурентного методу доступу до середовища передавання та коаксіальному кабелі з максимальною пропускною здатністю 10 Мб/с. Використання сучасних типів витої пари, кабельних центрів та мережних адаптерів дозволяє будувати швидкий Ethernet (Fast Ethernet) з максимальною пропускною здатністю 100Мб/с. В якості фізичного середовища передачі стандартом IEEE 802.3 визначені 2 види коаксіального кабелю, кручена пара провідників і оптоволоконний кабель. Відповідно розрізняють чотири види специфікацій середовища передавання: Кадр переривання.

Рисунок 2.6 − Формат кадру

Рисунок 2 7 − Пріоритет в кільці Token Ring

Token Ring – маркерне кільце. Маркер (token) – це спеціальний пакет, який передають по мережі. Кожна станція має двох сусідів – “попереднього” та “наступного”. Кільце – логічна топологія Фізична топологія – зірка (застосовують спеціальні концентратори) Класичний алгоритм: Станція отримує з мережі маркер, утримує його і передає кадр. Усі станції транслюють кадр побітно, як повторювачі. Станція, якій кадр адресований, копіює його собі у буфер, додає ознаку підтвердження прийому, і передає далі. Станція, яка передала кадр, знов отримує його, перевіряє ознаку прийому, і якщо все гаразд, то вилучає кадр з кільця, після чого передає маркер. Час утримання маркера – як правило, дещо більше, ніж час передавання одного максимального кадру. Раннє звільнення маркера. Після передавання кадру одразу передають маркер, не очікуючи на повернення кадру. Пріоритети – від 0 (найнижчий) до 7 (найвищий) Маркер можна захопити лише тоді, коли його пріоритет не вищий за пріоритет кадру. Передача даних по мережі, з технічної точки зору, повинна бути розбита на ряд послідовних кроків, кожному з яких відповідають свої правила і процедури або протокол. Таким чином, зберігається строга черговість у виконанні певних дій. Крім того, ці дії (кроки) повинні бути виконані в одній і тій же послідовності на кожному мережному комп'ютері - відправнику і одержувачі. Комп'ютер-відправник відповідно до протоколу виконує наступні дії: · розбиває дані на невеликі блоки, звані пакетами, з якими може працювати протокол; · додає до пакетів адресну інформацію, щоб комп'ютер-одержувач міг визначити, що ці дані призначені саме йому; · готує дані до передачі через плату мережного адаптера і далі - по мережному кабелю. Комп'ютер-одержувач відповідно до протоколу виконує ті ж дії, але тільки в зворотному порядку: приймає пакети даних з мереженого кабелю; · через плату мережного адаптера передає пакети в комп'ютер; · видаляє з пакету всю службову інформацію, додану компьютером- відправником; · копіює дані з пакетів в буфер - для їх об'єднання в початковий блок даних; · передає додатку цей блок даних в тому форматі, який воно використовує. І комп'ютеру-відправникові, і комп'ютеру-одержувачеві необхідно виконувати кожну дію однаковим способом, з тим, щоб що прийшли по мережі дані співпадали з відправленими. Якщо, наприклад, два протоколи по-різному розбиватимуть дані на пакети і додаватимуть інформацію, тоді комп'ютер, що використовує один з цих протоколів, не зможе успішно зв'язатися з комп'ютером, на якому працює інший протокол. Види забезпечень комп’ютерних систем і визначення мережі. Комп’ютери можна використовувати по-різному - або як окремий комп’ютер, або як складову більш чи менш великої автоматизованої інформаційної системи (АІС). АІС складаються з чотирьох видів забезпечення: апаратного, програмного, інформаційного і організаційного (іноді з програмного виділяють математичне та лінгвістичне забезпечення). Апаратне забезпечення - це комплекс апаратних засобів, які працюють в АІС. Програмне забезпечення - це комплекс програмних засобів, які працюють в АІС. Інформаційне забезпечення - це сукупність інформаційних ресурсів в АІС. Організаційне забезпечення - це комплекс заходів по впровадженню і підтримці функціонування АІС. Обчислювальна мережа - це спільне підключення багатьох окремих комп’ютерів (робочих станцій) до єдиного каналу передачі даних. Мережі дають змогу інтегрувати всі види забезпечень. Розглянемо переваги, які одержуються при мережевому об'єднанні персональних комп'ютерів у вигляді внутрішньої виробничої обчислювальної мережі. Розподіл ресурсів: розподіл ресурсів дозволяє ощадливо використовувати ресурси, наприклад, керувати периферійними пристроями, такими як лазерні друкувальні пристрої, з усіх приєднаних робочих станцій. Розподіл даних: розподіл даних надає можливість доступу і керування базами даних з периферійних робочих місць,які потребують інформацію. Розподіл програмних засобів: розподіл програмних засобів надає можливість одночасного використання централізованих, раніше встановлених програмних засобів. Розподіл ресурсів процесора: при розподілі ресурсів процесора можливе використання обчислювальних потужностей для обробки даних іншими системами, що входять у мережу. Ця можливість полягає в тому, що на наявні ресурси не "накидаються" моментально, а тільки лише через спеціальний процесор, доступний кожної робочої станції. Режим багатьох користувачів: пристрої системи сприяють одночасному використанню централізованих прикладних програмних засобів, раніше встановлених і керованих, наприклад, якщо користувач системи працює з іншим завданням, то поточна робота відсувається на задній план. Електронна пошта: за допомогою електронної пошти відбувається інтерактивний обмін інформацією між робочою станцією й іншими станціями, встановленими в обчислювальній мережі. Складові обчислювальних мереж. Для створення мережі потрібно поєднати в єдине ціле комп’ютери, мережеве обладнання (апаратне забезпечення) та мережеве системне програмне забезпечення. Для створення автоматизованої інофрмаційної системи (АІС) на основі мережі потрібно додати прикладне ПЗ, інформаційне та організаційне забезпечення. Інформаційний обмін – процес багатофункціональний. Споріднені функції групуються за призначенням і ці групи називають "рівнями взаємодії". Уніфікація рівнів дозволяє створювати гетерогенні мережі зі складною топологією. В основі уніфікації – поняття еталонної мережної моделі. Модель як така лише описує порядок мережної взаємодії, який реалізується у вигляді стека протоколів. У 1984р. Міжнародна Організація зі Стандартизації (ISO) представила індустріальний стандарт – модель взаємодії відкритих систем (Open System Interconnection Reference Model – OSI / RM, в радянській літературі – ЕМВОС), щоб допомогти постачальникам створювати сумісні мережеві апаратні і програмні засоби. · Для кожного рівня визначене коло завдань · Визначені інтерфейси взаємодії між рівнями · Визначені протоколи взаємодії систем на кожному рівні Еталонна модель OSI

Джерела стандартів o Стандарти окремих компаній l DECnet → DEC (Digital Equipment Corporation) o Стандарти спеціальних комітетів і об'єднань l ATM → ATM Forum o Відомчі стандарти l TCP/IP → DoD USA l 802 (локальні мережі) → IEEE (the Institute of Electrical and Electronics Engineers) o Національні стандарти l FDDI → ANSI (American National Standards Institute) o Міжнародні стандарти l X.25, Frame Relay, ISDN → ITU-T (International Telecommunications Union – Telecommunications Sector), CCITT (Comité Consultatif Internacional de Télégraphique et Téléphonique) l OSI → ISO (the International Organization for Standardization)

Фізичний рівень Забезпечує передачу бітів фізичними каналами зв'язку (коаксіальний кабель, вита пара, оптоволоконний кабель). Характеристики фізичних середовищ передачі даних – смуга пропускання, перешкодозахисна, хвилевий опір та інші. · забезпечує фізичний шлях для передачі кодованих сигналів; · установлює характеристики цих сигналів (амплітуда, частота, тривалість і т.д.); · визначає спосіб з'єднання АС з кабелем, тип рознімань, спосіб передачі; · забезпечує підтримку потоку бітів, зміст яких на цьому рівні не має значення; · відповідає за кодування даних і синхронізацію бітів.

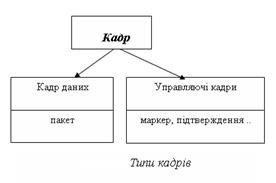

Канальний рівень Завдання канального рівня (Data Link layer) – перевірка доступності середовища передачі, реалізація механізмів виявлення і корекції помилок. Для цього біти групуються в набори – кадри (frames). У ЛОМ х протоколи канального рівня використовуються комп'ютерами, мостами, комутаторами і маршрутизаторами. У комп'ютерах функції канального рівня реалізуються спільними зусиллями мережних адаптерів і їх драйверів. · визначає правила спільного використання фізичного рівня вузлами мережі; · передає інформацію адресованими порціями – кадрами; · визначає формат кадру і спосіб, відповідно до якого вузол мережі вирішує, коли можна передати чи прийняти кадр. Використовується два основних типи кадрів: Прикладом протоколу фізичного рівня може служити специфікація 10Base-T технології Ethernet.

Мережний рівень Відповідає за буферизацію і маршрутизацію в мережі, утворення єдиної транспортної с–ми. Маршрутизація – істотна функція при роботі в глобальних мережах (з комутацією пакетів), коли необхідно визначити маршрут передачі пакета, виконати переклад логічних адрес вузлів мережі у фізичні. У ЛОМ між будь-якою парою вузлів є прямий шлях (маршрут), тому основна функція цього рівня зводиться до буферизації пакетів. Прикладами протоколів канального рівня є протоколи Ethernet, Token Ring, FDDI, 100VG-AnyLAN.

Мережі з'єднуються між собою маршрутизаторами — пристроями, що збирають інформацію про топологію міжмережних з'єднань і на її підставі пересилають пакети мережного рівня в мережу призначення. Для передачі повідомлення від відправника, що знаходиться в одній мережі, одержувачу, що знаходиться в іншій мережі, потрібно зробити деяку кількість транзитних передач між мережами, або xonів (від hop — стрибок), кожного разу вибираючи відповідний маршрут. Таким чином, маршрутом є послідовність маршрутизаторів, через які проходить пакет. Прикладами протоколів мережного рівня є протокол міжмережної взаємодії IP стека TCP/IP і протокол міжмережного обміну пакетами IPX стека Novell.

Транспортний рівень · з сторони відправника переупаковує інформаційні повідомлення: довгі розбиваються на кілька пакетів, короткі поєднуються в один; · з приймаючої сторони збирає повідомлення з пакетів. Мережний рівень забезпечує буферизацію для тих кількох вузлів, які могли б передати свої повідомлення в той самий вузол мережі. Моменти прибуття пакетів можуть чергуватися. Задача цього рівня – правильний збір пакетів кожного повідомлення без зсуву і втрат. Модель OSI визначає п'ять класів сервісу, що надаються транспортним рівнем. Ці види сервісу відрізняються якістю послуг, що надаються: терміновістю, можливістю відновлення перерваного зв'язку, наявністю засобів мультиплексування декількох з'єднань між різними прикладними протоколами через загальний транспортний протокол, а головне — здатністю до виявлення і виправлення помилок передачі, таких як спотворення, втрата і дублювання пакетів. Всі протоколи, починаючи з транспортного рівня і вище, реалізуються програмними засобами кінцевих вузлів мережі — компонентами їх мережних операційних систем. Як приклад транспортних протоколів можна привести протоколи TCP іUDP стека TCP/IP і протокол SPX стека Novell. Транспортний рівень є границею, вище якої за одиницю інформації розглядається тільки повідомлення, нижче – керований мережею пакет даних.

Сеансовий рівень Забезпечує управління діалогом: фіксує, яка із сторін є активною в даним момент часу, надає засоби синхронізації. Останні дозволяють вставляти контрольні крапки в довгі передачі, щоб у разі відмови можна було повернутися назад до останньої контрольної крапки, а не починати все з початку. На практиці небагато застосувань використовують сеансовий рівень, і він рідко реалізується у вигляді окремих протоколів, хоча функції цього рівня часто об'єднують з функціями прикладного рівня і реалізують в одному протоколі. Дозволяє двом додаткам на різних робочих станціях установлювати, використовувати і завершувати з'єднання, що називається сеансом. Сеанс створюється за запитом процесу користувача. У запиті визначено: l призначення сеансу зв'язку (адреса); l партнер. Сеанс може початися тільки в тому випадку, якщо прикладний процес партнера активний і згодний зв'язатися. На цьому рівні виконуються такі функції, як розпізнавання імен і захист, необхідні для зв'язку двох додатків у мережі. Любий користувач, ввівши ім'я і пароль, ввійшовши у мережу, створює сеанс.

Рівень представлення Має справу з формою представлення надісланої по мережі інформації, не змінюючи при цьому її зміст. Виконує шифрування і дешифровку даних, завдяки чому секретність обміну даними забезпечується відразу для всіх прикладних службах. Прикладом такого протоколу є протокол Secure Socket Layer (SSL), який забезпечує секретний обмін повідомленнями для протоколів прикладного рівня стека TCP/IP. Забезпечує перетворення повідомлень, які використовуються прикладним рівнем, у деякий загальноприйнятий формат обміну даними між мережними комп'ютерами. Метою перетворення повідомлення є стиснення даних і їх захист. На цьому рівні працює утиліта ОС, яка називається редиректор. Її призначення – переадресувати операції вводу / виводу до ресурсів сервера.

Прикладний рівень Представляється як вікно для доступу прикладних процесів до мережних послуг. Він забезпечує послуги, прямо підтримуючи додатки користувачів, такі як програмне забезпечення для передачі файлів, доступу до БД і електронної пошти. Прикладний рівень керує: l загальним доступом до мережі; l потоком даних; l обробкою помилок. Одиниця даних, якою оперує прикладний рівень, зазвичай називається повідомленням (message). Існує багато різноманітних служб прикладного рівня. Найбільш поширені з реалізації файлових служб: NCP в операційній системі Novell NetWare, SMB в Microsoft Windows NT, NFS, FTP і TFTP, що входять в стек TCP/IP. Класифікації протоколів

Стеки протоколів

Стек OSI Варто чітко розрізняти модель OSI і стек OSI. У той час як модель OSI є концептуальною схемою взаємодії відкритих систем, стек OSI являє собою набір цілком конкретних специфікацій протоколів. На відміну від інших стеків протоколів стек OSI повністю відповідає моделі OSI, він включає специфікації протоколів для всіх семи рівнів взаємодії, певних у цій моделі. На нижніх рівнях стек OSI підтримує Ethernet, Token Ring, FDDI, протоколи глобальних мереж, Х. 25 і ISDN,– тобто використовує розроблені поза стеком протоколи нижніх рівнів, як і всі інші стеки. Протоколи мережного, транспортного й сеансового рівнів стека OSI специфіковані й реалізовані різними виробниками, але поширені поки мало. Найбільш популярними протоколами стека OSI є прикладні протоколи. До них відносяться: протокол передачі файлів FTAM, протокол емуляції термінала VTP, протоколи довідкової служби Х. 500, електронної пошти Х. 400 і ряд інших. У комп'ютерній промисловості як стандартні моделі протоколів розроблено декілька наборів - стеків. Найбільш важливими стеками протоколів є: -набір протоколів ISO/OSI; -IBM System Network Architecture; -Digital DECnet; -Novell NetWare; -Apple AppleTalk; -набір протоколів Інтернету, TCP/IP. Всі протоколи залежно від комунікаційних завдань розділяються на чотири типи: 1. прикладні; 2. транспортні; 3. міжмережні; 4. мережні. Прикладні протоколи забезпечують взаємодію додатків і обмін даними різних форматів між ними. У прикладний рівень включені наступні протоколи: · HTTP (hyper text transfer protocol - протокол передачі гіпертексту, тобто Web-сторіночки · FTP (file transfer protocol) - протокол пересилки бінарних і текстових файлів · SMTP (simple mail transfer protocol) - протокол посилки електронної пошти · POP (Poust officce protocol) - протокол зберігання і отримання електронної пошти · NNTP (net news transfer protocol) - протокол для роботи з телеконференціями · Tel Net - проста емуляція терміналів для видаленої роботи з сервером Транспортні протоколи підтримують сеанси зв'язку між комп'ютерами і гарантують надійний обмін даних між ними. На цьому рівні відбувається установка зв'язку між серверами Інтернет, розбиття всієї інформації на пакети і супровід кожного пакету пізнавальним заголовком. У нього включені: · TCP (transmition control protocol) - протокол управління передачею інформації між серверами · UDP (user datagram Protocol) - альтернативний протокол (аналогічний за призначенням TCP). · Протоколи міжмережного зв'язку, до них відносяться: · IP (Internet Pritocol) - єдине призначення - розрахувати оптимальний шлях транспортування, розбиття пакету на дрібніші, так звані датаграми пакетів, і доставити їх за призначенням.

Стеки протоколів

Мережні протоколи забезпечують послуги зв'язку. Наприклад: IP- TCP/IР - протокол для передачі пакетів; IPX- протокол фірми NetWare для передачі і маршрутизації пакетів; NETBEUI- транспортний протокол, що забезпечує послуги транспортування даних для сеансів і додатків NETBIOS. SPX/IPX- внутрішній протокол мережі Novell. Для Інтернету в стек входить 4 протоколи, і такий набір називається - TCP/IP. Transmission Control Protocol/Internet Protocol (TCP/IP) - стандартний набір протоколів, які забезпечують сумісність між комп'ютерами різних типів. Сумісність - одна з переваг TCP/IP, тому більшість локальних мереж підтримують його. Протокол NETBEUI надає програмам засобу для здійснення сеансів зв'язку з іншими мережними програмами. NETBEUI - невеликий, швидкий і ефективний протокол транспортного рівня, який поставляється зі всіма мережними продуктами фірми Microsoft. IPX/SPX- набір протоколів, використовуваний в мережах Novell. Як і NETBEUI, відносно невеликий і швидкий протокол. Але у відмінності від NETBEUI, він підтримує маршрутизацію. Протоколи встановлюються і віддаляються аналогічно тому, як встановлюються і віддаляються драйвери. Найчастіше вони встановлюються автоматично при інсталяції операційної системи. Проте іноді треба встановити новий протокол, змінити порядок проходження протоколів в списку прив'язки або видалити протокол. Для цього зазвичай використовується спеціальна утиліта. Всі сучасні операційні системи мають вбудовану підтримку основних протоколів для роботи з Інтернет.

Асинхронна передача Зазвичай достатньо забезпечити синхронізацію на зазначених двох рівнях - бітовому і кадровому, - щоб передавач і приймач змогли забезпечити стійкий обмін інформацією. При передачі даних окремими байтами здійснюється тільки побітова синхронізація, синхронізація з кадрів не ведеться. Такий режим роботи називається асинхронним чи старт-стопним. Такий режим зручний при невисокій якості каналу зв'язку (наприклад, високий рівень перешкод), при передачі інформації від пристроїв, які генерують байти даних у випадкові моменти часу. В асинхронному режимі кожен байт даних супроводжується спеціальними сигналами "старт" і "стоп“. Призначення цих сигналів полягає в тому, щоб, сповістити приймач про прихід даних і щоб дати приймачу досить часу для виконання деяких функцій, пов'язаних із синхронізацією, до надходження наступного байта. Сигнал "старт" має тривалість в один тактовий інтервал, а сигнал "стоп" може тривати один, півтора чи два такту.

Асинхронним режим називається тому, що кожен прийнятий байт може бути зміщений у часі щодо переданого байта на випадковий проміжок часу. Це різко знижує вимоги до характеристик системи передачі. Така асинхронність передачі не впливає на коректність прийнятих даних, так як на початку кожного байта відбувається додаткова синхронізація приймача з джерелом за рахунок бітів "старт". Більш "вільні" тимчасові допуски визначають низьку вартість устаткування асинхронної системи.

Синхронна передача Дані збираються в кадр, який передує байтами синхронізації (прапори). Старт-стопні біти між сусідніми байтами відсутні. Байт синхронізації - це байт, що містить заздалегідь відомий код, наприклад 0111110, який сповіщає приймач про прихід кадру даних. Його називають прапором. При його отриманні приймач повинен увійти в байтовий синхронізм з передавачем, тобто правильно розуміти початок чергового байта кадру. Іноді застосовується кілька синхробайт для забезпечення більш надійної синхронізації приймача і передавача. Так як при передачі довгого кадру у приймача можуть з'явитися проблеми із синхронізацією біт, то в цьому випадку використовуються самосинхронізуючі коди. Асинхронна передача є більш простою, але змушує супроводжувати кожен байт сигналами "Старт - Стоп", що знижує ефективність використання каналу і, зрештою, швидкість передачі по каналу інформаційних бітів. Синхронна передача дозволяє більш ефективно використовувати пропускну здатність каналу, але вимагає більш складної апаратури. Зазвичай вона використовується на хороших каналах для передачі даних з високою швидкістю - 64 кбіт / с до 8192кбіт / с і вище. При асинхронної передачі для підключення модемів до джерел і споживачам даних (ЕОМ) використовується асинхронний стік (інтерфейс) С2С згідно ГОСТ 18143-99, або за міжнародним стандартом - RS 232C та ін. Для синхронної передачі використовується стік V.35.

Мета встановлення з'єднання • Автентифікація користувачів і обладнання • Узгодження параметрів протоколу, що змінюються: Maximum Transfer Unit (MTU), тайм-аутів тощо • Виявлення і корекція помилок • Динамічне налаштовування комутаторів для маршрутизації наступних кадрів

§Мейнфрейм (також мейнфрейм, від англ. Mainframe) – великий універсальний високопродуктивний відмовостійкий сервер зі значними ресурсами введення-виведення, великим обсягом оперативної і зовнішньої пам'яті, призначений для використання в критично важливих системах (англ. Mission-critical) з інтенсивною пакетної та оперативної транзакційною обробкою. § Маркер (token) — приречена комбінація бітів, службовий кадр, який дозволяє мережній станції передати кадр даних. Після передачі інформаційного кадру (а також при його відсутності) станція передає маркер наступної в логічному кільці станції. В мережах Token Ring логічне кільце співпадає з фізичним. Архітектурні принципи побудови комп’ютерних мереж План

|

||||

|

Последнее изменение этой страницы: 2017-02-10; просмотров: 217; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 18.118.126.51 (0.011 с.) |