Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Анализ построения системы электропитания и заземления отсс

При условии, что анализ нашей лабораторией не выполнялся - указывать источник данных (по данным заказчика или что-то аналогичное). 7.1. Трансформаторная подстанция (ТП), снабжающая электроэнергией ХХХХХ, расположена в пределах контролируемой зоны. К ТП подключены 2 городских ввода по 10 кВ каждый. Подвод с «высокой» стороны выполнен по схеме «треугольник». От главного распределительного щита (ГРЩ), расположенного в помещении «щитовой», отходят 4 фидера по 0,4 кВ, к одному из которых подключены внешние потребители, расположенные в окрестном жилом массиве города. 7.2. Для обеспечения резервирования электроснабжения ХХХХХХ имеется дизель-генератор мощностью до 100 кВА с временем запуска примерно 10...15 мин. Дизель-генератор через АВР включен в фидер силового питания 0,4 кВ, предназначенный для снабжения гарантированным электропитанием. К этому же фидеру подключены и 5 агрегатов бесперебойного питания UPS BEST S4000 no 60 кВА каждый, расположенные в помещении ИБП на цокольном этаже административного здания, для электроснабжения локальных вычислительных сетей, ПЭВМ и внутренней АТС (УАТС). Силовые сети от агрегатов бесперебойного питания заведены во все, в том числе и в выделенные помещения, где установлена указанная техника. Агрегаты бесперебойного питания поддерживают сеть не более 10 мин (время автозапуска дизель-генераторов). 7.3. Входные и выходные цепи UPS выполнены по бестрансформаторной схеме, т. е. не обеспечивают гальванической развязки «вход - выход». Цепь «байпас» автоматического управления. 7.4. Отдельный фидер выделен для освещения и бытовой розеточной сети служебных помещений ХХХХХ. Два других фидера предназначены для электроснабжения столовой и сильноточных потребителей (вентиляторы, кондиционеры и т.д.) соответственно. 7.5. Проведенный анализ показал, что с точки зрения возможности утечки информации из категорированных помещений ХХХХХ сеть гарантированного электропитания следует рассматривать как имеющую выход за пределы контролируемой зоны объекта. 8. Результаты измерений и расчетов 8.1. ОС от накопителя на жестком диске и от накопителя на лазерном диске (если есть пишущий СД и он используется для записи закрытой информации!!!) не выявлен в цепях питания и по эфиру до уровня собственных шумов тракта измерения при полосе пропускания до 1000 Гц. ОС от накопителя на гибком магнитном диске (дискета 3,5) по уровню значительно уступает по величине ОС от видеосистемы, который является определяющим для значений R2, r1 для всего комплекса технических средств. ОС от клавиатуры выявлен со «следовыми» уровнями на частотах 0,1...8,5 МГц (диапазон может сильно варьироваться!!!).

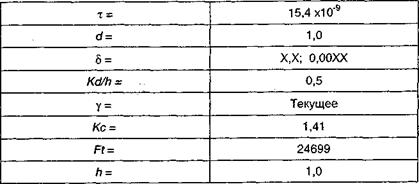

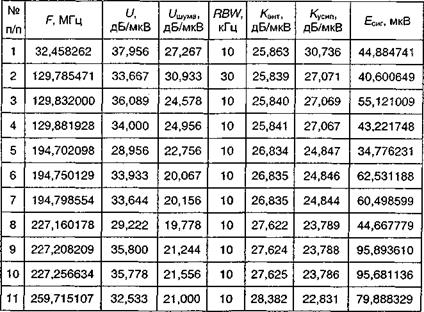

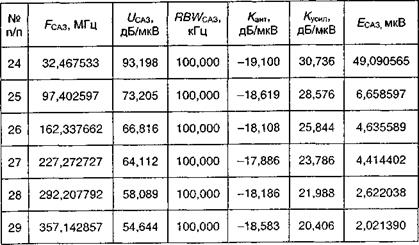

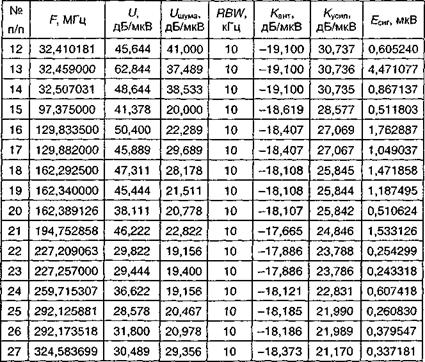

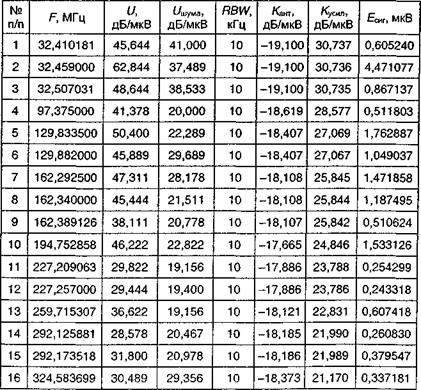

8.2. ОС лазерного принтера на частотах, кратных тактовой частоте сигнала в лазерном диоде, не выявлен на уровне шумов тракта измерения при полосе пропускания до 300 Гц (не более XX мкВ/м). 8.3. ОС монитора по магнитной компоненте поля по величине значительно меньше аналогичного ОС по электрической компоненте, в связи с чем данные по этим замерам не приводятся. В табл. 2.3 частоты гармоник ОС (F) сгруппированы по частотным полосам суммирования шириной по ΣЕс = 1/ 8.4. Оценка эффективности САЗ (при ее наличии!) для цепей электропитания и в эфире (монитор) производилась путем измерения спектральной плотности электромагнитного шума в диапазоне существования ПЭМИН в частотных полосах = 50 МГц с последующим расчетом значения соотношения сигнал/шум в этих полосах (Д). При условии, что рассчитанные значения не превышают Х,Х для условий 2-й и 3-й категорий и 0.00XXX для условий 1-й категории, САЗ является эффективной (для видеоподсистемы). Для других устройств указать необходимое значение дельты!!!. В последней колонке табл. 3 приведены расчетные данные соотношений сигнал/шум по полосам суммирования ОС при работе САЗ. Данные инструментального контроля эффективности САЗ в сети электропитания приведены в табл. 4.

8.5. Паразитной генерации в узлах исследованных устройств не выявлено. 8.6. Измерительные антенны размещались в соответствии с методическими указаниями. При измерении ОС от монитора антенна размещалась в точке наибольшего уровня ОС - позади системного блока с монитором. Поляризация поля - вертикальная, с девиациями ± 20° (указывать для каждого ОВТ, иначе общую фразу, а уточнять перед таблицей). 8.7. Результаты замеров и расчетов АРМ. Данные измерений и расчетов минимально необходимого радиуса зоны R2 приведены в табл. 2, оценки эффективности САЗ в табл. 3,4. 8.7.1. Результаты СИ АРМ-хх (монитор в эфире, расчет R2). Размещение объекта СИ и измерительной антенны приведено на рис. 1.

Рис. 1. Размещение антенны при СИ АРМ-1

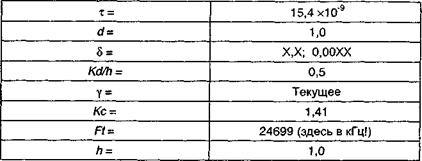

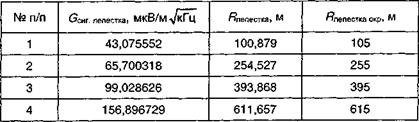

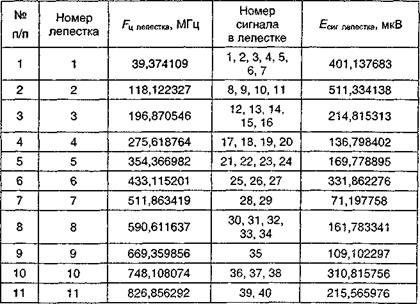

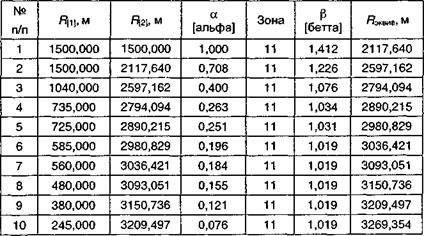

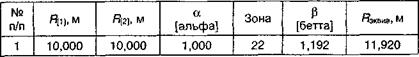

ВНИМАНИЕ!!!! Если ОС не обнаружен, то указать это и сформулировать, что в приведенной таблице не сигналы, а псевдосигналы, величина которых принята равной уровню шумов. И что расчет оценочный (по верхней границе) «по шумам». Например так. В связи с тем, что ОС от видеоподсистемы (здесь указать, от какого именно устройства, блока и т.д.) не выявлен на уровне шумов в измерительном тракте, выполнен оценочный расчет «по шумам», при котором за величины частотных составляющих ОС приняты пиковые значения шумов на соответствующих частотах (с учетом параметров АФУ). Таблицы 2. Таблица 2.1 Параметры опасного сигнала

Таблица 2.2

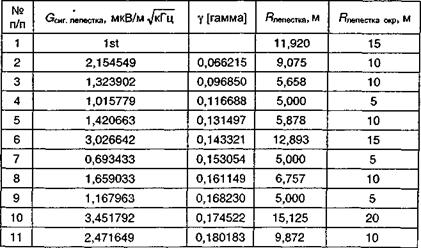

Таблица 2.3

Таблица 2.4 Первый уровень

Таблица 2.5

Таблица 2.6 Второй уровень

Таблица 2.7 Третий уровень

Таблица 2.8 Конечные результаты

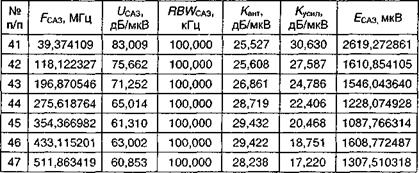

8.7.2. Результаты СИ АРМ-хх (оценка эффективности САЗ).

Рис. 2. Размещение измерительной антенны и антенны генератора САЗ Таблицы 3. Таблица 3.1 Параметры опасного сигнала

Таблица 3.2

Таблица 3.3

Таблица 3.4

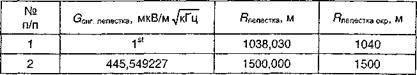

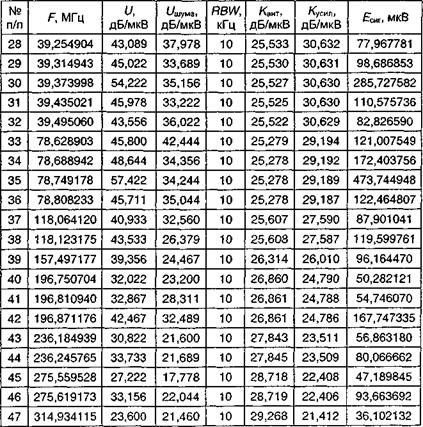

САЗ в эфире неэффективна для объектов 1-й категории (Δ> δ= 0.00XXX) и эффективна для 2-й и 3-й категорий (Δ < δ = Х,Х). Примечание. Здесь и далее заливкой выделена полоса суммирования, в которой получено наибольшее значение Δ. 8.7.3. Результаты СИ в цепях электропитания. ОС измерялся токовым трансформатором в 1,5 м от АРМ-2 (у сетевой вилки). Размещение токоизме-рительного трансформатора на кабеле питания монитора приведено на рис. 3.

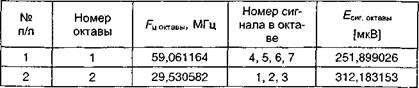

Рис. 3. Размещение токового трансформатора при СИ в линии электропитания АРМ-1 Таблицы 4. Таблица 4.1

Таблица 4.2

Таблица 4.3

САЗ в цепи электропитания неэффективна для объектов 1-й категории (Δ> δ = 0,00ХХХ) и эффективна для 2-й и 3-й категорий (Δ< δ = Х,Х). В таблицах результатов расчетов программой «Сигурд-Дельта» приняты следующие обозначения.

При расчете значений R2.

» Рис. 4. Размещение антенны при выполнении СИ АРМ-2 Таблицы 5. Таблица 5.1 Параметры опасного сигнала

Таблица 5.2

Таблица 5.3

Таблица 5.4 Первый уровень

Таблица 5.5

Таблица 5.6 Второй уровень

Таблица 5.7 Третий уровень

Расчет R2 впервом лепестке (1 st) Таблица 5.8

Таблица 5.9 Первый уровень

Таблица 5.10

Таблица 5.11 Первый уровень

Таблица 5.12

Таблица 5.13 Первый уровень

Таблица 5.14

Таблица 5.15 Конечные результаты

9.7.5. Результаты СИ АРМ-2 (оценка эффективности САЗ в эфире). Таблицы 6 Таблица 6.1 Параметры опасного сигнала

Таблица 6.2

Таблица 6.3

Таблица 6.4

я

САЗ в эфире эффективна для объектов 1 -й категории (Δ> δ = 0.00XXX), 2-й и 3-й категории (Δ> δ = Х,Х). 8.7.6. Результаты СИ в цепях электропитания. ОС измерялся токовым трансформатором в 0,4 м от АРМ-2 (на сетевом кабеле монитора).

Рис. 4. Размещение токового трансформатора при СИ в электропитании

Если ОС не выявлен и расчет «по шумам», то писать так (если по нормированным шумам): Учитывая отсутствие опасного сигнала до уровня собственных шумов измерительного тракта, оценочный расчет соотношения сигнал/шум (по отношению к нормированным шумам) дает результаты, приведенные в табл. 4 (предусмотренный методикой учет шумов на частотах ОС в этом случае не производится). Если сигнала нет, а САЗ есть, то так: Учитывая отсутствие опасного сигнала до уровня собственных шумов измерительного тракта, оценочный расчет соотношения сигнал/шум (по отношению к шумам САЗ) дает результаты, приведенные в табл. 4 (предусмотренный методикой учет шумов на частотах ОС в этом случае не производится).

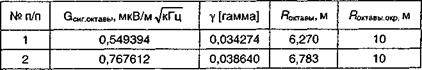

Таблицы 7. Таблицы 7.1

Таблицы 7.2

САЗ в цепи электропитания эффективна для объектов 1-й категории (Δ> δ = 0.00XXX), 2-й и 3-й категории (Δ> δ = Х,Х). 8.7.7. Результаты измерения реального затухания ОС (метод реальных зон).

Рис. 5. Размещение излучающей антенны при СИ методом реальных зон Таблица 8

В диапазоне существования ОС реальное затухание превышает стандартное не менее, чем в___раз. Таким образом, при расчете значений зоны R2 возможно уменьшение значений ОС в___раз. Выводы 9.1. На основании вышеприведенных результатов исследований, АРМы допускается эксплуатировать на объектах информатизации соответствующих категорий, при наличии требуемого минимального радиуса контролируемой зоны R2, радиусов r1 и r1' не меньших, чем приведенные в табл. XX.

Таблица 9

9.2. При штатно работающей системе активного зашумления (САЗ) требования к размерам зоны R2 и расстояниям г1 и r1' не предъявляются.

9.3. Системы электропитания и заземления защищены САЗ (генератор ГШ-1000М зав. № 966). При условии штатной работы САЗ системы электропитания и заземления объекта являются защищенными по условиям 2-й и 3-й категорий. ВНИМАНИЕ! Если в линиях электропитания ОС не выявлен и «расчет по шумам» показал дельту меньше нормы, то написать вместо п. 9.3: 9.4. Системы электропитания и заземления не требуют дополнительных мер защиты, кроме предусмотренных нормативными документами. Начальник лаборатории специальных исследований ООО «ЦБИ «МАСКОМ» X. X. Ххххххххххх Контроль выполнили: Технический специалист лаборатории специальных исследований ООО «ЦБИ «МАСКОМ» X. X. Хххххх

Инженер лаборатории специальных исследований ООО «ЦБИ «МАСКОМ» X. X. Ххххххх Расчеты и оформление Протокола: Технический специалист лаборатории специальных исследований ООО «ЦБИ «МАСКОМ» X. X. Хххххххх Дата проведения контроля: с XX по XX хххххх 200х года

Список литературы 1. Абалмазов Э.И. Направленные микрофоны. Мифы и реальность // Системы безопасности связи и телекоммуникаций. - 1 996. - № 4. - С. 98 - 1 01. 2. Абалмазов Э.И. Новые технологии защиты телефонных переговоров // Специальная техника. - 1998. - № 1. - С. 4 - 8. 3. Акустика. Справочник: Под общ. ред. М.А. Сапожкова. - М.: Радио и связь, 1989.-336 с. 4. Алексеенко В.Н., Петраков А.В., Лагутин B.C. Техническая защита информации // Вестник связи. - 1994. - № 12. - С. 27 - 34; - 1995. - № 2 С. 26 - 29; - № 3. - С. 29 - 30; - № 5. - С. 23 - 28. 5. Андрианов В.И., Бородин В.А., Соколов А.В. «Шпионские штучки» и устройства для защиты объектов и информации: Справочное пособие - С-Пб: Лань, 1996.-272 с. 6. Анисимов Ю. «Ольха» - новое решение для систем цифровой записи и компьютерной телефонии // Системы безопасности связи и телекоммуникаций. - 1999. - № 24. - С. 94 - 95. 7. Аттестат соответствия прилагается // Защита информации. «Конфидент». - 1999. - Май-июнь. - С. 79 - 83. 8. Балахничев И.М., Дрик А.В., Крупа А.И. Борьба с телефонным пиратством. - Минск: ОМО «Наш город», 1998. - 127 с. 9. Барсуков B.C. Безопасность: технологии, средства, услуги - М ■ КУДИЦ-ОБРАЗ, 2001. - 496 с. 10. Барсуков B.C., Марущенко В.В., Шичин В.А. Интегральная безопасность. - М.: РАО «Газпром», 1990. - 170 с. 11. Безопасность нашего дела. Каталог специальной техники «Бизнес и безопасность в России». - 1996. - № 4, 5. - С. 18 - 32. 12. Бенин М.С., Подунов А.С. Звукотехника. - М.: ДОСААФ СССР, 1976.-159 с. 13. Бриндли К. Измерительные преобразователи. - М.: Энергоатомиздат, 1991.-144 с. 14. Брусницын Н.Л. Открытость и шпионаж. - М.: Воениздат, 1991. - 56 с. 15. Вакин С.А., Шустов Л.Н. Основы радиопротиводействия и радиотехнической разведки. - М.: Советское радио, 1968. - 448 с. 16. Вартанесян В.А. Радиоэлектронная разведка. - М.: Воениздат, 1991 -254 с. 17. Василевский И.В., Белорусов Д.И. Методы и способы защиты телефонных линий // Специальная техника. - 1 999. - № 5. - С. 1 1 - 14. 18. Василевский И.В., Белорусов Д.И. Модульная архитектура компьютерной защиты речевой информации // Специальная техника. - 1999. - № 4. -С. 24-28.

19. Вернигоров Н.С. Критическое замечание на «реальный взгляд» эксперта // Защита информации. «Конфидент». - 1999. - № 2. - С. 53 - 54. 20. Вернигоров Н.С. Нелинейный локатор - эффективное средство обеспечения безопасности в области утечки информации. // Защита информации. «Конфидент». -1996. -№ 1. -С. 67 -70. 21. Вернигоров Н.С. Особенности устройств съема информации и методы их блокировки // Защита информации. «Мир безопасности». - 1998. -С. 131-142. 22. Вернигоров Н.С. Положите трубку, Вас подслушивают // Защита информации. «Мир безопасности».-1998.-С. 109-119. 23. Волобуев СВ. Оценка акустической защищенности без применения инструментальных-средств. // Системы безопасности связи и телекоммуникаций. - 1999. -№ 25. -С. 38 -45. 24. Волгин М.Л. Паразитные связи и наводки. М.: Советское радио, 1965.-232 с. 25. Bye M.A. Информация - ваш самый дорогой товар. // БДИ. С-Пб. -1995.-№1.-С. 21 -23. 26. Гавриш В.Ф. Практическое пособие по защите коммерческой тайны. - Симферополь: Таврида, 1994. - 112 с. 27. Герасименко В.А. Защита информации в автоматизированных системах обработки данных. В 2 кн. - М.: Энергоатомиздат, 1994. 28. Герасименко В.А., Малюк А.А. Основы защиты информации. - М.: МИФИ, 1998.-538 с. 29. Горохов П.К. Толковый словарь по радиоэлектронике. - М.: Русский язык, 1993. - 253 с. 30. ГОСТ РВ 50170-92. Противодействие ИТР. Термины и определения. М.: Госстандарт России. 31. ГОСТ 28147-89. Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования. М.: Госстандарт СССР. 32. ГОСТ Р 50992-96. Защита информации. Термины и определения. М.: Госстандарт России. 33. ГОСТ Р 50840-95. Методы оценки качества, разборчивости, узнаваемости. Госстандарт России. 34. Девойно С. Безопасность телефонных переговоров - проблема, имеющая решение // Защита информации. «Мир безопасности». - 1998. -С. 42 - 49. 35. Ефимов А.И., Вихорев СВ. Обеспечение информационной безопасности // Системы безопасности связи и телекоммуникаций. -1996.-№3.-С. 82-83. 36. Заборов В.И., Лалаев Э.М., Никольский В.К. Звукоизоляция в жилых и общественных зданиях. - М.: Стройиздат, 1979. - 154 с. 37. Захаров А.А., Котов СД. Система защиты информации «Порог-2М» //Защита информации. «Конфидент». - 1998. - № 3, - С. 85 - 86. 38. Закон РФ «О государственной тайне» от 21 июля 1998 № 5486-1. Индукционный съем информации с телефонной линии -можно ли с ним бороться // Мы и безопасность. - 1996. - № 2. -С. 10-11. 39. Закон РФ «Об информации, информатизации и защите информации» № 24-ФЗ. -20.02 // Консультант+. - 1995. 40. Калинин СВ. Исследование систем виброакустического за-шумления // Защита информации. «Конфидент». - 1998. - № 4. -С. 51-58. 41. Калинин СВ. О некоторых новых тенденциях в развитии систем виброакустического зашумления // Защита информации. «Конфидент» -1999. №4-5,- С. 74-79. 42. Каталог специальных технических средств для проведения поисковых мероприятий и защите от несанкционированного съема информации. - М.: «Юнитех», в/о Внештехника, 2000. -25 с. 43. Каталог Центра безопасности информации «МАСКОМ». - М.: -2003. - 52 с. 44. Кисельков А.П. Кочетков Е.И. Вас прослушивают // Защита информации. «Конфидент». - 1999. - № 3. 45. Козюренко Ю.И. Звукозапись с микрофона. - М.: Радио и связь, -1998.-111с. 46. Кравчук П.Н. Генерация и методы снижения шума и звуковой вибрации. - М.: Изд-во МГУ, 1991.-183 с. 47. Крысин А.В. Безопасность предпринимательской деятельности. -М.: Финансы и статистика, 1996. - 379 с. 48. Лунегов А.И., Рыжов А.Л. Технические средства и способы добывания и защиты информации. - М.: ВНИИ «Стандарт», 1993. - 95 с. 49. Лысов А.В. Лазерные микрофоны - универсальные средства разведки или очередное поветрие моды. - Защита информации. «Конфидент» - 1997. -№ 1. С. 61 -62. 50. Лысов А.В., Остапенко А.Н. Телефоны и безопасность (Проблемы защиты информации в телефонных сетях). - С-Пб.: Лаборатория ППШ, 1995. -105с. 51. Маркоменко В.И. Защита информации в информационно-телекоммуникационных системах органов государственной власти // Системы безопасности связи и телекоммуникаций. - 1997. - № 1. - С. 72 - 76. 52. Мироничев С. Коммерческая разведка и контрразведка или промышленный шпионаж в России и методы и борьбы с ним. - М.: Дружок, 1995.-223 с. 53. Направленные микрофоны // Мы и безопасность. - 1996. - № 3. -С. 12-13. 54. Новый прибор контроля и защиты телефонной линии. Системы безопасности связи и телекоммуникаций. - 1998. -№ 21. -С. 18 - 19. 55. От стихии рекламы - к цивилизованному рынку / СЕ. Стален-ков, И.В. Василевский, A.M. Рембовский, В.В. Филипповский // Защита информации. «Конфидент». - 1998. - № 3. 56. Отт. Г. Методы подавления шумов и помех в электронных системах. - М.: «Мир», 1979. - 320 с. 57. Палий А.М. Радиоэлектронная борьба. - М.: Воениздат, 1 989. - 350 с. 58. Петраков А.В., Лагутин B.C. Утечка и защита информации в телефонных каналах. - М.: Энергоатомиздат, 1997. - 298 с. 59. Петров Н.Н. «Скорпион» - новое отечественное изделие радиомониторинга // Специальная техника. - 1998. - № 2. 60. Покровский Н.Б. Расчет и измерение разборчивости речи. - М.: Связьиздат, 1962. 61. Поляков А.В. Промышленный шпионаж и как с ним бороться. Мы и безопасность. - 1996. - № 2. - С. 22 - 24. 62. Попугаев Ю. Телефонные переговоры, средства защиты. Защита информации. -М.: Мир безопасности.- 1998.-С. 23-31. 63. Прозрачные переговорные кабины. История, настоящее, перспективы / Ю.П. Сафонов, А.Л. Белобородое, И.В. Савченко, В.П.Орлов //Защита информации. Конфидент.-1997. -№ 3.-С. 57-61. 64. Проспекты фирм «Нелк», «Маском», «Энсанос», ИКМЦ, «Защита информации», «Мир безопасности», «Иркос», АОХК «Электрозавод» (Лаборатория № 11), «НОВО», «Сюртель» на выставках - Безопасность 1996-2003. 65. Пятачков А.Г. О результатах исследования сетей электропитания технических средств, используемых для обработки конфиденциальной информации. Вопросы защиты информации. -1996. - № 1. - С. 26 - 30. 66. Пятачков А.Г. Рекомендации по защите информации от утечки по техническим каналам на объектах информатизации // Защита информации. «Конфидент». - 1999. - № 4 - 5. - С. 80 - 85. 67. Расторгуев СП. Абсолютная система защиты // Системы безопасности. - 1996. - Июнь- июль. - С. 56 - 58. 68. Рекомендации по акустическому благоустройству шумных помещений ИВЦ и МСС. Научно-исследовательский институт Госстроя СССР.-Киев, 1974.-45 с. 69. Рембовский А.М. Комплексы радиоконтроля и выявления каналов утечки информации от ЗАО «Иркос» - состояние и перспектива. Системы безопасности связи и телекоммуникаций. - 1998. - № 23. - С. 54 - 57. 70. Руденко В.М., Халяпин Д.Б., Магнушевский В.Р. Малошумящие входные цепи СВЧ приемных устройств. - М.: Связь, 1971. - 279 с. 71. Руководство по расчету и проектированию звукоизоляции ограждающих конструкций зданий. -М.: Стройиздат, 1983. 72. Сидоров И.Н., Дмитров А.А. Микрофоны и телефоны. - М.: Радио и связь, 1993.-152 с. 73. Системы «Спрут» и «Ольха». - Системы безопасности связи и телекоммуникаций. - 1998. -№ 19. -С. 76 - 77. 74. Скребнев В.И. Подповерхностная локация: новые возможности // Специальная техника. - 1998. - № 1. - С. 9 - 11. 75. Снижение шума в зданиях и жилых районах. Под ред. Г.А.Осипова, Е.Я. Юдина). - М.: Стройиздат, 1987. -548 с. 76. Специальная техника: Каталог. -М.: ЗАО «SET-1», 1998. -90 с. 77. Специальная техника: Каталог. - М.: НПО «Защита информации», 1996.-56 с. 78. Специальная техника: Каталог. - М.: Прогресстех, 1996. - 79 с. 79. Специальные технические средства: Каталог. - М.: Гротек, 1998. - 33 с. 80. Специальные технические средства: Каталог. - М.: Маском, 2002. 81. Специальные технические средства: Каталог. - М.: NOVO, 2003. -15 с. 82. Специальные технические средства: Каталог. - М.: Элвира, 1998. -43 с. 83. Средства защиты информации от утечки по техническим каналам. Каталог продукции. Санкт-Петербург: 2000. -37 с. 84. Сталенков С.Е., Шулика Е.В. НЕЛК - новая идеология комплексной безопасности. Способы и аппаратура защиты телефонных линий // Защита информации. «Конфидент». - 1998. - Сентябрь-октябрь; - 1999. -Январь-февраль. 85. Сударев И.В. Криптографическая защита телефонных сообщений. М.: «Специальная техника», - 1998. - № 2. - С. 47 - 54. 86. Съем информации по виброакустическому каналу (экспертная группа компании «Гротек») // Системы безопасности связи и телекоммуникаций. - 1995. - № 5. - С. 12 - 15. 87. Терминология в области защиты информации: Справочник. -М.: ВНИИ «Стандарт», 1993.-110 с. 88. Технические изделия: Каталог ОАО «Ново». 1987. 89. Технические средства защиты информации: Каталог. - М.: ЗАО «Анна». Техника специального назначения: Каталог-2000. Фирма «Сюр-тель», 2000.-23 с. 90. Технические системы защиты информации: Каталог. - М.: АОЗТ «Нелк», 1997. -198 с; 2000.-69 с. 91. Технические средства видовой разведки. Под ред. А.А. Хорева. -М.:РВСН, 1997.-327 с. 92. Технические средства разведки. Под ред. В.И. Мухина. - М.: РВСН, 1992.-335 с. 93. Томас Харви Джонс. Обзор технологии нелинейной радиолокации // Системы безопасности связи и телекоммуникаций. -1996. - № 26. - С. 34 - 36. 94. Томас Харви Джонс. Обзор технологии нелинейной радиолокации. Специальная техника. - 1998. - № 4 - 5. - С. 27 - 32. 95. Топоровский П.В. Средства нелинейной радиолокации. Реальный взгляд. Системы безопасности связи и телекоммуникаций. - 1998. - № 23. - С. 94 - 97. 96. Торокин А.А. Основы инженерно-технической защиты информации. - М.: Ось-89, 1998. - 336 с. 97. Физический энциклопедический словарь. - М.: Советская энциклопедия, 1983.-928 с. 98. Фролов Г.П. Тайны тайнописи. - М.: АО «Безопасность», 1992. 99. Халяпин Д.Б. Акустическая защита выделенного помещения // Мир безопасности. - 1997.- № 12. - С. 41 - 44. 100. Халяпин Д.Б. Акустоэлектрические, акустопреобразовательные каналы утечки информации и возможные способы их подавления // Мир безопасности.-№ 5, - С. 47 - 53. 101. Халяпин Д.Б. Вас подслушивают? Защищайтесь! - М.: Мир безопасности, 2001. - 308 с, 102. Халяпин Д.Б. Визуально-оптический канал утечки информации // Мир безопасности. - 1998.- № 7. - С. 48 - 50. 103. Халяпин Д.Б. Как устроены «клопы» // Частный сыск. Охрана. Безопасность. -1995.-№11. 104. Халяпин Д.Б. Коаксиальные и полосковые фильтры сверхвысоких частот. - М.: Связь, 1969. - 64 с. 105. Халяпин Д.Б. Комплексная защита информации. Сборник статей. Отделение погранологии Международной Академии информатизации. Вы-п. 5. Ч. 1.-М.: Отд-ние погранологии МАИ, 1998.-С. 109-113. 106. Халяпин Д.Б. Предают обычно свои // Мир безопасности». - 1997. № 8.- С. 29 - 30. 107. Халяпин Д.Б. Стены и уши. Защита информации - М.: Мир безопасности. -1998. С. 76 - 81. 108. Халяпин Д.Б. Физические основы возникновения вибрационного (структурного) канала утечки информации и возможности его подавления // Мир безопасности. - 1999. - № 2. - С. 42 - 48. 109. Халяпин Д.Б. Чем заткнуть «длинное ухо». // Мир безопасности. -1998.-№3.-С. 46-49. 110. Халяпин Д.Б. Что необходимо защищать, когда защищаешь информацию // Мир безопасности. - 1 998. - № 1. - С. 46 - 49. 111. Халяпин Д.Б., Тарасов И.Л. Выделенное помещение с обеспечением визуального контроля. Международная конференция по информатизации правоохранительных органов. Тезисы докладов. 4 2.- М.: Академия МВД РФ, 1998. - С. 167 - 168. 112. Халяпин Д.Б., Терентьев Е.Б. Возможные источники и каналы утечки информации из телефонных линий связи. Международная конференция по информатизации правоохранительных органов. Тезисы докладов. Ч. 2. - М.: Академия МВД РФ, 1998. - С. 165 - 167. 113. Халяпин Д.Б., Шерстнева Ю.Л. Защита информации, обрабатываемой ПЭВМ и ЛВС, от утечки по сети электропитания // Системы безопасности связи и телекоммуникаций. - 1999. - № 28.- С, 70 - 71. 114. Халяпин Д.Б., Шерстнева Ю.А. Определение предельной величины опасного сигнала, наводимого ПЭВМ и ЛВС в сеть электропитания. // Системы безопасности связи и телекоммуникаций. -1999. - № 2. - С. 30 - 32. 115. Халяпин Д.Б., Ярочкин В.И. Основы защиты информации: Учебное пособие. - М.: ИПКИР, 1994. -123 с. 116. Халяпин Д.Б., Ярочкин В.И. Основы защиты Промышленной и коммерческой информации: Термины и определения. - М.: ИПКИР, 1994.-128 с. 117. Хорев А.А. Защита информации от утечки по техническим каналам. Ч. I. Технические каналы утечки информации: Учебное пособие. - М.: Гостехкомиссия России, 1998. - 320 с. 118. Хорев А.А. Способы и средства защиты информации. - М.: МО РФ, 1998.-316 с. 119. Хорев А.А. Технические средства и способы промышленного шпионажа. - М.: ЗАО «Дальснаб», 1997. - 230 с. 120. Хоффман Л.Д. Современные методы защиты информации. - М.: Советское радио, 1980. 121. Центр речевых технологий. Интерактивная программа обработки речевых сигналов. - Каталог, 1999. - 15 с. 122. Щербаков Г.Н. Применение нелинейной радиолокации для дистанционного обнаружения малоразмерных объектов // Специальная техника. - 1999. - № 6. - С. 34 - 39. 123. Энциклопедия промышленного шпионажа / Ю.Ф. Которин, Е.В. Ку-ренков, А.В. Лысов, А.Н. Остапенко. - С-Пб.: Полигон, 1999. - 512 с. 124. Ярочкин В.И. Технические каналы утечки информации. - М.: ИПКИР, 1994.-106 с. 125. Ярочкин В.И. Система безопасности фирмы. - М.: Ось-89, 2003. -352 с.

Оглавление Предисловие.............................................................................................3

|

|||||||||

|

Последнее изменение этой страницы: 2017-02-05; просмотров: 328; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 18.224.214.215 (0.186 с.) |

= 49,398 МГц, так как длительность видеоимпульса

= 49,398 МГц, так как длительность видеоимпульса