Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Системи широкосмугового доступуСтр 1 из 11Следующая ⇒

АНОТАЦІЯ Метою даного дипломного проекту є розробка варіантів побудови та опис мережі широкосмугового радіо доступу основаної на базі технології WiMAX. Потреба в наявності такої мережі постійно зростає томущо зростає необхідність у високоякісному та швидкому зв’язку, та інтеграціі додаткових послуг абонентам. Були розглянуті різні системи широкосмугового доступу(дротові та бездротові) та дан короткий опис кожної з них. Також детально було розглянуто технологію WiMAX, а саме: історія розвитку, особливості, переваги та особливості радіоінтерфейсу. Основною частиною роботи була побудова мережі, основаної на технології WiMAX. Умовно мережа була розподілена на 4 частини. У якісті опорної мережі була прийнята мережа основана на технології IP/MPLS, томущо ця технологія є найсучаснішою і ії інтеграція дозволяє працювати з усіма типами мереж, які існують на данний момент. Після технології опорної мережі був проведений вибір обладнання, та була побудована кінцева схема на основі цього обладнання. Обсяг пояснювальної записки складає 76 аркушів, кількість ілюстрацій: 37, кількість таблиць: 7.

ANNOTATION The purpose of this diploma project is development of variants of construction and description of network of широкосмугового radio of access of WIMAX founded on the base of technology. A necessity in a presence such network constantly grows томущо grows necessity for high-quality and rapid connection, and інтеграціі of additional services to the subscribers. The different systems of широкосмугового access(wire and wireless) were considered and дан thumb-nail sketch each of them. Also technology of WіMAX was considered in detail, namely: history of development, feature, advantage and feature of radiointerface. Basic part of work was a construction of network, WіMAX based on technology. De bene esse a network was up-diffused on 4 parts. In якісті of supporting network a network was accepted based on technology of IP/MPLS, томущо this technology is most modern and ії integration allows to work with all of types of networks which exist on a данний moment. After technology of supporting network the choice of equipment was conducted, and an eventual chart was built on the basis of this equipment. The volume of explanatory message makes 76 folias, amount of illustrations: 37, amount of tables: 7.

ЗМІСТ

ВСТУП……...................................................................................................стор. 9 1. СИСТЕМИ ШИРОКОСМУГОВОГО ДОСТУПУ.....................................стор. 11 1.1 Поняття широкосмугового доступу..........................................................стор.11 1.2. Дротяні системи широкосмугового доступу...........................................стор. 12 1.2.1 Загальний опис технології ADSL...........................................................стор. 12

1.2.2 Загальний опис технології Ethernet…………………………………....стор. 17 1.3 Бездротові системи широкосмугового доступу………………………...стор. 18 1.3.1 Загальне оисание технології Wi-Fi.........................................................стор. 22 1.3.2 Загальний опис технології Bluetooth......................................................стор. 24 1.3.3 Загальний опис технології WIMAX.......................................................стор. 25 2. ТЕХНОЛОГІЯ WIMAX................................................................................стор. 27 2.1 Історія розвитку WIMAX...........................................................................стор. 27 2.2 Особливості (БШД) на основі стандарту IEEE 802.16-2004...................стор. 28 2.3 Режими роботи мереж на основі технології WIMAX..............................стор. 30 2.4 Особливості радіоінтерфейсу WIMAX.....................................................стор. 34 2.4.1 Основні особливості стандарту IEEE 802.16.2004................................стор. 34 2.4.2 MAC-уровень протоколу IEEE 802.16-2004..........................................стор. 37 2.4.2.1 Підрівень конвергенції..........................................................................стор. 38 2.4.2.2 Загальний MAC-уровень.......................................................................стор. 40 2.4.2.3 Структура MAC-фрейма.......................................................................стор. 41 2.4.2.4 Підрівень безпеки..................................................................................стор. 45 2.4.3 Підтримка рівня PHY і структура кадру................................................стор. 45 2.4.4 Динамічний вибір режиму роботи..........................................................стор. 48 2.4.5 BPSK, QPSK, 16QAM і 64QAM модуляції............................................стор. 50 2.4.6 OFDM-модуляция.....................................................................................стор. 52 2.4.7 Кодування..................................................................................................стор. 54 2.5 Переваги WIMAX........................................................................................стор. 56 3. СТРУКТУРА МЕРЕЖІ НА БАЗІ ТЕХНОЛОГІЇ WIMAX.........................стор. 57 3.1 Структура мережі........................................................................................стор. 57 3.2 Побудова опорної мережі...........................................................................стор. 59 3.3 Вибір устаткування бездротового доступу...............................................стор. 66 3.4 Структура мережі ШПД на базі вибраного устаткування.…………......стор. 70 ВИСНОВОК……………………………………………………..………..стор. 75 ПЕРЕЛІК ПОСИЛАНЬ…………………………………………………...стор. 76 ВСТУП Спочатку був кабель. Ні, не так. На початку, звичайно ж, було слово, а потім справа, в результаті чого з'явилися комп'ютери та інша електроніка - від суперкластерів до мобільних телефонів. Потім з'явилася необхідність взаємодії між всією цією електронікою. Так виник цей самий кабель, тобто, перші дротові інтерфейси.

Як тільки персональні комп'ютери набули широкого поширення - встало завдання об'єднання їх в маленькі і великі мережі. Разом із створенням дротяних мереж практично відразу розглядалася можливість реалізації і бездротових, таких, що повторюють ідеологію доступу локальних дротяних мереж. Залишаючи за рамками цієї замітки тривале і місцями героїчне минуле дротових мереж, перейдемо до найцікавішого - ситуації нинішній і найближчим бездротовим перспективам. Оскільки при створенні бездротових мереж існує величезне число змінних і випадкових початкових даних, такі мережі принципово повинні були функціонувати в умовах апріорної невизначеності про число абонентів, завадової обстановки, умови розповсюдження радіосигналу і багатьох інших параметрів. Для такої діяльності відразу почали виділятися “вільні від ліцензування” частотні діапазони. Ряд західних компаній почали створювати бездротові комп'ютерні мережі на базі технології широкосмугового зв'язку, використовуваного у всіх арміях світу для боротьби з навмисними перешкодами супротивника. Системи безпровідного доступу - це системи радіозв'язку з множинним доступом, використовувані на ділянці між фіксованими абонентськими терміналами (телефонними апаратами) і АТС замість дротяної абонентської частини ТФОП. Термін WLL (Wireless Local Loop) дослівно означає “бездротовий (безпровідний або радіо) абонентський шлейф”. Передача сигналу забезпечується незалежно від рельєфу місцевості завдяки можливості розміщення базових станцій на пануючих висотах і/або використанню ретрансляторів. Для підключення до системи нового абонента досить забезпечити його номером і абонентським терміналом. При дефіциті ємкості системи її легко можна розширити додатковими модулями або підсистемами. Вартість системи не росте із збільшенням відстані (в межах допустимих радіусів зон обслуговування базових станцій) до абонента. В даний час до систем WLL відносять системи з фіксованим доступом (стаціонарні абоненти) і з обмеженим ступенем мобільності (швидкість пішохода). Практично всі системи володіли недостатньою частотною ефективністю і, отже, неможливістю надавати для кожного абонента високі швидкості в умовах обмеженого частотного ресурсу. Звідси виникла необхідність створення нового класу систем ─ систем широкосмугового бездротового доступу з інтеграцією послуг. Необхідно було створити дешеві термінальні пристрої масового використання, що не вимагають прямої видимості до базової станції, що і визначає актуальність даної дипломної роботи. Метою роботи є розробка варіантів побудови і опис мережі широкосмугового доступу заснованої на базі технології WіMAX.

ТЕХНОЛОГІЯ WiMAX Wi MAX (англ. Worldwide Interoperability for Microwave Access) - телекомунікаційна технологія, розроблена з метою надання універсальної бездротового зв'язку на великих відстанях для широкого спектру пристроїв (від робочих станцій і портативних комп'ютерів до мобільних телефонів). Заснована на стандарті IEEE 802.16, який також називають Wireless MAN. Назва “WiMAX” було створено WiMAX Forum - організацією, яка була заснована в червні 2001 року з метою просування і розвитку WiMAX. Форум описує WiMAX як “засновану на стандарті технологію, яка надає високошвидкісний бездротовий доступ до мережі, альтернативний виділеним лініям і DSL”.

Історія розвитку WiMAX У 2001 році: - Затверджений стандарт 802.16-2001; - Заснований Форум WiMAX. Робота над стандартом IEEE 802.16 почалася в 2001 році[5]. У грудні 2001 року була прийнята перша версія нового безпровідного стандарту широкосмугового зв'язку IEEE 802.16-2001. Робоча частота передбачалася від 10 до 66 ГГц. У 2003 році: - Затверджений стандарт 802.16а. У 2004 році: - Затверджений стандарт 802.16-2004. Остаточно стандарт 802.16d був прийнятий в липні 2004 року і отримав назву 802.16-2004. Основні події, що пройшли в 2005 році; - Узгоджена версія стандарту 802.16/HiperMAN; - Відкрита перша лабораторія WiMAX-сертификации (Cetecom, Іспанія); - Затверджений стандарт 802-16e. У 2006 році: - Сертифікація першого продукту на базі технології Fixed WiMAX; - Запуск послуг WiBro. У 2008 році: - Сертифікація першого продукту на базі технології Mobile WiMAX.

Підрівень конвергенції Підрівень конвергенції (CS) розміщується поверх рівня МАС. Цей підрівень виконує наступні функції: - сприймає дані від вищерозположенного рівня; - здійснює класифікацію цих даних; - виконує (якщо потрібно) обробку даних на основі цієї класифікації; - транспортує блоки даних рівня конвергенції відповідному сервісу МАС; - отримує блоки даних від рівня конвергенції партнерів. Для різних протоколів, які поступають на вході підрівня конвергенцій, є відповідні ним специфікації, для перетворення (інкапсулювання) до форми SDU (Service Data Unit) і передачі загальному рівню MAC CPS. У даному стандарті це АТМ, IEEE 802.3, IEEE 802.1Q, IP (рис. 2.6).

Рисунок 2.6 - Формат MAC–SDU

Всі ці функції здійснюються за допомогою точки доступу підрівня конвергенції (CS SAP). Інформація, що поступила, перетвориться в “зрозумілий” для MAC-рівня сервісні одиниці даних (SDU) і через MAC SAP-інтерфейс передається безпосередньо в MAC CPS. На цьому рівні здійснюється обробка примітивів посланих і отримуваних базовою станцією, які відповідають за формування і управлінням з'єднаннями, модифікації, а так само управлінням передачею даних. Серед цих примітивів містяться запити/відгуки послуги, підтвердження і індикації.

SDU містить всю необхідну інформацію про зовнішню мережу (тип даних, адреса відправника зовнішньої мережі, і визначає адресу одержувача усередині мережі), а так само, асоціює його з відповідним ідентифікатором сервісного потоку (service flow identifier – SFID) і ідентифікатором підключення (connection identifier – CID). Важливо, що загальний ресурс MAC CPS при обробці SDU не потребує розпізнавання інформаційного навантаження підрівня конвергенції (CS payload). Загальний MAC-рівень Відповідно до IEEE 802.16-2004, кожній SS привласнюється універсальний 48 бітова адреса MAC, яка однозначно описує виробника абонентської станції, її тип і є для кожного екземпляра унікальним. Ця адреса використовується в процесі реєстрації, щоб встановити з'єднання для SS. Він також застосовується в процесі аутентифікації, коли BS і SS ідентифікують один одного. В процесі ініціалізації SS встановлюються три типи керівників з'єднання в обидві сторони (два - обов'язкових, третій - опціонально) для кожного напряму між SS і BS. Перший тип - базове управління з'єднанням, яке забезпечує обмін критичними до часу повідомленнями. Другий тип - первинне управління - забезпечує доставку між SS і BS повідомлень, менш критичних до часу. Третій тип - вторинне управління з'єднанням - забезпечує передачу стандартних повідомлень, таких як DHCP (Dynamic Host Configuration Protocol), TFTP (Trivial File Transfer Protocol), SNMP. Останній тип повідомлень передається через IP-датаграми, і може бути пакетований і/або фрагментований. Встановлене з'єднання між SS і BS однозначно визначається за допомогою 16 бітового ідентифікатора з'єднання (CID - Connection Identifier). При ініціалізації SS повинні бути встановлені два типи з'єднання, третій тип - опціональний. CID привласнюються за допомогою повідомлень RNG-RSP і REG-RSP. 16 бітий CID дозволяє здійснити до 64К з'єднань для вхідного і вихідного каналів. Так само в CID поміщена інформація про тип сервісу. C одним і тим же CID може працювати декілька сесій високого рівня. Наприклад, декілька користувачів можуть взаємодіяти через TCP/IP з декількома різними мережевими об'єктами. Слід при цьому пам'ятати, що IP-адреса інкапсулюються в полі даних транспортних пакетів. МАС-рівень 802.16-2004 керує з'єднаннями. Це означає, що всі сервіси і потоки даних повинні прив'язуватися до певного з'єднання. Таким чином, всі запити на передачу, QoS-сервіси, а так само параметри трафіку прив'язуються до певного з'єднання. Так само, MAC-рівень резервує з'єднання для широкомовної передачі від базової до абонентських станцій, для запиту передачі від абонентської станції до базової, а так само для групових повідомлень.

Структура MAC-фрейма MAC PDU фрейм призначений для передачі повідомлень між МАС рівнем базовою і абонентських станцій, і має вигляд (структуру) представлену на рисунку 2.7.

Рисунок 2.7 - MAC-фрейм

Кожен PDU повинен починатися із заголовка фіксованої довжини. Навантаження (Payload), якщо така є в структурі кадру, має змінну довжину і повинна складатися з підзаголовків і MAC SDU. Навантаження може бути фрагментоване, і розміщуватися в різних MAC PDU. Ця особливість дозволяє MAC рівню передавати будь-які типи даних (класифіковані на рівні конвергенції), без спеціальних мір по виділенню структури передаваній інформації. Так само, фрейм може містити контрольну суму CRC.

Існує два типи заголовків, які визначаються параметром поля HT. Перший тип - загальний (Generic) - який містить в тілі кадру або інформацію MAC, що управляє, або дані CS. Другий тип - запит смуги пропускання (Bandwidth Request) - використовується для запиту отримання ресурсу, для передачі інформації. Ці два типи представлено на рисунку 2.8.

Рисунок 2.8 - Формат MAC PDU

Значення полів загального MAC-заголовка описані в таблиці 2.1.

Таблиця 2.1 - Описи полів МАС-заголовка

Таблиця 2.2 - Описи поля «тип» МАС-заголовка

Значення полів MAC-заголовка запиту смуги пропускання описані в таблиці 2.3.

Таблиця 2.3 - Описи поля «тип» МАС-заголовка

Існує п'ять типів підзаголовків МАС: - підзаголовок надання ресурсів для передачі даних (The grant management subheader). Використовується SS для запиту ресурсів у BS; - підзаголовок фрагментації (fragmentation subheader), який сповіщає про фрагментоване навантаження SDU в PDU (наприклад довгі Ethernet-пакеты); - підзаголовок пакетування (packing subheader), який сповіщає про пакетування декілька SDU в один PDU (наприклад осередки АТМ); - підзаголовок MESH; - FAST-FEEDBACK_Allocation для системи ARQ. Враховуючи, що механізм МАС-уровня орієнтований на роботу із з'єднаннями, кожен PDU однозначно визначається по ідентифікатору CID. Підрівень безпеки MAC-рівень, також містить окремий підрівень безпеки, що забезпечує встановлення достовірності, обмін ключами безпеки і шифрування даних. Навантаження у вигляді PDU передається від CPS на підрівень безпеки, і далі через PHY SAP на рівень PHY. Приватність забезпечується протоколом управління ключа секретності (PKM), запозиченого і допрацьованого з DOCSIS BPI+ протоколу. Оскільки дана частина стандарту не входить в розгляд даної роботи, наводяться лише короткі дані. PKM-протокол використовує цифровий підпис Х.509 з відкритим ключем шифрування RSA для аутентифікації SS. Для шифрування трафіку використовується DES.

OFDM-модуляция Використання OFDM модуляції дає можливість використання системи стандарту 802.16-2004 не тільки в режимі прямої видимості, але і допускається робота з відбитим сигналом [7]. Це відбувається завдяки тому, що OFDM розбиває смугу на безліч підсмуг (sub-carriers), відбувається розпаралелювання потоків даних, так що час передачі одного символу в одній підсмузі багато разів збільшується, що і дозволяє боротися з многолучевостью і розмиттям символу в каналі передачі. Режим OFDM - це метод модуляції потоку даних в одному частотному каналі (шириною 1-2 Мгц і більш) з центральною частотою fc. Ділення ж на канали - частотне. При модуляції даних за допомогою ортогональних несучих в частотному каналі виділяються N піднесучих так, що fk = fc + kDf, де до - ціле число з діапазону [-N/2, N/2] (в даному випадку до № 0). Відстань між ортогональними несучими Df = 1/Tb, де Tb - тривалість передачі даних в символі. Крім даних OFDM-символ включає захисний інтервал тривалістю Tg, так що загальна тривалість OFDM-символа Ts = Tb + Tg. Захисний інтервал є копією крайового фрагмента символу. Його тривалість Tg може складати 1/4, 1/8, 1/16 і 1/32 від Tb (рис. 2.21).

Рисунок 2.21 - OFDM символ

Кожна несуча модулюється незалежно за допомогою квадратурної амплітудної модуляції. Загальний сигнал обчислюється методом зворотного швидкого перетворення Фурье. Символьна структура OFDM спектру представлена на рисунку 2.22.

Рисунок 2.22 - OFDM символьна структура

Захисний інтервал при OFDM-модуляции - могутній засіб боротьби з міжсимвольними перешкодами (міжсимвольній інтерференції, МСИ), що виникають унаслідок неминучих в міських умовах переотражений і багатопроменевого розповсюдження сигналу. МСИ приводить до того, що в приймачі на сигнал, що прямо розповсюджується, накладається переотраженный сигнал, що містить попередній символ. При модуляції OFDM переотраженный сигнал потрапляє в захисний інтервал і шкоди не заподіює. Проте цей механізм не запобігає внутрішньосимвольній інтерференції - накладенню сигналів з одним і тим же символом, що прийшли з фазовою затримкою. В результаті інформація може повністю спотворитися або (наприклад, при фазовому зрушенні на 180°) просто зникнути.

Кодування Що поступає з МАС рівня послідовність, повинна пройти рандомізацію і піддаватися кодуванню з прямим виправленням помилок - FEC. Ідея FEC - додавання надмірності в передаване повідомлення слідуючи певному алгоритму, що б на стороні прийому, була можливість виявити і виправити помилку. Вхідний потік даних скремблюється - піддається рандомізації, т.е множенню на псевдовипадкову послідовність (ПСП), що отримується в 15-розрядному сдвиговом регістрі (задаючий поліном ПСП – з(x)= x15+ x14+ 1, початкове значення - 4А8016) Як перешкодостійке кодування використовується код Рида-Соломона як зовнішній, і згортальний код, як внутрішній. Причому, код Ріда-Соломона є систематичним кодом що згенерував з поля Галоїса 256 з блоком змінної довжини K від 6 до 255 байтів. Можливість корекції помилки T змінюється від 0 до 16 помилкових байтів. Кожен блок Ріда-Соломона, піддається обробці двійкової згортальної коди. Код Рида-Соломона направлений на виправлення підряд помилок, що йдуть, а згортальний код на одиничні бітові помилки. При ініціалізації абонентської станції швидкість коди Ріда-Соломона і згортальної коди рівна 1/2. Таблиця 2.4 ілюструє можливі варіації використання коди і модуляції, які використовуються в стандарті.

Таблиця 2.4 - Схеми обов'язкового кодування і модуляції

У схемі модуляції BPSK, код Ріда-Соломона не повинен бути використаний. Після кодування слідує процедура перемежения - перемішування бітів в межах блоку кодованих даних, відповідного OFDM-символу. Ця операція проводиться в дві стадії. Мета першої - зробити так, щоб суміжні біти виявилися рознесеними по тих, що несуміжним несуть. На другій стадії суміжні біти виявляються рознесеними в різні половини послідовності. Все це робиться для того, щоб при групових помилках в символі ушкоджувалися несуміжні біти, які легко відновити при декодуванні. Так само, опционально стандарт передбачає опциональное застосування блокових турбо-код (заснованих на кодах Хеммінга і контролі парності) і згортальних турбо-код. Переваги WIMAX Основними перевагами WIMAX є [8]: - Використання OFDM модуляції - це ортогональне мультиплексування декількох "потоків" з тим, що розноситься по частоті в один широкосмуговий сигнал. Це впливає перш за все на те, що сигнал стає стійким до дії практично будь-яких видів перешкод, опадів. Істотний виграш від застосування OFDM модуляції полягає в тому, що при віддзеркаленні, переотражении сигналу від перешкод стає можливим його прийом, причому рівень сигналу до і після віддзеркалення практично не змінюється. Зазвичай при віддзеркаленні широкосмугового сигналу від якоїсь поверхні походить зрушення фаз краєвих ділянок частот, що приводить до ослаблення, загасання, не можливості прийняти сигнал в цілому. OFDM модуляція дозволяє це запобігти. OFDM модуляція дозволяє працювати в умовах не прямої видимості. - Також перевагою WIMAX над іншими технологіями слід рахувати той факт що при організації зв'язку не потрібно організовувати L2TP сесії. WiMAX фактично будуватися на мережі типу Ethernet; - Перевагою WiMAX є мережева архітектура. Вона має на увазі взаємодію зі всіма типами існуючих мереж; - Можливість використання різних частотних діапазонів; - Використання адаптивної модуляції яка дозволяє варіювати швидкістю передачі залежно від умов прийому; - Коректування сигналів з прямим виправленням помилок гарантує надійність 99,999%; - Гнучка динамічна настройка якості обслуговування (QOS), завдання пріоритетів різним видам трафіку і одночасна підтримка інтерфейсів IP і TDM E1 дозволяють паралельно передавати голос, мультимедійну інформацію і цифрові дані по одному каналу зв'язку; - Висока ефективність використання радіочастотного спектру збільшує пропускну спроможність і знижує питомі витрати на запуск і експлуатацію. Структура мережі WiMAX Структура мережі ділитися на чотири рівні і має наступний вигляд (рис.3.1).

Рисунок 3.1 - Структура мережі

Організація абонентських сесій відбувається таким чином (рис. 3.2, рис.3.3). Таким чином можуть бути організовані сесії не тільки мобільних абонентів, але і стаціонарних абонентів, абонентів ТСОП і абонентів корпоративних мереж(останні 2 здійснюються за допомогою MediaGateway).

Рисунок 3.2 - Організація сесії абонента з абонентом

Рисунок 3.3 - Організація сесії абонента для надання послуг мережі У рівень користувачів входять абонентські термінали, точки доступу до мережі, корпоративні мережі і пристрою для перетворення сигналу з ТСОП в сигнал для передачі по оптоволоконних мережах(і навпаки), звані MediaGateway. У рівень доступу входять устаткування WIMAX базових станцій. Контроль доступу до мережі, аутентифікація, авторизація, облік використання ресурсів (з метою подальшої тарифікації) абонентів здійснюється на серверах широкосмугового доступу (Broadband Remote Access Server, BRAS). Весь функціонал, пов'язаний з управлінням IP QOS правилами маршрутизації, контролем доступності мережевих ресурсів, виділенням IP-адресов, виноситься на BRAS таким чином, що він виступає в ролі єдиної точки надання послуг.

Побудова опорної мережі MPLS (Multiprotocol Label Switching)[9] - це технологія швидкої комутації пакетів в багатопротокольних мережах, заснована на використанні влучний. MPLS розробляється і позиціонується як спосіб побудови високошвидкісних IP-магистралей, проте область її застосування не обмежується протоколом IP, а розповсюджується на трафік будь-якого мережевого протоколу, що маршрутизується. Традиційно головними вимогами, що пред'являються до технології магістральної мережі, були висока пропускна спроможність, мале значення затримки і хороша масштабованість. Потреби користувачів, що змінилися, включають і доступ до інтегрованих сервісів мережі, і організацію віртуальних приватних мереж (VPN), і ряд інших інтелектуальних послуг. Для вирішення виникаючих завдань і розробляється архітектура MPLS, яка забезпечує побудову магістральних мереж, що мають практично необмежені можливості масштабування, підвищену швидкість обробки трафіку і хорошу гнучкість з погляду організації додаткових сервісів. Крім того, технологія MPLS дозволяє інтегрувати мережі IP і АТМ, за рахунок чого постачальники послуг зможуть не тільки зберегти засоби, інвестовані в устаткування асинхронної передачі, але і отримати додаткову вигоду з сумісного використання цих протоколів. За розвиток архітектури MPLS відповідає робоча група з однойменною назвою, що входить в секцію по маршрутизації консорціуму IETF. У діяльності групи беруть активну участь представники найбільших постачальників мережевих рішень і устаткування. У архітектурі MPLS зібрані найбільш вдалі елементи всіх згаданих розробок, і незабаром вона повинна перетворитися на стандарт Internet завдяки зусиллям IETF і компаній, зацікавлених в швидкому просуванні даної технології на ринок. Приклад принципа комутації приведений на рисунку 3.4. У основі MPLS лежить принцип обміну влучний. Будь-який передаваний пакет асоціюється з тим або іншим класом мережевого рівня (Forwarding Equivalence Class, FEC), кожен з яких ідентифікується певною міткою. Значення влучні унікально лише для ділянки шляху між сусідніми вузлами мережі MPLS, які називаються також маршрутизаторами, що комутують по мітках (Label Switching Router, LSR). Мітка передається у складі будь-якого пакету, причому спосіб її прив'язки до пакету залежить від використовуваної технології канального рівня. Маршрутизатор LSR отримує топологічну інформацію про мережу, беручи участь в роботі алгоритму маршрутизації - OSPF,BGP, IS-IS. Потім він починає взаємодіяти з сусідніми маршрутизаторами, розподіляючи мітки, які надалі застосовуватимуться для комутації. Обмін мітками може проводитися за допомогою як спеціального протоколу розподілу влучний (Label Distribution Protocol, LDP), так і модифікованих версій інших протоколів сигналізації в мережі (наприклад, трохи видозмінених протоколів маршрутизації, резервування ресурсів RSVP і ін.).

Рисунок 3.4 - Схема комутації MPLS

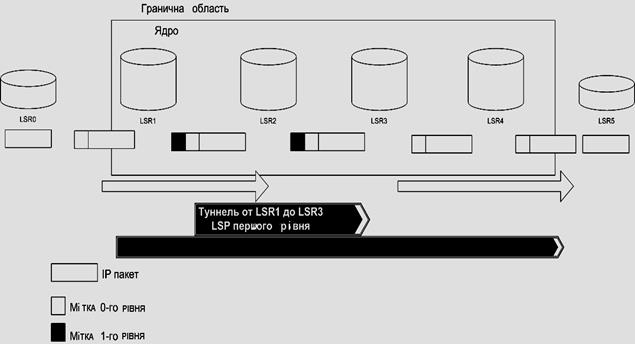

Розподіл влучний між LSR приводить до встановлення усередині домена MPLS шляхів з комутацією по мітках (Label Switching Path, LSP). Кожен маршрутизатор LSR містить таблицю, яка ставить у відповідність парі “вхідний інтерфейс, вхідна мітка” трійку “префікс адреси одержувача, вихідний інтерфейс, вихідна мітка”. Отримуючи пакет, LSR по номеру інтерфейсу, на який прийшов пакет, і за значенням прив'язаною до пакету мітки визначає для нього вихідний інтерфейс(значення префікса застосовується лише для побудови таблиці і в самому процесі комутації не використовується). Старе значення мітки замінюється новим, таким, що містилося в полі “вихідна мітка” таблиці, і пакет відправляється до наступного пристрою на шляху LSP. Вся операція вимагає лише одноразової ідентифікації значень полів в одному рядку таблиці. Це займає значно менше часу, чим порівняння IP-адреса відправника з найбільш довгим адресним префіксом в таблиці маршрутизації, яке використовується при традиційній маршрутизації. Мережа MPLS ділиться на дві функціонально різні області -ядро і граничну область (рис.3.5). Ядро утворюють пристрої, мінімальною вимогою до яких є підтримка MPLS і участь в процесі маршрутизації графіка для того протоколу, який комутується за допомогою MPLS. Маршрутизатори ядра займаються тільки комутацією. Всі функції класифікації пакетів по різних FEC, а також реалізацію таких додаткових сервісів, як фільтрація, явна маршрутизація, вирівнювання навантаження і управління трафіком, беруть на себе граничні LSR. В результаті інтенсивні обчислення доводяться на граничну область, а високопродуктивна комутація виконується в ядрі, що дозволяє оптимізувати конфігурацію пристроїв MPLS залежно від їх місцеположення в мережі. Таким чином, головна особливість MPLS - відділення процесу комутації пакету від аналізу IP-адрес в його заголовку. Очевидним наслідком описаного підходу є той факт, що черговий сегмент LSP може не співпадати з черговим сегментом маршруту, який був би вибраний при традиційній маршрутизації. Оскільки на встановлення відповідності пакетів певним класам FEC можуть впливати не тільки IP-адреса, але і інші параметри, неважко реалізувати, наприклад, призначення різних LSP пакетам, що відносяться до різних потоків RSVP або мають різні пріоритети обслуговування. Звичайно, це вдається здійснити і в звичайних мережах, що маршрутизуються, але рішення на базі MPLS виявляється простішим і до того ж набагато краще масштабується. Кожен з класів FEC обробляється окремо від останніх - не тільки тому, що для нього будується свій шлях LSP, але і в сенсі доступу до загальних ресурсів (смузі пропускання каналу і буферному простору). В результаті технологія MPLS дозволяє дуже ефективно підтримувати необхідну якість обслуговування, не порушуючи наданих користувачеві гарантій. Застосування в LSR таких механізмів управління буферизацією і чергами, як WRED, WFQ або CBWFQ, дає можливість операторові мережі MPLS контролювати розподіл ресурсів і ізолювати трафік окремих користувачів. Використання маршруту, що явно задається, в мережі MPLS вільно від недоліків стандартної IP-маршрутизації від джерела, оскільки вся інформація про маршрут міститься в мітці і пакету не потрібно нести адреси проміжних вузлів, що покращує управління розподілом навантаження в мережі. Влучна - це короткий ідентифікатор фіксованої довжини, який визначає клас FEC. За значенням мітки пакету визначається його приналежність до певного класу на кожній з ділянок комутованого маршруту. Як вже наголошувалося, мітка повинна бути унікальною лише в межах з'єднання між кожною парою логічно сусідніх LSR. Тому однієї і тієї ж її значення може використовуватися LSR для зв'язку з різними сусідніми маршрутизаторами, якщо тільки є можливість визначити, від якого з них прийшов пакет з даною міткою. У з'єднаннях “точка-точка” допускається застосовувати один набір влучний на інтерфейс, а для середовищ з множинним доступом необхідний один набір влучний на модуль або весь пристрій. У реальних умовах загроза вичерпання простору міток дуже маловірогідна. Перед включенням до складу пакету мітка певним чином кодується. У разі використання протоколу IP вона поміщається в спеціальний “тонкий” заголовок пакету, інкапсулюючого IP. У інших ситуаціях мітка записується в заголовок протоколу канального рівня або кодується у вигляді певного значення VPI/VCI (у мережі АТМ). Для пакетів протоколу IPV6 мітку можна розмістити в полі ідентифікатора потоку. В рамках архітектури MPLS разом з пакетом дозволено передавати не одну мітку, а цілий їх стек. Операції додавання/вилучення мітки визначені як операції на стеку (push/pop). Результат комутації задає лише верхня мітка стека, нижние ж передаються прозоро до операції вилучення верхньої. Такий підхід дозволяє створювати ієрархію потоків в мережі MPLS і організовувати тунельні передачі. Стек складається з довільного числа елементів, кожен з яких має довжину 32 бита: 20 біт складають власне мітку, 8 відводяться під лічильник часу життя пакету, один указує на нижню межу стека, а три не використовуються. Мітка може приймати будь-яке значення, окрім декількох зарезервованих. Комутований шлях (LSP) одного рівня складається з послідовного набору ділянок, комутація на яких відбувається за допомогою мітки даного рівня (рис.3.5). Наприклад, LSP нульового рівня проходить через пристрої LSR 0, LSR 1, LSR 3, LSR 4 і LSR 5. При цьому LSR 0 і LSR 5 є, відповідно, вхідним (ingress) і вихідним (egress) маршрутизаторами для шляху нульового рівня. LSR 1 і LSR 3 грають ту ж роль для LSP першого рівня; перший з них проводить операцію додавання влучні в стек, а другий – її вилучення. З погляду графіка нульового рівня, LSP першого рівня є прозорим тунелем. У будь-якому сегменті LSP можна виділити верхній і нижній LSR по відношенню до графіка. Наприклад, для сегменту “LSR 4 - LSR 5” четвертий маршрутизатор буде верхнім, а п'ятий - нижнім.

Рисунок 3.5 - Компоненти комутованого з'єднання Під прив'язкою розуміють відповідність між певним класом FEC і значенням влучні для даного сегменту LSP. Прив'язку завжди здійснює “нижній” маршрутизатор LSR, тому і інформація про неї розповсюджується тільки в напрямі від нижнього LSR до верхнього. Разом з цими відомостями можуть вдаватися атрибути прив'язки. Обмін інформацією про прив'язку влучний і атрибутах здійснюється між сусідніми LSR за допомогою протоколу розподілу влучний. Архітектура MPLS не залежить від конкретного протоколу, тому в мережі можуть застосовуватися різні протоколи мережевої сигналізації. Дуже перспективно в даному відношенні - використання RSVP для поєднання резервування ресурсів і організації LSP для різних потоків.

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

Последнее изменение этой страницы: 2017-01-26; просмотров: 437; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 18.219.14.63 (0.129 с.) |