Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Особенности использования NATСодержание книги Поиск на нашем сайте

При использовании NAT характерен такой недостаток, как невозможность трансляции адресов, применяемых на уровне прикладных протоколов. Пример: FTP протокол устанавливает 2 канала: канал управления и канал передачи данных. В активном режиме канал передачи открывается после создания канала управления путём передачи клиентам номера TCP-порта, с которым сервер должен установить соединение. Поскольку номер порта передаётся на прикладном уровне, то возникает проблема открытия канала передачи данных.

Трансляция портов (PAT)

Технология PAT на основе порта назначения позволяет перенаправлять сетевые пакеты либо соединения на заданный IP-адрес:порт. Механизм PAT позволяет:

Технология антивирусной защиты

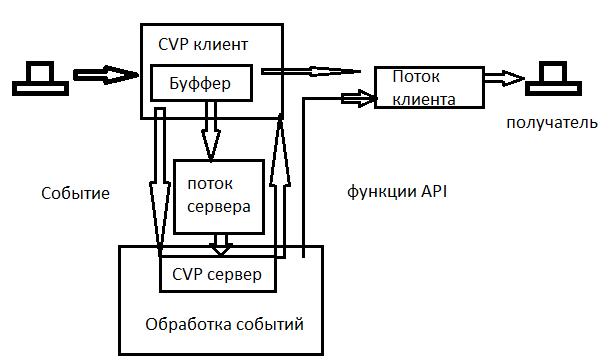

Средством распространения вирусов являются различные прикладные протоколы, позволяющие передавать файлы с одного хоста на другой. Поскольку межсетевой экран с точки зрения прохождения сетевого трафика обеспечивает единую точку входа в сеть, то на него целесообразно возложить функцию обязанности антивируса. Для этих целей был разработан протокол перенаправления содержания - CVP (content vectoring protocol). МЭ, поддерживающий протокол CVP, выступает как клиент сервера CVP.

На сервере CVP осуществляется обработка информационных потоков, поступающих от клиента. При обнаружении вируса антивирусный сервер производит его удаление либо другие действия, и результат обработки возвращается обратно на межсетевой экран. Управление бюджетами пользователей Аутентификация

Для определения полномочий пользователя к ресурсам внешней и внутренней сети, выполняется их аутентификация. Аутентификация – процесс гарантированно определяющий подлинность объекта аутентификации на основе предъявляемых идентификаторов и специальных схем протоколов аутентификации. Методы аутентификации:

В первом случае доступ предоставляется на основе информации о пользователей (логин/пароль) и применяется только для протоколов на прикладном уровне (TellNet, FTP). Аутентификация выполняется для каждого соединения. Во втором случае аутентификация осуществляется на основе IP-хоста клиента и используется в сетях со статическими адресами. В третьем аутентификация выполняется для каждого запрашиваемого соединения на основе информации о пользователе. Данный метод требует дополнительного программного обеспечения на клиентских хостах (агенты аутентификации сессий). Аутентификация сессий позволяет использовать различные протоколы аутентификации и применима почти для всех прикладных и некоторых служебных сервисов. Существуют два варианта инициализации аутентификации сессий: 1. Межсетевой экран перехватывает запрос клиента на соединение и устанавливает соединение с агентом аутентификации. Агент аутентификации поднимает форму ввода данных и передает эти данные на межсетевой экран. 2. Агент аутентификации на клиентском хосте перехватывает запросы установления соединения прикладных программ на сетевом уровне и устанавливает соединение с межсетевым экраном где выполняется аутентификация. Агент аутентификации инкапсулирует сетевые пакеты прикладной программы и осуществляет их доставку на межсетевой экран. В случае прохождения аутентификации межсетевой экран выделяет прикладные пакеты и отправляет их дальше. Основным преимуществом аутентификации сессий является возможность строгой аутентификации любого сетевого приложения с TCP/UDP.

Прозрачность аутентификации

Если при выполнении аутентификации не требуется участие пользователей, то она называется прозрачной. Аутентификация клиента и пользователя может быть лишь прозрачной, а сессий – и прозрачной и нет. Прозрачная аутентификация не требует от клиента самостоятельного подключения к межсетевому экрану. Межсетевой экран перехватывает запрос клиента на установление соединения и запускает аутентификацию.

|

||||

|

Последнее изменение этой страницы: 2016-12-30; просмотров: 240; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 18.117.192.205 (0.009 с.) |