Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Стандартизация подходов к обеспечению информационной безопасностиСодержание книги

Поиск на нашем сайте

Специалистам в области ИБ сегодня практически невозможно обойтись без знаний соответствующих профилей защиты, стандартов и спецификаций. Формальная причина состоит в том, что необходимость следования некоторым стандартам (например, криптографическим и "Руководящим документам" Гостехкомиссии РФ) закреплена законодательно. Убедительны и содержательные причины: стандарты и спецификации - одна из форм накопления и реализации знаний, прежде всего о процедурном и программно-техническом уровнях ИБ и ИС, в них зафиксированы апробированные, высококачественные решения и методологии, разработанные наиболее квалифицированными компаниями в области разработки ПО и безопасности программных средств. На верхнем уровне можно выделить две существенно отличающиеся друг от друга группы стандартов и спецификаций: 1. оценочные стандарты, предназначенные для оценки и классификации ИС и средств защиты по требованиям безопасности; 2. спецификации, регламентирующие различные аспекты реализации и использования средств и методов защиты. Эти группы дополняют друг друга. Оценочные стандарты описывают важнейшие с точки зрения ИБ понятия и аспекты ИС, играя роль организационных и архитектурных спецификаций. Специализированные стандарты и спецификации определяют, как именно строить ИС предписанной архитектуры и выполнять организационные и технические требования для обеспечения информационной безопасности (рис. 6.2,рис. 6.3).

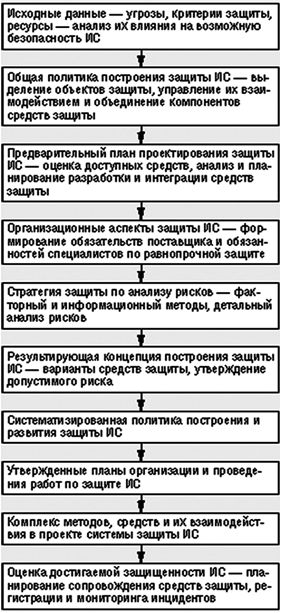

Из числа оценочных необходимо выделить стандарт "Критерии оценки доверенных компьютерных систем" и его интерпретацию для сетевых конфигураций (Министерство обороны США), "Гармонизированные критерии Европейских стран", международный стандарт "Критерии оценки безопасности информационных технологий" и, конечно, "Руководящие документы" Гостехкомиссии РФ. К этой же группе относится и Федеральный стандарт США " Требования безопасности для криптографических модулей", регламентирующий конкретный, но очень важный и сложный аспект информационной безопасности. Технические спецификации, применимые к современным распределенным ИС, создаются главным образом "Тематической группой по технологии Интернет " (Internet Engineering Task Force - IETF) и ее подразделением - рабочей группой по безопасности. Ядром технических спецификаций служат документы по безопасности на IP-уровне (IPSec). Кроме этого, анализируется защита на транспортном уровне (Transport Layer Security - TLS), а также на уровне приложений (спецификации GSS-API, Kerberos). Интернет -сообщество уделяет должное внимание административному и процедурному уровням безопасности, создав серию руководств и рекомендаций: "Руководство по информационной безопасности предприятия", "Как выбирать поставщика Интернет -услуг", "Как реагировать на нарушения информационной безопасности" и др. В вопросах сетевой безопасности востребованы спецификации X.800 " Архитектура безопасности для взаимодействия открытых систем", X.500 " Служба директорий: обзор концепций, моделей и сервисов" и X.509 " Служба директорий: каркасы сертификатов открытых ключей и атрибутов". В последние 15 лет утверждена большая серия международной организацией по стандартизации (International Organization for Standardization - ISO) стандартов по обеспечению безопасности информационных систем и их компонентов. Подавляющее большинство из этих стандартов относятся к телекоммуникациям, процессам и протоколам обмена информацией в распределенных системах и защите ИС от несанкционированного доступа. В связи с этим при подготовке системы защиты и обеспечения безопасности из стандартов должны быть отобраны наиболее подходящие для всего жизненного цикла конкретного проекта ПС. В следующей главе "Технологии и стандартизация открытых вычислительных и информационных систем" будет подробно рассказано о структуре и деятельности ISO и её технических комитетах, в частности об Объединенном техническом комитете № 1 (Joint Technical Committee 1 - JTC1), предназначенном для формирования всеобъемлющей системы базовых стандартов в области ИТ и их расширений для конкретных сфер деятельности. В зависимости от проблем, методов и средств защиты вычислительных и информационных систем международные стандарты ISO можно разделить на несколько групп [В. Липаев.,http://www.pcweek.ru/themes/detail.php?ID=55087]. Первая группа стандартов - ISO /IEC JTC1/SC22 " Поиск, передача и управление информацией для взаимосвязи открытых систем (ВОС)" - создана и развивается под руководством подкомитета SC22. Стандарты этой группы посвящены развитию и детализации концепции ВОС. Защита информации в данной группе рассматривается как один из компонентов, обеспечивающих возможность полной реализации указанной концепции. Для этого определены услуги и механизмы защиты по уровням базовой модели ВОС, изданы и разрабатываются стандарты, последовательно детализирующие методические основы защиты информации и конкретные протоколы защиты на разных уровнях открытых систем. Вторая группа стандартов - ISO /IEC JTC1/SC27 - разрабатывается под руководством подкомитета SC27 и ориентирована преимущественно на конкретные методы и алгоритмы защиты. В эту группу объединены методологические стандарты защиты информации и криптографии, независимо от базовой модели ВОС. Обобщаются конкретных методов и средств защиты в систему организации и управления защитой ИС. В процессе планирования и проектирования программной системы защиты ИС целесообразно использовать третью группу из представленных ниже наиболее общих методологических стандартов, регламентирующих создание комплексов защиты. Вследствие близких целей стандартов их концепции и содержание частично перекрещиваются и дополняют друг друга. Поэтому стандарты целесообразно использовать совместно (создать профиль стандартов), выделяя и адаптируя их компоненты в соответствии с требованиями конкретного проекта ИС. 1. ISO 10181:1996. Ч. 1-7. "ВОС. Структура работ по обеспечению безопасности в открытых системах". Часть 1. Обзор. Часть 2. Структура работ по аутентификации. Часть 3. Структура работ по управлению доступом. Часть 4. Структура работ по безотказности. Часть 5. Структура работ по конфиденциальности. Часть 6. Структура работ по обеспечению целостности. Часть 7. Структура работ по проведению аудита на безопасность. 2. ISO 13335:1996-1998. Ч. 1-5. ИТ. ТО. "Руководство по управлению безопасностью". Часть 1. Концепция и модели обеспечения безопасности информационных технологий. Часть 2. Планирование и управление безопасностью информационных технологий. Часть 3. Техника управления безопасностью ИТ. Часть 4. Селекция (выбор) средств обеспечения безопасности. Часть 5. Безопасность внешних связей. 3. ISO 15408:1999. Ч.26 1-3. "Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий". Часть 1. Введение и общая модель. Часть 2. Защита функциональных требований. Часть 3. Защита требований к качеству. Первый стандарт этой группы, ISO 10181, состоит из семи частей и начинается с общей концепции обеспечения безопасности открытых информационных систем и развивает положения стандарта ISO 7498-2. В первой его части приводятся основные понятия и общие характеристики методов защиты и акцентируется внимание на необходимости сертификации системы обеспечения безопасности ИС при ее внедрении. Далее кратко описаны основные средства обеспечения безопасности ИС, особенности работ по их созданию, основы взаимодействия механизмов защиты, принципы оценки возможных отказов от обслуживания задач ИС по условиям защиты. Показаны примеры построения общих схем защиты ИС в открытых системах. Содержание частей стандарта достаточно ясно определяется их названиями. Второй стандарт, ISO 13335, отражает широкий комплекс методологических задач, которые необходимо решать при проектировании систем обеспечения безопасности любых ИС. В его пяти частях внимание сосредоточено на основных принципах и методах проектирования равнопрочных систем защиты ИС от угроз различных видов. Это руководство достаточно полно систематизирует основные методы и процессы подготовки проекта защиты для последующей разработки конкретной комплексной системы обеспечения безопасности функционирования ИС. Изложение базируется на понятии риска от угроз любых негативных воздействий на ИС. В первой части стандарта описаны функции средств защиты и необходимые действия по их реализации, модели уязвимости и принципы взаимодействия средств защиты. При проектировании систем защиты рекомендуется учитывать: необходимые функции защиты, возможные угрозы и вероятность их осуществления, уязвимость, негативные воздействия исполненияугроз, риски; защитные меры; ресурсы (аппаратные, информационные, программные, людские) и их ограниченность. В остальных частях стандарта предложены и развиваются концепция и модель управления и планирования построения системы защиты, взаимодействие компонентов которой в общем виде представлено на рис. 6.4. В стандарте ISO 13335 выделены функциональные компоненты и средства обеспечения безопасности, а также принципы их взаимодействия. Процессы управления защитой должны включать: управление изменениями и конфигурацией; анализ и управление риском; прослеживаемость функций; регистрацию, обработку и мониторинг инцидентов. Приводятся общие требования к оценке результатов обеспечения безопасности, а также возможные варианты организации работы специалистов для комплексного обеспечения безопасности ИС. Систематизированы политика и техника планирования, выбора, построения и использования средств обеспечения безопасности для ограничения допустимого риска при различных схемах взаимодействия и средствах защиты. Рекомендуются различные подходы и стратегии при создании систем защиты и поддержке их последующего развития. Содержание частей стандарта детализирует общие концепции и достаточно точно определяется их названиями. Изложенную в стандарте модель планирования обеспечения безопасности целесообразно конкретизировать и использовать как фрагмент системного проекта разработки ИС.

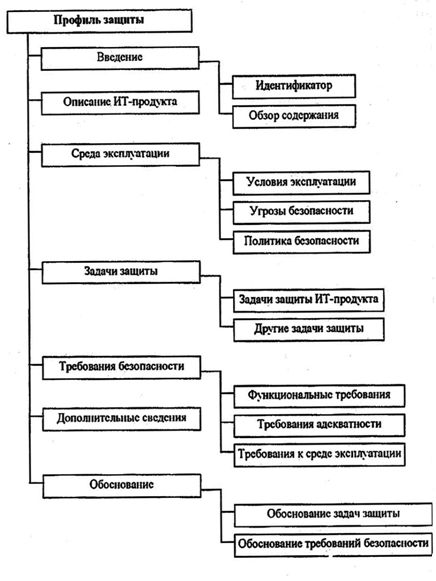

Критерии оценки механизмов безопасности программно-технического уровня представлены в международном стандарте ISO 15408-1999 " Общие критерии оценки безопасности информационных технологий" ("The Common Criteria for Information Technology Security Evaluation "), принятом в 1999 году. Этот стандарт закрепил базовые основы стандартизации в области информационной защиты и получил дальнейшее развитие в серии стандартов, о которых будет сказано ниже. В первой части стандарта представлены цели и концепция обеспечения безопасности, а также общая модель построения защиты ИС. Концепция базируется на типовой схеме жизненного цикла сложных систем, последовательной детализации требований и спецификаций компонентов. В ней выделены: окружающая среда; объекты; требования; спецификации функций; задачи инструментальных средств системы защиты. Изложены общие требования к критериям оценки результатов защиты, Профилю по безопасности, целям оценки требований и к использованию их результатов. Предложен проект комплекса общих целей, задач и критериев обеспечения безопасности ИС. Во второй части представлена парадигма построения и реализации структурированных и детализированных функциональных требований к компонентам защиты ИС. Выделены и классифицированы одиннадцать групп (классов) базовых задач обеспечения безопасности ИС. Каждый класс детализирован наборами требований, которые реализуют определенную часть целей обеспечения безопасности и, в свою очередь, состоят из набора более мелких компонентов решения частных задач. В классы включены и подробно описаны принципы и методы реализации требований к функциям безопасности: криптографическая поддержка; защита коммуникаций и транспортировка (транзакции) информации; ввод, вывод и хранение пользовательских данных; идентификация и аутентификация пользователей; процессы управления функциями безопасности; защита данных о частной жизни; реализация ограничений по использованию вычислительных ресурсов; обеспечение надежности маршрутизации и связи между функциями безопасности, а также некоторые другие классы требований. Для каждой группы задач приводятся рекомендации по применению набора наиболее эффективных компонентов и процедур обеспечения безопасности ИС. Для достижения целей безопасности ИС с определенным уровнем гарантии качества защиты компоненты функциональных требований и способов их реализации рекомендуется объединять в унифицированные "Профили защиты многократного применения". Эти "Профили" могут служить базой для дальнейшей конкретизации функциональных требований в "Техническом задании по безопасности" для определенного проекта ИС и помогают избегать грубых ошибок при формировании таких требований. Обобщения оценок спецификации требований "Задания по безопасности" должны давать заказчикам, разработчикам и испытателям проекта возможность делать общий вывод об уровне его соответствия функциональным требованиям и требованиям гарантированности защиты ИС. В обширных приложениях изложены рекомендации по реализации средств для достижения основных функциональных целей и требований безопасности. Третья часть стандарта посвящена целям, методам и уровням обеспечения гарантий качества процессов реализации требований к функциям обеспечения безопасности ИС. Определены методы и средства, которые целесообразно использовать для корректной реализации жизненного цикла компонентов защиты и эффективного их применения. Изложены детальные рекомендации по обеспечению гарантии качества создания и применения систем безопасности: функционирования конфигурационного управления средствами защиты; процессов поддержки жизненного цикла, разработки, поставки и эксплуатации компонентов, реализующих защиту ИС; корректности документов и руководств; тестирования и оценки уязвимости ИС. Выделена парадигма сопровождения и поддержки сохранения гарантий безопасности ИС, а также представлены методы ее реализации. В целом, стандарт представляет собой детальное комплексное руководство, охватывающее требования к функциям и методам гарантирования качества современных методов и средств обеспечения безопасности ИС, которое целесообразно использовать при практическом проектировании систем защиты, а также как хорошее учебное пособие в этой области. " Общие критерии " ("ОК") определяют функциональные требования безопасности (Security Functional Requirements) и требования к адекватности реализации функций безопасности (Security Assurance Requirements). " Общие критерии " содержат два основных вида требований безопасности (рис. 6.5): 1. функциональные, соответствующие активному аспекту защиты, предъявляемые к функциям (сервисам) безопасности и реализующим их механизмам; 2. требования доверия, соответствующие пассивному аспекту; они предъявляются к технологии и процессу разработки и эксплуатации.

Требования безопасности формулируются, и их выполнение проверяется для определенного объекта оценки - аппаратно-программного продукта или ИС. Безопасность в "ОК" рассматривается не статично, а в соответствии с жизненным циклом объекта оценки. Кроме того, обследуемый объект предстает не изолированно, а в "среде безопасности", характеризующейся определенными уязвимостями и угрозами. " Общие критерии " целесообразно использовать для оценки уровня защищенности с точки зрения полноты реализованных в ней функций безопасности и надежности реализации этих функций. Хотя применимость "ОК" ограничивается механизмами безопасности программно-технического уровня, в них содержится определенный набор требований к механизмам безопасности организационного уровня и требований по физической защите, которые непосредственно связаны с описываемыми функциями безопасности. Британский стандарт BS 7799 " Управление информационной безопасностью. Практические правила" почти без изменений отражен в международном стандарте ISO /IEC 17799:2000 "Практические правила управления информационной безопасностью" ("Code of practice for Information security management "). В этом стандарте обобщены правила по управлению ИБ, они могут быть использоваться в качестве критериев оценки механизмов безопасности организационного уровня, включая административные, процедурные и физические меры защиты. Практические правила разбиты на десять разделов. 1. Политика безопасности. 2. Организация защиты. 3. Классификация ресурсов и их контроль. 4. Безопасность персонала. 5. Физическая безопасность. 6. Администрирование компьютерных систем и сетей. 7. Управление доступом. 8. Разработка и сопровождение информационных систем. 9. Планирование бесперебойной работы организации. 10. Контроль выполнения требований политики безопасности. В этих разделах содержится описание механизмов организационного уровня, реализуемых в настоящее время в государственных и коммерческих организациях во многих странах в виде соответствующих профилей защиты (рис. 6.6).Ключевые средства контроля (механизмы управления ИБ), предлагаемые в ISO 17799, считаются особенно важными.

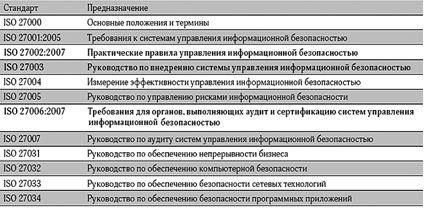

При использовании некоторых из средств контроля, например шифрования, могут потребоваться советы специалистов по безопасности и оценка рисков. Для обеспечения защиты особенно ценных ресурсов или оказания противодействия особенно серьезным угрозам безопасности в ряде случаев могут потребоваться более сильные средства контроля, которые выходят за рамки ISO 17799. Процедура аудита безопасности ИС по стандарту ISO 17799 включает в себя проверку наличия перечисленных ключевых средств контроля, оценку полноты и правильности их реализации, а также анализ их адекватности рискам, существующим в данной среде функционирования. Составной частью работ по аудиту также является анализ и управление рисками. Семейство стандартов ISO 27000 по обеспечению безопасности и аудиту защиты, по управлению защитой и рисками в настоящее время активно развивается (рис. 6.7).

На нижнем уровне разработаны в разных странах сотни отраслевых стандартов, нормативных документов и спецификаций по обеспечению ИБ, которые применяются национальными компаниями при разработке программных средств, ИС и обеспечении качества и безопасности их функционирования.

|

||||

|

Последнее изменение этой страницы: 2016-09-13; просмотров: 282; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 3.145.58.141 (0.009 с.) |