Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Контроллер беспроводной сети BlueSecureСтр 1 из 9Следующая ⇒

Содержание Стр. Введение 1. Построение беспроводной локальной сети по технологии Wi-Fi 1.1. Техническое задание на проектирование беспроводной локальной сети 1.2. Технико-экономическое обоснование по выбору технологии WI – FI. 1.3 Организация беспроводной сети по типу Ad-Hoc, Infrastructure 1.3.1 Набор стандартов связи в беспроводной локальной сети IEEE 802.11 Контроллер беспроводной сети BlueSecure технические данные выбранной системы передач Беспроводная WiFi точка доступа BlueSecure С технологией MIMO 1.4. Схема организации беспроводной сети в офисном здании 1.5. Обеспечение качества обслуживания 1.6 Обеспечение безопасности 2. Построение беспроводной локальной сети по технологии Wi-F 2.1. Расчет зоны действия сигнала 2.2. Расчет зоны Френеля 3. Охрана труда 3.1. Расчет защитного заземления 3.2. Мероприятия по обеспечению оптимальных условий труда, предупреждению профессиональных заболеваний и устранению воздействия вредных факторов 4. Расчет экономической эффективности от внедрения т ехнологии Wi-Fі 5. Деталь проекта. Электронный учебник Заключение Литературы Приложение

ВВЕДЕНИЕ

Во всем мире стремительно растет потребность в беспроводных соединениях, особенно в сфере бизнеса и IT технологий. Пользователи с беспроводным доступом к информации всегда и везде могут работать гораздо более производительно и эффективно, чем их коллеги, привязанные к проводным телефонным и компьютерным сетям, так как существует привязанность к определенной инфраструктуре коммуникаций. На современном этапе развития сетевых технологий, технология беспроводных сетей Wi-Fi является наиболее удобной в условиях требующих мобильность, простоту установки и использования. Wi-Fi (от англ. wireless fidelity - беспроводная связь) - стандарт широкополосной беспроводной связи семейства 802.11 разработанный в 1997г. Как правило, технология Wi-Fi используется для организации беспроводных локальных компьютерных сетей, а также создания так называемых горячих точек высокоскоростного доступа в Интернет. Беспроводные сети обладают, по сравнению с традиционными проводными сетями, немалыми преимуществами, главным из которых, конечно же, является: - простота развёртывания;

- гибкость архитектуры сети, когда обеспечивается возможность динамического изменения топологии сети при подключении, передвижении и отключении мобильных пользователей без значительных потерь времени; - быстрота проектирования и реализации, что критично при жестких требованиях к времени построения сети; - так же, беспроводная сеть не нуждается в прокладке кабелей (часто требующей дробления стен). В то же время беспроводные сети на современном этапе их развития не лишены серьёзных недостатков. Прежде всего, это зависимость скорости соединения и радиуса действия от наличия преград и от расстояния между приёмником и передатчиком. Один из способов увеличения радиуса действия беспроводной сети заключается в создании распределённой сети, на основе нескольких точек беспроводного доступа. При создании таких сетей появляется возможность превратить здание в единую беспроводную зону и увеличить скорость соединения вне зависимости от количества стен (преград). Аналогично решается и проблема масштабируемости сети, а использование внешних направленных антенн позволяет эффективно решать проблему препятствий, ограничивающих сигнал. Таким образом, тема данного дипломного проекта является актуальной при проектировании сети беспроводного доступа в офисном здании, с целью повышения уровня информатизации, предоставления современных услуг связи: высокоскоростной доступ в Интернет, компьютерная сеть, на базе технологии Wi-Fi.

Преимущества Wi-Fi - позволяет развернуть сеть без прокладки кабеля, что может уменьшить стоимость развёртывания и/или расширения сети. Места, где нельзя проложить кабель, например, вне помещений и в зданиях, имеющих историческую ценность, могут обслуживаться беспроводными сетями. - позволяет иметь доступ к сети мобильным устройствам. - Wi-Fi устройства широко распространены на рынке. Гарантируется совместимость оборудования благодаря обязательной сертификации оборудования с логотипом Wi-Fi. - излучение от Wi-Fi устройств в момент передачи данных на два порядка (в 100 раз) меньше, чем у сотового телефона. Недостатки Wi-Fi - частотный диапазон и эксплуатационные ограничения в различных странах неодинаковы. Во многих европейских странах разрешены два дополнительных канала, которые запрещены в США. В Японии есть ещё один канал в верхней части диапазона, а другие страны, например Испания, запрещают использование низкочастотных каналов. Более того, некоторые страны, например Россия, Беларусь и Италия, требуют регистрации всех сетей Wi-Fi, работающих вне помещений, или требуют регистрации Wi-Fi-оператора.

- как было упомянуто выше - в России точки беспроводного доступа, а также адаптеры Wi-Fi с ЭИИМ, превышающей 100 мВт (20 дБм), подлежат обязательной регистрации. - самый популярный стандарт шифрования WEP может быть относительно легко взломан даже при правильной конфигурации (из-за слабой стойкости алгоритма). Несмотря на то, что новые устройства поддерживают более совершенный протокол шифрования данных WPA и WPA2, многие старые точки доступа не поддерживают его и требуют замены. Принятие стандарта IEEE 802.11i (WPA2) в июне 2004 года сделало доступной более безопасную схему, которая доступна в новом оборудовании. Обе схемы требуют более стойкий пароль, чем те, которые обычно назначаются пользователями. Многие организации используют дополнительное шифрование (например VPN) для защиты от вторжения.

1.1. Техническое задание на проектирование беспроводной локальной сети

Основной задачей дипломного проектирования является организация беспроводной сети Wi-Fi в офисном здании. При развертывании сети Wi-Fi необходимо учесть специфику проектирования сетей в зданиях и сооружениях. Предполагается размещение абонентов сети, как в одном помещении, так и на разных этажах здания. Точки доступа должны быть расположены таким образом, чтобы сигнал равномерно распространялся по всей рабочей области сети, обеспечивая надежное подключение стационарных абонентов. Так как радиус действия точки доступа не превышает 50-70м, то при проектировании следует исключить пересечение зон приема от различных станций, с целью уменьшения их влияния друг на друга. Для повышения качества связи и устранении помехи соседние точки доступа должна использовать разные каналы. Применить типичную архитектуру сети Wi-Fi общего пользования, включающую в себя одну или несколько точек доступа, соединенных между собой по кабельной сети. При проектировании сети следует учесть: - сеть Wi-Fi является средой общего пользования, и абоненты, работающие в зоне действия одной точки доступа, вынуждены делить между собой полосу пропускания, поэтому количество одновременно подключенных к сети пользователей ограничивается ее пропускной способностью. Для решения этой проблемы предполагается установка дополнительных точек доступа; - обеспечить защиту сети от возможного взлома и нежелательного вмешательства извне с помощью стандарта 802.11i (называемый также WPA2), который предусматривает использование апробированных методов шифрования и аутентификации (AES,802.Ix, ТKIP) и поддерживается многими производителями. Настройка и управление осуществляется через удобный Web- интерфейс; - использовать оборудование BlueSecure и D-Link, являющееся экономически эффективным решением для создания беспроводной сети. Продукция BlueSecure включает беспроводные точки доступа и контроллеры. Вместе с тем из продукции D-Link в данном проекте используются беспроводные маршрутизаторы и USB адаптеры. Все оборудование функционирует на базе стандарта 802.11g и обеспечивает скорость до 54 Мбит/с в диапазоне частот 2,4 ГГц;

- объединить проектируемую беспроводную сеть с существующей кабельной сетью, использующей технологию FAST Ethernet. Подключение выполнить с помощью кабельной линии связи; - использовать в технологии беспроводной сети Wi-Fi механизм Quality of Service (QoS), подобный тому, что используется в Ethernet, при котором пакеты получают различный приоритет. Такой подход не гарантирует одинаковый QoS для каждого соединения. Так как Wi-Fi – это система более короткого действия, обычно покрывающая десятки метров, то для организации сети используются нелицензированные диапазоны частот для обеспечения доступа к сети. Применить технологию OFDM (от англ. Orthogonal frequency-division multiplexing — ортогональное частотное разделение каналов с мультиплексированием), являющуюся цифровой схемой модуляции, которая использует большое количество близко расположенных ортогональных поднесущих. Каждая поднесущая модулируется по обычной схеме модуляции (например, квадратурная амплитудная модуляция) на низкой символьной скорости, сохраняя общую скорость передачи данных, как и у обычных схем модуляции одной несущей в той же полосе пропускания. На практике сигналы OFDM получаются путем использования БПФ (Быстрое преобразование Фурье). Список стандартов При описании стандарта, в скобках указан год его принятия. 802.11 — Изначальный 1 Мбит/с и 2 Мбит/c, 2,4 ГГц и ИК стандарт (1997) 802.11a — 54 Мбит/c, 5 ГГц стандарт (1999, выход продуктов в 2001) 802.11b — Улучшения к 802.11 для поддержки 5,5 и 11 Мбит/с (1999) 802.11c — Процедуры операций с мостами; включен в стандарт IEEE 802.1D (2001) 802.11d — Интернациональные роуминговые расширения (2001) 802.11e — Улучшения: QoS, включение packet bursting (2005) 802.11F — Inter-Access Point Protocol (2003) 802.11g — 54 Мбит/c, 2,4 ГГц стандарт (обратная совместимость с b) (2003) 802.11h — Распределенный по спектру 802.11a (5 GHz) для совместимости в Европе (2004) 802.11i — Улучшенная безопасность (2004) 802.11j — Расширения для Японии (2004) 802.11k — Улучшения измерения радио ресурсов 802.11l — Зарезервирован 802.11m — Поддержание эталона; обрезки 802.11n — Увеличение скорости передачи данных (600 Мбит/c). 2,4-2,5 или 5 ГГц. Обратная совместимость с 802.11a/b/g. Особенно распространён на рынке в США в устройствах D-Link, Cisco и Apple. (сентябрь 2009)

802.11o — Зарезервирован 802.11p — WAVE — Wireless Access for the Vehicular Environment (Беспроводной Доступ для Транспортной Среды, такой как машины скорой помощи или пассажирский транспорт) 802.11q — Зарезервирован, иногда его путают с 802.1Q 802.11r — Быстрый роуминг 802.11s — ESS Mesh Networking (Extended Service Set - Расширенный Набор Служб; Mesh Network - Ячеистая Сеть) 802.11T — Wireless Performance Prediction (WPP, Предсказание Производительности Беспроводного Оборудования) — методы тестов и измерений 802.11u — Взаимодействие с не-802 сетями (например, сотовые сети) 802.11v — Управление беспроводными сетями 802.11x — Зарезервирован и не будет использоваться. Не нужно путать со стандартом контроля доступа IEEE 802.1X 802.11y — Дополнительный стандарт связи, работающий на частотах 3,65-3,70 ГГц. Обеспечивает скорость до 54 Мбит/с на расстоянии до 5000 м на открытом пространстве. 802.11w — Protected Management Frames (Защищенные Управляющие Фреймы) Примечания: 802.11F и 802.11T являются рекомендациями, а не стандартами, поэтому используются заглавные буквы. Названия стандартов укорочены. Сравнительная характеристика стандартов IEEE 802.11 приведена в таблице 1.3.1

Таблица 1.3.1 Частоты

Таблица 1.3.2.3

При проектировании дипломного проекта, исходя из проектных решений выбран контроллер BlueSecure 600. DynamicRF Фирменная технология DynamicRF автоматически регулирует параметры точки доступа, основанные на ее беспроводном окружении, для оптимальной производительности. DynamicRF постоянно сканирует радиоэфир на наличие шумов, интерференции, брешей в радиопокрытии и оптимизирует мощность и параметры радиоканала для поддержания доступности при всех условиях. При отказе или выводе из обслуживания точки доступа Bluesocket используют алгоритм самовосстановления для увеличения передающей мощности в окражающих точках доступа для компенсации бреши в радиопокрытии. Вдобавок BSAP обеспечивают балансировку клиентской нагрузки и быстрый роуминг (802.11i key caching), гарантируя, что WLAN будет поддерживать приложения, требовательные к задержкам, такие как VoIP. Голос поверх WLAN Ключевая особенноcть точки доступа с технологией MIMO — великолепная поддержка голосовых приложений в беспроводной локальной сети. Улучшенный бесшовный роуминг из-за более высокого качества MIMO радиосигнала и расширения границ соты. Поддерживается WMM (802.11e) стандарт приоритезации мультимедийного трафика в беспроводной сети. Спецификации BSAP-1800 - поддержка двух радиодиапазонов: IEEE 802.11 a/b/g/n (draft.2); - сертифицированы Wi-Fi альяносом; - 802.3af-совместима для поддержки Питания поверх Ethernet; - последовательный порт для локальной консоли; - использует 6 встроенных MIMO 802.11a и 802.11b/g антенн; - безопасность: WEP, WPA (w/TKIP), WPAv2 (802.11i w/built-in hardware AES), SSID-to-VLAN mapping (up to 16), MAC ACL List (local and via RADIUS), 802.1x support (for EAP MD5,TLS, TTLS, FAST, PEAP), and Peer-to-Peer client blocking; - QoS для голоса: WMM (802.11e); - условия окружающей среды: температура от 0° до 55° C, влажность до 95% без конденсата; - размеры BSAP 1500 and 1540: длина: 9«, ширина: 9», высота: 2"; - вес: менее 1 кг.

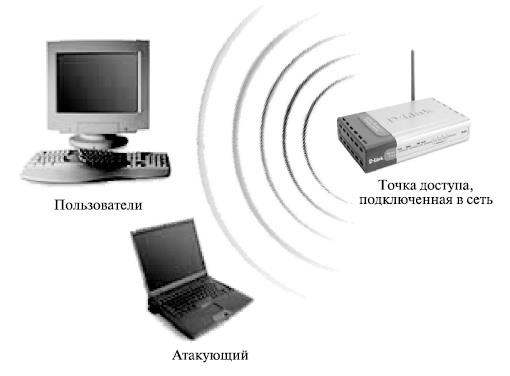

Обеспечение безопасности Изначально с момента появления этих сетей они обладали очень низкой защищенностью от перехвата данных. В этом их отличие от проводных сетей, где перехват невозможен без физического доступа к среде передачи. Радиосети оказываются практически беззащитными, если не применять специальных средств, аппаратных или программных средств защиты информации (ЗИ). Попытаемся открыть основные моменты, от которых в конечном итоге зависит безопасности в беспроводных сетях передачи данных (БСПД). В настоящее время практически везде ведутся исследования по двум направлениям. Первое направление можно охарактеризовать, как идентификация угроз, присущих БСПД с целью ЗИ Второе направление, это разработка и внедрение плана мобильной (фиксированной) безопасности, защита от нападения извне. Таким образом, прежде, чем приступить к строительству сети, необходимо выявить все возможные направления, по которым будут идти атаки, проанализировать вероятность угрозы для строящейся БСПД, и быть готовыми к противостоянию данных атак. Атаки в БСПД разделяются их на физические и виртуальные (анонимные, удаленные). Физические атаки – это атаки, которые присущи с непосредственным физическим соприкосновением атакующего с оборудованием оператора. Виртуальные – это удаленные атаки посредством, подслушиваний, радиоперехвата, глушение, создание ложных точек доступа. Типичная (виртуальные) атака состоит из следующих шагов: Идентификации атакуемой БСПД; Широкополосное чтение трафика БСПД; Инъекции пакетов, генерации трафика, с целью определения кодового ключа БСПД (с помощью программного обеспечения). Взлом кодового ключа, защиты, или пароля (с помощью программного обеспечения) при наличии достаточного количества перехваченных пакетов. При необходимости расшифровка перехваченного трафика. Участие в работе сети, и проведение атак против самой БСПД или ее абонентов. Пакеты, передаваемые в радиосетях, в радиоэфире едва ли можно контролировать. Поэтому необходимо исходить из того, что злоумышленник способен прочитать все передаваемые в радиоэфире пакеты, к примеру, при помощи сканирующего радиоприемника оснащенного декодирующими модулями, работающей в режиме радиочастотного мониторинга. Наиболее распространенная проблема в таких открытых и неуправляемых средах, как беспроводные сети, - возможность анонимных атак. Анонимные вредители могут перехватывать радиосигнал и расшифровывать передаваемые данные, как показано на рис. 3.12. Оборудование, используемое для подслушивания в сети, может быть не сложнее того, которое используется для обычного доступа к этой сети. Чтобы перехватить передачу, злоумышленник должен находиться вблизи от передатчика. Перехваты такого типа практически невозможно зарегистрировать, и еще труднее помешать им. Использование антенн и усилителей дает злоумышленнику возможность находиться на значительном расстоянии от цели в процессе перехвата.

Атака «подслушивание»

Рис. 3.12 Подслушивание позволяет собрать информацию в сети, которую впоследствии предполагается атаковать. Первичная цель злоумышленника - понять, кто использует сеть, какие данные в ней доступны, каковы возможности сетевого оборудования, в какие моменты его эксплуатируют наиболее и наименее интенсивно и какова территория развертывания сети. Все это пригодится для того, чтобы организовать атаку на сеть. Многие общедоступные сетевые протоколы передают такую важную информацию, как имя пользователя и пароль, открытым текстом. Перехватчик может использовать добытые данные для того, чтобы получить доступ к сетевым ресурсам. Даже если передаваемая информация зашифрована, в руках злоумышленника оказывается текст, который можно запомнить, а потом уже раскодировать. Другой способ подслушивания - подключение к беспроводной сети. Активное подслушивание в локальной беспроводной сети обычно основано на неправильном использовании протокола Address Resolution Protocol (ARP). Изначально эта технология была создана для "прослушивания" сети. В действительности мы имеем дело с атакой типа MITM (Man In The Middle - "человек посередине") на уровне связи данных. Они могут принимать различные формы и используются для разрушения конфиденциальности и целостности сеанса связи. Атаки MITM более сложны, чем большинство других атак: для их проведения требуется подробная информация о сети. Злоумышленник обычно подменяет идентификацию одного из сетевых ресурсов. Когда жертва атаки инициирует соединение, мошенник перехватывает его и затем завершает соединение с требуемым ресурсом, а потом пропускает все соединения с этим ресурсом через свою станцию. При этом атакующий может посылать и изменять информацию или подслушивать все переговоры и потом расшифровывать их. Атакующий посылает ARP-ответы, на которые не было запроса, к целевой станции локальной сети, которая отправляет ему весь проходящий через нее трафик. Затем злоумышленник будет отсылать пакеты указанным адресатам. Таким образом, беспроводная станция может перехватывать трафик другого беспроводного клиента (или проводного клиента в локальной сети). Расчет зоны Френеля

Для эффективной связи с помощью высокочастотных волн нужно обеспечить беспрепятственную линию прямой видимости между передатчиком и приемником. Возникает вопрос: сколько же пространства вокруг прямого тракта между передатчиком и приемником должно быть свободно преград? При ответе на него удобно использовать такое понятие, как зоны Френеля. Понятие зон Френеля основано на принципе Гюйгенса, согласно которому каждая точка среды до которой доходит возмущение, сама становится источником вторичных волн, и поле излучения может рассматриваться как суперпозиция всех вторичных волн. На основе этого принципа можно показать, что объекты лежащие внутри концентрических окружностей, проведенных вокруг линии прямой видимости двух трансиверов, могут влиять на качество как положительно, так и отрицательно. Все препятствия, попадающие внутрь первой окружности, первой зоны Френеля, оказывают наиболее негативное влияние. Рассмотрим точку, находящуюся на прямом тракте между передатчиком и приемником, причем расстояние от точки до передатчика равно S, а расстояние от точки до приемника равно D, т.е расстояние между передатчиком и приемником равно S+ D. Радиус первой зоны Френеля в этой точке рассчитывается по формуле:

R = √((λ* S *D)/ (S + D)) (9)

где, R- радиус зоны Френеля (м); S, D- расстояние от антенн до самой высшей точки предполагаемого препятствия (км); λ - длина волны сигнала вдоль тракта. Для удобства формулу можно переписать следующим образом:

(10) R = 17,3 √((1/ f)* (S *D)/ (S + D))

где, f- частота (ГГц).

Замечания: - Обычно блокирование 20% зоны Френеля вносит незначительное затухание в канал. При блокировании свыше 40 % затухание сигнала будет уже значительным, следует избегать попадания препятствий на пути распространения. - Этот расчет сделан в предположении, что земля плоская. Он не учитывает кривизну земной поверхности. Для протяженных каналов следует проводить совокупный расчет, учитывающий рельеф местности и естественные преграды на пути распространения. В случае больших расстояний между антеннами следует стараться увеличивать высоту повеса антенн, принимая во внимание кривизну земной поверхности. Максимальное расстояние между антеннами равно 10 км. Необходимо учитывать препятствия между передающей и приемной антенной, которые могут находиться в радиусе 7 м. Беспроводное оборудование, чаще всего, работает на шестом канале. Рассчитаем зону Френеля между приемником и передатчиком. Решение: Подставив данные S, D и частоту канала из таблицы 10 в формулу (10), получим:

R = 17,3 √((1/2,437)*(0,003*0,007)/(0,003*0,007))= 0,5 (м);

Вывод: зона Френеля между приемником и передатчиком составит примерно 0,5 метров. Попадающие в этот радиус действия препятствия естественного (земля, холмы, деревья) и искусственного (здания, столбы, кабеля) происхождения оказывают наиболее негативное влияние и ослабляют сигнал. Следовательно, чтобы затухание сигнала было минимальным, необходимо, чтобы препятствие не заходило в зону Френеля с радиусом 0,5 метров.

ЛИТЕРАТУРА 1 Олифер В.Г., Олифер Н.А. Компьютерные сети. Принципы, технологии, протоколы. Учебник. – Санкт-Петербург, Питер, 2001. 2 Щербо В.К. Стандарты вычислительных сетей. – М.: Кудиц – Образ, 2000 3 «Основы построения беспроводных локальных сетей стандарта 802.11. Практическое руководство по изучению, разработке и использованию беспроводных ЛВС стандарта 802.11» / Педжман Рошан, Джонатан Лиэри. – М.: Cisco Press Перевод с английского Издательский дом «Вильямс»,2004 4 «Современные технологии беспроводной связи» / Шахнович И. – М.: Техносфера, 2004 5 «Сети и системы радиодоступа» / Григорьев В.А., Лагутенко О.И., Распаев Ю.А. – М.: Эко-Трендз, 2005 6 «Анатомия беспроводных сетей» / Сергей Пахомов. – Компьютер-Пресс, №7, 2002 7 «WLAN: практическое руководство для администраторов и профессиональных пользователей» / Томас Мауфер. – М.: КУДИЦ-Образ, 2005 8 «Базовые технологии локальных сетей» / В.Г. Олифер, Н.А. Олифер. – СПб.: Питер, 1999 9 Шахнович С. Современные беспроводные технологии. - ПИТЕР, 2004 10 Голубицкая Е.А., Жигуляская Г.М. Экономика связи. – М.: Радио и связь, 1999. 11 Баклашов Н.И., Китаева Н.Ж., Терехов Б.Д. Охрана труда на предприятиях связи и охрана окружающей среды: Учебник. – М.: Радио и связь, 1989. 12 Максим Букин. Public Safety – безопасность без проводов. //PCWEEK, №46(556). – 2006. 13 Беспроводные сети Wi-Fi. /Пролетарский А.В., Баскаков И.В., Чирков Д.Н., Федотов Р.А., Бобков А.В., Платонов В.А. //Интернет-университет информационных технологий – ИНТУИТ.ру, БИНОМ. Лаборатория знаний, 2007 г. – 216 стр. 14 Шахнович. Современные технологии беспроводной связи. М.: Техносфера, 2006. – 288 стр.

ПРИЛОЖЕНИЕ ЗАКЛЮЧЕНИЕ В дипломном проекте выполнено проектирование беспроводной сети ЛВС в офисном двухэтажном здании с количеством рабочих станций – 64. Сеть организована на базе стандарта IEEE 802.11g, которая предоставляет пользователям сети следующие виды телекоммуникационных услуг: передача данных, голоса, видео. Проектируемая сеть стандарта IEEE 802.11g строится по топологии BSS(базовые зоны обслуживания), которая предусматривает использование точек доступа и контроллера беспроводной сети BlueSecure. Контроллер обеспечивает безопасность и управление беспроводной сети. В расчетной части дипломного проекта произведены расчеты зоны действия сигнала (зоны покрытия) и зоны Френеля. В разделе охраны труда проведен расчет защитного заземления. В экономической части дипломного проекта произведен расчет экономической эффективности от внедрения беспроводной ЛВС. Срок окупаемости составил 3,3 года.

Содержание Стр. Введение 1. Построение беспроводной локальной сети по технологии Wi-Fi 1.1. Техническое задание на проектирование беспроводной локальной сети 1.2. Технико-экономическое обоснование по выбору технологии WI – FI. 1.3 Организация беспроводной сети по типу Ad-Hoc, Infrastructure 1.3.1 Набор стандартов связи в беспроводной локальной сети IEEE 802.11 Контроллер беспроводной сети BlueSecure технические данные выбранной системы передач

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

Последнее изменение этой страницы: 2017-02-07; просмотров: 366; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 18.216.83.240 (0.118 с.) |