Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Глава 16. Виртуальные частные сети на базе MPLSСтр 1 из 6Следующая ⇒

ГЛАВА 16. Виртуальные частные сети на базе MPLS Типы VPN на базе транзитной сети MPLS и туннелирование Многопротокольная коммутация по меткам MPLS, выполняя функцию транзитной сети связи, в зависимости от технологии поступающего в нее трафика позволяет создать виртуальные частные сети (VPN) двух различных типов. При поступлении в MPLS пакетов третьего уровня (IP-пакетов) создаются VPN третьего уровня, называемые виртуальными частными маршрутизируемыми сетями VPRN (Virtual Private Routed Network). При поступлении в MPLS кадров второго уровня локальной вычислительной сети (LAN) Ethernet создаются VPN второго уровня, называемые услугой виртуальной частной локальной сети VPLS (Virtual Private LAN Service). VPLS (Virtual Private LAN Service). В технологии MPLS виртуальные частные сети VPN создаются с помощью туннелей. В отличие от VPN IP-сети, где туннели создаются в результате шифрования в MPLS туннели создаются в результате использования стека меток.

Виртуальная частная сеть третьего уровня VPRN

Настоящий раздел посвящен виртуальной частной сети третьего уровня VPRN. При этом доставка элемента данных протокола PDU от клиента до граничного маршрутизатора сети MPLS осуществляется с помощью пакета технологии IP (третий уровень согласно модели OSI). Общая модель VPRN

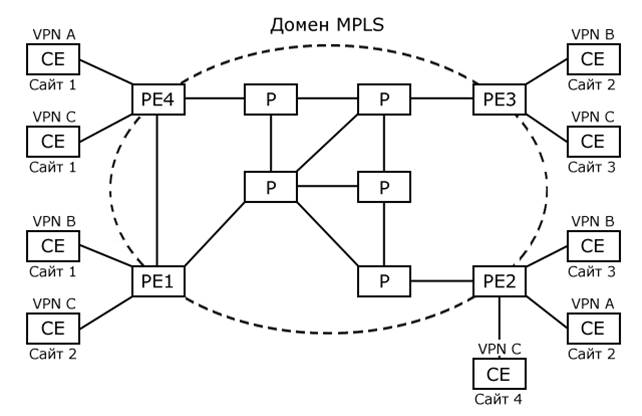

На рисунке 16.1 приведён пример VPRN, состоящей из трёх виртуальных частных сетей VPN: VPN А, VPN В, VPN С.

Рис. 16.1. Пример общей модели VPRN Пересылка пакетов в VPRN

MPLS-протокол LDP обеспечивает получение всеми РЕ-маршрутизаторами метки, связанные с данным РЕ-маршрутизатором. Сеть MPLS готова к обмену VPN-пакетами в тот момент, когда входной РЕ-маршрутизатор получает метку для выходного РЕ-маршрутизатора. На рис. 16.4 показано перемещение пакета данных между узлами разных сайтов одной VPN. Пересылка на основании метки по магистрали провайдера базируется либо на технологии коммутации по меткам, либо на маршрутах перераспределения потоков. При передаче пакета по магистрали пакет данных пользователя содержит два уровня меток. Верхняя метка направляет пакет к требуемому PЕ-маршрутизатору, а вторая метка указывает на таблицу VRF, логически связанную с выходным интерфейсом CЕ-маршрутизатора пункта назначения. Получив IP-пакет через какой-либо интерфейс от СЕ, РЕ-маршрутизатор логически связывает его с комплексом VRF, в результате чего создаётся нижняя метка, логически связанная с выходным РЕ-маршрутизатором (который идентифицирует таблицу VRF адресата маршрута получателя и выходной интерфейс выходного РЕ-маршрутизатора). Из глобальной таблицы пересылки РЕ-маршрутизатор получает верхнюю метку, которая указывает РЕ-маршрутизатор следующего транзитного перехода. РЕ-маршрутизатор помещает обе метки в стек меток MPLS. Этот стек меток присоединяется к VPN-пакету и направляется к следующему транзитному переходу. Р-маршрутизаторы анализируют верхнюю метку и направляют пакет по сети к требуемому узлу. На выходном РЕ-маршрутизаторе верхняя метка удаляется и исследуется нижняя, указывающая таблицу VRF адресата маршрута и выходной интерфейс. После этого нижняя метка также удаляется, а IP-пакет посылается на требуемый СЕ-маршрутизатор.

В сетях MPLS VPN используются иерархические свойства путей MPLS, за счет чего пакет может быть снабжен несколькими метками, помещаемыми в стек. На входе во внутреннюю сеть поставщика, образуемую маршрутизаторами Р, пакет будет снабжен двумя метками LVPN=7 и L=3. Метка LVPN интерпретируется как метка нижнего уровня – оставаясь на дне стека, она не используется, пока пакет путешествует по туннелю РЕ1-РЕ2. Продвижение пакета происходит на основании метки L верхнего уровня стека. Каждый раз, когда пакет проходит очередной маршрутизатор Р вдоль туннеля, метка L анализируется и заменяется новым значением. И только после достижения конечной точки туннеля – маршрутизатора РЕ1 – из стека извлекается метка LVPN. В зависимости от её значения пакет направляется на тот или иной выходной интерфейс маршрутизатора РЕ1 (на рис. 16.4 этот интерфейс обозначен Int 7). Из таблицы VRF, извлекается запись о маршруте к узлу назначения, указывающая на СЕ1 в качестве следующего маршрутизатора. Заметим, что запись об этом маршруте была помещена в таблицу VRF1А протоколом IGP. Последний отрезок путешествия пакета от СЕ1 до узла 10.1.0.3 осуществляется традиционными средствами IP.

Рис. 16.4. Перемещение пакета данных между узлами VPN Здесь приняты сокращения: 1. NH (next hop) – следующий маршрутизатор; 2. VRF1 А, VRF2 А, VRF3 А – таблицы маршрутизации (соответственно в РЕ1, РЕ2, РЕ3) относящиеся к VPN A; 3. VRF1 В, VRF2 В – таблицы маршрутизации (соответственно в РЕ1, РЕ2), относящиеся к VPN В. Рассмотрим перенос пакетов двух разных VPN через домен MPLS. Для коммутации IP-пакетов между устройствами PE используются две метки стека. Эти метки назначаются во входном PE IP-пакету, полученному от CE. Одна («внешняя») используется непосредственно для коммутации пакета маршрутизаторами домена MPLS. Внешняя метка определяет путь LSP от одного PE до другого. Вторая метка («внутренняя») идентифицирует VRF на выходном PE, которому принадлежит IP-пакет. Рассмотрим домен MPLS, к которому подключены два VPN - VPN А и VPN В (рис. 16.5). VPN А образован сайтами, включающими CE1 и CE2, а VPN В - CE3 и CE4. Как видно из рисунка, совпадают префиксы IP-адреса узлов CE1, CE3 (10.1.1.0/24), а также префиксы IP-адреса узлов CE2, CE4 (10.2.1.0/24).

Рис. 16.5. Схема прохождения пакетов VPN через домен MPLS

Рассмотрим прохождение пакета из VPN А от СЕ1 до СЕ2 через домен MPLS: · РЕ1 получает пакет от СЕ1. По интерфейсу, от которого пришел пакет РЕ1 определяет, что пришедший пакет принадлежит VRF А. · По VRF-таблице РЕ1 определяет, что подсеть 10.2.1.0/24 (которой предназначен пакет) доступна через домен MPLS и пакету необходимо назначить две метки 1000/345. Метки назначаются и пакет пересылается устройству Р1. · Устройства Р1 и Р2 на основании своих таблиц коммутации переправляют пакет устройству РЕ2. Эти таблицы коммутации содержат множества меток и для каждой из них привязку «FEC-метка», что позволяет поддержать заданное качество обслуживания. При этом может быть использована процедура управления трафиком - инжиниринг трафика. Отметим то, что «внешняя» метка 345, назначенная пакету устройством РЕ1, определяет LSP от РЕ1 до РЕ2. · РЕ2 получает пакет только с «внутренней» меткой 1000 и на основании таблицы коммутации определяет выходной интерфейс, через который должен быть переслан пакет (уже без метки).

16.2.5. Формирование топологии VPRN

При конфигурировании каждой таблицы VRF задаются два атрибута маршрутной цели RT: один для определения политики экспорта, а другой для определения импорта маршрутов. Сравнение значений атрибутов RT в маршрутном сообщении и в параметрах VRF позволяет решить вопрос о принятии или отклонении предлагаемого маршрута, что позволяет формировать топологию сети VPN.

На рис. 16.6 приведена схема топологии звезда для определенной VPRN. Как видно из рисунка эта VPRN состоит из центрального сайта и трех периферийных

Рис. 16.6.Пример топологии звезда VPRN

сайтов 2,3,4. Сайты принадлежат разным автономным системам AS. Все периферийные сайты общаются только с центральным сайтом 1. На рисунке показаны сконфигурированне маршрутные цели. Приведем некоторые команды чаcтичной настройки на маршрутизаторе PE-1.

Масштабируемость

Использование технологии MPLS позволяет создавать в одной и той же сети десятки тысяч VPN-структур. MPLS не требуют установления соединения «точка-точка» для создания VPN-сетей. Сайт пользователя имеет одноранговую связь только с одним граничным маршрутизатором РЕ, а не со всеми маршрутизаторами СЕ, которые принадлежат к VPN-сети. Гибкая адресация Пользователи используют собственные адресные пространства и не требуется преобразования открытых IP-адресов. Инжиниринг трафика Технология MPLS позволяет перераспределять потоки, перемещая нагрузку с чрезмерно используемых частей сети в неполностью используемые. Маршрутизация с перераспределением потоков и резервированием ресурсов позволяет провайдерам в максимальной степени использовать сетевые ресурсы, обеспечить высокое качество обслуживания QoS и добиться оптимальной работы сети. Маршрутизация в MPLS позволяет оператору применять явно заданные маршруты и принудительно направлять по ним потоки данных, что заменяет традиционные методы IP-маршрутизации и предоставляет пользователю быстрое восстановление работы сети в случае отказа канала связи или устройств. При этом достигается оптимизация недостаточно загруженных каналов и более эффективная маршрутизация. Общая модель VPLS На рис. 16.13 приведен пример структуры, состоящей из трёх услуг VPLS: А, В, С (т.е. из трех виртуальных частных сетей VPN). Магистральная транзитная сеть (Backbone Network) MPLS состоит из граничных маршрутизаторов провайдера PE (Provider Edge router) и не показанных для упрощения внутренних маршрутизаторов провайдера P (Provider router). Каждая VPLS состоит из нескольких территориально обособленных LAN Ethernet, которые принято называть сайтами. Например, об услуге сети с центральным отделением и тремя удалёнными филиалами можно сказать, что они состоят из четырёх сайтов. Маршрутизатор, с помощью которого сайт клиента подключается к граничному

Рис. 16.13. Пример структуры, состоящей из трёх VPLS граничным маршрутизаторов клиента CE (Customer Edge router). На рисунке 16.13 показана VPLS A с двумя сайтами, VPLS В с тремя сайтами и VPLS С с четырьмя сайтами. Пограничные маршрутизаторы PE соединены с помощью шести так называемых псевдоканалов PW (pseudowire), позволяющих объединить сайты одной VPLS (PW1-PW6). Псевдоканалы представляют собой туннели второго уровня иерархии 4 (называемого так же внутренним уровнем), проложенным внутри первого (внешнего) уровня. При передаче кадра по псевдоканалу MPLS кадр данных в псевдоканале пользователя содержит два уровня меток стека. Верхняя транспортная метка направляет кадр через внутренние маршрутизаторы P к требуемому PЕ-маршрутизатору, а вторая нижняя метка указывает на сайт, принадлежащий данному VPLS. На выходном РЕ-маршрутизаторе верхняя метка удаляется и исследуется нижняя, указывающая требуемый СЕ-маршрутизатор. На рис 16.14 показан более детальный пример сети провайдера, эмулирующей два сервиса VPLS. Пользовательские сети С1, С5 и С8 относятся к «темному» сервису VPLS, а сети C2, C3, C4, C6 и C7 – к «белому». Соответственно, набор псевдоканалов PW-B1, PW-B2 и PW-B3 объединяет пограничные маршрутизаторы, к которым подключены сети «темного» сервиса VPLS, а набор псевдоканалов PW-PW1, PW-W2 и PW-W3 – маршрутизаторы, к которым подключены сети «белого» сервиса VPLS (в конкретном примере это одни и те же пограничные маршрутизаторы PE1, PE2 и PE3, но если бы, например, сети C4 не существовало, то псевдо каналы PW-W2 и PW-W3 были бы не нужны). Внутренняя организация пограничного маршрутизатора при оказании услуги VPLS показана на примере маршрутизатора PE1. Мы видим, что для поддержки каждого сервиса VPLS пограничному маршрутизатору требуется отдельный виртуальный коммутатор, в данном случае это модули VPB и VPW. Модуль B выполняет стандартные функции моста и при этом формирует логический интерфейс с каждым из виртуальных коммутаторов. Этот интерфейс может также формироваться на основе коммутации либо пользовательских портов, когда весь трафик от определенного порта (или нескольких портов) передается на логический интерфейс, либо сетей VLAN, когда выбираются кадры одной или нескольких пользовательских сетей VLAN от одного или нескольких портов.

Рис. 16.14. Пример архитектуры из трёх VPLS Для этого виртуальный коммутатор изучает MAC-адреса и строит свою таблицу коммутации, как и обычный коммутатор. На рисунке показан упрощенный вид таблицы коммутации PE1, состоящей из двух записей: одна запись связывает адрес M8 сети C8 с псевдоканалом PW-B1, другая – адрес M5 сети C5 c псевдоканалом PW-B2.

ГЛАВА 16. Виртуальные частные сети на базе MPLS

|

|||||||||

|

Последнее изменение этой страницы: 2017-01-19; просмотров: 414; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 3.15.174.76 (0.03 с.) |

маршрутизатору провайдера РЕ, называется

маршрутизатору провайдера РЕ, называется