Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Модель 1 – передоручення приватного пункту.

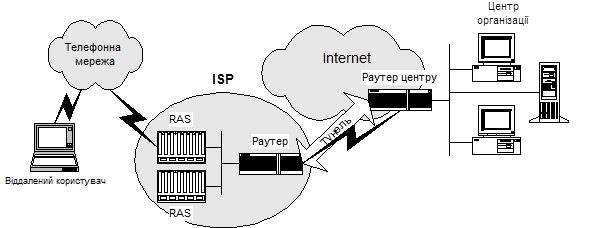

Організація, яка бажає передоручити свою відповідальність за доступ, може звернутися до ISP із пропозицією обслуговування “пункту” цим ISP. Провайдери самі встановлюють власне обладнання для використання комутованих каналів поблизу розташування користувачів, які викликають пункт доступу (Point of Presence – POP). При використанні першої моделі організація може укласти угоду з ISP на встановлення приватних POP для службовців компанії, які користуються доступом через комутовані канали. Якщо всі ресурси POP призначені для конкретної організації, то POP не відрізняється від віддаленого пункту організації (рис.), так що таке саме обладнання для раутінгу, яке використовується у центрі організації, повинне бути застосоване у POP. Оскільки пункт приватний, то всі пакети можуть бути відкритими. Тунель використовується тільки між раутером і POP та між раутером і центром. Одним із способів реалізації моделі 1 є передоручення приватного пункту з утворенням приватного тунелю тільки між ISP та раутером центру (рис.). Цей підхід передає відповідальність щодо доступу до ISP, однак це можливо більш затратний варіант від інших, бо кошти обладнання не розділяються. Подальший недолік полягає в тому, що повсюдний доступ потребує приватного обладнання, необхідного для забезпечення локального доступу для всіх службовців, а також обмежує їх доступ тільки до конкретного ISP.

Рис.. Модель 1 із тунелем між раутером ISP і раутером центру. Оскільки обладнання для доступу не впроваджене до послуг VPN, то ISP не повинен змінювати свого довіреного виготівника обладнання, однак він може змінити програмне забезпечення сервера доступу. Більшість ISP на сьогодні не маршрутують інших протоколів, крім IP. Якщо організація, яка здійснює передоручення, у своїй корпоративній мережі вживає протокол IPX або AppleTalk, то вона може бажати, щоб ці протоколи також тунелювалися. ISP мусить мати можливість скеровувати їх від станції, яка здійснює виклик через комутовані канали, до тунельного раутера. Більшість серверів доступу можуть бути модернізовані для обслуги цих протоколів. Оскільки ISP загалом не забезпечують повноту послуг програмного забезпечення віддаленого доступу для робочих станцій замовників, то організація повинна оснастити необхідним програмним забезпеченням своїх службовців. Це програмне забезпечення не відрізняється від необхідного при відсутності передоручення. Однак кожне спеціальне програмне забезпечення, необхідне ISP для реєстрації користувачів або забезпечення захисту, мусить бути долучене до програмного пакету робочих станцій організації.

Нарешті, ISP може керувати списком авторизованих імен користувачів і паролів від імені організації, щоб допомогти управлінню доступом до приватних пунктів. Телефонні номери можуть зберігатися в таємниці. Однак гакери, які які зуміють обійти захист ISP, можуть вільно розпоряджати корпоративними інформаційними ресурсами, бо їх пакети неможливо відрізнити від пакетів легітимних користувачів. Із цих міркувань слід вимагати дуже тісної взаємодії між організацією, яка здійснює передоручення, та ISP. Якщо службовці організації потребують одночасно доступу як до ресурсів компанії, так і до Internet, то вони тунелюють до організації і тоді ризикують виходити до Internet, хоча вони могли б ініціювати контакт із робочого місця. Інший спосіб дій має багато недоліків. Приймемо, наприклад, що раутер ISP (рис.) повністю забезпечує шлях до Internet, тоді якщо пакети можуть виходити в мережу, то вони також можуть доходити до робочих місць; такі пакети могли б бути ненавмисно уведені в тунель. Далі, IP-адреси, призначені ISP користувачам, є або адресами центру організації (зворотній Internet-трафік маршрутується до центру і досягає користувачів через тунель), або є адресами пунктів (маршрутуються до другого раутера і відкрито доходять до користувачів). Обидві ситуації не можуть існувати водночас. Хоч весь трафік у дійсності переходить через тунель, доступ до Internet не може працювати. Виготівнику раутерів такий спосіб обслуговування вигідний, бо він може продати на один раутер більше (для кожного POP), незалежно від серверів доступу через комутовані канали, розгорнених ISP.

|

||||||||

|

Последнее изменение этой страницы: 2021-03-09; просмотров: 63; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 3.141.29.145 (0.006 с.) |