Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Тема 6. Конфигурация параметров безопасности и служб аутентификации

Лекция №6.1. Особенности работы SELinux, firewalld, iptables SELinux SELinux, или Security Enhanced Linux, — это продвинутый механизм управления доступом, разработанный Агентством национальной безопасности (АНБ) США для предотвращения злонамеренных вторжений. Он реализует мандатную модель управления доступом (MAC — Mandatory Access control) в дополнение к уже существующей в Linux дискреционной модели (DAC — Discretionary Access Control), то есть разрешениям на чтение, запись, выполнение. У SELinux есть три режима работы: Изменение режима SELinux Файл конфигурации по умолчанию, где можно изменять режим работы — /etc/selinux/config. Чтобы узнать текущий режим работы, нужно выполнить следующую команду (для работы с SELinux необходимы root-привилегии, поэтому здесь и далее приводятся команды для root-пользователя): $ getenforce Изменение режима работы на permissive: $ setenforce permissive и наоборот, на enforcing: $ setenforce enforcing Полностью отключить SELinux можно только через файл конфигурации. Откройте его любым текстовым редактором $ vi /etc/selinux/config и измените параметр SELINUX на disabled: SELINUX=disabled После чего перезагрузите систему Политики SELinux В основе структуры безопасности SELinux лежат политики. Политика — это набор правил, определяющих ограничения и права доступа для всего, что есть в системе. Под “всем” в данном случае понимаются пользователи, роли, процессы и файлы. Политика определяет связь этих категорий друг с другом. Для понимания политик необходимо понимание базовых терминов. Политика SELinux определяет доступ пользователей к ролям, доступ ролей к доменам и доступ доменов к типам. Разберём значение этих терминов. Пользователи В SELinux есть набор предварительно заданных пользователей. Каждая стандартная учётная запись пользователя Linux соответствует одному или нескольким пользователям SELinux. В Linux пользователи запускают процессы. Это может быть пользователь ivan, открывший документ в редакторе vi (учётная запись ivan запускает процесс vi) или служебная учётная запись, запустившая демон httpd. В SELinux процесс (демон или запущенная программа) называется субъектом.

Роли Роль определяет, какие пользователи могут осуществлять доступ к заданному процессу. Роли не тождественны группам, они больше похожи на фильтры: пользователь может принадлежать к роли в любое время, если роль это позволяет. Определение роли в политике безопасности SELinux задаёт пользователей, имеющих доступ к этой роли. Роли используются потому, что один из элементов SELinux реализует ролевую модель управления доступом (RBAC — Role Based Access Control). Субъекты и объекты Субъект — это процесс, который может потенциально влиять на объект. Объектом в SELinux называется все, над чем можно выполнять какие-либо действия. Это может быть файл, директория, порт, tcp-сокет, курсор, X-сервер. Действия, которые субъект может выполнить над объектом, являются разрешениями субъекта. Домены Домен — это контекст, в котором может работать субъект SELinux (процесс). Этот контекст представляет собой как бы оболочку вокруг субъекта, которая сообщает процессу, что он может и не может делать. Например, домен определяет, какие файлы, директории, ссылки, устройства или порты доступны для субъекта. Типы Тип — это контекст для файла, который устанавливает предназначение файла. Например, контекст файла может указывать, что это веб-страница, или что файл находится в директории /etc, или что владелец этого файла — конкретный пользователь. В терминах SELinux контекст файла называется его типом. Политика SELinux определяет доступ пользователей к ролям, доступ ролей к доменам и доступ доменов к типам. Сначала пользователь должен быть авторизован для получения роли, затем роль должна быть авторизована для доступа к доменам. Домен, в свою очередь, может осуществлять доступ только к определенным типам файлов. Механизм, при котором процесс, запущенный в определенном домене, может осуществлять только определенные действия над определенными типами объектов, называется принудительным присвоением типов (Type Enforcement — TE). Работа политики SELinux Политика SELinux не заменяет традиционную дискреционную модель управления доступом (DAC). Если правило DAC запрещает пользователю доступ к файлу, правила политики SELinux не будут применяться, потому что первая линия обороны уже заблокировала доступ. SELinux начинает работать уже после DAC.

При запуске системы с SELinux политика загружается в память. Она имеет модульный формат, аналогично загружаемым модулям ядра. И точно так же как и модули ядра, модули политики можно динамически загружать и выгружать из памяти в ходе работы. SELinux ведёт список загруженных модулей (policy store), имя которого можно увидеть при помощи команды sestatus. Команда semodule -l выводит список модулей, загруженных память в данный момент: semodule -l | less Результат будет выглядеть примерно следующим образом:

Команду semodule можно использовать для множества других задач: установки, удаления, перезагрузки, обновления, включения и выключения модулей политики SELinux. Бинарные файлы модулей в большинстве случаев входят в состав пакетов SELinux. Они имеют расширение.pp. Просмотреть их список можно следующей командой: ls -l /etc/selinux/targeted/modules/active/modules/ Можно заметить, что файлы связаны с различными приложениями: ... -rw-r--r--. 1 root root 10692 Aug 20 11:41 anaconda.pp -rw-r--r--. 1 root root 11680 Aug 20 11:41 antivirus.pp -rw-r--r--. 1 root root 24190 Aug 20 11:41 apache.pp -rw-r--r--. 1 root root 11043 Aug 20 11:41 apcupsd.pp ... Файлы.pp не читаемы для человека. При загрузке системы модули политик объединяются в так называемую активную политику, которая затем загружается в память. Бинарная версия этой загруженной политики находится в директории /etc/selinux/targeted/policy. Следующая команда показывает активную политику: ls -l /etc/selinux/targeted/policy/

Изменение переключателей SELinux Несмотря на то, что прочитать файлы модулей политики невозможно, есть простой способ их настройки. Она осуществляется при помощи булевых переключателей SELinux (boolean). Если у вас будет ошибка -bash: semanage: команда не найдена То нужно установить policycoreutils-python yum install policycoreutils-python Теперь запускаем semanage с опцией boolean semanage boolean -l | less Будет выведен список различных переключателей, которые можно включить или выключить, краткое описание их функций и текущее состояние: ftp_home_dir (off, off) Allow ftp to home dir smartmon_3ware (off, off) Allow smartmon to 3ware mpd_enable_homedirs (off, off) Allow mpd to enable homedirs xdm_sysadm_login (off, off) Allow xdm to sysadm login xen_use_nfs (off, off) Allow xen to use nfs mozilla_read_content (off, off) Allow mozilla to read content ssh_chroot_rw_homedirs (off, off) Allow ssh to chroot rw homedirs mount_anyfile (on, on) Allow mount to anyfile ... ... Первый пункт в этом списке позволяет демону FTP осуществлять доступ к домашним директориям пользователей. В данный момент переключатель выключен (off), то есть доступ запрещен. getsebool ftpd_anon_write Она покажет, что в данный момент переключатель выключен: ftpd_anon_write --> off Изменим значение переключателя и включим его: setsebool ftpd_anon_write on Снова проверим состояние переключателя, оно должно поменяться: getsebool ftpd_anon_write ftpd_anon_write --> on Изменение переключателей является временным, при перезагрузке они вернутся к старым значениям. Чтобы закрепить изменения, нужно запустить команду setsebool с опцией -P. setsebool -P ftpd_anon_write on Теперь после перезагрузки изменения не потеряются FirewallD

Начиная с CentoOS 7 для настройки правил фильтрации трафика появился новый инструмент firewalld. Именно его рекомендуется использовать для управления правилами iptables. В CentOS 8 вместо стандартного пакета фильтрации iptables теперь используется фреймворк nftables, и при настройке правил файервола через firewalld на самом деле вы настраиваете nftables. В этой статье мы рассмотрим установку, основные концепции и настройку межсетевого экрана firewalld на сервере под управлением CentOS 8 (в CentOS 7 все аналогично). FirewallD – межсетевой экран для защиты сервера от нежелательного трафика с поддержкой динамического управления правилами (без перезапуска) и реализации постоянных правил файервола. Работает как интерфейс для iptables и nftables. FirewallD можно использовать почти во всех дистрибутивах Linux. Основные концепции firewalld, зоны и правила Перед тем как приступить к установке и настройке firewalld, мы познакомимся с понятием зон, которые используются для определения уровня доверия к различным соединениям. Для различных зон firewalld можно применить различные правила фильтрации, указывать активные опции брандмауэра в виде предварительно определенных служб, протоколов и портов, перенаправления портов и rich-rules. Firewalld фильтрует входящий трафик по зонам в зависимости от примененных к зоне правил. Если IP -адрес отправителя запроса соответствует правилам какой-либо зоны, то пакет будет отправляться через эту зону. Если же адрес не соответствует ни одной из настроенных на сервере зоне, пакет будет обрабатываться зоной используемой по умолчанию. При установке firewalld зона по умолчанию называется public. В firewalld есть зоны, где уже предварительно настроены разрешения для различных служб. Можно использовать эти настройки или создавать собственные зоны. Список зон по-умолчанию, которые создаются при установке firewalld (хранятся в каталоге /usr/lib/firewalld/zones/):

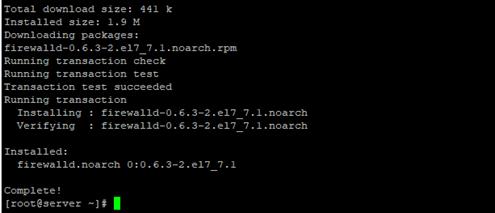

В firewalld используется два набора правил — постоянные и временные. Временные правила работают до перезагрузки сервера. По умолчанию при добавлении правил в firewalld, правила считаются временными (runtime). Чтобы добавить правило на постоянной основе нужно использовать флаг — permanent. Такие правила будут применяться после перезагрузки сервера. Установка и включение firewalld в CentOS В CentOS 7/8 firewalld устанавливается по умолчанию при установке ОС. Если вы его удалили и хотите установить firewalld, можете воспользоваться стандартным менеджером yum/dnf: # yum install firewalld -y — для Centos 7

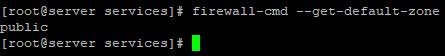

Чтобы демон firewalld запускался автоматически со стартом сервера, нужно добавить его в автозагрузку: # systemctl enable firewalld И запустить: # systemctl start firewalld Проверить статус сервиса: # systemctl status firewalld ● firewalld.service - firewalld - dynamic firewall daemon Loaded: loaded (/usr/lib/systemd/system/firewalld.service; enabled; vendor preset: enabled) Active: active (running) since Mon 2019-10-14 14:54:40 +06; 22s ago Docs: man:firewalld(1) Main PID: 13646 (firewalld) CGroup: /system.slice/firewalld.service └─13646 /usr/bin/python2 -Es /usr/sbin/firewalld --nofork --nopid Oct 14 14:54:40 server.vpn.ru systemd[1]: Starting firewalld - dynamic firewall daemon... Oct 14 14:54:40 server.vpn.ru systemd[1]: Started firewalld - dynamic firewall daemon. Либо командой: # firewall-cmd --state Команда firewall-cmd является фронтендом firewalld к nftables/iptables. # firewall-cmd --state running Работа с правилами firewalld Правила по умолчанию: Перед настройкой правил firewalld, нужно проверить, какая зона используется по умолчанию: # firewall-cmd --get-default-zone

Так как firewalld мы только установили и еще не настраивали, у нас зона по-умолчанию public. Проверим активную зону. Она также одна — public: # firewall-cmd --get-active-zones public interfaces: eth0 Как видим, сетевой интерфейс eth0 управляется зоной public. Список сетевых интерфейсов CentOS можно вывести: # ip link show Чтобы посмотреть правила активной зоны, введите: # firewall-cmd --list-all public (active) target: default icmp-block-inversion: no interfaces: eth0 sources: services: dhcpv6-client ssh ports: protocols: masquerade: no forward-ports: source-ports: icmp-blocks: rich rules: Из листинга видно, что в данную зону добавлены обычные операции, связанные с DHCP-клиентом и ssh. Доступные зоны Чтобы просмотреть список всех зон, нужно выполнить команду: # firewall-cmd --get-zones У меня получился такой список: block dmz drop external home internal public trusted work Чтобы проверить правила конкретной зоны, нужно добавить флаг — zone. # firewall-cmd --zone=home --list-all home target: default icmp-block-inversion: no interfaces: sources: services: dhcpv6-client mdns samba-client ssh ports: protocols: masquerade: no forward-ports: source-ports: icmp-blocks: rich rules: Правила всех зон, можно просмотреть командой:

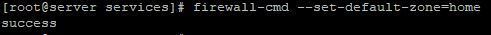

# firewall-cmd --list-all-zones Листинг будет довольно большой, так как зон может быть много. Изменение зоны по умолчанию. По умолчанию все сетевые интерфейсы расположены в зоне public, но их можно перенести в любую из зон, командой: # firewall-cmd --zone=home —change-interface=eth0 После параметра —zone= указать нужную зону. Чтобы изменить зону по умолчанию, нужно применить команду: # firewall-cmd --set-default-zone=home

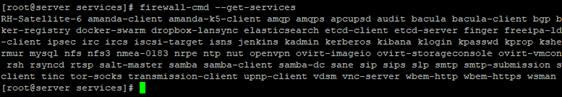

Добавление правил для приложений Чтобы открыть порт для приложения, можно добавить в исключения сервис. Вывести список доступных сервисов: # firewall-cmd --get-services

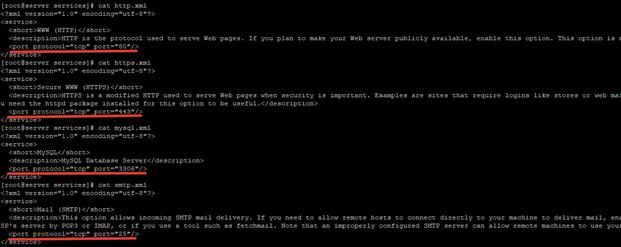

Вывод будет содержать большое количество сервисов. Подробная информация о службе содержится в ее xml файле. Эти файлы расположены в директории /usr/lib/firewalld/services. Например: # cd /usr/lib/firewalld/services # cat smtp.xml <?xml version="1.0" encoding="utf-8"?> <service> <short>Mail (SMTP)</short> <description>This option allows incoming SMTP mail delivery. If you need to allow remote hosts to connect directly to your machine to deliver mail, enable this option. You do not need to enable this if you collect your mail from your ISP's server by POP3 or IMAP, or if you use a tool such as fetchmail. Note that an improperly configured SMTP server can allow remote machines to use your server to send spam.</description> <port protocol="tcp" port="25"/> </service> В XML файле есть описание сервиса, протокол и номер порта, который будет открыт в firewalld.

При добавлении правил, вы можете использовать параметр —add-service, чтобы открыть доступ определенному сервису: # firewall-cmd --zone=public --add-service=http success # firewall-cmd --zone=public --add-service=https success После добавления правил, можно проверить, добавлены ли сервисы в указанную зону: # firewall-cmd --zone=public --list-services dhcpv6-client http https ssh Если вы хотите сделать эти правила постоянными, при добавлении нужно добавить параметр —permanent. Чтобы удалить сервис из зоны: # firewall-cmd --permanent --zone=public --remove-service=http # firewall-cmd --zone=public --permanent --list-services dhcpv6-client https ssh test Если вы хотите добавить в исключения свой сервис, вы можете создать файл xml самостоятельно и заполнить его. Можно скопировать данные с любого сервиса, изменить название, описание и номер порта. Скопируем файл smtp.xml в директорию для работы с сервисами пользователей: # cp /usr/lib/firewalld/services/smtp.xml /etc/firewalld/services Измените описание сервиса в файле.

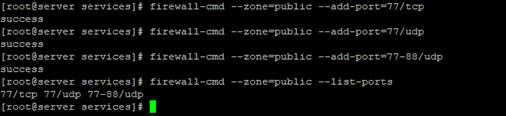

Сам файл xml тоже нужно переименовать по имени вашего сервиса. После чего, нужно перезагрузить firewalld и проверить есть ли наш сервис в списке: # firewall-cmd --get-services Я назвал сервис test и в списке он появился: syslog-tls telnet test tftp Теперь можно добавить созданный сервис в любую зону: # firewall-cmd --zone=public --add-service=test --permanent success # firewall-cmd --zone=public --permanent --list-services dhcpv6-client http https ssh test Если вы на нашли нужный вам сервис в списке, вы можете открыть нужный порт на firewalld командой: # firewall-cmd --zone=public —add-port=77/tcp — открыть 77 порт tcp Заблокировать/разрешить ICMP ответы: # firewall-cmd --zone=public --add-icmp-block=echo-reply Удалить добавленный порт: # firewall-cmd --zone=public —remove-port=77/udp — удалить временное правило 77 udp # firewall-cmd --permanent --zone=public —remove-port=77/udp — удалить постоянное правило

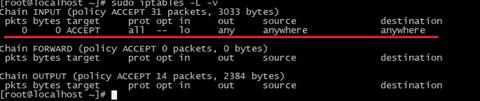

Добавление собственных зон Вы можете создать собственную зону (назову ее our): # firewall-cmd --permanent --new-zone=our После создания новой зоны, как и после создания сервиса, нужна перезагрузка firewalld: # firewall-cmd --reload success # firewall-cmd --get-zones block dmz drop external home internal our public trusted work Зона our доступна. Вы можете добавлять в нее сервисы или открывать определенные порты. Firewalld: блокировка IP-адресов, создание исключений Вы можете добавлять в исключения firewalld доверенные адреса IP адреса или блокировать нежелательные. Чтобы добавить в исключения конкретный IP- адрес (например 8.8.8.8) на вашем сервере через firewalld, используйте команду: # firewall-cmd --zone=public --add-rich-rule='rule family="ipv4" source address="8.8.8.8" accept' Проверьте зону, и убедитесь что IP добавлен в исключения в правиле rich rules: # firewall-cmd --zone=public --list-all public (active) target: default icmp-block-inversion: no interfaces: eth0 sources: services: dhcpv6-client http https ssh test ports: protocols: masquerade: no forward-ports: source-ports: icmp-blocks: rich rules: rule family="ipv4" source address="8.8.8.8" accept Чтобы заблокировать IP, нужно заменить accept на reject: # firewall-cmd --zone=public --add-rich-rule='rule family="ipv4" source address="8.8.4.4" reject' # firewall-cmd --zone=public --list-all public (active) target: default icmp-block-inversion: no interfaces: eth0 sources: services: dhcpv6-client http https ssh test ports: protocols: masquerade: no forward-ports: source-ports: icmp-blocks: rich rules: rule family="ipv4" source address="8.8.8.8" accept rule family="ipv4" source address="8.8.4.4" reject Можно разрешить определенную службу только для запросов с конкретного IP адреса: #firewall-cmd --permanent --add-rich-rule 'rule family="ipv4" source address="10.10.1.0/24" service name="https" accept' Если вам нужно срочно заблокировать вообще все запросы к серверу, используйте команду паники: # firewall-cmd --panic-on Отключить режим паники можно либо командой: # firewall-cmd --panic-off Либо перезагрузив сервер. Вы можете заблокировать конфигурацию firewalld, чтобы локальные сервисы с правами root не могли изменить созданные вами правила файервола: # firewall-cmd --lockdown-on Отключить режим блокировки: # firewall-cmd --lockdown-off Перенаправление портов в firewalld Вы можете создать правило перенаправления портов в firewalld. Чтобы перенаправить 443 порт на 9090: # firewall-cmd --zone=public --add-forward-port=port=443:proto=tcp:toport=9090 --permanent В Windows вы можете настроить порт-форвардинг с помощью netsh. Чтобы удалить правило перенаправления порта: # firewall-cmd --zone=public --remove-forward-port=port=443:proto=tcp:toport=9090 Iptables Iptables — это брандмауэр для Linux, используемый для мониторинга входящего и исходящего трафика и его фильтрации в соответствии с заданными пользователем правилами для исключения несанкционированного доступа к системе. При помощи Iptables можно разрешить на вашем сервере движение только определенного трафика. В данном руководстве мы рассмотрим использование Iptables для обеспечения безопасности веб-приложения. Важно: В последних дистрибутивах RHEL/CentOS по умолчанию используется служба firewallD, уже установленная в системе. Если вы хотите использовать Iptables, сначала нужно ее отключить. Для рассматриваемого примера используются VPS на Ubuntu 16.04 и локальная машина с SSH-клиентом Основы Iptables Все данные передаются по сети в виде пакетов. Ядро Linux предоставляет интерфейс для фильтрации пакетов входящего и исходящего трафика при помощи специальных таблиц. Iptables — это приложение командной строки и межсетевой экран для Linux, которым можно пользоваться для создания, поддержания работоспособности и проверки этих таблиц. Можно создать несколько таблиц. В каждой таблице может содержаться несколько цепочек. Цепочка — это набор правил. Каждое правило определяет, что делать с пакетом, если он соответствует условиям. При соответствии пакета над ним выполняется целевое действие (TARGET). Это может быть проверка следующей цепочкой или один из следующих вариантов: ACCEPT: разрешить передачу пакета. DROP: запретить передачу пакета. RETURN: пропустить текущую цепочку и перейти к следующему правилу в цепочке, которая ее вызвала. В данном руководстве мы будем работать с одной из таблиц по умолчанию, которая называется фильтром (filter). В таблице фильтра есть три цепочки (набора правил): INPUT – используется для контроля входящих пакетов. Можно разрешать или блокировать подключения по порту, протоколу или IP-адресу источника. FORWARD – используется для фильтрации пакетов, приходящих на сервер, но перенаправляемых куда-либо еще. OUTPUT – используется для фильтрации исходящих пакетов. Пример настройки iptables Давайте рассмотрим настройку iptables, на примере настройки доступа к web серверу. Шаг 1 – Установка брандмауэра Iptables в Linux 1. Установка Iptables Iptables предустановлен практически во всех дистрибутивах Linux, но если у вас его нет, в системах Ubuntu/Debian воспользуйтесь командами: sudo apt-get update sudo apt-get install iptables или в Centos/RedHat yum install iptables 2. Проверка текущего состояния Iptables Эта команда позволит вам проверить состояние текущей конфигурации Iptables. Опция -L используется для выведения всех правил, а опция -v — для более подробной информации: sudo iptables -L -v Пример результата:

В рассматриваемом примере во всех трёх цепочках установлена политика по умолчанию ACCEPT. Ни в одной цепочке нет никаких правил. Давайте изменим цепочку INPUT для фильтрации входящего трафика. Шаг 2 – Определение правил Определение правила означает внесение его в список (цепочку). Вот пример команды Iptables с обычными опциями. Некоторые из них не являются обязательными. sudo iptables -t <таблица> -A <цепочка> -i <интерфейс> -p <протокол (tcp/udp) > -s <источник> --dport <номер порта> -j <целевое действие> Опция -A означает “append”, добавление правила в конец цепочки. Очень важным моментом является то, что правила в цепочке применяются последовательно, и если пакет удовлетворяет условиям одного из них, последующие применяться не будут. Это всегда нужно помнить при создании наборов правил. Таблица означает таблицу, в которой редактируются цепочки. По умолчанию это filter. Цепочка — имя цепочки, к которой мы добавляем правило. Интерфейс — сетевой интерфейс, для которого выполняется фильтрация трафика. Протокол указывает сетевой протокол, пакеты которого вы хотите фильтровать, источник — IP-адрес отправителя пакета, номер порта — порт на вашем сервере, для которого применяется правило. Эти и некоторые другие опции будут рассмотрены ниже при демонстрации соответствующих действий. Для более подробной информации о команде Iptables и ее опциях обратитесь к соответствующей man-странице. man iptables 1. Разрешение трафика на локальном узле Первым делом нам нужно обязательно разрешить трафик через интерфейс loopback. Чтобы связь между приложениями и базами данных на сервере продолжалась в обычном режиме. sudo iptables -A INPUT -i lo -j ACCEPT Пример результата:

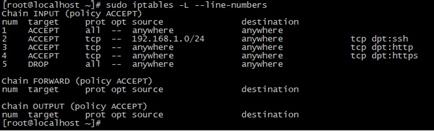

2. Разрешение подключений к портам HTTP, SSH и SSL Нам требуется, чтобы в обычном режиме работали порты HTTP (порт 80), https (порт 443), ssh (порт 22). Для этого нужно выполнить следующие команды. В них мы при помощи опции -p указали протокол, а при помощи опции —dport (destination port, порт на принимающей стороне, в данном случае это ваш сервер) соответствующий каждому протоколу порт: sudo iptables -A INPUT -p tcp --dport 22 -j ACCEPT sudo iptables -A INPUT -p tcp --dport 80 -j ACCEPT sudo iptables -A INPUT -p tcp --dport 443 -j ACCEPT Теперь все TCP-подключения с этими номерами портов будут разрешены. На самом деле для подключения по порту ssh лучше разрешить не со всех ip адресов, а только с определенных. Для защиты вашего сервера, как это сделать написано ниже 3. Фильтрация пакетов по источнику Если вам нужно принимать или отклонять пакеты по IP-адресу или диапазону IP-адресов источника, можно указать их при помощи опции -s. Например, чтобы принимать пакеты с адреса 192.168.1.3: sudo iptables -A INPUT -s 192.168.1.3 -j ACCEPT вместо хоста также можно указать и полностью сеть, например для разрешения подключения по ssh только с локальной сети 192.168.1.0/24 пропишите правило sudo iptables -A INPUT -s 192.168.1.0/24 -p tcp --dport 22 -j ACCEPT Отклонение команд с IP-адреса задаётся аналогичной командой с опцией DROP: sudo iptables -A INPUT -s 192.168.1.3 -j DROP Если нужно отклонять или принимать пакеты с диапазона IP-адресов, вам потребуется воспользоваться модулем Iprange с опцией -m и при помощи параметра —src указать диапазон: sudo iptables -A INPUT -m iprange --src-range 192.168.1.100-192.168.1.200 -j DROP 4. Запрет всего остального трафика Важно: после определения правил обязательно нужно запретить остальной трафика, в целях исключения несанкционированного доступа к серверу через другие открытые порты. sudo iptables -A INPUT -j DROP Эта команда отклоняет весь трафик, кроме указанных выше портов. Теперь можно проверить свои правила командой: sudo iptables -L -v

Как мы видим для интерфейса loopback у нас разрешен любой трафик, по портам 80 и 443 можно подключиться с любого ip. А по порту 22 можно подключиться только с сети 192.168.1.0/24. Не забудьте сохранить настройки, иначе после перезагрузке вы потеряете все изменения. Как сохранить написано ниже. Удаление правил iptables Если нужно удалить все правила и прописать все заново с чистого листа, можно воспользоваться командой очистки (flush): sudo iptables -F Она удаляет все существующие правила. Если вам нужно удалить конкретное правило, воспользуйтесь опцией -D. Сначала при помощи опции —line-numbers выведите пронумерованный список всех правил: sudo iptables -L --line-numbers

sudo iptables -D INPUT 3 результат

Настройка NAT (MASQUERADE) Большинство организаций получает от своих интернет-провайдеров ограниченное количество публично доступных IP-адресов, поэтому администратору требуется разделять доступ к Интернету, не выдавая каждому узлу сети публичный IP-адрес. Для доступа к внутренним и внешним сетевым службам узлы локальной сети используют внутренний (частный) IP-адрес. Граничные маршрутизаторы (межсетевые экраны) могут получать входящие соединения из Интернета и передавать их нужным узлам локальной сети и наоборот, направлять исходящие соединения узлов удаленным интернет-службам. Такое перенаправление сетевого трафика может быть опасным, особенно учитывая доступность современных средств взлома, осуществляющих подмену внутренних IP-адресов и таким образом маскирующих машину злоумышленника под узел вашей локальной сети. Чтобы этого не случилось, в Iptables существуют политики маршрутизации и перенаправления, которые можно применять для исключения злонамеренного использования сетевых ресурсов. Политика FORWARD позволяет администратору контролировать маршрутизацию пакетов в локальной сети. Например, чтобы разрешить перенаправление всей локальной сети, можно установить следующие правила (в примере предполагается, что внутренний IP-адрес брандмауэра/шлюза назначен на интерфейсе eth1): sudo iptables -A FORWARD -i eth1 -j ACCEPT sudo iptables -A FORWARD -o eth1 -j ACCEPT Эти правила предоставляют системам за шлюзом доступ к внутренней сети. Шлюз направляет пакеты от узла локальной сети к узлу назначения и наоборот (опции -o и -i), передавая их через устройство eth1. Важно: по умолчанию в большинстве дистрибутивов Linux перенаправление отключено. Чтобы его включить, нужно внести изменения в файл конфигурации /etc/sysctl.conf. Найдите там такую строчку net.ipv4.ip_forward = 0 и измените 0 на 1: net.ipv4.ip_forward = 1 Разрешение перенаправления пакетов внутренним интерфейсом брандмауэра позволяет узлам локальной сети связываться друг с другом, но у них не будет доступа в Интернет. Чтобы обеспечить узлам локальной сети с частными IP-адресами возможность связи с внешними публичными сетями, нужно настроить на брандмауэре трансляцию сетевых адресов (NAT). Создадим правило: sudo iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE В этом правиле используется таблица NAT, поэтому она указывается в явном виде (-t nat) и указана встроенная цепочка этой таблицы POSTROUTING для внешнего сетевого интерфейса eth0 (-o eth0). POSTROUTING позволяет изменять пакеты, когда они выходят из внешнего интерфейса шлюза. Целевое действие -j MASQUERADE заменяет (маскирует) частный IP-адрес узла внешним IP-адресом шлюза. Это называется IP-маскарадингом. Проброс портов Если в вашей внутренней сети есть сервер, который должен быть доступен извне, можно воспользоваться целевым действием -j DNAT цепочки PREROUTING в таблице NAT и указать IP-адрес и порт места назначения, на которые будут перенаправляться входящие пакеты, запрашивающие соединение с вашей внутренней службой. Например, если нужно перенаправлять входящие HTTP-запросы по порту 80 на выделенный HTTP-сервер Apache по адресу 172.31.0.23, выполните команду: sudo iptables -t nat -A PREROUTING -i eth0 -p tcp --dport 80 -j DNAT --to 172.31.0.23:80 Данное правило определяет использование встроенной цепочки PREROUTING в таблице NAT для перенаправления входящих HTTP-запросов на порт 80 указанного IP-адреса 172.31.0.23. Такой способ трансляции сетевых адресов называется перенаправлением или пробросом портов. Сохранение изменений в iptables Созданные нами правила сохранены в оперативной памяти. Это означает, что при перезагрузке нам нужно будет заново из определить. Чтобы сохранить из после перезагрузки, нужно выполнить следующую команду: В Ubuntu/Debian sudo iptables-save > /etc/iptables.rules В Centos/Redhat iptables-save > /etc/sysconfig/iptables Она сохраняет текущие правила в файл конфигурации системы, который используется для перенастройки таблиц во время перезагрузки. Эту команду нужно выполнять после каждого изменения правил. Для отключения брандмауэра просто очистите все правила и сохраните изменения: sudo iptables -F sudo /sbin/iptables-save Восстановление настроек Если вы еще не сохраняли настройки, и хотите вернуться к первоначальным настройкам. Используйте iptables-restore. В Ubuntu/Debian sudo iptables-restore < /etc/iptables.rules В Centos/Redhat iptables-restore < /etc/sysconfig/iptables

|

|||||||||||||||||||||||||||

|

Последнее изменение этой страницы: 2021-03-09; просмотров: 339; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 3.19.29.89 (0.255 с.) |