Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Магистральные мосты провайдера с поддержкой инжиниринга трафика

Технология РВВ ТЕ (Provider Backbone Bridge Traffic Engineering — магистральные мосты провайдера с поддержкой инжиниринга трафика) ведет свое начало от фирменной технологии РВТ (Provider Backbone Transport — магистральный транспорт провайдера) компании Nortel. В начале 2007 года для стандартизации этой технологии была образована рабочая группа IEEE 802.1Qay, работа которой на момент написания данной книги еще не была завершена (ее окончание планировалось на конец 2009 года). Технология РВВ ТЕ базируется на технологии РВВ, в ней используется та же самая схема инкапсуляции кадров и отображения пользовательских соединений на провайдерские туннели. Главными целями разработчиков технологии РВВ ТЕ были: § поддержка функций инжиниринга трафика для магистральных виртуальных локальных сетей (В-VLAN) с топологией «точка-точка», (эти сети часто называют транками, или туннелями); § обеспечение «быстрой» отказоустойчивости со скоростью, сравнимой со скоростью работы защиты соединений в технологии SDH. Поставленные цели достигаются в технологии РВВ ТЕ за счет следующих изменений технологии РВВ и классической технологии локального моста: § Отключение протокола STP. § Отключение механизма автоматического изучения магистральных МАС-адресов. § Использование пары «B-VID/B-MAC-DA» в качестве метки туннеля. В принципе любой коммутатор, который поддерживает технику VLAN (стандарт IEEE 802.1Q), продвигает кадры на выходной порт, анализируя два указанных в кадре значения: МАС- адрес назначения и номер VLAN. Поэтому данное свойство просто предполагает, что коммутатор ведет себя в соответствии с алгоритмом продвижения, описанным в стандарте 802.1Q, но только для магистральных адресов и магистральных виртуальных локальных сетей. § Предварительная прокладка первичного (основного) и резервного туннеля для тех случаев, когда нужно обеспечить отказоустойчивость туннеля. § Описанные первые три свойства технологии РВВ ТЕ позволяют администратору или системе управления сетью формировать пути прохождения через сеть произвольным образом, независимо от того, имеют ли они минимальную метрику до некоторого коммутатора, названного корневым, или нет — то есть обеспечивают поддержку функций инжиниринга трафика. Пара «B-VID/B-MAC-DA» является аналогом метки пути LSP технологии MPLS, однако в отличие от метки MPLS значение этой пары остается неизменным в процессе перемещения кадра по сети провайдера.

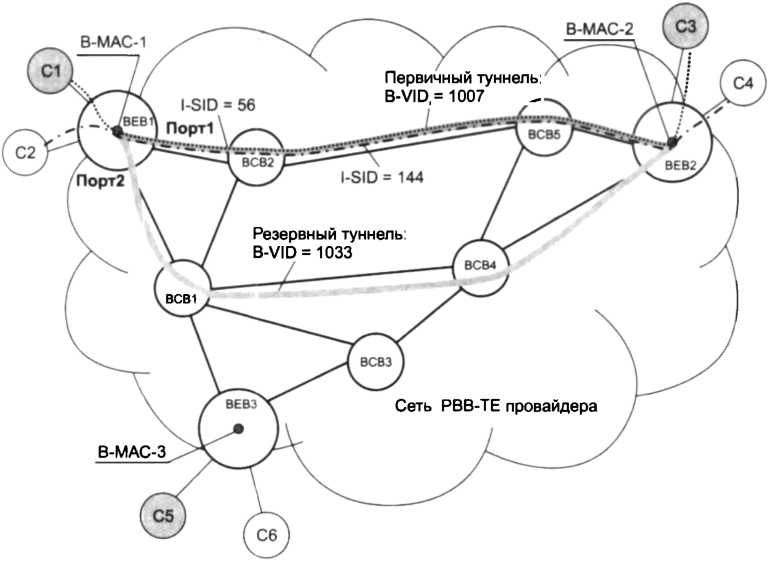

Посмотрим, как работает технология РВВ ТЕ, на примере сети, изображенной на рис. 21.14. В этой сети сконфигурировано два туннеля: § Основной туннель с B-VID 1007 между ВЕВ1 и ВЕВ2, проходящий через ВСВ2 и ВСВ5. Нужно отметить, что в отличие от туннелей MPLS туннели РВВ ТЕ являются двунаправленными. § Резервный туннель с B-VID 1033, соединяющий те же конечные точки ВЕВ1 и ВЕВ2, но проходящий через другие промежуточные коммутаторы ВСВ1 и ВСВ4, что позволяет обеспечить работоспособность резервного туннеля при отказе какого-либо элемента (коммутатора или линии связи) основного туннеля. Организация обоих туннелей достигается путем ручного конфигурирования таблиц продвижения во всех коммутаторах сети, через которые проходят туннели. Например, таблица продвижения коммутатора ВЕВ1 после такого конфигурирования выглядит так, как показано в табл. 21.2. Для устойчивой работы сети РВВ ТЕ необходимо, чтобы комбинация B-VID/B-MAC-DA была уникальной в пределах этой сети. Уникальность может обеспечиваться разными способами. Если в качестве адресов B-MAC-DA в таблицах продвижения указываются адреса физических интерфейсов коммутаторов, то уникальность обеспечивается традиционным способом — за счет централизованной схемы назначения значения старших трех байтов этих адресов, представляющих собой уникальный идентификатор производителя оборудования OUI (как вы знаете из главы 12, эту схему контролирует комитет IEEE 802).

Рис. 21.14. Организация услуг в сети РВВ ТЕ Таблица 21.2. Таблица продвижения коммутатора ВЕВ1

Существует также практика ручного назначения коммутаторам так называемых МАС- адресов обратной связи, которые относятся не к отдельному физическому интерфейсу, а к коммутатору в целом. Такие адреса удобно использовать для организации туннелей между устройствами, так как конфигурация туннеля не связана непосредственно с данным коммутатором и остается неизменной при его замене. При ручном задании МАС-адресов ответственность за их уникальность лежит на администраторе; понятно, что такое решение может работать только в пределах одного административного домена.

Добавление значения B-VID к адресу B-MAC-DA позволяет организовать к одному и тому же пограничному коммутатору до 1024 туннелей с различными в общем случае путями прохождения через сеть. Это дает администратору или системе управления широкие возможности в отношении инжиниринга трафика в сетях РВВ ТЕ. Нужно подчеркнуть, что таблицы продвижения в сети РВВ ТЕ имеют стандартный вид (для коммутаторов, поддерживающих технику VLAN). Изменяется только способ построения этих таблиц — вместо автоматического построения на основе изучения адресов передаваемых кадров имеет место их внешнее формирование. Отображение пользовательского трафика на соединения I-SID и связывание этих соединений с туннелями B-VID происходит в технологии РВВ ТЕ точно так же, как и в технологии РВВ. Так как сети РВВ ТЕ поддерживают только соединения «точка-точка», то пограничные коммутаторы не должны изучать пользовательские МАС-адреса. Отказоустойчивость туннелей РВВ ТЕ обеспечивается механизмом, аналогичным механизму защиты пути в технологии MPLS, рассмотренному ранее в главе 20. Если администратор сети хочет защитить некоторый туннель, он должен сконфигурировать для него резервный туннель и постараться проложить его через элементы сети, не лежащие на пути основного туннеля. В случае отказа первичного туннеля его трафик автоматически направляется пограничным коммутатором в резервный туннель. В примере, приведенном на рис. 21.13, для первичного туннеля с B-VID 1007 сконфигурирован резервный туннель с B-VID 1033. При отказе туннеля 1007 трафик соединений с I-SID 56 и 144 будет направлен коммутатором ВЕВ1 в туннель 1033. Для мониторинга состояний первичного и резервного туннелей в технологии РВВ ТЕ применяется протокол CFM. Этот протокол является обязательным элементом технологии РВВ ТЕ. Мониторинг выполняется путем периодической отправки сообщений ССМ каждым пограничным коммутатором туннеля. Время реакции механизма защиты туннелей РВВ ТЕ определяется периодом следования сообщений ССМ; при аппаратной реализации этого протокола портами коммутатора время реакции может находиться в пределах десятка миллисекунд, то есть соизмеримо с реакцией сетей SDH. Выводы В наиболее широком смысле под Ethernet операторского класса понимают как услуги Ethernet, которые операторы связи предоставляют в глобальном масштабе, так и технологии, на основе которых эти услуги организуются. Движущими силами превращения Ethernet в технологию операторского класса являются: § привлекательность для пользователей услуг Ethernet в глобальном масштабе; § низкая стоимость оборудования Ethernet; § унификация технологий канального уровня. Существует несколько вариантов организации глобальной услуги Ethernet: § Ethernet поверх MPLS (EoMPLS); § Ethernet поверх Ethernet; § Ethernet поверх транспорта первичных сетей. Основные потребительские свойства глобальной услуги Ethernet стандартизованы форумом MEF. В технологии EoMPLS применяется двухуровневая иерархия соединений: на нижнем уровне работают туннели MPLS, а на верхнем — псевдоканалы, переносящие пользовательский трафик.

С помощью технологии EoMPLS провайдер может оказывать услуги двух типов: VPWS (соединения «точка-точка») и VPLS (соединения «каждый с каждым»). Для реализации варианта Ethernet поверх Ethernet комитет IEE802.1 разработал три стандарта: § мосты провайдера (РВ); § магистральные мосты провайдера (РВВ); § магистральные мосты провайдера с поддержкой инжиниринга трафика (РВВ). В стандарте РВ виртуальные локальные сети (VLAN) провайдера и пользователей разделены. В стандарте РВВ разделены как виртуальные локальные сети (VLAN), так и МАС-адреса провайдера и пользователей. Стандарт РВВ поддерживает только услуги «точка-точка», но дает администратору полный контроль над путями следования трафика через сеть. Еще одним важным новым свойством этого стандарта является механизм быстрой защиты пользовательских соединений. Вопросы и задания 1. Ethernet операторского класса это: а) улучшенная версия классической технологии Ethernet; б) новая услуга операторов связи; в) услуга VPLS с интерфейсом Ethernet. 2. Причинами появления Ethernet операторского класса является: а) стремление операторов строить свои сети только на коммутаторах Ethernet; б) желание пользователей объединять свои территориально распределенные сайты, «как если бы они принадлежали одной локальной сети»; в) стремление пользователей и операторов к унификации сети; г) относительная дешевизна оборудования Ethernet. 3. Какие улучшения классической версии Ethernet были сделаны для превращения ее в технологию операторского класса? Варианты ответов: а) повышена надежность оборудования Ethernet; б) улучшены эксплуатационные свойства оборудования Ethernet; в) добавлена возможность изоляции адресных пространств клиентов и оператора. 4. Чем вариант «Ethernet поверх MPLS» отличается от варианта «Ethernet поверх транспорта»? Варианты ответов: а) характеристиками предоставляемой услуги; б) используемой внутренней транспортной технологией для предоставления одной и той же услуги; в) в первом случае в сети оператора используется техника коммутации пакетов, во втором — коммутации каналов. 5. Что стандартизуют спецификации форума MEF? Варианты ответов: а) топологию связей услуги Ethernet; б) возможность использования идентификаторов VLAN для определения топологии связей услуги; в) параметры пропускной способности соединений. 6. Псевдоканал MPLS это:

а) путь LSP второго уровня иерархии; б) эмулятор некоторого телекоммуникационного сервиса; в) путь LSP первого уровня иерархии. 7. Какое максимальное количество псевдоканалов можно проложить в одном туннеле MPLS? 8. Должно ли устройство РЕ изучать МАС-адреса клиентов при оказании услуги VPWS? 9. Виртуальный коммутатор услуги VPLS изучает МАС-адреса, приходящие: а) по логическому интерфейсу; б) по псевдоканалам. 10. С какой целью для сообщений ССМ введено понятие уровня? Варианты ответов: а) для мониторинга иерархических многоуровневых соединений MPLS; б) для мониторинга многодоменных сетей Ethernet; в) для обеспечения приоритетности тестирования сети оператора связи. 11. Верно ли утверждение «Стандарт Y.1731 дополняет функции стандарта CFM набором функции мониторинга производительности сети»? 12. Стандарт «Мосты провайдера» обеспечивает изоляцию: а) виртуальных локальных сетей клиентов и провайдера; б) МАС-адресов клиентов и провайдера; в) МАС-адресов пограничных и магистральных коммутаторов провайдера. 13. Пограничные коммутаторы провайдера, работающие в соответствии со стандартом «Магистральные мосты провайдера», должны изучать МАС-адреса клиентов: ГЛАВА 22 Удаленный доступ Термин «удаленный доступ» (remote access) часто употребляют, когда речь идет о доступе пользователя домашнего компьютера к Интернету или сети предприятия, которая находится от него на значительном расстоянии, означающем необходимость применения глобальных связей. В последнее время под удаленным доступом стали понимать не только доступ изолированных компьютеров, но и домашних сетей, объединяющих несколько компьютеров членов семьи. Такими же небольшими сетями располагают малые офисы предприятий, насчитывающие 2-3 сотрудника. Организация удаленного доступа является одной из наиболее острых проблем компьютерных сетей в настоящее время. Она получила название «проблемы последней мили», где под последней милей подразумевается расстояние от точки присутствия (POP) оператора связи до помещений клиентов. Сложность этой проблемы определяется несколькими факторами. С одной стороны, современным пользователям необходим высокоскоростной доступ, обеспечивающий качественную передачу трафика любого типа, в том числе данных, голоса, видео. Для этого нужны скорости в несколько мегабит, а для качественного приема телевизионных программ — в несколько десятков мегабит в секунду. С другой стороны, подавляющее большинство домов в больших и малых городах и особенно в сельской местности по-прежнему соединены с точками присутствия операторов связи абонентскими окончаниями телефонной сети, которые не были рассчитаны на передачу компьютерного трафика. Кардинальная перестройка кабельной инфраструктуры доступа требует времени — слишком масштабна эта задача из-за огромного количества зданий и домов, географически рассеянных по огромной территории. И хотя в некоторых странах в последнее время стали прокладывать к домам высокоскоростные оптические линии, таких стран не так уж много, да и этот процесс затронул пока только большие города и крупные здания с множеством потенциальных пользователей.

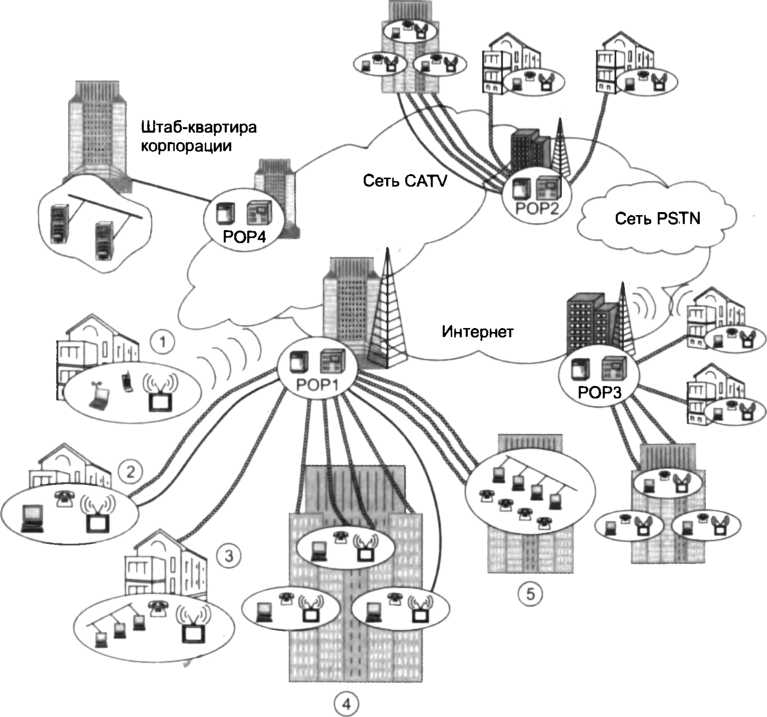

Долгое время наиболее распространенной технологией доступа был коммутируемый доступ, когда пользователь устанавливал коммутируемое соединение с корпоративной сетью или Интернетом через телефонную сеть с помощью модема, работающего в голосовой полосе частот. Такой способ обладает существенным недостатком — скорость доступа ограничена нескольким десятками килобит в секунду из-за фиксированной узкой полосы пропускания примерно в 3,4 кГц, выделяемой каждому абоненту телефонной сети (вспомните технику мультиплексирования, применяемую в телефонных сетях и описанную в главе 9). Такие скорости сегодня устраивают все меньше и меньше пользователей. Для организации скоростного удаленного доступа сегодня привлекаются различные технологии, в которых используется только существующая инфраструктура абонентских окончаний — телефонные сети или сети кабельного телевидения. После достижения POP поставщика услуг по такому окончанию компьютерные данные уже не следуют по телефонной сети или сети кабельного телевидения, а ответвляются с помощью специального оборудования в сеть передачи данных. Это позволяет преодолеть ограничения на полосу пропускания, отводимую абоненту в телефонной сети или сети кабельного телевидения, и повысить скорость доступа. Наиболее популярными технологиями такого типа являются технология ADSL, использующая телефонные абонентские окончания, и кабельные модемы, работающие поверх сети кабельного телевидения. Эти технологии обеспечивают скорость от нескольких сотен килобит до нескольких десятков мегабит в секунду. Применяются также различные беспроводные технологии доступа, обеспечивающие как фиксированный, так и мобильный доступ. Набор таких беспроводных технологий очень широк, в него входят и беспроводные сети Ethernet (802.11), различные фирменные технологии, передача данных по сети мобильной телефонии, а также технологии фиксированного доступа, например, стандарта 802.16. В этой главе мы рассмотрим основные схемы и наиболее популярные технологии удаленного доступа. Схемы удаленного доступа Рисунок 22.1 иллюстрирует разнообразный и пестрый мир удаленного доступа. Мы видим здесь клиентов различных типов, отличающихся используемым оборудованием и требованиями к параметрам доступа. Кроме того, помещения клиентов могут быть соединены с ближайшей точкой доступа оператора связи (то есть с ближайшим центральным офисом, если пользоваться терминологией операторов телефонной сети) различными способами: с помощью аналогового или цифрового окончания телефонной сети, телевизионного кабеля, беспроводной связи. Наконец, сам оператор связи может иметь различную специализацию, то есть быть либо поставщиком телефонных услуг, либо поставщиком услуг Интернета, либо оператором кабельного телевидения или же быть универсальным оператором, предоставляющим весь спектр услуг и обладающим собственными сетями всех типов.

Рис. 22.1. Клиенты удаленного доступа

|

||||||||||||||||||||||

|

Последнее изменение этой страницы: 2017-02-05; просмотров: 461; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 3.147.61.122 (0.038 с.) |