Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Комп”ютеризовані системи і мережі передавання данихСтр 1 из 34Следующая ⇒

КОМП”ЮТЕРИЗОВАНІ СИСТЕМИ І МЕРЕЖІ ПЕРЕДАВАННЯ ДАНИХ

КОНСПЕКТ ЛЕКЦІЙ

ЗМІСТ Передмова................................................................................................................................ 7 ПЕРЕДМОВА Усю продукцію, яку сьогодні виробляє людство, поділяють на три основних види: предмети, енергія, інформація. Сучасне виробництво всіх видів продукції основане на використанні комп'ютерних технологій, які сьогодні охоплюють усі сфери розвитку суспільства. Держава, яка не володіє комп'ютерними технологіями, не може забезпечити своїм громадянам високого життєвого рівня, причому відставання в економічному розвитку такої держави від країн, які володіють передовими комп'ютерними технологіями, постійно зростатиме. Сучасні комп'ютерні інформаційні технології не тільки забезпечують суспільство ефективним доступом до багатьох соціальних благ та можливостей, а й сприяють загальному економічному розвитку держави. Важливим аспектом виробництва та використання інформації є процес відбору, обробки та передавання даних на віддаль. Передавання даних на відстань здійснюється за допомогою систем та мереж передавання даних (СМПД), які є одним з видів систем електрозв'язку. У загальному випадку СМПД - це комплекс технічних і програмних засобів, який забезпечує обмін інформацією між віддаленими абонентами, розташованими на великій території. До технічних засобів СМПД належать кінцеве (абонентське) обладнання даних, канали зв'язку та комунікаційне обладнання, які забезпечують швидку та достовірну передачу інформаційних повідомлень адресатам, віддаленим від абонентів на десятки тисяч кілометрів. Сучасними мережами, окрім комп'ютерних даних, можна передавати найрізноманітнішу інформацію: мультимедійну, факсимільну, банківську, наукову, навігаційну, метеодані тощо. За їх допомогою проводять аудіо- і відеоконференції, симпозіуми та виробничі наради, передають газетний текст та реалізовують послуги електронної пошти. Прикладом актуальності та універсальності сучасних мереж передавання даних є всесвітньо відома мережа Internet, яка об'єднує тисячі локальних і глобальних мереж та мільйони персональних комп'ютерів, розташованих у різних державах всіх континентів. Тому знання теорії та техніки сучасних систем і мереж передавання даних є обов'язковим для бакалаврів та спеціалістів, які працюватимуть як у галузі комп'ютеризованих інформаційних технологій, телекомунікацій та електрозв'язку, так і в інших галузях, до яких належать системи автоматики та управління, транспорту, енергетики та інші.

Цей посібник підготовлений відповідно до робочої програми дисципліни "Системи і мережі передавання даних" та навчального плану підготовки бакалаврів напряму 6.0914 "Комп'ютеризовані системи, автоматика та управління". Викладений матеріал базується на знаннях таких дисциплін, як "Теорія інформації", "Основи збору, передавання та обробки інформації" та ін. Метою видання є висвітлення основних питань названої дисципліни у межах відведеного навчальним планом обсягу годин та без застосування громіздкого математичного апарату. Посібник складається з восьми розділів. У першому розділі розглянуто розвиток комп'ютерної техніки та інформаційно-обчислювальних мереж, структуру перших систем віддаленого доступу до інформаційних ресурсів та глобальних комп'ютерних мереж. У другому розділі наведено класифікацію систем та мереж передавання даних, загальні засади їх побудови та порівняльні характеристики, вимоги до сучасних мереж передавання даних. У третьому розділі розглянуто проблеми стандартизації у галузі передавання даних, джерела стандартів, детально описано 7-рівневу еталонну модель взаємодії відкритих систем OSI. У четвертому розділі описано глобальні мережі передавання даних: розглянуто питання побудови та основні технології глобальних мереж на основі виділених і комутованих каналів та мереж з комутацією пакетів. У п'ятому розділі викладено основні принципи побудови локальних мереж передавання даних, розглянуто питання стандартизації протоколів канального та фізичного рівнів, процедури передавання даних і структуру кадрів підрівня LLC. У шостому розділі описано базові технології локальних мереж передавання даних, методи доступу до фізичного середовища, правила побудови розподілених сегментів відповідно до вимог специфікацій фізичного середовища.

У сьомому розділі описано комунікаційне обладнання та його використання для побудови та структуризації локальних мереж. Особливу увагу приділено комутаторам, їх структурі та принципам роботи, основним та додатковим функціям, режимам передавання кадрів, наведено рекомендації з їх використання. У восьмому розділі викладено принципи побудови об'єднаних мереж передавання даних, описано основні види і принципи маршрутизації пакетів в об'єднаній мережі та функції маршрутизаторів, структуру та функції стека комунікаційних протоколів ТСРЛР, структуру IP-пакета, принципи IP-адресації та маршрутизації пакетів. Розглянуто основні принципи обміну повідомленнями між прикладними рівнями двох кінцевих вузлів, які знаходяться в різних мережах Internet-мережі. Викладений у посібнику матеріал знайомить студентів із основами побудови СМПД та основними принципами передавання даних між віддаленими абонентами і може стати базою для їх подальшої спеціалізації та більш глибокого вивчення як технічних, так і програмних засобів комп'ютерних мереж, їх безпеки та мережевого адміністрування. Технологія Х.25 Технологію Х.25 було розроблено в середині 70-х років з метою під'єднання до потужних комп'ютерів (мейнфреймів), віддалених низькоінтелектуальних алфавітно-цифрових терміналів та з використанням для передавання даних телефонних ліній зв'язку. Завдяки надлишковості своїх протоколів вона забезпечує надійне передавання даних каналами низької якості. Ця технологія була однією з перших, яка на початку 80-х років дозволила об'єднати LAN і потужні комп'ютери в одну мережу. Сьогодні технологія Х.25 є найбільш поширеною технологією з комутацією пакетів, на базі якої побудовані і функціонують корпоративні мережі. Стандарт Х.25 описує інтерфейс між кінцевим обладнанням даних і апаратурою передавання даних для терміналів, які працюють в пакетному режимі. Проходженням пакетів мережею Х.25 із швидкістю 1200 - 64000 біт/с керує трирівневий стек протоколів, який функціонує як на комутаторах, так і на кінцевих вузлах мережі. На першому (фізичному) рівні цього стека можуть використовуватися протоколи Х.21, X.21bis/RS-232C, RS-^49/442 або V.35, які залежно від типу виділеного каналу регламентують роботу синхронного модема, або пристрою DSU/CSU. На другому (канальному) рівні здебільшого використовується протокол LAP-B, який добре узгоджується з протоколом HDLC моделі OSI. Канальний рівень відповідає за взаємодію між вузлами мережі. На основі отриманої послідовності байт він формує кадри, перевіряє контрольні суми і підтверджує приймання даних при збігу КС або просить повторити передавання кадру з помилками. На третьому (мережевому або, як його ще називають, "пакетному") рівні використовують протокол Х.25/3, який відповідає за маршрутизацію пакетів та встановлення віртуального каналу, керує потоком пакетів, контролює помилки, завершує виклик та розриває віртуальний канал. Він використовує 14 типів пакетів, які можуть мати довжини 16, 32, 64, 128, 256, 512 або 1024 байт, серед яких найбільш поширеною є 128 байт. Обмін пакетами між однорідними мережами Х.25 описує стандарт Х.75.

Рис. 4.8. Приклад побудови мережі Х.25 Типову структуру мережі Х.25 показано на рис. 4.8, де S - комутатори пакетів; PAD - пристрій під'єднання до мережі низькошвидкісних терміналів (пакувальник даних); АК, МК - відповідно абонентські і магістральні канали зв'язку; АПД - апаратура передавання даних; R - маршрутизатор; Т - низь-кошвидкісні термінальні пристрої; MF - потужний комп'ютер (мейнфрейм); LAN -локальна мережа.

Найбільш типовими абонентами мережі Х.25 в кінці 70-х років були неінтелектуальні алфавітно-цифрові термінали, які не мали вбудованих процесорів, а керувалися схемною (жорсткою) логікою. Такими абонентами були касові апарати, банкомати, термінали обліку продукції, замовлення залізничних та інших квитків тощо, які під'єднувалися до мережі за допомогою спеціальних пристроїв керування PAD. При цьому старт-стопні асинхронні термінали могли розміщуватися на віддалі від PAD, часто великій - тоді термінали під'єднують до PAD за допомогою виділених телефонних ліній. PAD, в свою чергу, вбудовувалися в комутатори S або під'єднувалися до них за допомогою виділеного каналу АК. Основне призначення PAD - формування пакетів даних на основі потоку байт, які надходять від алфавітно-цифрових терміналів. Крім цього, PAD виконують функції встановлення зв'язку з мейнфреймом, передавання пакетів у мережу та керування роботою терміналів. У сучасних мережах PAD застосовують для під'єднання до мережі Х.25 різноманітних терміналів, які використовують асинхронний інтерфейс RS-232. Віддалені комп'ютери і локальні мережі під'єднують до мережі за допомогою адаптерів або маршрутизаторів. Комутатори S мережі Х.25 призначені для створення віртуальних каналів та забезпечення проходження достовірних кадрів між абонентами мережі. Між собою та з абонентським обладнанням вони з'єднані відповідно за допомогою МК і АК, для яких використовують виділені цифрові або аналогові канали зв'язку. Комутатори мають буферну пам'ять, в яку записують отриманий з каналу пакет. Перевіривши пакет на наявність помилок, комутатор відсилає в канал квитанцію, якою підтверджує прийом кадру, або посилає запит на повторне передавання кадру. Отримавши пакет без помилок, комутатор за номером віртуального каналу визначає вихідний порт і передає на нього пакет. В автономній мережі Х.25, яка не має зв'язку з іншими мережами передавання даних загального користування, допускається довільна адресація кінцевих вузлів та портів комунікаційних пристроїв у межах поля адреси довжиною 16 байт.

При під'єднанні мережі Х.25 до міжнародних мереж загального користування адресацію необхідно виконувати за вимогами міжнародного стандарту Х.121, за якими загальна довжина адресного поля становить 14 десяткових знаків і складається з ідентифікаторів держави, мережі та національного термінала. Для позначення цих ідентифікаторів відводять такі групи десяткових цифр: - ідентифікатор держави — 3 перші десяткові цифри; - ідентифікатор мережі в даній державі - 1 десяткова цифра; - ідентифікатор національного термінала - 10 останніх десяткових цифр. декілька ідентифікаторів. Останнім часом мережі Х.25 почали використовувати не тільки для передавання даних від низькоінтелектуальних терміналів, але й як засіб транспортування даних між віддаленими комп'ютерами і локальними мережами. Мережі Х.25 особливо поширені в регіонах, де використовують телекомунікаційні засоби на основі низькошвидкісних ліній зв'язку з високим рівним завад. Надлишковість протоколів технології Х.25 забезпечує високу надійність передавання цими мережами даних телефонними каналами низької якості. Технологія Frame Relay У середині 90-х років службу комутації пакетів технології ISDN було виділено в окрему технологію Frame Relay. Основне призначення цієї технології — побудова мереж з комутацією пакетів для передавання пульсуючого комп'ютерного трафіка зі швидкістю від 64 Кбіт/с до 2 Мбіт/с високонадійними лініями зв'язку на основі волоконно-оптичних кабелів. Останнім часом у мережах Frame Relay почали використовувати також службу комутації каналів. Технологія Frame Relay для передавання даних використовує техніку віртуальних каналів, аналогічну до тієї, яку використовують в мережах Х.25. Однак після встановлення віртуального каналу стек протоколів Frame Relay передає дані за протоколами канального і фізичного рівнів, тоді як в мережах Х.25 і після встановлення віртуального з'єднання дані передаються протоколом 3-го рівня. В мережі Frame Relay віртуальний канал встановлюється проміжними комутаторами на основі аналізу спеціального повідомлення SETUP, що посилається в мережу абонентом, який хоче встановити зв'язок з іншим абонентом. Номер вихідного порту комутатора встановлюють на основі аналізу інформації, яка знаходиться в таблицях маршрутизації. Оскільки протокол автоматичного заповнення таблиць маршрутизації стандартами технології Frame Relay не визначений, то таблиці маршрутизації заповнюються, в основному, адміністратором вручну, або протоколом фірми-виробника комутаційного обладнання. Після встановлення віртуального каналу протоколом LAP-D протокол канального рівня LAP-F передає дані користувача дейтаграмним способом без їх перетворення і контролю проміжними комутаторами, що забезпечує високу продуктивність мережі. Корекцію помилок при цьому здійснюють на кінцевих вузлах мережі протоколи більш високих рівнів.

За основу формату кадру LAP-F технології Frame Relay вибрано формат HDLC з полем даних довжиною до 4056 байт. При цьому поле керування у кадрі LAP-F відсутнє, а поле адреси містить номер віртуального з'єднання та інформацію, необхідну для керування трафіком та забезпечення заданої якості обслуговування абонента. Кадри технології Frame Relay добре інкапсулюються в кадри канального рівня інших технологій, в т.ч. технології TCP/IP. Технологія Frame Relay не гарантує високої надійності передавання даних, проте надає гарантії забезпечення замовлених параметрів якості обслуговування, серед яких найістотнішими є середня швидкість передавання даних та допустимі пульсації трафіка. Замовлені параметри якості обслуговування досягаються завдяки аналізу можливостей комутаторів та резервуванню пропускної здатності мережі. Якщо абонент посилає в мережу кадри з частотою, вищою за попередньо обумовлену, то такі кадри з мережі викидаються. Оскільки мережі Frame Relay передають трафік з невеликою затримкою кадрів, то ними останнім часом почали передавати також і голосовий трафік. Для передачі голосового трафіка в мережах Frame Relay використовують кадри невеликої довжини з вказанням їх високого пріоритету. Мережі Frame Relay використовують, в основному, для побудови міських мереж з магістральними каналами на основі волоконно-оптичних кабелів високої якості. При цьому канали доступу можуть будуватися також на основі скручених пар з використанням високоякісної апаратури передавання даних. Локальні мережі до мережі Fram Relay під'єднуються, як правило, з допомогою маршрутизаторів, рідше - за допомогою віддалених мостів. Топологи локальних мереж Топологією мережі називається конфігурація графа, вершинами якого є комп'ютери, а ребрами - фізичні зв'язки між ними. Розрізняють фізичну і логічну топологію (фізичні і логічні зв'язки). Фізична топологія - це конфігурація електричних зв'язків, утворених окремими сегментами фізичного середовища. Логічна топологія - це конфігурація інформаційних потоків у мережі. Найбільшого поширення в локальних мережах набули топології типу загальна шина, кільце, зірка, ієрархічна зірка та деякі інші. Наведені вище приклади однорангової мережі і мережі з центральним комп'ютером (рис. 5.1, 5.2) побудовані за топологією "загальна шина". За топологією "загальна шина" пакет даних, який передається у фізичне середовище будь-яким комп'ютером, одночасно надходить на входи мережевих адаптерів всіх комп'ютерів, під'єднаних до цього середовища. Вводить цей пакет у свою пам'ять тільки той комп'ютер, який розпізнав у службовому полі пакета свою адресу. Цей тип топології характерний для деяких специфікацій технології Ethernet.

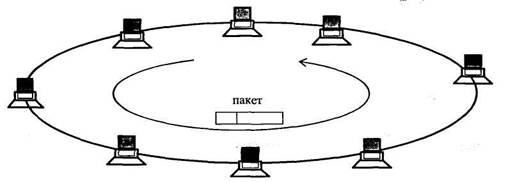

За кільцевою топологією дані передають послідовно по кільцю від одного комп'ютера до іншого, а у свою пам'ять їх вводить той комп'ютер, якому вони призначені. Приклад кільцевої топології наведено на рис. 5.3. За кільцевою топологією будуються мережі Token Ring та FDDI.

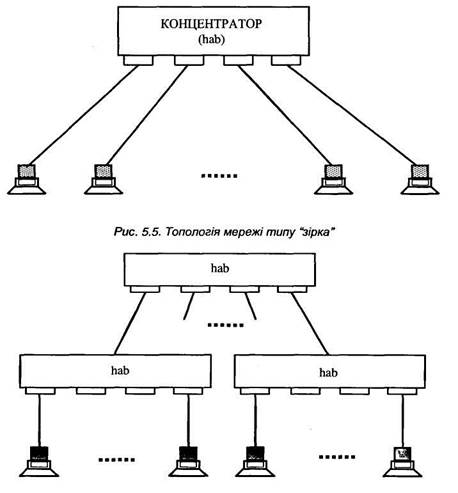

Топології типу "зірка" та "ієрархічна зірка" будуються за допомогою спеціальної комунікаційної апаратури, найчастіше - концентраторів і комутаторів. Приклади мережі, побудованої за топологією типу "зірка" та "ієрархічна зірка", будуть наведені нижче (рис. 5.5, 5.6). 5.4. Комунікаційне обладнання та структуризація локальних мереж Комунікаційні пристрої локальних мереж відповідають стандартам конкретних базових технологій і підтримують передавання даних конкретним фізичним середовищем. Комунікаційне обладнання комп'ютерних мереж призначено для здійснення комутації між вузлами мережі, відновлення якості електричних сигналів, збільшення діаметра мережі, фізичної та логічної структуризації локальних мереж. Під структуризацією локальних мереж розуміють зміну її структури з метою підвищення ефективності використання. Здійснюють структуризацію мереж за допомогою комунікаційного обладнання. Розрізняють фізичну і логічну структуризацію LAN.

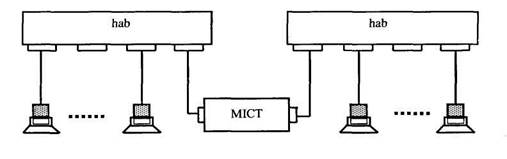

Рис. 5.4. Фізична структуризація мережі за допомогою повторювача Фізичну структуризацію здійснюють з метою збільшення її довжини та числа PC за допомогою повторювачів і концентраторів. Фізична структуризація дозволяє не тільки збільшити число PC і довжину мережі, але й підвищує її надійність. Логічну структуризацію виконують з метою підвищення продуктивності і безпеки даних шляхом розбиття єдиного для всієї мережі фізичного середовища на окремі сегменти за допомогою мостів, комутаторів і маршрутизаторів. Логічна структуризація дозволяє локалізувати трафіки окремих сегментів ї забезпечує одночасний обмін даними між комп'ютерами у межах кожного сегмента. Логічна структуризація не тільки підвищує ефективність мережі, але і зменшує можливість несанкціонованого доступу до даних. До основних апаратних комунікаційних засобів локальних мереж, як уже було сказано вище, належать мережеві адаптери (карти), повторювачі, концентратори, мости, комутатори, шлюзи і маршрутизатори. Мережеві адаптери призначені для під'єднання комп'ютерів до кабельної системи мережі і підтримують протоколи певної мережевої технології. Кожний мережевий адаптер має свою унікальну адресу, яка автоматично присвоюється комп'ютеру, який використовує цей адаптер. Повторювач - це комунікаційний пристрій для фізичного з'єднання двох сегментів фізичного середовища і відновлення якості (характеристик) електричних сигналів. Повторювач дозволяє збільшити діаметр мережі та виконати її фізичну структуризацію. Мережева технологія обмежує довжину сегментів, побудованих на конкретному фізичному середовищі. Використання повторювача дозволяє подвоїти довжину мережі, а також збільшити число під'єднаних до неї комп'ютерів. У наведеному на рис. 5.4 прикладі фізична структуризація мережі шляхом її поділу на два сегменти СІ і С2 виконана за допомогою повторювача П. Сегменти під'єднані до портів ПІ і П2 повторювача. Концентратор (hab) - це багатопортовий повторювач, призначений для фізичного з'єднання декількох сегментів мережі. За допомогою концентратора будують фізичну топологію типу "зірка". Інколи хабом називають тільки центральні концентратори, розміщені на верхньому ієрархічному рівні, а концентратори нижнього рівня називають багатопортовими повторювачами. Приклади мережі, побудованої за топологією типу "зірка" та "ієрархічна зірка", наведено відповідно на рис. 5.5 та 5.6. Фізична структуризація мережі за допомогою концентраторів дозволяє змінити структуру мережі, її топологію, збільшити діаметр та число під'єднаних до мережі комп'ютерів, покращити надійність передавання даних. Сучасні концентратори можуть від'єднувати від мережі порти з некоректно працюючим комп'ютером. Більш детально будову концентраторів, їх основні та додаткові функцію, класифікацію за конструктивними ознаками розглянемо нижче.

Рис. 5.6. Топологія мережі типу "ієрархічна зірка" Міст - це комунікаційний пристрій з вбудованим процесором, призначений для ізоляції трафіка однієї мережі (сегмента) від іншого на основі аналізу апаратної адреси отримувача пакетів інформації. Мережевий трафік - це інформаційний потік, тобто обсяг інформації, що передається мережею одночасно і характеризує її завантаженість. Мережевий трафік складається з потоку пакетів, кожний з яких містить поле службової інформації та поле даних. Поле службової інформації обов'язково містить апаратні адреси отримувача і відправника пакета. Адресна таблиця моста містить інформацію про закріплені за сегментами мережі комп'ютери. Міст пропускає в інший сегмент пакет, який надійшов на його вхід тільки у тому випадку, якщо там знаходиться отримувач пакетів. Приклад логічної структуризації мережі за допомогою моста наведено на рис. 5.7.

Рис. 5.7. Логічна структуризація мережі за допомогою моста Використання моста дозволило розбити мережу на два сегменти і локалізувати трафіки комп'ютерів, розміщених в різних сегментах. Це забезпечує підвищення продуктивності мережі та надійності передавання даних. Комутатор (switch) - це багатопортовий мультипроцесорний міст. Кожний порт комутатора керується окремим мікропроцесором, має свою буферну пам'ять та формує власну адресну таблицю. Пакет, який надходить до одного з портів комутатора, скеровується тільки в той вихідний порт, в якому знаходиться адресат. Якщо вихідний порт зайнятий передаванням іншої інформації, то пакет записується у буферну пам'ять та ставиться у чергу на виведення. Сучасні комутатори виконують багато додаткових функцій з метою підвищення продуктивності та надійності роботи мережі і захисту інформації. Шлюз (gateway)- це комунікаційний пристрій, який об'єднує мережі, побудовані за різними технологіями і з різними типами протоколів. Маршрутизатор (router) - це багатофункціональний комунікаційний пристрій, який визначає маршрут пакетів в об'єднаних мережах та локалізує трафік у межах логічного сегмента на основі аналізу числових ієрархічних адресів. Будова, принципи роботи та основні і додаткові функції комутаційних пристроїв локальних мереж будуть розглянуті нижче. 5.5. Мережеві служби Мережеві служби - це набір послуг сервісного характеру, які мережа надає користувачу: прочитати віддалений файл, роздрукувати документ на принтері сервера, виконати задачу на декількох віддалених комп'ютерах, перевірити коректність копій даних, які знаходяться на різних комп'ютерах, надіслати поштове повідомлення, переглянути список комп'ютерів мережі і т. д. Передавання фізичним середовищем різних видів трафіка також забезпечується відповідними службами мережі. Окрім, власне, обміну комп'ютерними даними мережеві служби забезпечують також передавання газетного тексту, мультимедійного трафіка, організацію аудіо- і відеоконференцій і т. д. Розрізняють основні і додаткові (допоміжні) мережеві служби та служби адміністрування. Основні мережеві служби пов'язані безпосередньо з передаванням комп'ютерних даних (файлова, друку та ін.) і реалізуються, як правило, мережевою операційною системою. Додаткові — служба баз даних, факсу, передачі голосу та відеозображень, встановлення зв'язку за вимогою та ін. - розподіленими мережевими додатками й утилітами, які тісно взаємодіють з мережевою операційною системою. Служби адміністрування призначені для організації роботи мережі загалом (створення бази даних про користувачів, встановлення їх пріоритетів, паролів, аналіз мережевого трафіка, встановлення моніторингу (керування) мереж тощо) реалізовуються в основному утилітами та відповідними системними командами. Головним показником якості служб є їх зручність і забезпечення прозорості доступу до мережевих ресурсів. Під прозорим доступом розуміють такий доступ до мережевих ресурсів, за якого користувач не зауважує, на якому комп'ютері міститься потрібний ресурс — його чи віддаленому. Структура моделі IEEE 802 Стандарти моделі ШЕЕ 802 містять рекомендації з побудови нижніх рівнів локальних мереж, які відповідають канальному та фізичному рівням еталонної моделі взаємодії відкритих систем OSI. Це повязано з тим, що якраз ці рівні є найхарактернішими для локальних мереж і функціонують як на всіх мережевих адаптерах, так і на мостах та комутаторах цих мереж. Структура верхніх рівнів залежить від того, чи мають комп'ютери локальної мережі вихід в інші (зовнішні) мережі і яка операційна система та стек комунікаційних протоколів використовуються в цій мережі. В локальних мережах, які не мають зв'язку з зовнішніми мережами, з верхніх рівнів може використовуватися лише прикладний рівень, який частково виконує обмежені функції, характерні для протоколів інших верхніх рівнів моделі OSI.

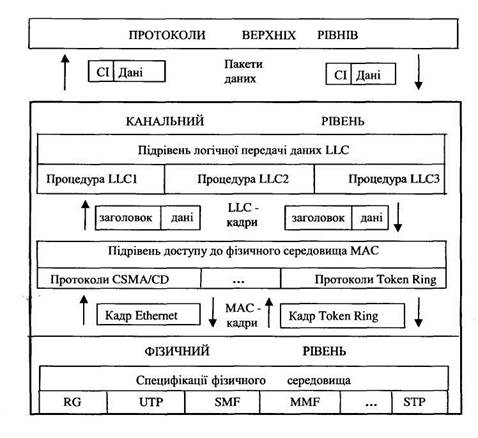

Структуру моделі IEEE 802 та її зв'язок з верхніми рівнями моделі OSI наведено на рис. 5.9.

Згідно з моделлю IEEE 802 канальний рівень поділяють на два підрівні: під-рівень логічного передавання даних LLC та підрівень управління доступом до фізичного середовища МАС. Підрівень LLC підтримує зв'язок з верхніми рівнями і не зорієнтований на конкретну мережеву технологію. Він "не знає", на базі якої технології побудована мережа. Цей підрівень забезпечує різні режими передавання даних та необхідну якість транспортних послуг. Він отримує від вищого мережевого рівня потік пакетів, які складаються з даних та службової інформації. Службова інформація містить адресу абонента та вимоги до режиму передавання даних. Протокол LLC вставляє ці пакети у свої кадри, доповнює їх своїми службовими полями і передає їх підрівню доступу до фізичного середовища. Підрівень МАС "знає", яка базова технологія використовується в мережі передавання даних. Протоколи підрівня МАС зорієнтовані на певні мережеві технології і реалізують конкретний метод доступу до фізичного середовища. Вони додають до LLC-кадру заголовок конкретної мережевої технології (Ethernet, Token Ring і др.). Фізичний рівень отримує кадр від підрівня МАС у вигляді послідовності байт і перетворює їх у бітову послідовність (послідовний код). Протоколи фізичного рівня моделі IEEE 802 підтримують певні специфікації фізичного середовища. Вони забезпечують фізичне кодування бітів інформації та передачу електричних сигналів у конкретне фізичне середовище (коаксіал, кабелі на основі скручених пар, волоконно-оптичні кабелі і т. п.). Під час отримання даних із мережі описана послідовність дій виконується у зворотному порядку. Згідно з моделлю IEEE 802 стандарти кожної мережевої технології повинні описувати підрівень управління доступом до фізичного середовища МАС та її фізичний рівень. Підрівень логічної передачі даних LLC є спільним для всіх базових технологій локальних мереж. Процедури підрівня LLC Залежно від режиму передавання даних підрівень LLC може використовувати три типи процедур, які умовно позначимо LLC1, LLC2 і LLC3. Процедуру LLC1 використовують, коли дані необхідно передати без встановлення попереднього логічного з'єднання з адресатом і без вимагання від нього підтвердження (квитанції) правильності отриманих даних. Ця процедура забезпечує найвищу швидкість передавання даних. Вона використовується при чутливості даних до їх затримки в часі, наприклад, при проведенні аудіо- та відеоконферецій. При цьому канальний рівень розвантажує верхні рівні стека протоколів. Процедура LLC2 забезпечує передавання даних без встановлення попереднього логічного з'єднання з адресатом, проте вимагає від нього підтвердження правильності отриманих даних. Ця процедура забезпечує високу швидкість і достовірність передавання даних і має широкий спектр використання. Процедуру LLC3 використовують, коли дані необхідно передавати з встановленням попереднього логічного з'єднання з адресатом і підтвердженням правильності отриманих даних. При цьому на канальному рівні кадри передають в режимі ковзаючого вікна, впорядковують за їх номерами та виправляють помилки. LLC3 забезпечує високу достовірність передавання даних лініями зв'язку невисокої надійності. Така процедура є необхідною на канальному рівні, коли абоненти не використовують протоколи вищих рівнів. Необхідний режим передавання даних вибирається додатком прикладного рівня і є прозорим (непомітним) для користувача. Формати кадрів Ethernet Формат кадрів технології Ethernet описаний стандартами IEEE 802.2 (кадр LLC) та ШЕЕ 802/3 (кадр МАС). Проте з урахуванням історії розвитку технології сьогодні існує чотири версії кадрів Ethernet, які мають основні та альтернативні назви і розпізнаються комутаційним обладнанням локальних мереж: - кадр 802.3/LLC (802.3/802.2 або Novell 802/2); - кадр RAV 802.3 (Novell 802.3); - кадр Ethernet DIX (Ethernet П); - кадр Ethernet SNAP. Формат кадру 802.3/LLC, визначений стандартом ШЕЕ 802, наведено на рис. 6.1.

Рис. 6.1. Формат кадру 802.3/LLC Заголовок кадру 802.3/LLC є результатом об'єднання заголовків LLC і МАС, визначених в стандартах ШЕЕ 802.3 і ШЕЕ 802.2. Заголовок LLC був описаний вище при розгляді формату кадрів LLC. Стандарт ШЕЕ 802.3 визначає такі поля кадру: Р — преамбула (7 байт); SFD — прапорець початку кадру (1 байт); DA — адреса призначення пакета (6 байт); SA - адреса відправника пакета (6 байт); L - вказівник довжини поля даних (2 байти); DATA - поле даних (від 46 до 1497 (1496) байт); FSC - контрольна сума (4 байти). Преамбула довжиною сім синхронізуючих байт 10101010 призначена для входження адаптерів комп'ютерів, під'єднаних до мережі, в синхронізацію з адаптером відправника пакета. Для манчестерського коду ця комбінація у фізичному середовищі є періодичним сигналом частотою 5 МГц. Прапорець початку кадру являє собою двійковий код 10101011. Поява цієї комбінації вказує мережевим адаптерам вузлів мережі, які прослуховують розподілене фізичне середовище, що наступним байтом буде перший байт заголовка кадру, тобто адреса одержувача пакета. Адреса призначення пакета може бути груповою (широкомовною) або індивідуальною. Широкомовна адреса складається з усіх одиниць (FF FF FF FF), а індивідуальна адреса отримувача пакета - це, як правило, МАС-адреса його адаптера, ознакою якої є "0" в старшому розряді. Адреса відправника пакета - це апаратна адреса довжиною 6 байт, яка завжди починається з "0". Вказівник довжини визначає розмір поля даних у кадрі. Поле даних призначене для передавання мережею пакетів вищих рівнів. У керуючих і деяких нєнумерованих кадрах воно може бути відсутнім. Якщо поле даних менше за 46 байт, то воно доповнюється до 46 байт полем заповнення. Мінімальний розмір поля даних 46 байт обумовлений вимогами коректного визначення явища колізії, яке може спостерігатися в мережі, коли декілька вузлів одночасно передають дані у фізичне середовище. Поле FSC вказує контрольну суму кадру, обчислену за певним алгоритмом. Отримувач кадру використовує контрольну суму для контролю за спотворенням даних. Заголовок LLC (3 (4) байти) разом з полем DATA (1497 (6) байт) становить поле даних кадру МАС, максимальний розмір якого може становити 1500 байт. Формати кадрів RAV 802.3, Ethernet DDC та Ethernet SNAP, які не увійшли в стандарт IEEE 802, але розпізнаються комутаційним обладнанням локальних мереж, мають деякі відмінності від формату кадру 802.3/LLC. Так, у кадрів RAV 802.3 і Ethernet DIX відсутній заголовок LLC і максимальна довжина поля DATA становить 1500 байт, кадр Ethernet SNAP, крім заголовку LLC, має два додаткові поля довжиною 5 байт, а довжина поля DATA становить 1492 байти. Таблиця 6.2 Таблиця 6.3 Таблиця 6.6 Реконфігурація мережі FDDI Особливістю технології FDDI є використання в стеку її протоколів рівня SMT, який забезпечує керування роботою подвійного кільця і координує роботу протоколів інших рівнів.

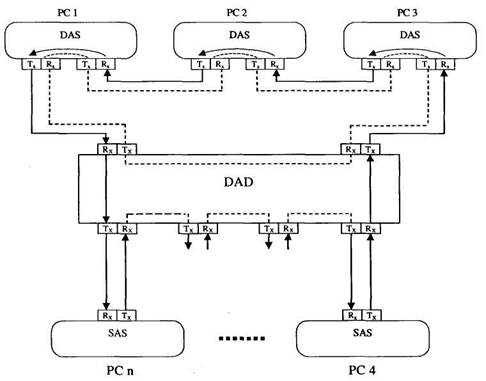

Рис. 6.16. Приклад мережі FDDI, побудованої за топологією подвійного кільця з деревами Рівень SMT забезпечує виконання таких функцій: - під'єднання до мережі робочих станцій; - від'єднання від мережі робочих станцій; - збирання статистичних даних про роботу мережі; - ідентифікація відмов; - відновлення роботи мережі після виходу з ладу станції або обриву У мережі FDDI на відміну від мережі Token Ring немає активного монітора. У керуванні кільцем беруть участь всі вузли мережі, які обмінюються спеціальними кадрами SMT. Рівень SMT робочих станцій і концентраторів забезпечує слідкування за часовими інтервалами циркулювання маркера і кадрів, а також за наявністю фізичного з'єднання між портами вузлів. При виявленні відхилення від норми стандартні процедури рівня SMT починають процес повторної ініціалізації мережі з подальшою її реконфігурацією. У нормальному режимі роботи кадри даних передаються основним кільцем, а допоміжне кільце знаходиться в резерві. У разі обриву кабелю основного кільця або виходу з ладу робочої станції процедури рівня SMT, який постійно контролює роботу мережі, вводять в роботу резервне кільце, відновлюючи цим роботу мережі. При цьому реконфігурація внутрішніх шляхів мережевих адаптерів робочих станцій DAS та концентраторів DAD здійснюється спеціальними оптичними комутаторами, які переадресують світловий промінь.

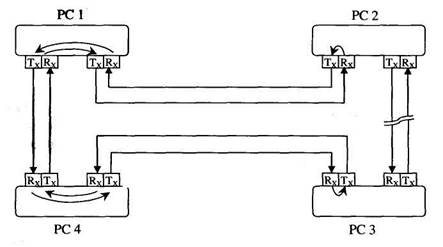

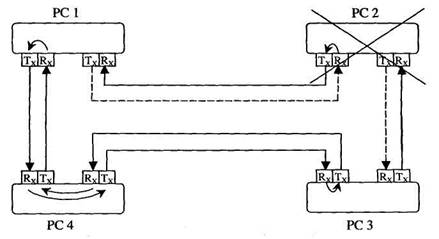

Приклади реконфігурації мережі FDDI у разі обриву кабелю і виходу з ладу робочої станції показано відповідно на рис. 6.17 і 6.18. У першому випадку завдяки введенню в дію вторинного кільця забезпечується робота всіх станцій, у другому випадку неробочу станцію виводять із мережі.

Puc.6.18. Приклад реконфігураці'і мережі FDDI у разі виходу з ладу робочої станції Технологія FDDI забезпечує високу швидкість передавання даних, високу надійність роботи за рахунок функціонування стандартних процедур відновлення працездатності мережі та велику відстань між вузлами мережі. Основною галуззю застосування цієї технології стали магістралі корпоративних мереж, які з'єднують між собою локальні мережі відділів, розміщені в окремих будинках, а також мережі у масштабах великого міста, тобто мережі класу MAN. Приклад побудови корпоративної мережі із застосуванням технології FDDI було наведено на рис. 2.4. Але попри всі свої позитивні якості, мережі FDDI залишаються одними із найдорожчих локальних мереж передавання даних. Запитання для самоконтролю: Які характерні особливості технології Ethernet? Які поля містить формат кадру 802.3/LLC? Коротко охарактеризуйте метод доступу до середовища CSMA/CD? Яка довжина технологічної паузи під час передавання даних у мережі Як визначають довжину випадкової паузи під час передавання даних в Коли комп'ютери мережі Ethernet формують JAM-послідовність? Які граничні параметри встановлює підрівень МАС Ethernet? Яка мінімальна і максимальна довжина кадру Ethernet? Які граничні параметри мережі Ethernet встановлює специфікація 10Base-5? Яку функцію виконує термінатор під час побудови мережі Ethernet на Які функції виконує трансивер під час побудови мережі Ethernet на Які граничні параметри мережі Ethernet встановлює специфікація Які переваги мережі Ethernet на товстому коаксіальному кабелі?

|

|||||||||||||

|

Последнее изменение этой страницы: 2017-02-05; просмотров: 532; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 3.128.199.162 (0.185 с.) |