Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь FAQ Написать работу КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Использование цифрового конверта для восстановления ключа: с помощью дтс (доверенной третьей стороны) и гдл (группы доверенных лиц).Содержание книги

Поиск на нашем сайте

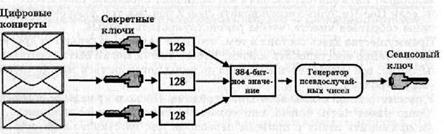

Восстановление ключа с помощью доверенной третьей стороны Ранее в этой главе в разделе «Использование третьей доверенной стороны* вы познакомились с Мишель — доверенной третьей стороной, которая создает сеансовые ключи для Гвен и Пао-Чи. Теперь Мишель будет выступать в качестве их агента по восстановлению ключей. Мишель генерирует свою пару ключей RSA и распространяет открытый ключ среди всех субъ-г ектов, которые будут участвовать в программе восстановления ключей. В программное обеспечение Пао-Чи э.тот открытый ключ может уже быть включен. Когда Пао-Чи генерирует свои ключи (сеансовый ключ или пару открытый/секретный ключ), он зашифровывает их с помощью своего открытого ключа. Он может отправить этот цифровой конверт Мишель, но, возможно, предпочтет хранить его лично. В этом случае Мишель не сможет открыть конверт без предоставленных Пао-Чи сведений. Мишель является доверенной третьей стороной, но доверие Пао-Чи к ней ограничено. В этой связи он, вероятно, будет хранить цифровой конверт на дискете, которую будет держать в запираемом ящике своего стола. Впоследствии, если Пао-Чи забудет пароль, потеряет свою смарт-карту, у него перестанет читаться жесткий диск и т.д., и ему понадобится восстановить ключ, он передаст цифровой конверт Мишель. Она откроет его с помощью секретного ключа RSA и выдаст Пао-Чи результат, а именно, его ключ. После того, как он использует ключ, Пао-Чи снова его защитит. Преимущество этой системы заключается в простоте восстановления ключа. Недостаток состоит в том, что Мишель имеет доступ ко всем клки чам. Она может восстановить ключи, никого не ставя в известность. Другой недостаток состоит в том, что Пао-Чи должен зависеть от Мишель. Что он будет делать, если она уйдет в отпуск? Что будет делать компания+ если она перейдет на другую работу? В этом случае компании придется обратиться к новой доверенной третьей стороне, сформировать новый ключ восстанок ления пар ключей, распространить новый открытый ключ и заставить всех сотрудников создать новые цифровые конверты для всех своих ключей. Восстановление ключа с помощью группы доверенных лиц Некоторым компаниям и отдельным людям не нравится» когда один человек имеет достуц ко всем ключам. В таких ситуациях лучшим решением Йудет разделить ключ на части и распределить их среди нескольких чело- игк. Предположим, что этими людьми являются доверенные лица компании: Мишель и Александр, а также Гвен, вице-президент по продажам. И этом случае программное обеспечение Пао-Чи имеет три заранее загруженных открытых ключа. Каждый из его ключей делится на три части, и создаются три цифровых конверта. Например, Пао-Чи имеет 128-битный симметричный ключ, который он использует для шифрования файлов на своем жестком диске; этот ключ разделен на три блока из пяти, пяти и шести байтов. Открытый ключ Мишель защищает пять байтов, ключ Александ- ]ш защищает пять байтов, а ключ Гвен защищает последние шесть байт. Теперь, если Пао-Чи нужно восстановить свой ключ, все три доверенных лица должны собраться вместе, чтобы реконструировать данные. Преимущество здесь состоит в том, что один человек отдельно от других ие может тайно восстановить ключи. Чтобы ключи могли быть восстановлены тайно, все три доверенных лица должны договориться между собой, что маловероятно. У рассмотренной схемы есть одна проблема. Поскольку каждое доверенное лицо имеет часть ключа, оно может восстановить известную часть, а;штем применить атаку с прямым перебором для восстановления остальных данных. Гвен имеет наибольшую часть — шесть байтов (48 бит) — поэтому стоящая перед ней задача будет эквивалентна взлому 80-битного ключа. Такая атака маловероятна, но лучше, если этот путь будет закрыт. Один из способов решения проблемы — создать 384-битное значение и разбить его на три 128-битных компонента. Каждому доверенному лицу известно 128 битов, но неизвестны остальные 256 битов значения. 384-битное значение фактически используется в качестве начального значения для генератора псевдослучайных чисел. Генератор псевдослучайных чисел рыдает сеансовый ключ. Каждое доверенное лицо получает часть 384-битного значения. Чтобы восстановить ключ, вы должны объединить вместе все три компонента и повторно запустить генератор псевдослучайных чисел (рис. 4.25).

Преимущество такого разделения секрета между множеством цифровых конвертов состоит в том, что возможности каждого участника ограничиваются. Недостаток заключается в трудности реализации. Сохраняются и все недостатки, присущие подходу с использованием доверенной третьей стороны: если одно доверенное лицо находится в отпуске* ключ восстановить нельзя. Кроме того, если одно доверенное лицо увольняется из компании, план восстановления ключей придется начать с нуля. Необходимо будет сформировать новую пару открытый/секретный ключ и распространить открытые ключи, а все сотрудники должны будут создать новые цифровые конверты.

|

||||||

|

Последнее изменение этой страницы: 2017-01-25; просмотров: 274; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 216.73.216.15 (0.008 с.) |

Рис, 4,25

Пао-Чи создает 128-битный сеансовый ключ с использованием 384-битного начального значения и расщепляет 384-битное значение на три части, зашифровывая каждую часть с использованием открытого ключа одного из доверенных лиц. Восстановление сеансового ключа означает восстановление 384-битное значения и повторный запуск генератора псевдослучайных чисел

Рис, 4,25

Пао-Чи создает 128-битный сеансовый ключ с использованием 384-битного начального значения и расщепляет 384-битное значение на три части, зашифровывая каждую часть с использованием открытого ключа одного из доверенных лиц. Восстановление сеансового ключа означает восстановление 384-битное значения и повторный запуск генератора псевдослучайных чисел