Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Алгоритм конфіденційності провідного еквівалента

У бездротовій локальній мережі питання прослуховування має особливу важливість. Для забезпечення сучасного рівня безпеки стандарт IEEE 802.11 включає схему WEP. Для забезпечення конфіденційності (а також цілісності даних) використається алгоритм, заснований на алгоритмі шифрування RC4. На рис.2.2 представлений процес шифрування. Алгоритм забезпечення цілісності - це проста 32-бітова послідовність циклічної перевірки парності з надмірністю (CRC), що приєднує до кінця кадру MAC рис. 2.2 а Для процесу шифрування 40-бітовий секретний ключ ділиться між двома сполученими сторонами. До секретного ключа приєднується вектор ініціалізації (IV). блок, Що Вийшов, - це початкове число генератора псевдовипадкової послідовності (PRNG), певного в RC4. Генератор створює послідовність бітів, довжина якої дорівнює довжині кадру MAC плюс CRC. Побітове застосування операції що виключає АБО до кадру MAC і псевдовипадкової послідовності дає шифрований текст. До даного тексту приєднується вектор ініціалізації, і результат передається. Вектор ініціалізації періодично міняється (при кожній новій передачі), отже, міняється й псевдовипадкова послідовність, що ускладнює завдання розшифровки перехопленого тексту. Після одержання повідомлення рис.2.2 б приймач витягає вектор ініціалізації й приєднує його до спільно використовуваного секретного ключа, після чого генерує ту ж псевдовипадкову послідовність, що й джерело. До отриманого в такий спосіб ключу й даним, що надійшли, побітово застосовується операція що виключає АБО, результатом якої є вихідний текст. Таким чином, якщо взяти вихідний текст, застосувати до нього й ключової послідовності операцію що виключає АБО, а потім застосувати операцію що виключає АБО до результату й тій же ключовій послідовності, то в підсумку вийде вихідний текст.

Рисунок 2.2 - Алгоритм шифрування На закінчення приймач порівнює послідовність, що надійшла, CRC й CRC, обчислену за відновленим даними: якщо величини збігаються, дані вважаються неушкодженими. Аутентифікація Стандарт IEEE 802.11 пропонує два типи аутентифікації: "відкрита система" й "загальний ключ". Аутентифікація відкритих систем просто дозволяє двом сторонам домовитися про передачу даних без розгляду питань безпеки. У цьому випадку одна станція передає інший керуючий кадр MAC, іменований кадром аутентифікації. У даному кадрі вказується, що має місце аутентифікація відкритих систем. Інша сторона відповідає власним кадром аутентифікації й процес завершений. Таким чином, при аутентифікації відкритих систем сторони просто обмінюються інформацією про себе.

Аутентифікація із загальним ключем вимагає, щоб дві сторони спільно володіли секретним ключем, не доступним третій стороні. Процедура аутентифікацї між двома сторонами, А и В, виглядає в такий спосіб. 1. А посилає кадр аутентифікацї, у якому зазначений тип "загальний ключ" й ідентифікатор станції, що визначає станцію-відправника. 2. В відповідає кадром аутентифікацї, що включає 128-пактетний текст запиту. Текст запиту створюється з використанням генератора випадкових чисел WEP. Ключ і вектор ініціалізації, використовувані при генерації тексту запиту, не важливі, оскільки далі в процедурі вони не використаються. 3. А передає кадр аутентифікацї, що включає отриманий від У текст запиту. Кадр шифрується з використанням схеми WEP. 4. В одержує зашифрований кадр і дешифрує його, використовуючи WEP і секретний ключ, яким володіють А и В. Якщо дешифрування пройшло успішно (збіглися CRC), У порівнює прийнятий текст запиту з текстом, що був посланий на другому етапі процедури. Після цього В передає А повідомлення аутентифікацї, що містить код стану (успіх або невдача). Принцип взаємодії представлений на рисунку 2.3

Рисунок 2.3 - Механізм проведення аутентифікації. 2.5 Устаткування для бездротових мереж Сьогодні бездротові мережі дозволяють надати підключення користувачів там, де ускладнено кабельне підключення або потрібна повна мобільність. При цьому бездротові мережі без проблем взаємодіють з дротяними мережами. При цьому при побудові бездротових мереж використовується найрізноманітніше устаткування, виконане в різних форм-факторах. Точка доступу Усі точки доступу можна розділити за способом підключення: через USB порт і порт підключення Ethernet - RJ45. Останні користуються найбільшим успіхом, оскільки найбільш прості в налаштуванні і управлінні, а також мають більшу швидкість передачі в локальну мережу. Точки доступу можуть бути кімнатного (in door) і всепогодного (out door) виконання.

Для створення бездротової мережі усередині приміщень використовують кімнатний варіант приладу. Він має меншу вартість і, як правило, великий естетичний вид. Працюють такі точки доступу в межах однієї або декількох кімнат. На відкритих ділянках місцевості (пряма видимість) можлива робота на відстані до 300 метрів з використанням стандартних всеспрямованих антен. Точки доступу всепогодного виконання призначені для створення радіомережі між будівлями. Залежно від типів антен такі пристрої здатні організовувати канали зв'язку на відстані близько 3-5 км. Максимальна дальність бездротового каналу зв'язку помітно збільшується при використанні підсилювачів. В цьому випадку довжина радіоканалу досягає 8-10 км. Зовнішній вигляд пристроїв типу точка доступу представлений на рис. 2.4.

Рисунок 2.4 - Видів точок доступу: а, б - внутрішні; в, г - зовнішні Комбіновані пристрої Великий інтерес викликають бездротові точки доступу, функції, що об'єднують в собі, інших пристроїв, наприклад, високошвидкісного бездротового широкосмугового маршрутизатора зі вбудованим комутатором Fast Ethernet. Маршрутизатор дозволяє швидко і легко настроїти загальний доступ Інтернет для дротяної або бездротової мережі або організувати спільне використання широкосмугового каналу зв'язку і кабельного/DSL модему будинку або в офісі. Бездротові адаптери Для підключення до бездротової мережі Wi - Fi досить мати ноутбук або кишеньковий персональний комп'ютер (КПК) з підключеним Wi - Fi адаптером. Будь-хто безпровідною Wi - Fi адаптер повинен відповідати декільком вимогам: · потрібна сумісність із стандартами 802.11а, 802.11b або 802.11 g; · робота в діапазоні частот 2,4 ГГц - 2,435 ГГц (чи 5 ГГц); · підтримувати протоколи WEP і бажано WPA; · підтримувати два типи з'єднання "точка-точка", і "комп'ютер сервер"; · підтримувати функцію роумінгу. Існує три основні різновиди Wi - Fi адаптерів, що розрізняються за типом підключення,: · Що підключаються до USB порту комп'ютера. Такі адаптери компактні, їх легко настроювати, а USB інтерфейс забезпечує функцію "гарячого підключення"; · Що підключаються через PCMCIA слот (CardBus) комп'ютера. Такі пристрої розташовуються усередині комп'ютера (ноутбука) і підтримують будь-які стандарти, що дозволяють передавати інформацію з швидкістю до 108 Мбіт/с; · Пристрої, інтегровані безпосередньо в материнську плату комп'ютера. Найперспективніший варіант. Такі адаптери встановлюються на ноутбуки серії Intel Centrino. І, нині використовуються на переважній більшості мобільних комп'ютерів. Усі види бездротових адаптерів представлені на рис. 2.5. [11]

Рисунок 2.5 - Бездротові адаптери: а - з USB портом, б – формату PCMCIA, в - строєний в материнську плату

Нестандартні пристрої Такі пристрої не відповідають стандарту 802.11. Вони використовують технологію 802.11 способами, які призводять до порушення стандарту або його розширення, але можуть виявитися корисними при побудові мережі. До специфічних пристроїв, які розглядаються нижче, відносяться наступні: · Точки доступу-повторювачі

· Універсальні клієнти (мости робочих груп) · Бездротові мости

Точки доступу - повторювачі Може статися так, що виявиться незручно або непросто з'єднати точку доступу з дротяною інфраструктурою, або яка-небудь перешкода утруднить здійснення зв'язку точки доступу до дротяної мережі з місцем розташування бездротових станцій-клієнтів безпосередньо. У такій ситуації можна використовувати точку доступу - повторювач. Майже аналогічно дротяному повторювачу його це пристрій просто ретранслює усі пакети, що поступили на його бездротової інтерфейс. Ця ретрансляція здійснюється через той же канал, через який пакети були отримані. Точка доступу - повторювач розширює BSS, а також домен колізій, тому хоча вона може виявитися ефективним засобом, застосовувати її слід з обережністю.

Універсальні клієнти і мости робочих груп При переході від дротяної архітектури до бездротової можуть виявитися мережеві пристрої підтримувальні дротяну Ethernet або послідовний інтерфейс, але що не мають інтерфейсних роз'ємів для бездротових NIC. Якщо ці пристрої потрібні в бездротової мережі, можна використовувати універсальний клієнт або міст робочої групи (див. рис. 2.6). Прикладами пристроїв, що відносяться до цієї категорії, можуть служити касові термінали магазинів, принтери, застарілі ПК, копіювальні пристрої і невеликі мобільні мережі. Універсальний клієнт або міст робочої групи інкапсулює отримані ним пакети дротяної мережі в пакети безпровідною і таким чином надає для точки доступу інтерфейс стандарту 802.11. Термін універсальний клієнт найчастіше використовується, коли йдеться про підключення одного дротяного пристрою; термін міст робочої групи використовується, якщо підключається невелика мережа, що складається з декількох пристроїв.

Рисунок 2.6 - Застосування універсального клієнта і моста робочої групи

Бездротові мости Якщо розширити концепцію моста робочої групи до точки, в якій з'єднуються дві або декілька дротяних мереж, можна прийти до концепції бездротових мостів. Аналогічно дротяним мостам, бездротові сполучають між собою мережі. Можна сполучати їх без дротів, тому що мережі, що сполучаються, спочатку мобільні. Мережі, які мають бути сполучені, можуть бути розміщені на одній території, в цьому випадку застосування бездротових мостів дає спосіб з'єднання таких мереж. Основна відмінність між мостами і мостами робочої групи полягає в тому, що останні забезпечують безпровідною доступ тільки до невеликої робочої групи типу офісу, тоді як перші з названих здатні сполучати великі мережі, рознесені на відстані, набагато більші, ніж характерні для локальних бездротових мереж. Насправді багато постачальників пропонують продукти, працездатні на відстанях, що значно перевищують обумовлені в стандарті 802.11. На рис. 2.7 наведений приклад використання бездротових мостів. [3]

Рисунок 2.7 - Приклад використання бездротових мостів

3 ПРИНЦИПИ ПОБУДОВИ ІНТЕГРОВАНОЇ МЕРЕЖІ 3.1 Вимоги, що пред'являються до локальних обчислювальних мереж Головною вимогою, що пред'являється до мережі, є виконання мережею її основної функції - забезпечення користувачам можливості доступу до ресурсів, що розділяються. Інші вимоги - продуктивність, надійність, сумісність, керованість, захищеність, розширюваність і масштабованість - пов'язані з якістю виконання цього основного завдання (QoS). Продуктивність Існує декілька основних характеристик продуктивності мережі: · час реакції; · пропускна спроможність; · затримка передачі і варіація затримки передачі. Час реакції мережі визначається як інтервал часу між виникненням запиту користувача до якої-небудь мережевої служби і отриманням відповіді на цей запит. Час реакції мережі зазвичай складається з декількох складових. У загальному випадку в нього входить час підготовки запитів на клієнтському комп'ютері, час передачі запитів між клієнтом і сервером через сегменти мережі і проміжне комунікаційне устаткування, час обробки запитів на сервері, час передачі відповідей від сервера клієнтові і час обробки отримуваних від сервера відповідей на клієнтському комп'ютері. Пропускна спроможність відбиває об'єм даних, переданих мережею або її частиною в одиницю часу. Пропускна спроможність говорить про швидкість виконання внутрішніх операцій мережі - передачі пакетів даних між вузлами мережі через різні комунікаційні пристрої. Вона безпосередньо характеризує якість виконання основної функції мережі - транспортування повідомлень. Пропускну спроможність можна вимірювати між будь-якими двома вузлами або точками мережі, наприклад між клієнтським комп'ютером і сервером, між вхідним і вихідним портами маршрутизатора. Для аналізу і налаштування мережі дуже корисні дані про пропускну спроможність окремих елементів мережі. Із-за послідовного характеру передачі пакетів різними елементами мережі загальна пропускна спроможність мережі будь-якого складеного шляху в мережі буде рівна мінімальною з пропускних здібностей складових елементів маршруту. Для підвищення пропускної спроможності складеного шляху необхідно в першу чергу звернути увагу на найповільніші елементи - таким елементом може бути маршрутизатор. Затримка передачі визначається як затримка між моментом вступу пакету на вхід якого-небудь мережевого пристрою або частини мережі і моментом появи його на виході цього пристрою. Цей параметр продуктивності відрізняється від часу реакції мережі, тим, що завжди характеризує тільки мережеві етапи обробки даних, без затримок обробки комп'ютерами мережі.

Пропускна спроможність і затримки передачі є незалежними параметрами, так що мережа може володіти, наприклад, високою пропускною спроможністю, але вносити значні затримки при передачі кожного пакету. Надійність і безпека Готовність означає долю часу, протягом якого система може бути використана. Готовність покращується шляхом введення надмірності в структуру системи: ключові елементи системи повинні існувати в декількох екземплярах, щоб при відмові одного з них функціонування системи забезпечували інші. Інтегрована мережа повинна як мінімум мати високу готовність. Але окрім цього необхідно забезпечити збереження даних і захист їх від спотворень. Також, повинна підтримуватися узгодженість даних, тобто якщо для підвищення надійності на декількох файлових серверах зберігається декілька копій даних, то треба постійно забезпечувати їх ідентичність. Іншим аспектом загальної надійності є безпека, тобто здатність системи захистити дані від несанкціонованого доступу. Ще однією характеристикою надійності є відмовостійкість - здатність системи приховати від користувача відмову окремих її елементів. Наприклад, якщо копії таблиці бази даних зберігаються одночасно на декількох файлових серверах, то користувачі просто не помітять відмову одного з них. У відмовостійкій системі відмова одного з її елементів призводить до деякого зниження якості її роботи, а не до повної зупинки. Розширюваність і масштабованість Розширюваність означає можливість порівняно легкого додавання окремих елементів мережі (користувачів, комп'ютерів, застосувань, служб), нарощування довжини сегментів мережі і заміни існуючої апаратури потужнішої. Масштабованість означає, що мережа дозволяє нарощувати кількість вузлів і протяжність зв'язків в дуже широких межах, при цьому продуктивність мережі не погіршується. Прозорість Мережа прозора, коли вона представляється користувачам не як безліч окремих комп'ютерів, пов'язаних між собою складною системою кабельних з'єднань, а як єдина обчислювальна машина з системою розподілу часу. Мережа повинна приховувати усі особливості операційних систем і відмінності в типах комп'ютерів. Підтримка різних видів трафіку Нині вимагається поєднання в одній мережі традиційного комп'ютерного і мультимедійного трафіку. Головною особливістю мультимедійного трафіку, що утворюється при динамічній передачі голосу або зображення, є наявність жорстких вимог до синхронності передаваних повідомлень. В той же час трафік комп'ютерних даних характеризується украй нерівномірною інтенсивністю вступу повідомлень в мережу за відсутності жорстких вимог до синхронності доставки цих повідомлень. Передача виключно мультимедійного трафіку комп'ютерною мережею хоча і пов'язана з певними складнощами, але викликає менші труднощі. А ось випадок співіснування двох типів трафіку з протилежними вимогами до якості обслуговування є набагато складнішим завданням. Керованість Керованість мережі має на увазі можливість централізований контролювати стан основних елементів мережі, виявляти і дозволяти проблеми, що виникають при роботі мережі, виконувати аналіз продуктивності і планувати розвиток мережі. Засоби управління мережами є системою, що здійснює спостереження, контроль і управління кожним елементом мережі - від простих до найскладніших пристроїв, при цьому така система розглядає мережу як єдине ціле, а не як розрізнений набір окремих пристроїв. Проте більшість існуючих засобів не управляють мережею, а усього лише здійснюють спостереження за її роботою. Вони стежать за мережею, але не виконують активних дій, якщо з мережею щось сталося або може статися. Сумісність Сумісність або інтегрованість означає, що мережа здатна включати найрізноманітніше програмне і апаратне забезпечення, тобто в ній можуть співіснувати різні операційні системи, підтримувальні різні стеки комунікаційних протоколів, і працювати апаратні засоби і застосування від різних виробників. [1] Вищепереліченим вимогам якнайповніше відповідає технологія локальних мереж Ethernet. Це найбільш поширена і не дорога на сьогодні технологія для побудови локальних мереж. Сьогодні у світі створено вже декілька мільйонів мереж, що працюють по протоколу Ethernet на різних швидкостях. Стандарт Fast Ethernet, що є розширенням основного стандарту, забезпечує швидкість передачі даних до 100 Мбіт/с. Універсальність стандарту полягає ще і з тому, що є можливість використання різних середовищ передачі сигналів: вита пара або оптичне волокно. Мережі Ethernet влаштовували користувачів протягом дуже тривалого часу, але з бурхливим розвитком мобільних технологій дротяні мережі почали сковувати пересування мобільних абонентів. Назріла необхідність у впровадженні і широкому використанні бездротових стандартів локальних мереж. Спеціально для цього був створений стандарт Radio Ethernet, що є безпровідною версією протоколу Ethernet. Мережі побудовані по безпровідному протоколу часто називаються мережами Wi - Fi (Wireless Fidelity). У обох стандартів багато спільного, що дозволяє без серйозних утруднень об'єднувати дротяні і бездротові мережі. Тому побудова інтегрованої мережі доцільна звістці з використанням цих технологій. Такий підхід забезпечить хорошу сумісність устаткування і високу пропускну спроможність мережі.

3.2 Огляд топології локальних мереж Ethernet У мережах з невеликою кількістю комп'ютерів найчастіше використовується одна з типових топологий - загальна шина, кільце, зірка або повнозв'язна мережа. Усі перераховані топології мають властивість однорідності, тобто усі комп'ютери в такій мережі мають однакові права відносно доступу до інших комп'ютерів (за винятком центрального комп'ютера при з'єднанні зірка). Така однорідність структури робить простій процедуру нарощування числа комп'ютерів, полегшує обслуговування і експлуатацію мережі. Проте при побудові великих мереж однорідна структура зв'язків перетворюється на недолік. У таких мережах використання типових структур породжує різні обмеження, найважливішими з яких є: · обмеження на довжину зв'язку між вузлами; · обмеження на кількість вузлів в мережі; · обмеження на інтенсивність трафіку, що породжується вузлами мережі. Для зняття цих обмежень використовуються спеціальні методи структуризації мережі і спеціальне структуротворне устаткування - комутатори, маршрутизатори. У стандарті Fast Ethernet строго зафіксована топологія електричних зв'язків. Комп'ютери підключаються до середовища, що розділяється, відповідно до типової структури "загальна шина" (мал. 37). За допомогою шини, що розділяється в часі, будь-які два комп'ютери можуть обмінюватися даними. Управління доступом до лінії зв'язку здійснюється спеціальними контролерами - мережевими адаптерами Fast Ethernet. Передача даних відбувається із швидкістю 100 Мбіт/с. Ця величина є пропускною спроможністю мережі Fast Ethernet. Головним достоїнством мереж Ethernet є їх економічність. Для побудови мережі досить мати по одному мережевому адаптеру для кожного комп'ютера плюс один фізичний сегмент кабелю потрібної довжини.

Рисунок 3.1 - Мережа Ethernet

Фізична і логічна структуризація мережі Під фізичною топологією розуміється конфігурація зв'язків, утворених окремими частинами кабелю, а під логічною - конфігурація інформаційних потоків між комп'ютерами мережі. У багатьох випадках фізична і логічна топології мережі співпадають. Мережа з типовою топологією (шина, кільце, зірка), в якій усі фізичні сегменти розглядаються як одне середовище, що розділяється, виявляється неадекватній структурі інформаційних потоків у великій мережі. Наприклад, в мережі із загальною шиною взаємодія будь-якої пари комп'ютерів займає її на увесь час обміну, тому при збільшенні числа комп'ютерів в мережі шина стає вузьким місцем. Вирішення проблеми полягає у відмові від ідеї однорідного єдиного середовища, що розділяється, в межах усієї мережі. Для логічної структуризації мережі використовуються такі комунікаційні пристрої, як комутатори, маршрутизатори і шлюзи. Комутатор ділить середовище передачі мережі, що розділяється, на частини (часто звані логічними сегментами), передаючи інформацію з одного сегменту в іншій тільки у тому випадку, якщо така передача дійсно потрібна, тобто якщо адреса комп'ютера призначення належить іншій підмережі. Тим самим комутатор ізолює трафік однієї підмережі від трафіку іншої, підвищуючи загальну продуктивність передачі даних в мережі. Локалізація трафіку не лише економить пропускну спроможність, але і зменшує можливість несанкціонованого доступу до даних, оскільки кадри не виходять за межі свого сегменту і їх складніше перехопити зловмисникові. На рис. 3.2 показана мережа, логічно структурована за допомогою комутаторів. Кожен логічний сегмент побудований на базі комутатора доступу і має просту фізичну структуру, утворену відрізками кабелю, що зв'язують комп'ютери з портами комутатора. Рівень доступу управляє доступом користувачів до ресурсів мережі. Усі сегменти сполучені комутатор рівня розподілу.

Рисунок 3.2 - Логічна структуризації мережі за допомогою комутатора

Комутатор використовують для локалізації трафіку апаратні адреси комп'ютерів. Він запам'ятовує, через який порт на нього поступив кадр даних від кожного комп'ютера мережі, і надалі передає кадри, призначені для цього комп'ютера, на цей порт. Точної топології зв'язків між логічними сегментами комутатор не знає. Через це застосування комутаторів призводить до значних обмежень на конфігурацію зв'язків мережі - сегменти мають бути сполучені так, щоб в мережі не утворювалися замкнуті контури. Кожен порт комутатора оснащений спеціалізованим процесором, який обробляє кадри по алгоритму моста незалежно від процесорів інших портів. За рахунок цього загальна продуктивність комутатора зазвичай набагато вище за продуктивність традиційного моста, що має один процесорний блок. Обмеження, пов'язані із застосуванням комутаторів, - по топології зв'язків, а також ряд інших причин, - привели до того, що у ряді комунікаційних пристроїв з'явився ще один тип устаткування - маршрутизатор. Маршрутизатори надійніше і ефективніше, ніж комутатори, ізолюють трафік окремих частин мережі один від одного. Маршрутизатори утворюють логічні сегменти за допомогою явної адресації. У адресах є поле номера мережі, так що усі комп'ютери, у яких значення цього поля однакове, належать до одного сегменту, званого в даному випадку підмережею. Окрім локалізації трафіку маршрутизатори виконують ще багато інших корисних функцій. Так, маршрутизатори можуть працювати в мережі із замкнутими контурами, при цьому вони здійснюють вибір найбільш раціонального маршруту з декількох можливих. Мережа, представлена на рис. 3.3, відрізняється від попередньої (див. рис. 3.2) тим, що між підмережами робочих груп 1 і 2 прокладений додатковий зв'язок, який може використовуватися як для підвищення продуктивності мережі, так і для підвищення її надійності.

Рисунок 3.3 - Логічна структуризація мережі з допомогою маршрутизаторів Стандарти кабелів Кабель - цей виріб, що складається з провідників, шарів екрану і ізоляції. В деяких випадках до складу кабелю входять роз'єми, за допомогою яких кабелі приєднуються до устаткування. У комп'ютерних мережах застосовуються кабелі, що задовольняють певним стандартам, що дозволяє будувати кабельну систему мережі з кабелів і сполучних пристроїв різних виробників. У стандарті обмовляються електричні, оптичні і механічні характеристики, яким повинен задовольняти той або інший тип кабелю або сполучного виробу, - роз'єму, кросової коробки і тому подібне. Проте для якого протоколу призначений цей кабель, стандарт не обумовлює. У стандартах кабелів обмовляється досить багато характеристик, з яких найбільш важливі: · Загасання (Attenuation). Загасання вимірюється в децибелах на метр для певної частоти або діапазону частот сигналу; · Перехресні наведення на ближньому кінці (Near End Cross Talk, NEXT). Вимірюються в децибелах для певної частоти сигналу; · Імпеданс (хвилевий опір) - це повний (активне і реактивне) опір в електричному ланцюзі. Імпеданс вимірюється в Омах і являється відносно постійною величиною для кабельних систем. Для неекранованої витої пари найбільш часто використовувані значення імпедансу - 100 і 120 Ом. У області високих частот (100-200 Мгц) імпеданс залежить від частоти; · Активний опір - це опір постійному струму в електричному ланцюзі. На відміну від імпедансу активний опір не залежить від частоти і зростає із збільшенням довжини кабелю; · Місткість - це властивість металевих провідників накопичувати енергію. Два електричні провідники в кабелі, розділені діелектриком, є конденсатором, здатним накопичувати заряд. Місткість є небажаною величиною, оскільки високе значення місткості в кабелі призводить до спотворення сигналу і обмежує смугу пропускання лінії; · Рівень зовнішнього електромагнітного випромінювання або електричний шум. Електричний шум - це небажана змінна напруга в провіднику. Електричний шум буває двох типів: фонового і імпульсного. Електричний шум можна також розділити на низко-, середньо- і високочастотний. Джерелами фонового електричного шуму в діапазоні до 150 кГц являються лінії електропередачі, телефони і лампи денного світла; у діапазоні від 150 кГц до 20 Мгц - комп'ютери, принтери, ксерокси; у діапазоні від 20 Мгц до 1 ГГц - телевізійні і радіопередавачі, мікрохвильові печі. Основними джерелами імпульсного електричного шуму є мотори, перемикачі і зварювальні агрегати. Електричний шум вимірюється в мілівольтах; · Діаметр або площа перерізу провідника. У європейських і міжнародних стандартах діаметр провідника вказується в міліметрах. Основна увага в сучасних стандартах приділяється кабелям на основі витої пари і волоконно-оптичним кабелям. Саме ці типи кабелів використовуються в технології Fast Ethernet. Найбільш зручними і поширеними є кабелі на основі витої пари.

3.3 Огляд топологій бездротових мереж Wi - Fi Мережі стандарту 802.11 можуть будуватися по будь-якій з наступних топологій: · Незалежні базові зони обслуговування (Independent Basic Service Sets, IBSSs); · Базові зони обслуговування (Basic Service Sets, BSSs); · Розширені зони обслуговування (Extended Service Sets, ESSs). Зона обслуговування (Service Set) в даному випадку - це логічно згруповані пристрої. Незалежні базові зони обслуговування (IBSS) IBSS є групою тих, що працюють відповідно до стандарту 802.11 станцій, що зв'язуються безпосередньо одна з іншою. IBSS також називають спеціальною Ad - Hoc мережею, тому що вона по суті є простою однорангову WLAN. На мал. 40 показано, як станції, обладнані безпровідними мережевими інтерфейсними картами (network interface card, NIC) стандарту 802.11, можуть формувати IBSS і безпосередньо зв'язуватися одна з іншою.

Рисунок 3.4 - Ad - Hoc мережа (IBSS)

Спеціальна мережа, або незалежна базова зона обслуговування (IBSS), виникає, коли окремі пристрої-клієнти формують мережу, що функціонує самостійно, без використання окремої точки доступу (AP - Access Point). При створенні таких мереж не розробляють які-небудь карти місця їх розгортання і попередні плани, тому вони зазвичай невеликі і мають обмежену протяжність, достатню для передачі спільно використовуваних даних при виникненні такої необхідності. Клієнти безпосередньо встановлюють з'єднання один з одним, внаслідок чого створюється тільки одна базова зона обслуговування (BSS), що не має інтерфейсу для підключення до локальної дротяної мережі, тобто відсутня яка-небудь розподільна система, яка потрібна для об'єднання BSS і організації, таким чином, ESS. Не існує яких-небудь обумовлених стандартом обмежень на кількість пристроїв, які можуть входити в одну незалежну базову зону обслуговування. Оскільки в IBSS відсутня точка доступу, розподіл часу (timing) здійснюється нецентралізовано. Клієнт, початкуючий передачу в IBSS, задає сигнальний (маячок) інтервал (beacon interval) для створення набору моментів часу передачі сигналу (set of target beacon transmission time, TBTT) маячка. Коли завершується ТВТТ, кожен клієнт IBSS виконує наступне: · Припиняє усі таймери затримки (backoff timer), що не спрацювали, з попереднього ТВТТ; · Визначає нову випадкову затримку; · Якщо сигнал маячка поступає до закінчення випадкової затримки, поновлює роботу припинених таймерів затримки. Якщо ніякий сигнал маячка не поступає до закінчення випадкової затримки, посилає сигнал маячка і поновлює роботу припинених таймерів затримки. У сигнали маячків вбудована функція синхронізації таймера (timer synchronization function, TSF). Кожен клієнт порівнює TSF в сигналі маячка зі своїм власним таймером і, якщо набутого значення більше, вважає, що годинник передавальної станції йде швидше і підлаштовує свій власний таймер відповідно до набутого значення. Базові зони обслуговування (BSS) BSS - це група тих, що працюють за стандартом 802.11 станцій, що зв'язуються одна з іншою. Технологія BSS припускає наявність особливої станції, яка називається точка доступу AP (Access Point). Точка доступу - це центральний пункт зв'язку для усіх станцій BSS. Клієнтські станції не зв'язуються безпосередньо одна з іншою. Замість цього вони зв'язуються з точкою доступу, а вже вона направляє кадри до станції-адресата. Точка доступу може мати порт висхідного каналу (uplink port), через який BSS підключається до дротяної мережі (наприклад, висхідний канал Ethernet). Тому BSS іноді називають інфраструктурою BSS. На рис. 3.5 представлена типова інфраструктура BSS.

Рисунок 3.5. Інфраструктура локальної бездротової мережі BSS

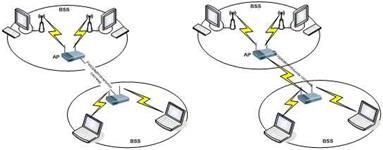

Розширені зони обслуговування (ESS) Декілька інфраструктур BSS можуть бути сполучені через їх інтерфейси висхідного каналу. Там, де діє стандарт 802.11, інтерфейс висхідного каналу сполучає BBS з розподільною системою (Distribution System, DS). Декілька BBS сполучених між собою через розподільну систему, утворюють розширену зону обслуговування (ESS). Висхідний канал до розподільної системи не обов'язково повинен використовувати дротяне з'єднання. На малюнку 42 представлений приклад практичного втілення ESS. Специфікація стандарту 802.11 залишає можливість реалізації цього каналу у вигляді бездротового. Але частіше висхідними каналами до розподільної системи є канали дротяної технології Ethernet. [3]

Рисунок 3.6 - Розширена зона обслуговування ESS локальної бездротової мережі

Розподілена функція координації (DCF) Затверджений IEEE механізм доступу для мереж стандарту 802.11 - це розподілена функція координації (DCF), механізм доступу до середовища, заснований на методі CSMA/CA. При роботі з використанням DCF станція, що має намір передати фрейм, повинна почекати певний час після того, як середовище звільниться. Цей інтервал часу називається міжкадровий проміжок DCF (DCF Interframe Space, DICF). Після закінчення інтервалу часу DICF станція може взяти участь в змаганні за право доступу до середовища (див. рис. 3.7). Існує велика вірогідність того, що обидві станції одночасно спробують почати передачу негайно після звільнення середовища, що приведе до виникнення колізії. Щоб уникнути цієї ситуації, DCF використовує таймер випадкової затримки (Random Backoff Timer).

Рисунок 3.7 - Тимчасова діаграма доступу до середовища з використанням DCF При використанні випадкового алгоритму затримки випадковим чином вибирається значення в діапазоні від 0 до значення, відповідного ширині вікна конкуренції (Contention Window, CW). За умовчанням значення CW встановлюються виробником і зберігаються в пам'яті мережевої карти станції. Діапазон значень випадкової затримки починається з 0 і закінчується максимальним значенням. Станція випадковим чином вибирає значення між 0 і поточним значенням CW. Випадкове значення є кількістю канальних інтервалів за стандартом 802.11, протягом яких станція, вже після звільнення середовища у вікні конкуренції, повинна утримуватися від передачі (див. рис. 3.8). Канальний інтервал (Slot Time) - це значення часу, визначуване параметрами фізичного рівня, заснованими на характеристиках радіочастотного каналу BSS.

Рисунок 3.8 - Передача кадру після закінчення часу випадкової затримки

Специфікація 802.11 вимагає, щоб приймаюча станція передала станції-відправникові кадр підтвердження. Цей кадр підтвердження дозволяє станції-відправникові безпосередньо визначити, чи сталася в середовищі передачі колізія. Якщо передавальна станція не отримує кадр підтвердження, вона вважає, що в середовищі передачі сталася колізія. Передавальна станція оновлює значення свого лічильника числа спроб, подвоює ширину вікна конкуренції і починає процес доступу до середовища спочатку. Кадрам підтвердження дозволяється не брати участі в процесі випадкової затримки, тому довго чекати можливості передати підтвердження після отримання кадру станції не доводиться. Короткий проміжок часу, який приймальна станція проводить в очікуванні такої можливості, називається короткий міжкадровий проміжок (Short Interframe Space, SIFS). Інтервал SIFS коротший, ніж інтервал DIFS, на два канальні інтервали (див. рис. 3.9). Це гарантує приймаючій станції найбільший шанс діставання доступу до середовища для передачі в порівнянні з іншими станціями.

Рисунок 3.9 - Передача кадру і підтвердження

Точкова функція координації (PCF) Точкова функція координації (Point Coordination Function, PCF) - це опціонний, необов'язковий механізм доступу до середовища, який використовується додатково до механізму DCF. Механізм PCF забезпечує не схильну конкуренції за середовище передачу кадрів до точки доступу і від неї. Більшість виробників не забезпечують підтримку механізму PCF у своїх пристроях, тому що він збільшує навантаження (кількість передаваних службових, тобто неінформаційних, сигналів). В результаті його поширеність невелика.

|

|||||||||

|

Последнее изменение этой страницы: 2017-01-19; просмотров: 246; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 18.216.239.46 (0.157 с.) |