Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Проверка доступа с использованием NAT

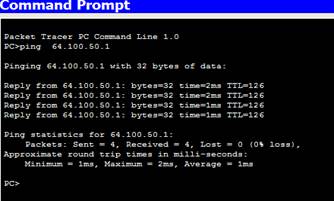

Откроем окно командной строки на PC1 или L1, попытаемся отправить эхо-запрос на публичный адрес сервера Server1. Эхо-запросы должны быть успешными.

Рисунок 59 – Результаты эхо-запроса с PC1 на Server1

Убедимся, что и PC1, и L1 теперь могут получать доступ к веб-странице Server1.

Рисунок 60 – Результаты HTTPзапроса с PC1 на Server1

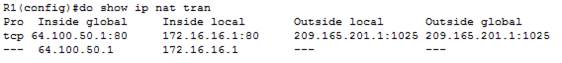

Для проверки конфигурации статического NAT используем следующие команды. Рисунок 61. showrunning-config

showipnattranslations

showipnatstatistics

Рисунок 61 – Проверка конфигурации NAT на R1 Настройка динамического NAT

Постановка задачи 1. Настройка динамического NAT 2. Проверка реализации NAT Схема сети

Рисунок 62 – Схема сети в рамках задания

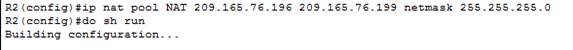

Настройка динамического NAT Настроим трафик, который будет разрешен. На маршрутизаторе R2 создадим для списка ACL 1 одну запись, разрешающую любой адрес, принадлежащий сети 172.16.0.0/16.

Настроим на маршрутизаторе R2 пул NAT, использующий все 4 адреса из адресного пространства 209.165.76.196/30.

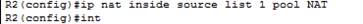

Свяжем ACL1 с пулом NAT.

Настроим интерфейсы маршрутизатора R2 с помощью соответствующих внутренних и внешних команд NAT.

Проверка реализации NAT

Используя веб-браузер L1, PC1 или PC2, обратитесь к веб-странице сервера Server1.

Рисунок 63 – Результат HTTPзапроса с L1на Server1

Реализация статического и динамического NAT

Постановка задачи

1. Настройка динамического NAT с использованием PAT 2. Настройка статического NAT 3. Проверка реализации NAT

Схема сети

Рисунок 64 – Схема сети в рамках данного задания

Настройка динамического NAT с использованием PAT На маршрутизаторе R2 настроим стандартный ACL-список с именем R2NAT, который содержит три правила для разрешения следующих частных адресных пространств (в указанном порядке): 192.168.10.0/24, 192.168.20.0/24 и 192.168.30.0/24.

Настроим на маршрутизаторе R2 пул NAT, использующий первые три адреса из адресного пространства 209.165.202.128/30. Четвертый адрес будет использоваться для статического преобразования NAT во второй части задания.

Свяжем именованный ACL-список с пулом NAT и включем PAT.

Настроим интерфейсы маршрутизатора R2 с помощью соответствующих внутренних и внешних команд NAT.

Настройка статического NAT Создадим статическое преобразование NAT для сопоставления внутреннего адреса local.pka его внешнему адресу.

Проверка реализации NAT

Используя веб-браузер PC1 или PC3, обратимся к веб-странице cisco.pka.

Рисунок 65 – Результат HTTPзапроса с PC1на cisco.pka

Используя веб-браузер PC4, обратимся к веб-странице local.pka.

Рисунок 65 – Результат HTTPзапроса с PC4на cisco.pka

Просмотрим преобразования NAT на маршрутизаторе R2.

|

|||||

|

Последнее изменение этой страницы: 2016-12-11; просмотров: 835; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 3.145.178.157 (0.008 с.) |