Заглавная страница Избранные статьи Случайная статья Познавательные статьи Новые добавления Обратная связь КАТЕГОРИИ: ТОП 10 на сайте Приготовление дезинфицирующих растворов различной концентрацииТехника нижней прямой подачи мяча. Франко-прусская война (причины и последствия) Организация работы процедурного кабинета Смысловое и механическое запоминание, их место и роль в усвоении знаний Коммуникативные барьеры и пути их преодоления Обработка изделий медицинского назначения многократного применения Образцы текста публицистического стиля Четыре типа изменения баланса Задачи с ответами для Всероссийской олимпиады по праву

Мы поможем в написании ваших работ! ЗНАЕТЕ ЛИ ВЫ?

Влияние общества на человека

Приготовление дезинфицирующих растворов различной концентрации Практические работы по географии для 6 класса Организация работы процедурного кабинета Изменения в неживой природе осенью Уборка процедурного кабинета Сольфеджио. Все правила по сольфеджио Балочные системы. Определение реакций опор и моментов защемления |

Захист інформації від руйнування

Руйнування може відбутися при підготовці й здісненні різних відновлювальних заходів (резервування, створення та оновлення страхувального фонду, ведення архівів інформації і т. ін.). Оскільки причини руйнування вельми різноманітні (несанкціоновані дії, помилки програм та обладнання, комп'ютерні віруси і т. ін.), проведення страхувальних заходів є обов'язковими для всіх, хто користується ПЕОМ. Необхідно спеціально відзначити небезпеку комп'ютерних вірусів. Комп'ютерний вірус [computer viruses] (від лат. virus — "отрута") — це невелика, достатньо складна, ретельно складена та небезпечна програма, яка може самостійно розмножуватися, переносити себе на диски, прикріплюватися до чужих програм та передаватися інформаційними мережами. Вірус, звичайно, створюється для порушення роботи комп'ютера різноманітними способами: від "безвинного" відображення будь-якого повідомлення до стирання, руйнування файлів. Основну масу вірусів створюють так звані хакери [hacker] — програмісти-хулігани, щоб утішити свої амбіції або заробити гроші на продажі антивірусних програм (антивірусів). Антивірус — це програма, яка виявляє або виявляє та видаляє віруси. Такі програми бувають спеціалізованими або універсальними. Спеціалізовані здатні боротися з уже написаними, працюючими вірусами, а універсальні — із ще ненаписаними. До спеціалізованих відноситься більшість антивірусних програм. Кожна з них розпізнає один або декілька конкретних вірусів, ніяк не реагуючи на присутність інших. Універсальні антивіруси призначені для боротьби з цілими класами вірусів. За призначенням антивіруси універсальної дії бувають різноманітними. Широке застосування знаходять резидентні антивіруси та програми ревізори. І ці, і інші антивірусні програми мають певні можливості, позитивні й негативні (недоліки) характеристики. Спеціалізовані програми при своїй простоті надто вузько спеціалізовані. При значній різноманітності вірусів потрібна така ж різноманітність антивірусів. Окрім використання в інтересах захисту від вірусів антивірусних програм, широке застосування знаходять організаційні заходи безпеки. Для зменшення небезпеки вірусних атак можливо прийняти певні дії, які для кожного конкретного випадку можуть бути скорочені або розширені:

■ інформувати всіх співробітників про небезпеку та можливі збитки на випадок вірусних атак; ■ заборонити співробітниками приносити сторонні програми для установки їх у системи обробки інформації— повинні використовуватися тільки програми, які розповсюджуються офіційно; ■ заборонити співробітникам використовувати комп'ютерні ігри на ПЕОМ, що обробляють інформацію, яка підлягає захисту; ■ для виходу на сторонні інформаційні мережі виділяти окреме спеціальне місце; ■ створити архів копій програм і даних; ■ періодично проводити перевірку контрольним підсумовування або порівнянням з "чистими" програмами; ■ установити системи захисту інформації на особливо важливих ПЕОМ із застосуванням спеціальних антивірусних засобів.

Криптографічні засоби захисту Криптографія [cryptography] (від грец. — "секретний, прихований" і— "пишу, креслю, малюю") — спосіб тайнопису, заснований на використанні шифру, де під шифром [cipher, code, pressmark] (франц. chiffre, букв. — "цифра", від араб, сіфр — "нуль") звичайно розуміють сукупність обернених перетворень тексту повідомлень, які виконуються з метою схову від зловмисника (противника) інформації, яка знаходиться у повідомленні. Криптографія включає декілька розділів сучасної математики, а також спеціальні галузі фізики, теорії інформації та зв'язку і деяких інших суміжних дисциплін. Як наука про шифри, криптографія довгий час була засекречена, оскільки застосовувалася, в основному, для захисту державних і воєнних секретів. Проте, на теперішній час методи та засоби криптографії використовуються для забезпечення інформаційної безпеки не тільки держави, але й приватних осіб та організацій. Справа тут зовсім не обов'язково в секретах. Дуже багато різноманітних відомостей циркулює по всьому світу в цифровому вигляді. І над цими відомостями буквально "висять" загрози несанкціонованого ознайомлення, нагромадження, підміни, фальсифікації і т. ін. Найбільш надійні методи захисту від таких загроз дає саме криптографія.

Для криптографічного перетворення інформації використовуються різноманітні шифрувальні засоби — такі як засоби шифрування документів, засоби шифрування мови, засоби шифрування телеграфних повідомлень та передачі даних. Загальна технологія шифрування Вихідна інформація, яка передається каналами зв'язку, може являти собою мову, дані, відеосигнали, називається незашифрованим повідомленням Р (рис. 9).

Рис. 9. Загальна технологія шифрування У пристрої шифрування повідомлення шифрується (перетворюється у повідомлення С) і передається незахищеним каналом зв'язку. На приймальній стороні повідомлення С дешифрується для відновлення вихідного повідомлення Р. Параметр, який може застосовуватися для добування окремого повідомлення називається ключем. У сучасній криптографії розглядаються два типи криптографічних алгоритмів (ключів). Це класичні криптографічні алгоритми, засновані на використанні секретних ключів та нові криптографічні алгоритми з відкритими ключами, засновані на використанні двох типів ключів: секретного (закритого) та відкритого. У криптографії з відкритими ключами є, як правило, два ключі, один з яких неможливо визначити з іншого. Якщо ключ розшифровування обчислювальними методами неможливо одержати з ключа зашифровування, то секретність інформації, зашифрованої за допомогою несекретного (відкритого) ключа, буде забезпечена. Проте цей ключ повинен бути захищеним від підміни або модифікації. Ключ розшифровування також повинен бути секретним і захищеним від підміни або модифікації. Якщо, навпаки, обчислювальними методами неможливо одержати ключ зашифровування з ключа розшифровування, то ключ розшифровування може бути не секретним. Розділення функцій шифрування та розшифровування на основі розділення на дві частини додаткової інформації, необхідної для виконання операцій, є тією цінною ідеєю, яка лежить в основі криптографії з відкритим ключем.

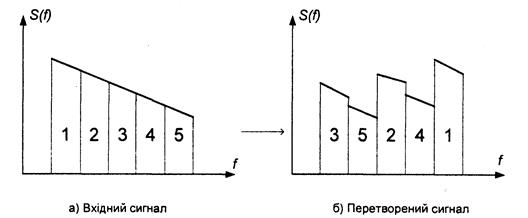

Технологія шифрування мови Найбільш розповсюдженим способом шифрування мовного сигналу є аналогове скремблювання та цифрове шифрування. Аналогове скремблювання — це перетворення аналогового сигналу з будь-якими статистичними властивостями в сигнал, що змінюється за випадковим або псевдовипадковим законом. При аналоговому скремблюванні характеристики вхідного мовного повідомлення змінюються таким чином, що перетворене повідомлення стає неприйнятим для слухової системи людини, але займає ту ж саму смугу частот. Це дозволяє передавати скрембльовані сигнали звичайними телефонними каналами зв'язку. За видом перетворення аналогове скремблювання поділяється на частотне і часове, за режимом закриття — на статичне і динамічне. У відповідності до способів скремблювання, розрізняють скремблери з інверсією спектру, з частотними перестановками, з інверсією кадру, з часовими перестановками, а також комбіновані скремблери. Скремблер з інверсією спектру реалізує перетворення спектру мовного сигналу шляхом обернення частотної смуги сигналу навкруги деякої середньої точки спектру f0 (рис. 10). В цьому випадку досягається ефект перетворення низьких частот у більш високі і навпаки. Такий скремблер забезпечує невисокий рівень закриття, оскільки при перехопленні достатньо легко визначається значення частоти f0 інверсії спектру мовного сигналу.

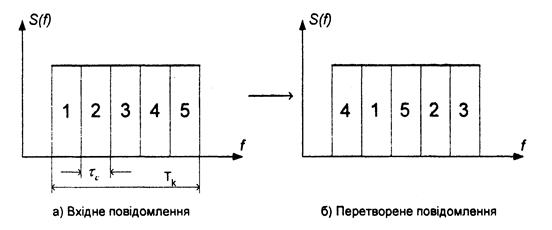

Рис. 10. Принцип інверсії частотного спектру мовного сигналу У скремблері з частотними перестановками спектр вхідного сигналу розділяється на декілька частотних смуг (до 10-15), які перемішуються (переставляються) відповідно до деякого алгоритму (ключа) (рис. 11). При прийомі спектр сигналу відновлюється в результаті зворотних процедур. Зміна ключа в ході сеансу зв'язку в скремблерах (динамічне закриття) дозволяє підвищити ступінь закриття, але при цьому потрібна передача на приймальну сторону сигналів синхронізації, що відповідають моментам зміни ключа.

Рис. 11. Принцип частотної перестановки Скремблер з інверсією кадру реалізує спосіб часового закриття. Інверсія кадру забезпечується шляхом попереднього запам'ятовування в пам'яті передавального скремблера відрізку мовного повідомлення (кадру) тривалістю Тк і зчитування його (з передаванням у телефонну лінію) з кінця кадру (інверсно). При прийомі кадр мовного повідомлення запам'ятовується і зчитується з пристрою пам'яті у зворотному порядку, що забезпечує відновлення повідомлення. Для досягнення нерозбірливості мови необхідно, щоб тривалість кадру була не менше 250 мс. В цьому випадку сумарна тривалість запам'ятовування і інверсного передавання кадру складає приблизно 500 мс, що може створити значні затримки сигналу при телефонній розмові. У скремблері з часовими перестановками кадр мовного повідомлення ділиться на відрізки (сегменти) тривалістю

Рис. 12. Принцип часової перестановки У комбінованому скремблері для підвищення ступеня закриття мови використовують комбінацію часового і частотного скремблювання. Вхідне повідомлення розділяється на кадри і сегменти, які запам'ятовуються в пам'яті скремблера. При формуванні повідомлення, що передається, здійснюються перестановки сегментів кадру і перестановки смуг спектра мовного сигналу кожного сегмента. Якщо при цьому забезпечити динамічну зміну ключа часової і частотної перестановки, то рівень захисту такого комбінованого технічного закриття може наближатися до рівня захисту при шифруванні мовної інформації. Проте складність реалізації такого скремблера і вимоги до якості передавання синхроімпульсів між скремблерами телефонних абонентів також високі.

Аналогові скремблери [analog scrambler] прості в технічній реалізації, мають низьку вартість і малі габарити. Можуть експлуатуватися практично на будь-яких каналах зв'язку, призначених для передавання мовних повідомлень. Основний недолік аналогових скремблерів — відносно низька стійкість закриття інформації. Крім того, вони вносять спотворення у відновлений мовний сигнал. Останнім часом знайшли широке розповсюдження системи шифрування, у яких застосовується цифрове шифрування мовної інформації [voice encryption], яка представлена у цифровій формі. При аналого-цифровому перетворенні амплітуда сигналу вимірюється через рівні проміжки часу, що називаються кроком дискретизації. Для того щоб цифровий мовний сигнал мав якість не гіршу телефонного, крок дискретизації не повинен перевищувати 160 мкс, а кількість рівнів квантування амплітуди мовного сигналу повинна бути не менше 128. В цьому випадку відлік амплітуди кодується 7 бітами, швидкість передавання перевищує 43 Кбіт/с, а ширина спектру дискретного двійкового сигналу дорівнює сумі смуг 14 стандартних телефонних каналів. Для передавання мови в цифровій формі стандартними телефонними каналами різко скорочують смугу мовного сигналу за допомогою пристроїв, які називають вокодерами. Шифрування мовної інформації у цифровій формі здійснюється відомими методами (заміною, перестановками, аналітичними перетвореннями, гамуванням і т. ін.) або за допомогою стандартних алгоритмів криптографічного перетворення. Перевагою цифрового шифрування є висока надійність закриття мовної інформації, оскільки перехоплений сигнал являє собою випадкову цифрову послідовність. Недоліком є необхідність використання модемів, нестійка робота пристроїв шифрування в каналах із великим загасанням сигналу та з високим рівнем завад. Апаратні, програмні, апаратно-програмні та криптографічні засоби реалізують ті чи інші послуги інформаційної безпеки різноманітними механізмами захисту, які забезпечують дотримання конфіденційності, цілісності, доступності та повноти інформації.

|

||||||||

|

Последнее изменение этой страницы: 2016-08-15; просмотров: 497; Нарушение авторского права страницы; Мы поможем в написании вашей работы! infopedia.su Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. Обратная связь - 3.133.12.172 (0.017 с.) |

кожний (рис. 12). Послідовність передавання в лінію сегментів визначається ключем, який повинен бути відомий приймальній стороні. Змінюванням ключа в ході сеансу зв'язку в скремблерах (динамічним закриттям) можна суттєво підвищити рівень захисту мовної інформації. Залишкова розбірливість залежить від тривалості кадру і із збільшенням останньої зменшується. Унаслідок накопичення інформації у блоці часового перетворення з'являється затримка між вхідним мовним сигналом і відновленим сигналом. Ця затримка неприємно сприймається на слух, якщо перевищує 1-2 с, тому Тк вибирають рівною 4-16

кожний (рис. 12). Послідовність передавання в лінію сегментів визначається ключем, який повинен бути відомий приймальній стороні. Змінюванням ключа в ході сеансу зв'язку в скремблерах (динамічним закриттям) можна суттєво підвищити рівень захисту мовної інформації. Залишкова розбірливість залежить від тривалості кадру і із збільшенням останньої зменшується. Унаслідок накопичення інформації у блоці часового перетворення з'являється затримка між вхідним мовним сигналом і відновленим сигналом. Ця затримка неприємно сприймається на слух, якщо перевищує 1-2 с, тому Тк вибирають рівною 4-16